Как найти вредоносные файлы на компьютере

Как найти и удалить вирус вручную

Здесь мы покажем вам, как можно самостоятельно обнаружить и затем удалить файлы, способные нанести вред вашему компьютеру, или вирусы самостоятельно (вручную) без использования каких-либо антивирусных программ.

Это несложно. Давайте начнём!

Как удалить вирус самостоятельно

Действовать необходимо на правах администратора.

Для начала надо открыть командную строку. Для этого нажмите сочетание клавиш WINDOWS + R и в появившемся окне в строке введите cmd и нажмите ОК.

Команда cmd в командной строке

Либо, нажав кнопку Пуск в нижнем левом углу экрана монитора, в строке поиска начните набирать «командная строка», а затем по найденному результату кликните правой кнопкой мышки и выберите «Запуск от имени администратора».

Вызов командной строки через поиск

Запуск командной строки от имени администратора

Кратко о том, какие цели у наших будущих действий:

С помощью команды attrib нужно найти такие файлы, которые не должны находиться среди системных файлов и потому могут быть подозрительными.

Вообще, в C: / drive не должно содержаться никаких .exe или .inf файлов. И в папке C:\Windows\System32 также не должны содержаться какие-либо, кроме системных, скрытые или только для чтения файлы с атрибутами i, e S H R.

Итак, начнём ручной поиск подозрительных, файлов, то есть вероятных вирусов, самостоятельно, без использования специальных программ.

Откройте командную строку и вставьте cmd. Запустите этот файл от имени администратора.

Открываем cmd

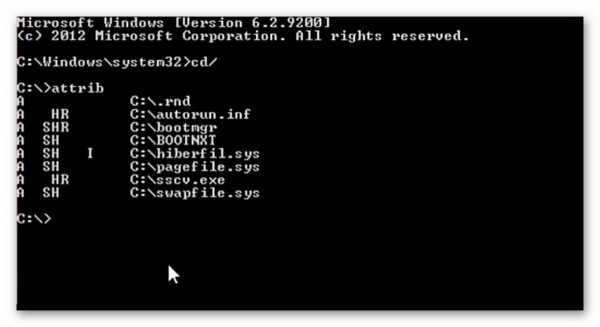

Прописываем в строке cd/ для доступа к диску. Затем вводим команду attrib. После каждой команды не забываем нажимать ENTER:

Команда attrib в командной строке

Как видим из последнего рисунка, файлов с расширениями .exe или .inf не обнаружено.

А вот пример с обнаруженными подозрительными файлами:

Вирусы в системе Windows

Диск С не содержит никаких файлов .еxе и .inf, пока вы не загрузите эти файлы вручную сами. Если вы найдёте какой-либо файл, подобный тем, которые мы нашли, и он отобразит S H R, тогда это может быть вирус.

Здесь обнаружились 2 таких файла:

autorun.inf

sscv.exe

Эти файлы имеют расширения .еxе и .inf и имеют атрибуты S H R. Значит, эти файлы могут быть вирусами.

Теперь наберите attrib -s -h -г -а -i filename.extension. Или в нашем примере это:

attrib —s —h —г —а -i autorun.inf

Эта команда изменит их свойства, сделав из них обычные файлы. Дальше их можно будет удалить.

Для удаления этих файлов введите del filename.extension или в нашем случае:

del autorun.inf

То же самое надо проделать со вторым файлом:

Удаление вирусов вручную

Теперь перейдём к папке System32.

Продолжим далее поиск, вписывая следующие команды внизу:

Впишите cd win* и нажмите ENTER.

Снова введите system32. Нажмите ENTER.

Затем впишите команду attrib. Нажмите ENTER.

Ищем вирусы в папке System32

Появился вот такой длинный список:

Ищем вирусы в папке System32

Снова вводим внизу команду attrib, не забывая нажать потом ENTER:

Самостоятельное удаление вирусов с компьютера | Интернет-профи

И находим вот такие файлы:

Подозрительные файлы в папке Windows

Подозрительные файлы в папке Windows

При перемещении вверх-вниз экран перемещается очень быстро, поэтому когда мелькнёт что-то новое, приостановитесь и вернитесь назад‚ чтобы проверить каждый файл, не пропустив ни одного.

Подозрительные файлы в папке Windows

Выписываем себе все найденные S H R файлы:

- atr.inf

- dcr.exe

- desktop.ini

- idsev.exe

Выполните команду attrib 3 или 4 раза, чтобы убедиться, что вы проверили всё.

Ну, вот. Мы самостоятельно нашли целых 4 вредоносных файла! Теперь нам нужно удалить эти 4 вируса.

Для этого дальше в командной строке вписываем и каждый раз нажимаем ENTER следующее:

C:\Windows\System32>attrib -s -h -r -a -i atr.inf

C:\Windows\System32>del atr.inf

C:\Windows\System32>attrib -s -h -r -a -i dcr.exe

C:\Windows\System32>del dcr.exe

C:\Windows\System32>attrih -s -h -r -a -i desktop.ini

C:\Windows\\System32>del desktop.ini

C:\Windows\System32>attrib -s -h -r -a -i idsev.exe

C:\Windows\System32>del idsev.exe

Удаляем вирусы с компьютера самостоятельно

Аналогичную операцию надо провести с другими папками, вложенными в каталог Windows.

Нужно просканировать ещё несколько таких каталогов, как Appdata и Temp. Используйте команду attrib, как показано в этой статье, и удалите все файлы с атрибутами S H R, которые не имеют отношения к системным файлам и могут заразить ваш компьютер.

Поделись с друзьями!

Как удалить вирус вручную с компьютера? Как найти вирусы в компьютере вручную?

Итак, сегодня мы поговорим с вами о том, как удалить вирус вручную с компьютера. Помимо этого, посмотрим, какие могут встречаться трояны, как они проявляют себя и откуда могут быть занесены на компьютер. Давайте же поскорее приступим к изучению нашей сегодняшней темы.

Виды вирусов

Что ж, но перед тем, как удалить вирус вручную с компьютера, стоит поговорить с вами о том, какая зараза вообще встречается на компьютере. Ведь в большинстве случаев именно от этого зависит то, каким образом следует проводить лечение. Так что, давайте начнем.

Первый вирус - это троян. Из себя представляет вредоносный файл, который "селится" в операционной системе, да еще и вредит ей. Например, повреждает или уничтожает важные документы. Сейчас их очень много.

Второй довольно распространенный вид вируса - это разнообразные шифровальщики. Это такие файлы, которые попадают в систему и блокируют ее. Но не разрушая, а всего лишь зашифровывая документы. В конце такого шифра, как правило, оставляется e-mail создателя, на который надо перевести энную сумму денег ради возврата документов в первоначальный вид.

Третий вирус, который можно подцепить - это, конечно же, разнообразные надстройки браузера, или спам. Как правило, они очень сильно тормозят компьютер, да еще и мешают работе в интернете. Это происходит из-за того, что у пользователя может смениться стартовая страница, плюс ко всему, в браузере всюду будут расположены рекламные баннеры. Когда пользователи видят эту картину, то они задумываются, как найти вирусы в компьютере вручную, а потом убрать их. Сейчас мы попытаемся разобраться с этим.

Признаки заражения

Итак, перед тем как найти вирусы вручную и избавиться от них раз и навсегда, давайте попробуем разобраться, что может указывать вам на наличие компьютерной заразы в системе. Ведь если вовремя обнаружить сигналы, то можно избежать повреждения большого количества файлов и потери "операционки".

Первый, наиболее явный признак - это не что иное, как сообщения вашей антивирусной программы. Она будет "ругаться" на какие-то документы и файлы, выдавая вам название предполагаемого вируса. Правда, иногда антивирус так ведет себя по отношению к различным крякам и "таблеткам" к компьютерным играм. Тем не менее, без внимания это оставлять нельзя.

Второй вариант развития событий - у вас начинает "тормозить" компьютер. Именно тогда пользователи начинают активно думать, как удалить вирус вручную, особенно, если у них нет антивируса. Так что, как только вы заметили, что ваша система стала "тугодумом", начинайте бить тревогу.

Очередной вариант развития событий - на компьютере стали появляться новые программы, которые вы не устанавливали. Довольно распространенный ход среди компьютерной заразы.

Кроме того, на инфицирование компьютера может указывать еще и реклама в браузере. Смена стартовой страницы без возможности восстановления, рекламные баннеры везде и всюду - все это довольно тревожные сигналы. Так что, давайте поскорее посмотрим, как происходит удаление вируса с компьютера вручную.

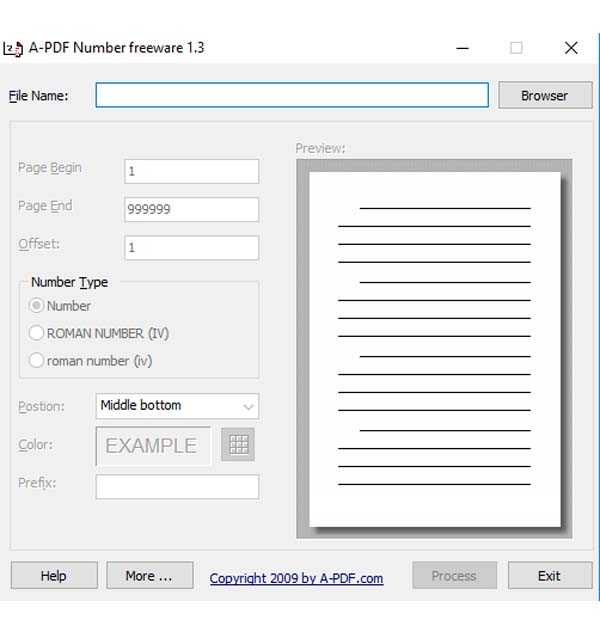

Поиск

Что ж, первым делом стоит начать с поиска тех мест, где кроется зараза. Иногда сделать это очень трудно. Особенно, если у вас нет антивирусной программы. В общем, давайте посмотрим, что можно сделать в сложившейся ситуации.

Итак, когда вы решили самостоятельно побороть вирус, то вам придется найти папку на компьютере, в которой он хранится. Иногда зараза сама выдает себя, создав свои процессы в диспетчере задач. Откройте его (Ctrl + Alt + Del), после чего перейдите во вкладку "процессы". Теперь найдите там любую подозрительную строчку (она будет как-то странно называться, или вообще подписана иероглифами) и нажмите на кнопку "показать расположение файла". Готово, вирус найден.

Правда, не все всегда так легко и просто. Если вы думаете, как удалить вирус вручную с компьютера, то вам стоит знать и то, что компьютерная зараза зачастую хорошо скрывается. В отображении папок отметьте пункт "отображать скрытые файлы и папки". Теперь осуществлять поиск будет значительно проще.

Помните и то, что компьютерные вирусы очень часто "оседают" в папке Windows. Например, большинство троянов встречается в System32. Некоторая зараза способна "прописаться" в файл host. Излюбленные места вирусов мы знаем. Но как же избавиться от них?

Проверки

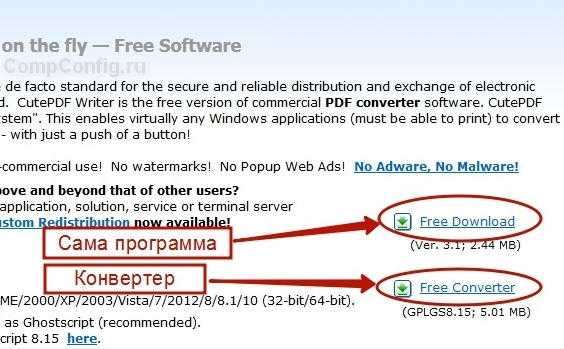

Первый вариант развития событий - это удаление заразы автоматически. Точнее, полуавтоматически. Речь идет о проверке компьютера на наличие вирусов при помощи антивирусной программы.

Для того чтобы обеспечить себе надежную защиту данных, запаситесь хорошим антивирусом. Отлично подходит Dr.Web. Если он вам не понравился, можете испробовать еще и Nod32. Он тоже довольно хорошо справляется с задачей.

Проведите глубокую проверку. После того, как программа выдаст вам результаты, постарайтесь вылечить документы автоматически. Не получилось? Тогда сотрите их. Правда, если вы думаете, как удалить вирус вручную с компьютера, то, скорее всего, проверки антивирусом вам не помогли. Давайте посмотрим, что же еще можно сделать.

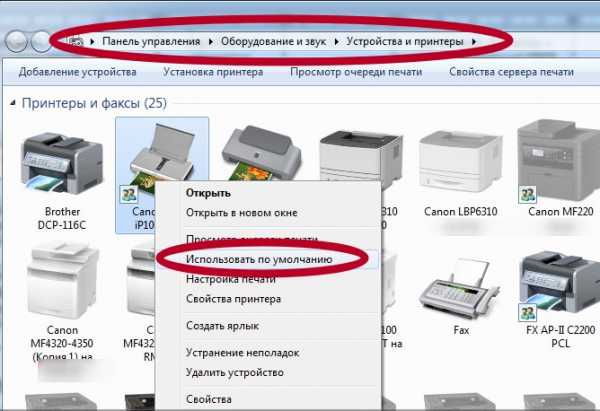

Стираем программы

Второй шаг на пути к исцелению системы - это, конечно же, удаление разнообразного контента, который вам наставил вирус. Это довольно частое явление. Так что, загляните в "панель управления", а оттуда проследуйте в "установку и удаление программ". Немного подождите, пока завершится проверка контента на компьютере.

Когда перед вами появится список программ, удалите все, чем вы не пользуетесь. Особое внимание уделите контенту, который вы не устанавливали. Или же тому, что появился "прицепом" после завершения установки какой-нибудь другой "проги". Кликните по нужной строчке правой кнопкой мышки, после чего выберите команду "удалить". Готово? Тогда можно думать дальше, как удалить вирус вручную с компьютера.

Тотальное сканирование

А теперь давайте прибегнем к некоторым службам и приемам, которые обязательно помогут нам. Если вы знаете название вируса (особенно, если вы столкнулись со спамом), то вам подойдет поиск заразы при помощи компьютерного реестра.

Для того чтобы перейти в необходимую службу, нажмите сочетание клавиш Win + R, а затем выполните команду "regedit". Посмотрите, что перед вами появится. С левой стороны окна расположены папки с длинными и непонятными названиями. Именно в них зачастую прячутся вирусы. Но мы немного упростим себе задачу по поиску. Достаточно зайти в "правку", а затем нажать на "поиск". Наберите имя вируса, после чего осуществите проверку.

После получения результатов все появившиеся строки требуется стереть. Для этого кликайте поочередно на каждую из них, после чего выбирайте необходимую команду. Все готово? Тогда перезагрузите компьютер. Теперь вы знаете, как удалить вирус вручную с компьютера.

Как выявить вирусы в компьютере

Интернет является неотъемлемой часть жизни современного человека. С другой стороны, он становится источником опасных вирусов, некоторые из которых следует удалять на начальных этапах «инфицирования». Но как выявить вирусы в компьютере? Какие самые распространенные симптомы заражения? Об этом и не только – в моей очередной статье.

Конечно же, подхватить «заразу» можно и без подключения к интернету. К примеру, если Вы вставляете в USB порт «вредоносную» флешку. Об этом я писал в статье как вирус блокирует USB порт. Или обмениваетесь файлами внутри рабочей сети.

На сегодняшний день даже самый лучший антивирус не обеспечивает 100% защиты.

Но есть множество способов обнаружить вирус даже без специального ПО. Сейчас я расскажу о них, но сначала мы рассмотрим основные признаки «заболевания».

СОДЕРЖАНИЕ СТАТЬИ:

Как узнать о заражении?

Хакеры, которые разрабатывают вредоносные скрипты, довольно хитрые особи, которые умело маскируют угрозу под безопасную программу. В любом случае, не нужно паниковать и видеть во всем опасность. Необходимо внимательно проанализировать ситуацию.

Начинать волноваться можно, когда:

- Во время запуска Windows появляется окно блокировки, которое содержит текст наподобие «Вы нарушили такие-то статьи криминального кодекса и дело будет передано в суд. Чтобы избежать этого, отправьте СМС / пополните счет и т.д.». Помните, не так давно я рассказывал об этом вирусе?

- Вы не можете зайти на сайты социальных сетей или поисковых систем. Опять же, появляется окно с предложением заплатить денег. Подробно об этом я писал в тематической статье.

- Система не слишком быстро реагирует на Ваши команды, медленно открываются приложения, процедура копирования / перемещения файлов длится слишком долго.

- Загрузка ОС занимает больше времени, чем раньше. Стоит учесть, что данный признак актуален, если Вы не инсталлировали сторонних приложений, которые могли прописаться в автозагрузке.

- Во время запуска ПК самостоятельно открывается браузер, его начальная страница изменена, постоянно расходуется сетевой трафик (хотя Вы ничего не делаете).

- От Вашего имени начинает рассылаться спам (через e-mail и аккаунты соцсетей).

- Перестает работать двойной щелчок мыши при открытии файлов (при условии, что манипулятор рабочий).

- Начинают бесследно пропадать документы, установленные приложения и прочие файлы.

- ПО не запускается или выполняется с ошибками, которых ранее не было.

Если имеют место быть какие-либо из перечисленных признаков, есть вероятность заражения. Но не стоит паниковать, ведь я всегда готов подсказать, как удалить вирусы.

Способы обнаружения

Я не буду рассказывать, как выявить вредоносный код (файл) с помощью антивирусного софта. Уверен, с этим справится каждый. Достаточно запустить полную проверку с помощью встроенного / стороннего ПО (Kaspersky, Dr.Web Cure It!).

Хочу подробнее рассказать о случае, когда система работает без антивируса (или от последнего нет никакой пользы).

Проверяем диспетчер процессов

Это первое, что приходит мне в голову, когда возникают подозрения. Зачастую, троян маскируется под безопасный процесс и делает свое темное дело. Как обнаружить?

Ого! Как много непонятных процессов. Как же найти лишние?

- Следует сразу же исключить системные.

Вот их краткий перечень:

- Csrss

- Lsass

- Explorer

- Svchost

- Wininit

- System

- Winlogon

- Внимательно просмотрите Ваш перечень. «Шпионы» и прочие вредоносные программы могут скрываться под такими же названиями с разницей в одну-две буквы. Вот, присмотритесь:

- Если список содержит названия, состоящие из бессмысленного набора букв и цифр, стоит задуматься:

- Если в чём-то сомневаетесь, то лучше «забейте» название процесса в поисковой системе, чтобы узнать о нём побольше.

Одним из таких является вирус Recycler я рассказывал о как можно от него избавиться.

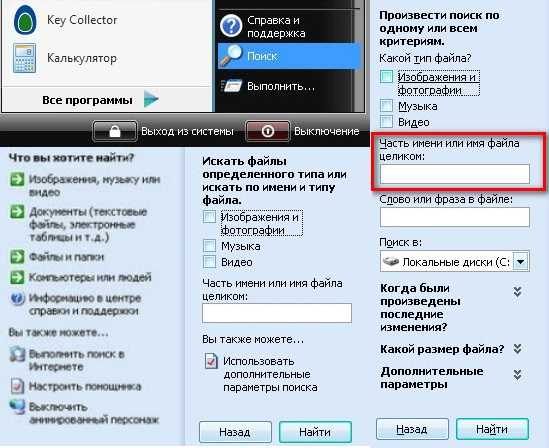

С диспетчером задач разобрались? Если есть вопросы, пишите в комментариях, я обязательно отвечу.Анализируем автозагрузку

Большинство вирусов запускаются вместе с системой, блокируя её или активируя свои вредные функции. Хотите узнать, как «вычислить» таких злодеев?

- Вызываем окно «Выполнить» с помощью комбинации Win + R.

- Вводим команду «msconfig» для открытия конфигуратора Microsoft.

- На экране появится нечто подобное (только с другими элементами списка «Автозагрузка»):

- Опять же, смотрите на названия, проверяйте их через Google / Яндекс. Если уверены, что самостоятельно не добавляли элемент в автозапуск, и он не связан с установленным приложением, то смело удаляйте его.

- Перезапустите ПК и повторите предыдущие шаги. Если удаленный пункт снова активен, значит это однозначно вирус. Потребуется более доскональное сканирования и лечение.

Вот мы и разобрались с простейшими способами, которые позволят совершенно бесплатно выявить угрозу на начальном этапе. Такой подход максимально эффективен для предотвращения дальнейшего распространения «заразы». Больше материала можно найти в разделе лечение вирусов, там описаны самые распространенные вирусы и методы борьбы с ними.

Если статья оказалась полезной, почему бы не поблагодарить автора (это я о себе) репостами в социальных сетях. Буду очень признателен. И не забывайте, что при любой ситуации можете обращаться ко мне через форму комментирования.

Как обнаружить и устранить шпионскую программу? – Виды шпионского ПО

Шпионское ПО незаметно заражает устройство, чтобы следить за вашими действиями и передавать эту информацию третьим лицам. Оно может отслеживать, какие сайты вы посещаете, что скачиваете и куда ходите (если программа-шпион проникла на ваше мобильное устройство), просматривать сообщения и контакты, перехватывать платежные данные и даже пароли от учетных записей.

Что такое шпионское ПО?

Шпионское ПО хорошо прячется. Для этого оно внедряется в операционную систему устройства и работает в фоновом режиме как резидентная программа. Иногда шпионы маскируются под безвредные файлы, необходимые для работы ОС.

Шпионское ПО может проникнуть на устройство вместе с легитимным на первый взгляд приложением (всегда читайте мелкий шрифт!). Но легче всего подцепить программу-шпиона через сомнительную загрузку или фишинговую атаку.

="Как обнаружить шпионское ПО"

Как утверждает немецкий журнал «Der Spiegel», правительственные ведомства могут даже внедрять шпионское ПО через iTunes. Специальная программа FinFisher позволяет следить за активностью пользователей в Facebook и Skype и просматривать электронные письма. Уж если правительства ей пользуются, не сомневайтесь, что преступники всего мира тоже не будут сидеть сложа руки.

Шпионское ПО можно установить на любое устройство – на настольный компьютер, ноутбук, планшет, iPhone и смартфон Android. Изначально программы-шпионы создавались для компьютеров, но сейчас они эксплуатируют уязвимости и мобильных устройств.

В этой статье мы расскажем, какие виды шпионского ПО бывают, как обнаружить их на компьютере и смартфоне и как нейтрализовать угрозу. Наши советы пригодятся владельцам любых мобильных устройств на базе iOS и Android. Мы поможем вам защитить приватность на всех устройствах, которыми вы пользуетесь.

Виды шпионского ПО

Разные программы-шпионы собирают разную информацию. Некоторые относительно безобидны – они всего лишь отслеживают историю ваших действий в браузере и отправляют данные рекламодателям. Другие просматривают ваши контакты или следят за вашими перемещениями. Но есть и откровенно вредоносное ПО, ворующее сетевые учетные данные и пароли.

Рассмотрим основные группы программ-шпионов – для чего они используются и как работают.

- Клавиатурные шпионы отслеживают нажатия клавиш на устройстве. Они собирают информацию о посещаемых веб-страницах, историю поиска в интернете и учетные данные.

- Перехватчики паролей предназначены для сбора паролей на зараженном устройстве. Это могут быть сохраненные пароли для входа на сайты, данные для входа в систему или сетевые учетные данные. Такие программы могут похищать cookie-файлы, чтобы использовать ваши идентификаторы на сайтах.

- Банковские троянцы изменяют веб-страницы, чтобы воспользоваться уязвимостями браузеров. Они задействуют поддельные банковские сайты, через которые жертвы осуществляют финансовые операции, и фиксируют нажатия клавиш, чтобы похитить учетные данные. Такие программы могут изменять транзакции (например, троянец вместо указанного счета может перевести деньги на счет киберпреступника) или передавать собранные данные на другой сервер.

- Стилеры ищут на компьютерах важную информацию – имена пользователей и пароли, номера кредитных карт, адреса электронной почты и т. д. Они также могут рассылать фишинговые письма вашим контактам.

- Мобильное шпионское ПО может отслеживать ваше местоположение, просматривать журнал вызовов, списки контактов и даже фотографии, снятые на смартфон.

- Некоторые программы умеют записывать звук и видео – они делают записи ваших телефонных разговоров и передают их посторонним. Будьте осторожны, когда разрешаете приложениям доступ к камере и микрофону смартфона или ноутбука. Шпионское ПО может воспользоваться им, чтобы записывать ваши разговоры, загружать в Сеть фотографии и аудиозаписи без вашего ведома, транслировать онлайн все, что видит камера устройства, и запускать программы для распознавания вашего лица.

- Похитители cookie-файлов могут передавать ваши данные рекламодателям. Может быть, вы даже и не против, но откуда вам знать, что именно узнают о вас посторонние?

Некоторые банковские шпионы даже объединяются с похожим вредоносным ПО, чтобы собирать еще больше информации. Например, Emotet загружал Dridex. Даже при удалении Emotet с компьютера вторая программа-шпион продолжала работать. Все чаще различные программы-шпионы идут в связке, так что вместо одной угрозы вы сталкиваетесь сразу с несколькими.

Все это очень неприятно, но, к счастью, от шпионского ПО можно защититься.

Откуда берутся программы-шпионы

Как шпионское ПО появляется на компьютерах и смартфонах? Есть несколько вариантов.

Во-первых, кто-то может намеренно установить программу, чтобы следить за вами. Это одна из причин, почему нужна блокировка экрана. Не оставляйте смартфон открытым для посторонних.

Более вероятно, что шпионское ПО попадет на устройство вместе с приложением, которое вы сами установите. Программы-шпионы часто сопровождают полезное на первый взгляд ПО – менеджеры загрузок, мастеры очистки и т. д. Иногда их включают в пакеты с видеоиграми или даже с настоящими легитимными программами. Несмотря на все усилия Apple и Google пакеты со шпионским дополнением попадают даже в официальные магазины, такие как Google Play, так что будьте бдительны!

Еще один способ распространения шпионского ПО – фишинг: вы получаете письмо со ссылкой, переходите по ней, и загружается программа-шпион. Также существуют поддельные сайты, якобы принадлежащие надежным организациям. При переходе по ссылкам на них программа-шпион загружается на компьютер или устанавливается в браузер.

Можно ли избежать заражения шпионским ПО? Вот несколько советов, с помощью которых вы не дадите шпионам проникнуть в компьютер и на смартфон.

- Обновляйте операционную систему и ПО. Регулярные исправления безопасности устраняют уязвимости, которыми могут воспользоваться преступники.

- Блокируйте экран смартфона и используйте надежные пароли на компьютерах, чтобы предотвратить несанкционированный доступ.

- Ограничьте права администратора на вашем компьютере и смартфоне. Если у вас есть права администратора или root-доступ, это облегчает задачу злоумышленникам.

- Несанкционированная перепрошивка устройств Android делает их уязвимыми для программ-шпионов. Не гоняйтесь за правами суперпользователя, если без них можно обойтись.

- Не подключайтесь к незащищенным сетям Wi-Fi или используйте для этого виртуальную частную сеть (VPN).

- Следите за разрешениями при установке приложений, особенно если программы запрашивают доступ к микрофону, камере, телефону или персональным данным. Ну зачем судоку доступ к вашей камере? Нелогичные требования приложения могут быть признаком шпионской угрозы.

- Не переходите по ссылкам из писем, если не знаете наверняка, куда они ведут. Ничего не скачивайте из подозрительных сетей для обмена файлами – эти файлы могут быть скомпрометированы.

- Установите на устройства хорошую защиту от вредоносного ПО.

Как обнаружить шпионское ПО

Даже если шпионское ПО хорошо скрывается, можно заметить следы его присутствия. Например, медленная работа компьютера может быть признаком заражения. Обращайте внимание на следующие «симптомы».

- Устройство работает медленно, время отклика увеличено.

- Неожиданно появляются рекламные сообщения и всплывающие окна (шпионское и рекламное ПО часто идут вместе).

- Появились новые панели инструментов, поисковые системы и домашние страницы, которые вы не устанавливали.

- Слишком быстро разряжается батарея.

- При входе на защищенные сайты возникают проблемы (если вам удалось войти на сайт со второй попытки, возможно, первая была на его поддельной версии и ваш пароль был передан злоумышленникам, а не банку).

- Расходуется слишком большой трафик. Это может означать, что шпионская программа ищет ваши данные и отправляет их посторонним.

- Антивирус и другое защитное ПО не работают.

- Как найти шпионское ПО на смартфоне Android? В настройках есть параметр, разрешающий загрузку и установку приложений не из Google Play. Если он включен, вы вполне могли случайно установить шпионскую программу.

- Как обнаружить программу-шпиона на iPhone? Поищите на своем устройстве приложение Cydia. Оно позволяет устанавливать ПО на смартфон, прошедший несанкционированную перепрошивку. Если такая программа есть, но вы ее не устанавливали, немедленно удалите ее.

Удаление шпионского ПО

При наличии хотя бы одного из описанных признаков воспользуйтесь программой для обнаружения и удаления шпионского ПО (функция обнаружения есть и у некоторых антивирусов).

На компьютерах Windows выявить вредоносное ПО помогает диспетчер задач. Но помните, что иногда оно маскируется под системные файлы. На устройствах Apple есть приложение «Мониторинг системы», которое показывает запущенные программы.

Шпионское ПО трудно найти и не менее сложно удалить. В некоторых программах даже прописана функция самовосстановления: если в момент удаления устройство подключено к интернету, ПО снова загрузится. Тем не менее избавиться от шпиона все же можно.

- Многие шпионские программы могут работать только на перепрошитом смартфоне. Отказ от прав суперпользователя может нейтрализовать шпионское ПО. На iPhone для этого достаточно обновить операционную систему.

- Удалять шпионское ПО со смартфона Android лучше всего в безопасном режиме (чтобы его активировать, нажмите и удерживайте несколько секунд кнопку включения – появится меню, где можно выбрать безопасный режим) или в режиме полета. Это остановит работу программы-шпиона и отключит устройство от интернета, чтобы она не установилась снова.

- Если ничего не помогло, сбросьте ваш iPhone или смартфон Android до заводских настроек. Все данные и установленные программы будут удалены, и устройство вернется в первоначальное состояние. Поэтому рекомендуем сначала сделать резервную копию данных с помощью Google или iTunes/iCloud, чтобы потом восстановить их на обновленном устройстве.

- Очистить компьютер и смартфон можно с помощью надежной программы для удаления вредоносного и шпионского ПО. Но будьте осторожны: иногда под маской антивируса скрывается сама шпионская программа. Убедитесь, что загружаете защитное ПО из доверенного источника, например с сайта «Лаборатории Касперского».

- Иногда части шпионского ПО остаются даже после полного сброса устройства – лучше проверьте его еще раз, чтобы убедиться, что все чисто.

После удаления шпионской программы очистите кеш браузера, чтобы удалить все ее следы. Проверьте, не пользовался ли кто-то вашими счетами, и смените пароли ко всем учетным записям, включая электронную почту (каждый пароль должен быть надежным и уникальным).

Чтобы больше не сталкиваться со шпионским ПО, рекомендуем установить Kaspersky Total Security 2020. Это решение сочетает в себе антивирус, менеджер паролей и VPN и полностью защитит вашу частную жизнь от посторонних глаз.

Ссылки по теме

What is Spyware? – Definition(Что такое шпионское ПО? Определение)

Defending Yourself from a Man in the Middle Attack (Как защититься от атаки типа «человек посередине»)

Сочетание методов социальной инженерии и внедрения вредоносного ПО

How to Avoid Public Wi-Fi Security Risks (Как избежать рисков при использовании публичных сетей Wi-Fi)

Как найти вирус в диспетчере задач

Основная масса вредоносных программ и вирусов, попав на компьютер своей жертвы, стараются максимально скрыть свое присутствие. Поэтому часто пользователи даже не замечают, что на их компьютерах появились незваные гости.

Иногда, работающий вирус можно засечь с помощью диспетчера задач, на вкладке с запущенными процессами. Но тут возникает другая проблема, обычно вредоносные программы маскируют себя под системные процессы. Как их в этом случае найти? Ведь системных процессов может очень много и какие из них не настоящие, на первый взгляд, отличить трудно.

Сегодня мы познакомимся с несколькими простыми способами обнаружения вируса используя диспетчер задач, а также процесс удаления пойманного нарушителя.

Как войти в Диспетчер задач

Попасть в диспетчер задач можно одновременного нажатия клавиш CTRL+ALT+DEL, или еще быстрее его открыть при помощи такого сочетания: CTRL + SHIFT + ESC.

Окно диспетчера состоит из вкладок, в которых отображается вся программная активность на компьютере. Нас интересуют только две вкладки: приложения и процессы. В первой можно увидеть основные программы, которые работают в данный момент и видны пользователю, а во второй все процессы на компьютере.

Когда компьютер начинает сильно виснуть, можно открыть диспетчер задач и среди процессов найти тот, что больше всех загружает центральный процессор и оперативную память, выбрать его и нажать на кнопку завершения процесса.

AVZ — утилита для поиска вредоносных программ

Как правило, определить не вооруженным взглядом, как из процессов это вирус, замаскированный под системную программу, достаточно сложно. Для поиска вредоносных программ удобно использовать различные антивирусные утилиты. Например, для подобных целей можно воспользоваться программой AVZ. Сейчас рассмотрим по подробнее, что это такое и как им пользоваться.

Скачиваем программу с этого сайта: http://z-oleg.com/secur/avz/download.php

Программу не нужно устанавливать, для работы достаточно просто распаковать архив с ней, а затем выполнит запуск. На верхней панели открываем меню сервиса. В нем можно наблюдать два нужных для нас пункта: диспетчер процессов и менеджер автозапуска.

Давайте, для начала, заглянем в менеджер автозапуска. В нем можно увидеть все, что запускается после включения компьютера. Программа выделяет зеленым все процессы и программы, которые проверенные и не представляют опасности. Обращаем внимание на процессы, которые выделяются черным цветом. Они не проверенные и не известные. Изучите их по внимательнее, среди них могут попадаться те, что Вы совсем не устанавливали. Именно такие процессы могут оказаться вирусами.

Давайте, для начала, заглянем в менеджер автозапуска. В нем можно увидеть все, что запускается после включения компьютера. Программа выделяет зеленым все процессы и программы, которые проверенные и не представляют опасности. Обращаем внимание на процессы, которые выделяются черным цветом. Они не проверенные и не известные. Изучите их по внимательнее, среди них могут попадаться те, что Вы совсем не устанавливали. Именно такие процессы могут оказаться вирусами.

А теперь, посмотрим в диспетчер процессов. Как мы видим, тут отображен список процессов, запущенных в данный момент. Они, как и в предыдущем случае, выделяются цветом, по такой же логике. Уделяем такое же внимание «черным» процессам.

Взгляните на рисунок выше, на нем показан очень подозрительный процесс, который отображает себя как системный. Вот только AVZ выделяет его черным цветом. Очевидно, что эта программа совсем не то, за что она выдает себя. Скорее всего это вирус, либо другая вредная программа, которая во всех браузерах лепит рекламные баннеры.

Взгляните на рисунок выше, на нем показан очень подозрительный процесс, который отображает себя как системный. Вот только AVZ выделяет его черным цветом. Очевидно, что эта программа совсем не то, за что она выдает себя. Скорее всего это вирус, либо другая вредная программа, которая во всех браузерах лепит рекламные баннеры.

В первую очередь мы делаем клик правой кнопкой по этому процессу и открываем папку, в которой он находится. После чего, завершаем этот процесс в диспетчере задач и затем удаляем данное приложение и все другие подозрительные файлы, которые находятся в этой папке.

В первую очередь мы делаем клик правой кнопкой по этому процессу и открываем папку, в которой он находится. После чего, завершаем этот процесс в диспетчере задач и затем удаляем данное приложение и все другие подозрительные файлы, которые находятся в этой папке.

Хоть подозрительную программу мы и удалили, но она может восстановится из какого-нибудь другого источника на жестком диске. Поэтому, после этой процедуры, необходимо выполнить сканирование своего компьютера на наличие вредоносных программ.

Сканируем компьютер на наличие вредоносных программ

Выполнить сканирование компьютера можно любой антивирусной программой, которой Вы пользуетесь. Но для надежности, лучше выполнять сканирование несколькими программами. Например, нас снова может выручить уже знакомый AVZ.

В самой программе просто отмечаем флажками все носители, которые необходимо проверить и нажимаем на кнопку запуска сканирования «Пуск».

Теперь нужно немножко подождать, минут пятнадцать, пока программа проверяет файловую систему.

Теперь нужно немножко подождать, минут пятнадцать, пока программа проверяет файловую систему.

Лучше всегда использовать по несколько утилит, для проверки своего компьютера. Поэтому Вы можете воспользоваться, например, еще ADW Cleaner или Mailwarebytes.

Скачать ADW Cleaner

Исправляем уязвимости на своем компьютере

К сожалению, некоторые настройки по умолчанию в операционной системе Windows, могут представлять определенную угрозу. Самой известной проблемой является автозапуск программ. Если подключить зараженный носитель информации к компьютеру, то он может автоматически заразится, благодаря такой функции. Для того, чтобы избежать подобного, рекомендуется отключать автозапуск. Это конечно не всегда удобно, ведь после этого не будет выполняться автоматический запуск программ с дисков и придется это делать вручную, но зато Ваша система будет намного более защищенной от внешних угроз.

Что бы отключить это функцию, можно воспользоваться AVZ. Открываем меню «Файл» и запускаем мастер для поиска и устранения проблем. Здесь необходимо выбрать тип проблем и их уровень опасности, а затем выполнить сканирование компьютера. После этого исправляем найденные проблемы. Этот же мастер может чистить диск от ненужных файлов и прочего мусора, а также работать с историей браузеров.

Иногда случается, что некоторые процессы не отображаются в диспетчере задач. В этом случае используйте специальную утилиту Process Explorer.

Иногда случается, что некоторые процессы не отображаются в диспетчере задач. В этом случае используйте специальную утилиту Process Explorer.

На этом можно завершить сегодняшнею статью. Теперь вы знаете, как с помощью диспетчера задач и нескольких дополнительных утилит избавиться от вредоносных программ. До встречи в следующей статье!

Как найти вирус на компьютере и удалить его – Сам Себе Admin

Компьютер работает нестабильно и тормозит, а программы закрываются или запускаются самостоятельно? Скорее всего на Вашем устройстве обосновались вирусы, и чем раньше вы от них избавитесь, тем лучше. О том, что на компьютере или ноутбуке действует вредоносное программное обеспечение, говорят следующие признаки:

- Медленное реагирование на команды пользователя. Если запуск программ, копирование файлов и работа в Интернете стали занимать в разы больше времени, чем раньше – причина может быть в вирусах, работающих в фоновом режиме. Откройте диспетчер задач Ctrl + Shift + Esc и посмотрите, какие из программ используют ресурсы больше всех.

- Самостоятельное отключение антивируса. Вредоносные программы способны отключить Ваш антивирус, чтобы скачивать личные данные, шифровать их, вымогать деньги за восстановление доступа к компьютеру. Также распространена самопроизвольная установка псевдо антивируса, который таковым не является.

- Сбои в работе браузера. Вирусы блокируют, либо ограничивают доступ к Интернет. Сайты загружаются очень медленно, пользователь автоматически переходит на рекламные ресурсы. Появляются требования перевести деньги за дальнейшее использование браузера.

- Появление новых файлов и папок, или удаление старых. Если на жёстком диске Вы обнаруживаете папки или файлы (документы, изображения) с незнакомыми именами и расширениями, то это лишний раз говорит о заражении устройства.

Если Вы обнаружили один или несколько из вышеописанных признаков, значит, настало время поискать вирусы на компьютере. И не нужно откладывать это в «долгий ящик».

3 метода удаления вирусов

- Установите антивирус и обновите его. Установка антивирусного ПО и регулярное обновление, которое обычно выполняется автоматически с согласия пользователя, сведут вероятность заражения к нулю.

- Удалите все подозрительные файлы. Если на жестком диске есть файлы, которые Вы не создавали и не скачивали, то смело удаляйте(исключение составляют системные файлы). Особенно опасны файлы с расширением.exe (исполнительные файлы), которые маскируются под изображения, полезные программы и т.д.

- Проверьте список автозагрузки. Нередко вирусы запускаются прямо из списка программ для автозапуска. Нажмите комбинацию клавиш Ctrl + Shift + Esc, и в открывшемся окне перейдите на вкладку «Автозагрузка».

Список запущенных программ в Диспетчере задач

Список запущенных программ в Диспетчере задач Подозрительные объекты стоит убрать из списка.

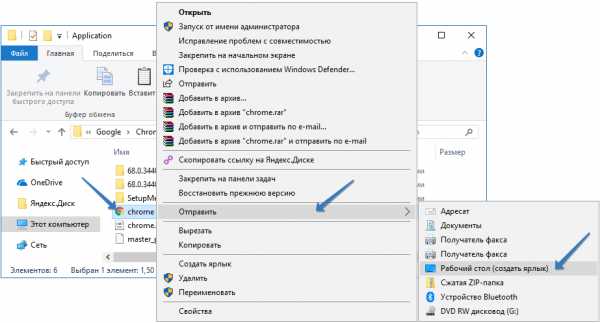

Удаление программы из Автозагрузки

Удаление программы из Автозагрузки А также удалить с жесткого диска (путь к ним можно найти в списке автозагрузки).

Подводим итог

Проблемы с заражением приводят не просто к медленной работе компьютера или ноутбука: из-за вредоносных программ может возникнуть необходимость переустановить операционную систему или отформатировать жесткий диск.

Поэтому регулярно проверяйте устройство на наличие вирусов и обращайтесь в сервисный центр, если возникли неполадки, мешающие Вашей работе за ПК или ноутбуком.

Мне нравитсяНе нравится( 4 оценки, среднее 4 из 5 )

Понравилась статья? Поделиться с друзьями:

Как удалить вредоносное ПО с Mac или ПК

Написал Кайл Чиверс, сотрудник NortonLifeLock

Можно удалить вредоносное ПО с Mac или ПК, запустив сканер и предприняв шаги по исправлению ошибок в браузере. Вот наше пошаговое руководство по удалению вредоносного ПО с вашего компьютера.

Как удалить вредоносное ПО с Mac

Шаг 1. Отключитесь от Интернета

Отключение от Интернета предотвратит отправку большей части ваших данных на сервер вредоносных программ или дальнейшее распространение вредоносного ПО.Так что оставайтесь в автономном режиме как можно дольше, если подозреваете, что ваш компьютер заражен. Если вам нужно загрузить инструмент для удаления, отключитесь после завершения загрузки и не подключайтесь снова, пока не убедитесь, что вредоносная программа удалена.

Шаг 2. Войдите в безопасный режим

Безопасный режим, часто называемый безопасной загрузкой, - это способ запустить компьютер, чтобы он выполнял проверки и позволял загружать только минимально необходимое программное обеспечение и программы. Если вредоносное ПО настроено на автоматическую загрузку, это предотвратит загрузку вредоносного ПО, что упростит удаление.Для входа в безопасный режим:

- Запустите (или перезагрузите) ваш Mac, затем сразу нажмите и удерживайте клавишу Shift. На вашем дисплее появится логотип Apple.

- Отпустите клавишу Shift, когда увидите окно входа в систему (если вас попросят войти в систему дважды, узнайте больше о том, что делать здесь).

Отказ от ответственности: избегайте входа в учетные записи во время удаления вредоносных программ

Будьте осторожны, чтобы не раскрывать пароли с помощью функции копирования и вставки или щелкнув поле «Показать пароль», если вы подозреваете, что ваш компьютер заражен.Вирусы Keylogger - распространенный компонент вредоносных программ, которые работают незаметно и предназначены для перехвата нажатий клавиш. Чтобы избежать разглашения вашей личной информации, воздержитесь от входа в конфиденциальные учетные записи, пока ваше устройство заражено.

Шаг 3. Проверьте монитор активности на наличие вредоносных приложений

Если вы знаете, что установили подозрительное обновление или приложение, закройте приложение, если оно запущено. Вы можете сделать это с помощью монитора активности.Это показывает процессы, которые выполняются на вашем компьютере, так что вы можете управлять ими и видеть, как они влияют на активность и производительность вашего компьютера.

Вредоносное ПО может занимать ресурсы вашего компьютера, поэтому проверьте вкладку ЦП, чтобы узнать, какие приложения работают с наибольшей нагрузкой. Если вам удалось найти подозрительное приложение, вы можете закрыть его с помощью монитора активности, а затем удалить приложение из меню Finder. Чтобы проверить монитор активности:

В Finder щелкните → Приложения → Утилиты → Монитор активности → Выбрать приложение → Выйти из

.Шаг 4. Запустите сканер вредоносных программ

К счастью, сканеры вредоносных программ могут удалить большинство стандартных заражений.Важно помнить, что если на вашем компьютере уже есть активная антивирусная программа, вам следует использовать другой сканер для этой проверки на наличие вредоносных программ, поскольку текущая антивирусная программа может не обнаружить вредоносное ПО изначально. Если вы считаете, что ваш компьютер заражен, мы рекомендуем загрузить сканер по запросу из надежного источника, а затем установить и запустить программное обеспечение безопасности, которое обеспечивает защиту от существующих и новых вредоносных программ, включая программы-вымогатели и вирусы.

Шаг 5. Подтвердите домашнюю страницу своего браузера

Вредоносные программы часто изменяют домашнюю страницу вашего веб-браузера, чтобы повторно заразить ваш Mac.Проверьте свою домашнюю страницу и настройки подключения, следуя инструкциям ниже для распространенных браузеров. Обратите внимание, что вам нужно будет подключить свой компьютер к Интернету, чтобы выполнить следующие шаги.

Чтобы подтвердить свою домашнюю страницу в Chrome:

- В правом верхнем углу браузера Chrome нажмите «Еще» → «Настройки».

- Выберите раскрывающееся меню в разделе «Поисковая система».

- Подтвердите вашу домашнюю страницу по умолчанию.

Чтобы подтвердить свою домашнюю страницу в Safari:

- В верхнем левом углу экрана выберите Safari → Настройки → Общие.

- Рядом с полями «Новые окна открываются с помощью» и «Новые вкладки открываются с помощью» выберите Домашняя страница.

- Рядом с «Домашней страницей» вы подтвердите свою домашнюю страницу по умолчанию.

Шаг 6. Очистите кеш

После того, как вы подтвердите настройки своей домашней страницы, очистите кеш браузера. Это временное хранилище на вашем компьютере, где хранятся данные, поэтому вашему браузеру не нужно загружать их каждый раз. Выполните следующие действия, чтобы узнать, как очистить кеш для Chrome и Safari.

Чтобы очистить кеш в Chrome:

Выберите Chrome → История → Очистить данные просмотров → Диапазон времени → Все время → Очистить данные.

Чтобы очистить кеш в Safari:

Выберите Safari → Настройки → Конфиденциальность → Управление данными веб-сайта → Удалить все.

Как удалить вредоносное ПО с ПК

Шаг 1. Отключитесь от Интернета

Отключение от Интернета предотвратит отправку большей части ваших данных на сервер вредоносных программ или дальнейшее распространение вредоносного ПО.

Шаг 2. Войдите в безопасный режим

Если вредоносная программа настроена на автоматическую загрузку, это предотвратит загрузку вредоносной программы, что облегчит ее удаление. Для входа в безопасный режим:

- Перезагрузите компьютер.

- Когда вы увидите экран входа в систему, нажмите и удерживайте клавишу Shift и выберите Power → Restart.

- После перезагрузки компьютера на экране «Выберите вариант» выберите: Устранение неполадок → Дополнительные параметры → Параметры запуска.

- В следующем окне нажмите кнопку «Перезагрузить» и дождитесь появления следующего экрана.

- Появится меню с пронумерованными параметрами запуска. Выберите номер 4 или F4, чтобы запустить компьютер в безопасном режиме.

Отказ от ответственности: избегайте входа в учетные записи во время удаления вредоносных программ

Во избежание разглашения вашей личной информации не входите в конфиденциальные учетные записи, пока ваше устройство заражено.

Шаг 3. Проверьте монитор активности на наличие вредоносных приложений

Если вы знаете, что установили подозрительное обновление или приложение, закройте приложение, если оно запущено.Монитор активности показывает процессы, запущенные на вашем компьютере, чтобы вы могли видеть, как они влияют на активность и производительность вашего компьютера.

Введите для поиска введите → Монитор ресурсов → Найти конечную задачу → Щелкните правой кнопкой мыши → Завершить процесс

Шаг 4. Запустите сканер вредоносных программ

К счастью, сканеры вредоносных программ могут удалить многие стандартные заражения. Но помните, что если на вашем компьютере уже активна антивирусная программа, вам следует использовать другой сканер для этой проверки на наличие вредоносных программ, поскольку ваше текущее антивирусное программное обеспечение может не обнаружить вредоносное ПО изначально.

Шаг 5. Исправьте ваш веб-браузер

Вредоносное ПО может изменить домашнюю страницу вашего браузера, чтобы повторно заразить ваш компьютер. Проверьте свою домашнюю страницу и настройки подключения, следуя инструкциям ниже для распространенных браузеров.

Чтобы подтвердить свою домашнюю страницу в Chrome:

4. В правом верхнем углу браузера Chrome нажмите «Еще» → «Настройки».

5. Выберите раскрывающееся меню в разделе «Поисковая система».

6. Проверьте домашнюю страницу по умолчанию.

Чтобы проверить свою домашнюю страницу в Internet Explorer:

- Щелкните значок Инструменты.

- Щелкните Свойства обозревателя.

- На вкладке «Общие» найдите раздел «Поиск» и нажмите «Настройки».

- Подтвердите вашу домашнюю страницу по умолчанию.

Шаг 6. Очистите кеш

После того, как вы подтвердите настройки своей домашней страницы, обязательно очистите кеш браузера. Выполните следующие действия, чтобы узнать, как очистить кеш для Chrome и Internet Explorer.

Чтобы очистить кеш в Chrome:

История → Очистить данные просмотров → Временной диапазон → Все время → Очистить данные.

Чтобы очистить кеш в Internet Explorer:

Инструменты → Безопасность → Удалить историю просмотров.

Что делать, если удаление вредоносного ПО не удалось?

Если удаление вредоносных программ не удается, иногда единственный способ убедиться, что на вашем компьютере нет вредоносных программ, - это полностью переустановить операционную систему и ваши приложения или программы с нуля. Перед очисткой жесткого диска сделайте резервную копию всех файлов на внешний диск и обратитесь в службу поддержки Apple или Microsoft перед началом процесса.Узнайте, как стереть загрузочный диск перед переустановкой MacOS, выполнив следующие действия:

Для переустановки MacOS:

Перезагрузите Mac и удерживайте Command-R после звукового сигнала запуска → Выберите Дисковую утилиту → Стереть.

Для переустановки Windows:

Следуйте заводским параметрам восстановления. Windows дает вам возможность сохранить ваши файлы или удалить все.

Нажмите кнопку «Пуск» → «Настройки» → «Параметры восстановления типа» → «Перезагрузить компьютер» → «Начать работу» → «Удалить все»

Как определить, заражено ли ваше устройство вредоносным ПО

Вот некоторые из контрольных признаков заражения вашего устройства вредоносным ПО:

- Изменения в поведении вашего устройства: например, могут появляться необычные рекламные объявления или всплывающие окна, даже если вы не просматриваете веб-страницы.

- Ваше устройство может начать работать медленнее.

- На вашем устройстве может внезапно не хватить места для хранения.

- Поведение вашего браузера или внешний вид домашней страницы могут измениться.

- Могут появляться всплывающие объявления с неприемлемым содержанием и мигающими цветами. Они также могут блокировать любой контент, который вы пытаетесь просмотреть.

Как защитить ваши устройства от вредоносных программ

Вредоносные программы или вирусы проникают на ваш компьютер несколькими способами, поэтому владельцам компьютеров рекомендуется выработать хорошие привычки в Интернете, чтобы избежать заражения.Воспользуйтесь нашими рекомендациями, приведенными ниже, чтобы защитить свой компьютер:

- Избегайте подозрительных писем, ссылок и веб-сайтов. Иногда вредоносные программы или вирусы маскируются под файл изображения, документ текстового редактора или PDF-файл, который вы открываете. Кроме того, если вы обнаружите на рабочем столе странный новый файл, не открывайте его.

- Очищайте свои загрузки и почаще очищайте корзину. Если вы удалили загрузки или переместили подозрительные файлы в корзину, сразу же очистите корзину.

- Создавайте надежные пароли. Убедившись, что заражение компьютерным вирусом удалено, измените все свои пароли, используя уникальные комбинации букв, цифр и символов. Не используйте слова, найденные в словаре, поскольку они могут быть взломаны с помощью словарной атаки. Чтобы помочь создавать, управлять и безопасно хранить все ваши пароли, рассмотрите возможность использования диспетчера паролей.

Вредоносное ПО представляет собой опасную угрозу для данных, которые владельцы компьютеров хранят на своих ПК и компьютерах Mac.Новые типы вредоносных программ обнаруживаются часто, и прибыльный характер некоторых типов вредоносных программ может сделать их особенно привлекательными для киберпреступников по всему миру. Важно иметь хорошие привычки в Интернете и понимать признаки заражения вредоносным ПО.

Если вы подозреваете, что ваш компьютер заражен, примите меры как можно скорее, чтобы предотвратить распространение вредоносного ПО и защитить свою личную информацию.

Попробуйте Norton 360 БЕСПЛАТНАЯ 30-дневная пробная версия * - Включает Norton Secure VPN

30 дней БЕСПЛАТНОГО * комплексного антивируса, безопасности устройств и конфиденциальности в сети с Norton Secure VPN.

Присоединяйтесь сегодня. Отменить в любое время.

От редакции: Наши статьи предоставляют вам образовательную информацию. Предложения NortonLifeLock могут не покрывать или защищать от всех видов преступлений, мошенничества или угроз, о которых мы пишем.Наша цель - повысить осведомленность о кибербезопасности. Ознакомьтесь с полными Условиями во время регистрации или настройки. Помните, что никто не может предотвратить кражу личных данных или киберпреступность, и что LifeLock не отслеживает все транзакции на всех предприятиях.

Copyright © 2020 NortonLifeLock Inc. Все права защищены. NortonLifeLock, логотип NortonLifeLock, логотип с галочкой, Norton, LifeLock и логотип LockMan являются товарными знаками или зарегистрированными товарными знаками NortonLifeLock Inc.или ее филиалы в США и других странах. Firefox является товарным знаком Mozilla Foundation. Android, Google Chrome, Google Play и логотип Google Play являются товарными знаками Google, LLC. Mac, iPhone, iPad, Apple и логотип Apple являются товарными знаками Apple Inc., зарегистрированными в США и других странах. App Store является знаком обслуживания Apple Inc. Alexa и все связанные логотипы являются товарными знаками Amazon.com, Inc. или ее дочерних компаний. Microsoft и логотип Window являются товарными знаками Microsoft Corporation в США.С. и др. Страны. Робот Android воспроизводится или модифицируется на основе работы, созданной и совместно используемой Google, и используется в соответствии с условиями, описанными в лицензии Creative Commons 3.0 Attribution License. Другие наименования могут быть торговыми марками их владельцев.

.Как вредоносное ПО может заразить ваш компьютер

Это некоторые из наиболее распространенных способов заражения ваших устройств вредоносным ПО.

Спам-сообщения

Авторы вредоносных программ часто используют уловки, чтобы убедить вас загрузить вредоносные файлы. Это может быть электронное письмо с прикрепленным файлом, в котором сообщается, что это квитанция о доставке, возврат налога или счет на билет. Он может сказать, что вам нужно открыть приложение, чтобы получить товары или получить деньги.

Если вы откроете вложение, вы в конечном итоге установите на свой компьютер вредоносное ПО.

Иногда вредоносное электронное письмо легко обнаружить - оно может иметь неправильную орфографию и грамматику или быть отправлено с адреса электронной почты, который вы никогда раньше не видели. Однако эти электронные письма могут выглядеть так, как будто они отправлены законным бизнесом или кем-то, кого вы знаете. Некоторые вредоносные программы могут взламывать учетные записи электронной почты и использовать их для рассылки вредоносного спама всем найденным контактам.

Чтобы предотвратить заражение вашего компьютера, рекомендуется принять во внимание следующее:

-

Если вы не уверены, кто отправил вам письмо, или что-то не так, не открывайте его.

-

Если в электронном письме говорится, что вам необходимо обновить свои данные, не нажимайте на ссылку в письме.

-

Не открывайте вложение к электронному письму, которого вы не ожидали или которое было отправлено кем-то, кого вы не знаете.

Дополнительные сведения см. В разделе Защита от фишинга.

Microsoft OneDrive имеет встроенную защиту от атак программ-вымогателей.Чтобы узнать больше, см. Обнаружение программ-вымогателей и восстановление файлов

.Зараженные съемные диски

Многие черви распространяются путем заражения съемных дисков, таких как USB-накопители или внешние жесткие диски. Вредоносная программа может быть установлена автоматически при подключении зараженного диска к компьютеру.

Есть несколько способов избежать заражения этого типа:

Прежде всего, будьте очень осторожны с любым USB-устройством, которым вы не владеете.Если вы обнаружите USB-устройство, которое, по-видимому, было потеряно или выброшено, не спешите подключать его к компьютеру с данными, которые вам нужны. Иногда злоумышленники намеренно оставляют зараженные USB-устройства в популярных местах в надежде, что кто-нибудь найдет их и подключит к своему компьютеру.

Если вы его не подключите, вы не заразитесь.

Во-вторых, если вы все же подключаете к компьютеру неизвестное съемное устройство, немедленно запустите его проверку безопасности.

В комплекте с другим ПО

Некоторые вредоносные программы могут быть установлены одновременно с другими загружаемыми вами программами. Это включает программное обеспечение со сторонних веб-сайтов или файлы, передаваемые через одноранговые сети.

Некоторые программы также устанавливают другое программное обеспечение, которое Microsoft определяет как потенциально нежелательное программное обеспечение. Это могут быть панели инструментов или программы, показывающие дополнительную рекламу при просмотре веб-страниц.Обычно вы можете отказаться от установки этого дополнительного программного обеспечения, сняв флажок во время установки. Windows Secuity может помочь защитить вас от потенциально нежелательных приложений. Чтобы узнать больше, см. Раздел Защита вашего ПК от потенциально нежелательных приложений.

Программы, используемые для генерации программных ключей (кейгенов), часто одновременно устанавливают вредоносное ПО. Программное обеспечение безопасности Microsoft обнаруживает вредоносное ПО более чем на половине компьютеров с установленными кейгенами.

Вы можете избежать установки вредоносного или потенциально нежелательного программного обеспечения следующим образом:

Взломанные или взломанные веб-страницы

Вредоносное ПО может использовать известные уязвимости программного обеспечения для заражения вашего ПК.Уязвимость похожа на дыру в вашем программном обеспечении, которая может предоставить вредоносному ПО доступ к вашему компьютеру.

Когда вы заходите на веб-сайт, он может попытаться использовать эти уязвимости, чтобы заразить ваш компьютер вредоносным ПО. Веб-сайт может быть вредоносным или это может быть законный веб-сайт, который был взломан или взломан.

Уязвимости исправляет компания, создавшая программное обеспечение. Они отправляются как обновления, которые необходимо установить для защиты. Вот почему чрезвычайно важно поддерживать все ваше программное обеспечение в актуальном состоянии и удалять программное обеспечение, которое вы не используете.

Если ваше программное обеспечение не обновлено, вы также можете получать повторяющиеся предупреждения об одной и той же угрозе, поэтому обязательно обновите свое программное обеспечение.

Другое вредоносное ПО

Некоторые типы вредоносных программ могут загружать на ваш компьютер другие угрозы. Как только эти угрозы будут установлены на ваш компьютер, они будут продолжать загружать новые угрозы.

Лучшая защита от вредоносных программ и потенциально нежелательного программного обеспечения - это современный продукт для обеспечения безопасности в реальном времени, такой как Microsoft Defender Antivirus для Windows 10 и Windows 8.1.

.13+ предупреждающих знаков, что ваш компьютер заражен вредоносным ПО [обновлено в 2019 г.]

Вот один из сценариев, которые вам могут не понравиться, но которые, к сожалению, могут случиться с вами в любой день. Вы работаете над важным проектом, и внезапно на вашем компьютере появляются надоедливые всплывающие окна. Более того, загрузка ваших файлов или приложений занимает слишком много времени. Вы продолжаете ждать, пока не начнете спрашивать себя: «Заражен ли мой компьютер вредоносным ПО?»

К сожалению, ответ может быть « да », и ваш компьютер уже может быть скомпрометирован вирусами или вредоносными программами нового поколения, которые снижают его производительность.

Это один из многих предупреждающих знаков, указывающих на то, что ваш компьютер может пострадать от заражения вредоносным ПО. Но вам нужно знать и понимать гораздо больше, чтобы быстро принять меры.

В этой статье мы покажем вам наиболее частые предупреждающие признаки заражения вредоносным ПО на компьютерах под управлением Microsoft Windows и что вы можете с этим сделать.

Используйте эти быстрые ссылки, чтобы легко перемещаться и видеть некоторые из наиболее распространенных предупреждающих знаков, отображаемых на компьютере:

- Ваш компьютер тормозит

- Отображается раздражающая реклама

- Авария e s

- Всплывающие сообщения

- Интернет-трафик подозрительно увеличивается

- Домашняя страница вашего браузера была изменена без вашего участия

- Неожиданно появляются необычные сообщения

- Ваше решение безопасности отключено

- Ваши друзья говорят, что они получают от вас странные сообщения

- На рабочем столе отображаются незнакомые значки

- Необычные сообщения об ошибках

- У вас нет доступа к панели управления

- Кажется, на вашем ПК все работает отлично

- Вы получаете ошибку в браузере

- Вы получаете подозрительные файлы ярлыков

Сценарий № 1: «Мои компьютерные приложения работают медленно, и им требуется больше времени для запуска, чем обычно.”

Если вы столкнулись с этим сценарием, это может означать, что на вашем компьютере есть вирусы.

Я знаю, очень неприятно видеть, как он работает медленно.

Это известный факт, что одно из основных действий вредоносного ПО - замедлять работу вашей операционной системы, независимо от того, просматриваете ли вы Интернет или просто получаете доступ к локальным приложениям.

Что ты умеешь?

Во-первых, нужно исследовать причины и попытаться понять, что происходит.

Вот некоторые из наиболее распространенных проблем, замедляющих работу вашего ПК:

1. Мало оперативной памяти вашей системы.

Это может быть вызвано большим количеством приложений, которые вы используете в данный момент.

Диспетчер задач Windows поможет вам увидеть, какие программы используют большую часть вашей оперативной памяти.

Одновременно нажмите CTRL + ALT + DELETE, выберите «Диспетчер задач», и отобразится список текущих открытых приложений.

2.На жестком диске нет места для хранения.

В этом случае вам нужно проверить все ваши файлы и выполнить очистку.

3. Возможно, ваш браузер использует слишком много ресурсов компьютера.

Вы можете увидеть, как работает ваш браузер, в Диспетчере задач Windows .

Что вы можете сделать со скоростью вашего браузера?

Удалите ненужные надстройки браузера. Здесь - это список расширений Chrome для повышения вашей безопасности в Интернете - просто убедитесь, что вы выбрали то, что вам действительно нужно, и не используете все наши предложения одновременно.Или, если вам не хочется прощаться с любимыми расширениями, просто отключите их, чтобы они не запускались на каждой веб-странице.

Удалите лишний кэш. Если у вас много кеша и истории просмотров, это может быть причиной того, что ваш браузер работает так медленно.

Закройте ненужные вкладки при открытии новых. О, вкладки беспорядок, мы все там были. Я знаю, вы можете обманом подумать, что вам действительно нужно вернуться и повторно посетить каждую вкладку, которую вы открыли в сеансе просмотра.Но давайте будем честными, вам, скорее всего, этого делать не нужно. Просто имейте в виду, что вы всегда можете снова открыть свою недавнюю историю просмотров / недавно закрытые вкладки - ну, если вы не просматриваете в режиме инкогнито / приватном, но это другая история.

4. Ваша система может быть фрагментирована.

Со временем файлы на жестком диске становятся фрагментированными. Проще говоря, это означает, что части этих файлов хранятся в разных областях диска, а не рядом друг с другом. Таким образом, дисковое пространство используется неэффективно и снижает производительность вашего компьютера, что затрудняет открытие файла операционной системой.

Это можно исправить, используя дефрагментатор диска Windows (Оптимизация дисков).

В Windows 10, Windows 8 и Windows 7 инструмент дефрагментации запускается автоматически, поэтому вам, скорее всего, не стоит об этом беспокоиться.

5. Ваша ОС Windows не обновлена или вы используете устаревшие драйверы.

Всегда следите за тем, чтобы ваша ОС постоянно обновлялась. В незащищенных системах могут быть уязвимости, которыми могут воспользоваться злоумышленники, поэтому убедитесь, что у вас всегда установлена последняя версия Windows.

Если вы уже тщательно проверили эти возможные причины и все, кажется, работает нормально, вы можете начать рассмотрение потенциального заражения вредоносным ПО.

Сценарий № 2: «Я постоянно получаю назойливую рекламу, которая открывается случайным образом, или странные сообщения на экране моего компьютера».

Неожиданные всплывающие окна, которые появляются на вашем экране, являются типичным признаком заражения вредоносным ПО, которое наносит ущерб вашему компьютеру.

Эта форма вредоносного ПО, известная как spyware , предназначена для сбора и кражи конфиденциальных данных пользователей без их ведома.

В данном конкретном случае основная проблема заключается не только в многочисленных всплывающих окнах, которые влияют на просмотр страниц в Интернете. . Также довольно сложно удалить их из вашей системы.

Эти всплывающие окна не только разочаровывают, но и обычно сопровождаются другими скрытыми вредоносными программами и могут быть гораздо более разрушительными для вашей ОС.

Они могут быть , замаскированными под законные программы, и на самом деле отслеживают ваши данные о просмотре веб-страниц. или отслеживают вашу онлайн-активность. – собирают пароли и другую личную информацию.

Настоятельно рекомендуем НИКОГДА НЕ НАЖИМАЙТЕ при появлении подозрительных всплывающих окон!

Чтобы защитить компьютер от вредоносных угроз, убедитесь, что вы применяете следующие меры безопасности:

- Не нажимайте на всплывающие окна.

- Не отвечайте на нежелательные электронные письма, которые выглядят странно. Всегда проверяйте адрес электронной почты отправителя и никогда не открывайте вложения и не переходите по странным ссылкам.

- Будьте очень осторожны при загрузке бесплатных приложений.

- Используйте решение по предотвращению угроз нового поколения, которое выявляет онлайн-опасности и блокирует их до того, как у них появится шанс заразить ваш компьютер.

.

Как удалить вредоносное ПО с Mac или ПК

Удаление вредоносного ПО может показаться сложной задачей после заражения устройства вирусом, но при осторожном и быстром реагировании удалить вирус или вредоносную программу может быть проще, чем вы думаете. Мы создали руководство, которое точно объясняет, как избавить ваш Mac или ПК от вредоносных программ.

Что такое вредоносное ПО?

Вредоносное ПО (сокращение от «вредоносное программное обеспечение») может проявляться в различных формах: вирусы, шпионское ПО, бэкдоры, черви, рекламное ПО, программы-вымогатели, трояны и т. Д.Независимо от того, какую форму оно принимает, вредоносное ПО стремится извлечь выгоду из вашего несчастья, либо путем кражи вашей личной информации и ее продажи в даркнете, либо путем шифрования ваших данных, блокируя вас до тех пор, пока вы не заплатите выкуп за восстановление доступа.

Вредоносное ПО может проникнуть на ваши устройства (как ПК, так и Mac уязвимы) несколькими способами, потенциально раскрывая ваши номера социального страхования, информацию о дебетовой и кредитной карте, информацию для входа, данные банковского счета и многое другое. Вот почему способность распознавать симптомы зараженного устройства жизненно важна для защиты вашей личной информации и предотвращения кражи личных данных.

Как ваши устройства заражаются вредоносным ПО

Так как же вредоносные программы заражают компьютер? Есть много способов стать жертвой заражения вредоносным ПО. Иногда это может быть так же просто, как посещение вредоносного веб-сайта или нажатие на поддельную ссылку в рассылке электронной почты. Часто эти попытки заражения пытаются вызвать чувство срочности для установки программного обеспечения или загрузки файла, содержащего скрытый вирус. Будьте осторожны в Интернете и не переходите по незнакомым ссылкам или электронным письмам.

Вредоносное ПО может заразить как Mac, так и ПК. Хотя ПК более известны своей уязвимостью, компьютеры Mac могут быть столь же уязвимыми. Независимо от того, какое у вас устройство, важно знать об угрозе вредоносного ПО.

Если на вашем Mac или ПК установлено вредоносное ПО, они могут показать такие симптомы, как:

- Медленнее, чем обычно

- Инструмент или подключаемый модуль в вашем браузере, который вы не устанавливали.

- Всплывающие объявления, которые трудно закрыть, содержат оскорбительный контент или обычно раздражают, даже за пределами вашего интернет-браузера

- Обычная необычная функция

Если вы считаете, что ваш ПК или Mac заражен вредоносным ПО, выполните следующие действия, чтобы избавиться от заражения вредоносным ПО.

Как удалить вредоносное ПО с вашего Mac

Шаг 1: Отключитесь от Интернета

Прежде чем делать что-либо еще на своем Mac, необходимо отключить Интернет, чтобы предотвратить передачу какой-либо вашей информации обратно на сервер вредоносных программ или заражение других устройств. Сделайте все возможное, чтобы оставаться офлайн.

Если вам нужно подключиться к Интернету, чтобы загрузить инструмент, немедленно отключите его, как только он завершится, и не подключайтесь повторно, когда у вас будет то, что вам нужно. Распечатайте эти инструкции перед отключением.

Шаг 2: Войдите в безопасный режим

Изолируйте любые проблемы с вашим Mac, войдя в безопасный режим. Сделайте это, запустив или перезапустив устройство, а затем сразу же удерживайте клавишу Shift. На вашем экране должен появиться логотип Apple. Если это не сработает, узнайте больше здесь.

Шаг 3: Не входить в учетные записи

Многие виды вредоносных программ стремятся получить доступ к вашей конфиденциальной информации. Они делают это путем подделки ваших учетных данных после отслеживания нажатий клавиш или снятия пароля с экрана или буфера обмена.Предотвратите потерю любой информации для входа, вообще избегая входа в систему.

Шаг 4: Удалить временные файлы

Удалите временные файлы, которые могли быть установлены вредоносным ПО, закрыв все открытые приложения - щелкните их правой кнопкой мыши, выберите «Выйти», а затем:

- Шаг 1. В Finder выберите «Перейти» на верхней панели.

- Шаг 2: Нажмите «Перейти к папке», а затем введите или скопируйте и вставьте «~ / Library /»

- Шаг 3. Перейдите в папку «Кэш»

- Шаг 3. Переместите все файлы из кеша, нажав «Переместить в корзину».

- Шаг 4. «Очистите корзину»

Шаг 5: Проверьте монитор активности

Если вы считаете, что на вашем Mac установлено вредоносное ПО, вы должны найти его в Activity Monitor и остановить его.С помощью монитора активности вы можете видеть все приложения, запущенные на вашем компьютере, и то, как каждое из них влияет на его производительность. Найдите вредоносное ПО и удалите его через Finder.

- Шаг 1. Откройте Finder и выберите «Приложения».

- Шаг 2. Нажмите «Утилиты»

- Шаг 3. Откройте «Монитор активности»

- Шаг 4. Дважды щелкните приложение и затем нажмите «Выйти».

Шаг 6 - Запустите сканер вредоносных программ

Теперь вы готовы вылечить свой Mac от заражения вредоносным ПО.К счастью, для избавления от большинства стандартных заражений обычно достаточно запустить сканер вредоносных программ. Если на вашем устройстве уже установлена антивирусная программа, вам следует загрузить сканер вредоносных программ по запросу, отличный от того, который вы используете для антивируса.

Загрузите сканер из надежного источника, такого как Panda Cloud Cleaner, запустите его, а затем установите программное обеспечение безопасности, которое постоянно работает в фоновом режиме, чтобы защитить вас от существующих и новых угроз безопасности. Для этого отлично подходят такие программы, как Panda’s Antivirus для Mac.

Шаг 7: Исправьте веб-браузер

В большинстве случаев вредоносное ПО изменяет домашнюю страницу вашего интернет-браузера, чтобы оно могло повторно заразить ваше устройство, показывать вам много рекламы, замедлять просмотр и сильно раздражать вас. Убедитесь, что адрес домашней страницы является допустимым, а затем перейдите к проверке вашего браузера на наличие вредоносных расширений. Мы рассмотрели это в нашем руководстве по удалению Chromium Virus, но вы можете ознакомиться с основами ниже

.Исправьте браузер в Safari

Шаг 1. Откройте браузер Safari, а затем откройте меню Safari с надписью «Safari» в верхнем левом углу экрана.

Шаг 2. Выберите «Настройки»

Шаг 3. Выберите «Расширения»

Шаг 4. Найдите недавние подозрительные расширения и нажмите «Удалить».

Исправьте браузер в Chrome

Шаг 1. Щелкните значок меню в Chrome (верхний правый угол)

Шаг 2: Выберите «Дополнительные инструменты»

Шаг 3. Нажмите «Расширения»

Шаг 4. Найдите все надстройки браузера, которые выглядят подозрительно, и выберите «Удалить».

Шаг 8: Очистите кеш

После того, как вы проверили главную страницу своего браузера и удалили все подозрительные расширения, очистите кеш от всех загрузок, которые могли заразить ваш компьютер.

Очистить кеш в Safari

Шаг 1. Щелкните Safari в верхнем левом углу экрана и перейдите в «Настройки»

Шаг 2: Нажмите «Конфиденциальность»

Шаг 3. Найдите «Управление данными веб-сайта»

Шаг 4: «Удалить все»

Как очистить кеш в Chrome

Шаг 1. Перейдите в раскрывающееся меню Chrome и нажмите «История»

Шаг 2. Нажмите «Очистить данные просмотров».

Шаг 3: В «Временном диапазоне» отметьте «Все время»

Шаг 4: Затем нажмите «Очистить данные»

Как удалить вредоносное ПО с вашего ПК

Шаг 1: Отключите компьютер от Интернета

Прежде чем делать что-либо еще, отключите свой компьютер от Интернета, чтобы ваш компьютер мог связаться с сервером вредоносных программ, который может его контролировать, и чтобы он не мог передавать какую-либо вашу личную информацию, которую он мог собрать.Если вам нужно загрузить инструмент для удаления вредоносного ПО, сделайте это быстро и сразу же отключитесь от Интернета, когда он будет завершен. Сделайте все возможное, чтобы оставаться офлайн.

Шаг 2: Войдите в безопасный режим

Изолируйте любые проблемы с вашим ПК, перезагрузив его в безопасном режиме. Это позволяет вашему компьютеру выполнять проверки при работе с минимальным количеством программ, необходимых для работы.

- Шаг 1. Перезагрузите компьютер.

- Шаг 2: Когда вы увидите экран входа в систему, нажмите и удерживайте клавишу Shift и выберите Power → Restart.

- Шаг 3. После перезагрузки компьютера перейдите к экрану «Выберите параметр» и выберите «Устранение неполадок», затем «Дополнительные параметры», а затем «Параметры запуска».

- Шаг 4: На следующем экране нажмите «Перезагрузить» и дождитесь загрузки следующего экрана.

- Шаг 5: Появится меню с пронумерованными параметрами запуска. Выберите номер 4 или F4, чтобы запустить компьютер в безопасном режиме.

Шаг 3: Не входить в учетные записи

Цель многих видов вредоносных программ - получить доступ к вашей конфиденциальной информации.Они делают это, переманивая ваши учетные данные, отслеживая нажатия клавиш или снимая пароль с экрана или буфера обмена. Предотвратите потерю любой информации для входа в систему, вообще избегая входа в систему.

Шаг 4: Удалить временные файлы

Ускорьте сканирование на вирусы и освободите место на диске, удалив временные файлы. Просто найдите инструмент «Очистка диска» и запустите его.

Шаг 5: Проверьте монитор активности

Если вы считаете, что на вашем компьютере установлено вредоносное ПО, вам необходимо найти его в Activity Monitor и остановить его работу.С помощью монитора активности вы можете видеть все приложения, запущенные на вашем компьютере, и то, как каждое из них влияет на его производительность.

- Шаг 1. Перейдите в строку поиска и введите «монитор ресурсов», чтобы найти приложение.

- Шаг 2: Щелкните правой кнопкой мыши программу, которую хотите завершить, и нажмите «Завершить процесс».

Шаг 6: Запустите сканер вредоносных программ

Теперь вы готовы вылечить свой компьютер от заражения вредоносным ПО.К счастью, запуска сканера вредоносных программ обычно бывает достаточно, чтобы избавить ваш компьютер от большинства стандартных инфекций. Если на вашем устройстве уже установлена антивирусная программа, вам следует загрузить сканер вредоносных программ по запросу, который отличается от того, который вы используете для защиты от вирусов.

Загрузите сканер из надежного источника, такого как Panda Cloud Cleaner, запустите его, а затем установите программное обеспечение безопасности, которое постоянно работает в фоновом режиме и защищает вас от существующих и новых угроз безопасности. Для этого отлично подходят такие программы, как Panda’s Antivirus для ПК.

Шаг 7: Исправьте веб-браузер

В большинстве случаев вредоносное ПО попытается изменить домашнюю страницу вашего интернет-браузера, чтобы оно могло повторно заразить ваше устройство, показывать вам рекламу, замедлять просмотр и просто раздражать вас. Убедитесь, что адрес домашней страницы правильный, а затем перейдите к проверке вашего интернет-браузера на наличие вредоносных расширений. Мы рассмотрели это ранее в нашем руководстве по удалению Chromium Virus, но вы можете ознакомиться с основами ниже:

Как исправить веб-браузер в Internet Explorer

- Шаг 1. Щелкните значок шестеренки в правом верхнем углу экрана Internet Explorer.

- Шаг 2. Выберите «Управление надстройками»

- Шаг 3. Найдите все недавно добавленные расширения, которые выглядят подозрительно

- Шаг 4. Выберите подозрительную запись и нажмите «Отключить».

Как исправить веб-браузер на Chrome

- Шаг 1. Щелкните значок меню в Chrome (верхний правый угол)

- Шаг 2. Выберите «Дополнительные инструменты»

- Шаг 3. Нажмите «Расширения»

- Шаг 4. Найдите все надстройки браузера, которые выглядят подозрительно, и выберите «Удалить».

Шаг 8: Очистите кеш

Как очистить кэш в Internet Explorer

- Шаг 1. Нажмите шестеренку в правом верхнем углу, чтобы открыть окно «Настройки».

- Шаг 2. Перейдите в «Безопасность» и нажмите «Удалить историю просмотров».

Как очистить кеш в Chrome

- Шаг 1. Откройте раскрывающийся список «История».

- Шаг 2. Нажмите «Очистить данные просмотра».

- Шаг 3. В «Временном диапазоне» отметьте «Все время»

- Шаг 4. Затем нажмите «Очистить данные».

Что делать, если удаление вредоносного ПО не работает?

Иногда заражение вредоносным ПО может присутствовать даже после всех этих шагов.Если вы считаете, что ваше устройство все еще заражено, вам необходимо полностью очистить жесткий диск и переустановить операционную систему. Перед тем как это сделать, рекомендуется проконсультироваться со службой поддержки Apple или Microsoft, чтобы убедиться, что предпринимаемые вами шаги верны.

Как защитить свои устройства от вредоносных программ

Лучшим способом защитить себя и свои устройства от заражения вредоносными программами или другими вирусами - это научиться замечать подозрительную активность в Интернете. Уже существует множество способов проникновения вредоносных программ на ваш компьютер, и постоянно создаются новые типы вредоносных программ.Вот несколько рекомендаций по защите вашего компьютера и вашей информации от взлома:

- Создавайте более надежные пароли

- Удаляйте файлы из загрузок и часто используйте корзину

- Обновите операционную систему и приложения при появлении запроса

- Избегайте подозрительных писем, ссылок и веб-сайтов

- Обновите антивирус