В файле обнаружена вредоносная программа как отключить

Ошибка "Обнаружен вирус" Chrome - как убрать в 2019 году

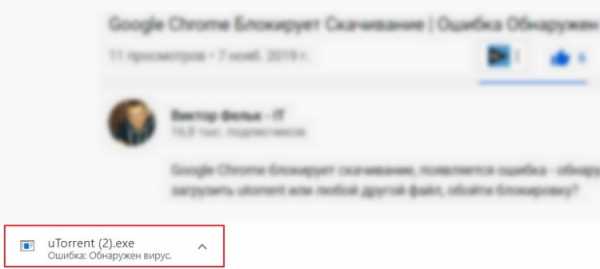

После обновления браузера Гугл Хром возникают проблемы при скачивании файлов. Отображается ошибка "Обнаружен вирус" Chrome. Как убрать в 2019 году, если старые способы уже не работают - узнайте из детальной инструкции для Windows 10 8 7. В конце поста будет видео с наглядной демонстрацией решений.

Гугл Хром блокирует скачивание файла - как отключить?

Самое интересное, что в самом обозревателе Вы не найдете никаких настроек, отвечающих за проверку загружаемого контента. Еще в 2018 году дефект устранялся очень просто - достаточно было проигнорировать предупреждение и возобновить загрузку.

Но теперь сделать это невозможно, поскольку в меню доступна только возможность удалить элемент и просмотреть информацию.

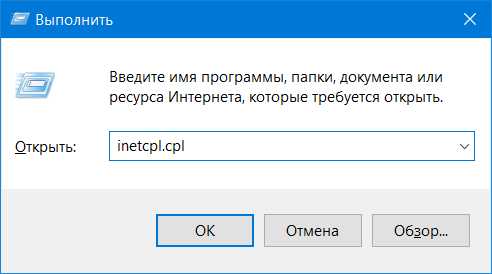

Справка Google указывает на ограничения со стороны операционной системы и ссылается на страницу поддержки Microsoft. Там найдете несколько решений. Вот самое эффективное:

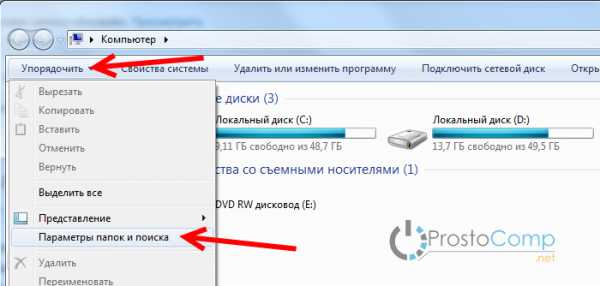

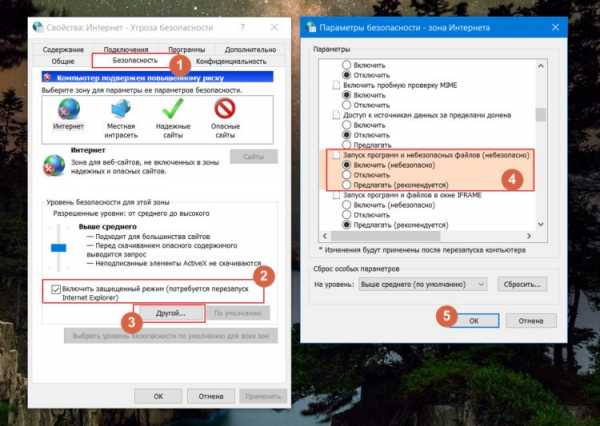

- Нажмите на клавиатуре сочетание Win + R и в появившемся окне введите команду:

inetcpl.cpl

- Открываются Интернет-свойства. Следует перейти на вкладку "Безопасность" и сразу убрать опцию, отвечающую за включение защищенного режима. Далее кликаем по кнопке "Другой..." и в списке находим параметр "Запуск программ и небезопасных файлов". Устанавливаем значение "Включить", сохраняем внесенные изменения и перезагружаем компьютер:

В Windows 7 этого вполне достаточно. Но как убрать в Виндовс 10 ошибку "Обнаружен вирус" в Google Chrome, которая возникает при скачивании файлов?

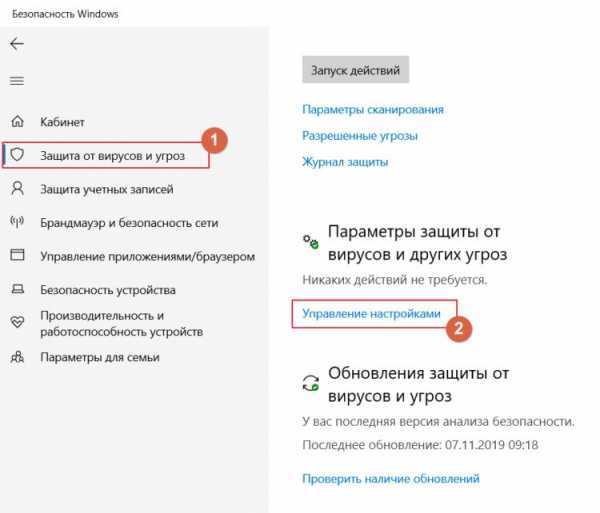

- Необходимо в опциях Защитника (встроенного антивируса) отключить проверку в реальном времени. В области уведомления кликаем по значку "щит", в окне параметров безопасности слева выбираем раздел "Защита от вирусов и угроз". После этого идём по ссылке "Управление настройками":

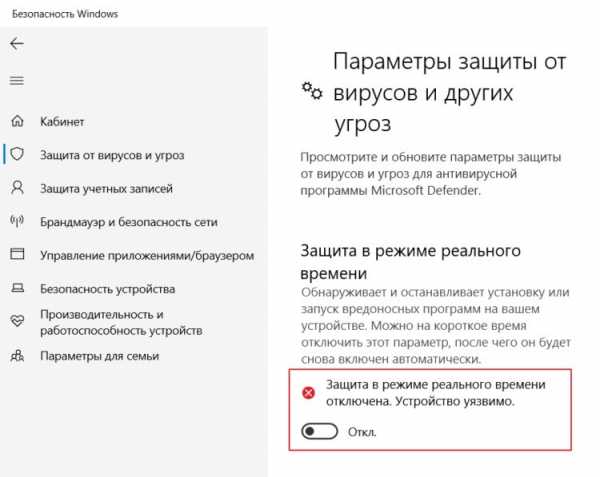

- Теперь просто ставим переключатель в положение "Выкл.", чтобы приложение не сканировало файлы при загрузке из сети Интернет:

Этого достаточно, чтобы ошибка "Обнаружен вирус" была устранена в Google Chrome 2019 года.

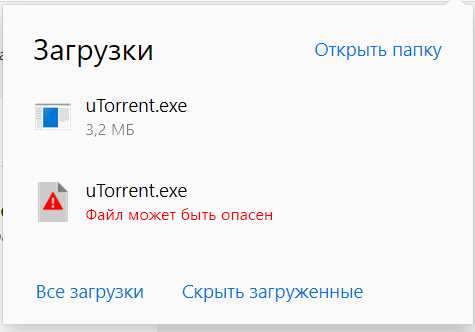

Файл может быть опасен - как отключить в Яндексе?

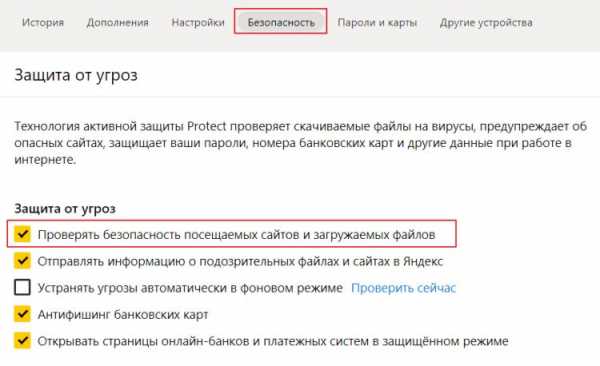

Убрать такое уведомление при загрузке в Yandex браузере можно перечисленными выше способами. Но если проблема не устранена, дополнительно следует "навести порядок" в функции Protect.

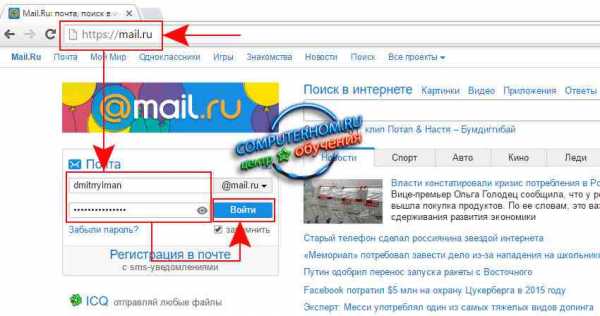

- Запускаем веб-обозреватель, в адресной строке вводим следующую ссылку:

browser://protect

- Оказываемся в разделе "Безопасность" и сразу обращаем внимание на опцию проверки запускаемых сайтов и загружаемых файлов. Снимаем отметку, закрываем программу и запускаем повторно:

Но не стоит забывать об антивирусах. Не только встроенный Windows 10 Defender может блокировать скачивание в Гугл Хроме и Яндексе, но и сторонние утилиты. При необходимости - следует также поискать в их параметрах соответствующие решения (онлайн-сканер, real-time protection и т.д.).

Видео

Автор рекомендует:

Операция не была успешно завершена, так как файл содержит вирус или потенциально нежелательную программу

При работе с какими-либо файлами пользователь может столкнуться с сообщением «Операция не была успешно завершена, так как файл содержит вирус или потенциально нежелательную программу», после чего запуск указанного файла оказывается заблокирован. Причиной блокировки является системный антивирус (обычно это «Защитник Windows»), ограничивший пользовательский доступ к подозрительному файлу. Ниже разберём суть данной дисфункции и методы её решения.

Причины сбоя, при котором операция не завершена успешно

Корпорация Майкрософт уделяет повышенное внимание борьбе с вредоносными вирусными программами. Вследствие чего современная Виндовс 10 обзавелась встроенным антивирусом, известным под названием «Защитник Виндовс».

По умолчанию Защитник Виндовс активирован, и постоянно проверяет пользовательский софт на наличие потенциально опасных программ. При нахождении такой программы доступ к ней блокируется, а сама вредоносная программа может быть помещена в карантин. В таком случае пользователь получает уже упомянутое сообщение, а запуск указанного файла становится невозможен.

Под подобную блокировку может попасть как вирусный файл, так и вполне безопасный софт, используемый на протяжении многих лет. В последнем случае это доставляет ряд неудобств, так как мы не можем воспользоваться проверенным софтом, необходимым нам для различных задач.

Как исправить дисфункцию «Файл содержит вирус или нежелательную программу»

Наиболее простым и очевидным решением в данной ситуации является отключение защитника Виндовс. Но спешить с подобным отключением я бы не советовал, особенно в ситуации, когда на вашем ПК отсутствует постоянно работающий антивирус. В этом случае вы рискуете сделать вашу систему уязвимой для вирусных программ, что приведёт к её потенциальному выходу из строя.

Потому рекомендую выполнить следующее:

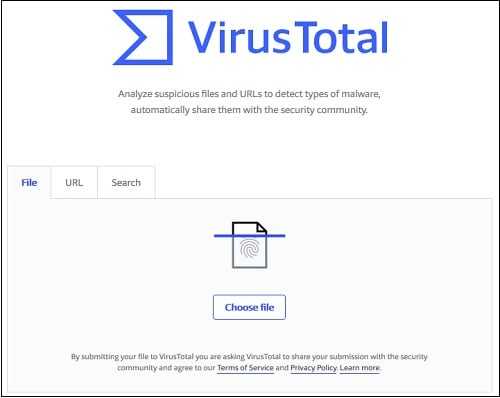

Проверьте запускаемый файл на вируса

Первым делом для исправления «Операция не была успешно завершена, так как файл содержит вирус» рекомендую проверить запускаемый файл на вирусы с целью убедиться, что Защитник Виндовс «ругается» на файл зря. Для этого можно использовать как альтернативные антивирусные программы уровня «ДокторВеб Кюрейт», так и загрузить файл на специализированный проверочный ресурс уровня virustotal.com для проверки.

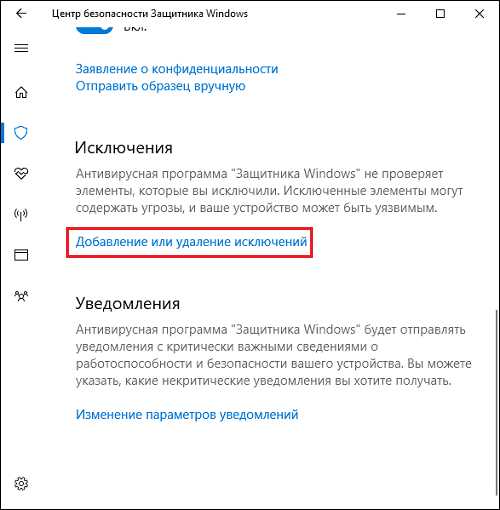

Добавьте проблемный файл в исключения антивируса

Если файл оказался чист, стоит добавить его в исключения «Защитника Виндовс» или установленного на вашем ПК антивируса. В случае Защитника рекомендуется нажать на «Пуск», выбрать там «Параметры», далее «Обновление и безопасность», потом «Защитник Виндовс», и затем «Открыть Центр безопасности защитника Виндовс».

Далее выберите слева «Параметры защиты от вирусов..», и внизу «Добавление или удаление исключений».

Добавьте проблемный файл в исключения

Аналогичную опцию исключений можно найти и в настройках других антивирусов.

Временно отключите ваш антивирус

Довольно эффективным способом решения проблемы «Операция не была успешно завершена» является временная деактивация антивируса. В случае Защитника Виндовс это делается следующим образом:

- В панели задач нажмите на кнопку поиска (с лупой), в строке запроса пишем «защита», кликаем вверху на найденную опцию «Защита от вирусов и угроз»;

- В открывшемся окне находим «Параметры защиты от вирусов и других угроз» и также кликаем на неё.

- В очередном открывшемся окне находим опцию «Защита в режиме реального времени» и деактивируем её.

Какое-то время Защитник будет деактивирован, но позже может опять включится самостоятельно (под действием очередного обновления системы). Чтобы он не включался, мы можем отключить его с помощью системного реестра.

Выполните следующее:

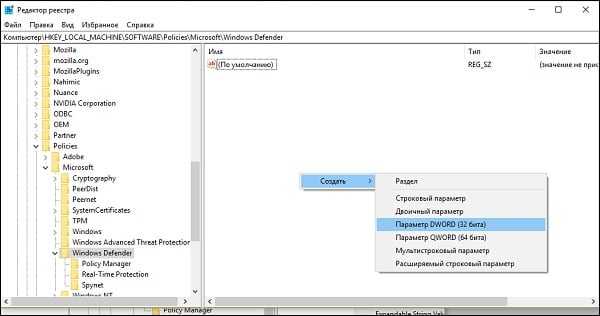

- Нажмите на Win+R, введите там regedit и нажмите на ввод;

- Перейдите по пути

- Наведите курсор на пустую панель справа, щёлкните правой клавишей мышки, и выберите «Создать» — «Параметр DWORD 32 бита», дайте ему имя «DisableAntiSpyware» и нажмите ввод;

- Дважды кликните на данном параметре, и дайте ему значение «1», после чего нажмите на «Ок». Защитник будет отключён.

Обновите проблемный софт

Если антивирусное ПО продолжает сигнализировать о неблагонадёжности вашего софта, попробуйте скачать и установить его самую свежую версию. В некоторых случаях это позволяет избавиться от ошибки «Операция не была успешно завершена» на вашем ПК.

Восстановите работоспособность Эксплорера

В ряде случаев проблемы с файлом explorer.exe могут вызывать рассматриваемую в статье дисфункцию. Запустите командную строку от админа, и в ней последовательно наберите, не забывая нажимать на ввод после каждой команды:

sfc /SCANFILE=c:windowsexplorer.exe

sfc /SCANFILE=C:WindowsSysWow64explorer.exe

Выполнение данных команд может устранить ошибку «файл содержит вирус» на вашем компьютере.

Заключение

Появление сообщения «Операция не была успешно завершена, так как файл содержит вирус или потенциально нежелательную программу» сигнализирует о нахождении антивирусом (обычно это «Защитник Виндовс») потенциально небезопасного файла. Оптимальным решением в данном случае является занесение проблемного файла в исключения антивируса при условии, что пользователь уверен в чистоте данного файла. Отключать антивирус полностью не рекомендуется – это может стать причиной проникновения на пользовательских ПК потенциально опасных программ.

✔Все о вредоносных программах и способах борьбы с ними

Что такое вредоносное программное обеспечение?

Вредоносным программным обеспечением называют, любое приложение или скрипт, который предназначен, чтобы сломать защиту нашего компьютера, для его повреждения или кражи данных. Очень часто мы сталкиваемся с действиями, осуществляемыми преступными создателями такого программного обеспечения. Есть также случаи, когда авторы вредоносных программ хотят просто продемонстрировать дыры в безопасности. Но сейчас это редкость.

Ниже мы ознакомим Вас с наиболее распространенными видами угроз.

Вредоносное программное обеспечение может относиться к следующим типам угроз:

Рекламное

Получает информацию об активности пользователя в сети, для того, чтобы показывать объявления, которые могут его заинтересовать.

Рекламное ПО чаще всего используется в приложениях, которые подключаются к Интернету. Производители программного обеспечения зарабатывают именно на размещении рекламы в приложении. Как правило, существует возможность покупки версии ПО без рекламы. К сожалению, «adware», без согласия получателя, затрудняют работу с компьютером, отображая нежелательную рекламу.

В случае "скрытых" модулей, "adware" часто соединяются с другими вредоносными кодами, как, например, модуль-шпион, предоставляющих авторам приложений много информации о пользователе – в основном IP-адрес, операционную систему, браузер, а иногда и страницы, к которым подключается пользователь.

Программы-шпионы

Это программное обеспечение, которое шпионит за пользователем и собирает любую информацию о нем, конечно, без его ведома и согласия.

Эта информация очень часто передается на автора программы и может касаться, в частности:

• адресов веб-сайтов, посещаемых пользователем

• персональных данных

• номеров платежных карт

• паролей

• интересов пользователя (например, на основе введенных слов в окне поиска)

• адресов электронной почты

Об их дальнейшем использовании, не надо, наверное, больше писать.

Боты

Это программы, выполняющие определенную функцию, которая выполняется автоматически на компьютере пользователя.

Некоторые сети типа "бот" могут включать в себя несколько сотен или несколько тысяч компьютеров, в то время как другие располагают сотнями тысячами компьютеров (именуемые на жаргоне IT - "зомби"). Компьютеры могут быть заражены вирусом без ведома владельцев. В течении многих месяцев бот может находиться "в режиме сна", чтобы в один прекрасный день, после получения внешней команды активизироваться и начать выполнять вредоносную операцию (это может быть, например, рассылка СПАМА, вирусов, кражи персональных данных и т. д.).

Бот может замедлить работу компьютера, привести к отображению тайных сообщений или даже привести ваш компьютер к состоянию "кирпич".

Вымогатели

Программное обеспечение, используемое в интернете для вымогания денег.

Как правило, заключается в отображении страницы на компьютере жертвы, сообщающей, что пользователь сделал что-то незаконное или что-либо с нарушением закона и теперь должен заплатить за это штраф. Чаще всего это сообщение помечается логотипом "Полиции" или других органов общественного доверия и создают всю видимость законности. Даже если жертва заплатит, преступники чаще всего не разблокируют систему. Единственный верный способ восстановления функции компьютера, удаление вредоносных программ. В последние годы наблюдается значительный рост этого типа инфекции. Заражение может произойти через загрузку и запуск зараженного файла, посещение подозрительной веб-страницы и нажатие пользователем зараженной рекламы. Бывает также распространение по электронной почте.

Руткиты

Это программное обеспечение, которое незаметно изменяет операционную систему и открывает удаленный доступ или контроль над компьютером.

Руткит заражает ядро и устанавливает запутывание программы, из списка процессов и файлов, возвращаемых программам. Он может, например, скрыть себя и троянского коня от администратора и антивирусного программного обеспечения. Скрытие осуществляется чаще всего на приобретение отдельных функций операционной системы, предназначенных, например для листинга процессов или файлов в каталоге, а затем скрывают rootkit, что бы имени не было в списке результатов. Обнаружение руткита - в инфицированной системе крайне сложно, поскольку rootkit способен контролировать работу даже инструментов, специализированных для его обнаружения и обмануть их так, чтобы они ошибочно сообщали пользователю, что система чистая.

Троян

Это очень вредоносные программы, не отличающиеся внешним видом от обычных файлов.

Trojan может притвориться невинным приложением, допустим отображением забавных анимаций. В фоновом режиме выполняет вредоносные действия, например, открывает порт, через который может быть осуществлена атака из Интернета. Такое название программы произошло от мифического коня, который был построен во время троянской войны. Термин троянский конь является синонимом обмана и также на этом основан эффект этой программы. Бессознательный ничего не подозревающий пользователь устанавливает, казалось бы, невинное приложение в системе и, тем самым, открывает неограниченный доступ к ресурсам своего компьютера. Автор такой программы получает возможность просматривать содержимое дисков компьютера и извлекать необходимые ему данные, и даже удалять их. Те же Трояны способны эффективно отключать антивирусную защиту, что может привести к еще большему количеству вредоносных программ в ПК. Программа, помимо прочего, может притворяться текстовым редактором, а на самом деле она может форматировать жесткий диск.

Вирусы

Это фрагмент кода склеивающий разные файлы без ведома пользователя при запуске зараженного приложения.

Его действие может повредить логическую структуру диска и вызвать другие нарушения в работе компьютера. Может привести к повреждению операционной системы через перезапись системных файлов. Этот вид вредоносного программного обеспечения, кроме этого, способен дублироваться, так что, если он распространится это может затруднить полное удаление. Их разрушительное воздействие может проявляться путем отключения безопасности, получив контроль над компьютером, появления нежелательных рекламных объявлений и т. д. В этом случае важна профилактика и остережение „подхватить вирус”. Вредоносное программное обеспечение может быть передано по электронной почте, поэтому следует с осторожностью открывать вложения к сообщениям. Другим источником вирусов являются вредоносные веб-сайты, через которые их можно скачать в виде поддельных приложений.

Защиту от этого типа вредителей составляют брандмауэры и антивирусные программы.

Черви

Это тип вируса, средой которого является Интернет.

Программа может самостоятельно размножаться исключительно в сети, например, с помощью электронной почты или связи peer-to-peer (P2P). После попадания в компьютер, червь внедряется в систему и через сеть пытается дальше распространяться. Черви заражают компьютеры и замедляют систему через использование его ресурсов для создания своих копий.

Эффективным методом борьбы, с такого рода программами, являются сайты плотины, которые обнаруживают активность червей в момент попытки установления соединения с другими компьютерами, подключенными к сети.

Как избежать вредоносного программного обеспечения?

Несмотря на то, что лучшим способом защиты от вредоносных программ являются антивирусы, следует иметь в виду, что есть несколько других способов, которые могут защитить Ваш компьютер.

Вот несколько советов, которые мы рекомендуем использовать:

1. Обновить полностью свое программное обеспечение. Это касается и операционной системы, антивирус (обновляется автоматически), а также приложения, такие как ваш веб-браузер или система WordPress. Если вы получаете какие-либо уведомление об обновлении, не игнорируйте его!

Одна из наиболее часто совершаемых ошибок - это откладывание обновления „на потом”. Помните, что хакеры также внимательно следят за информацией об обнаруженных люках и в полной мере используют их. Отсутствие регулярного обновления, это как приглашение для всеобщего обозрения своих данных.

2. Не запускайте подозрительных программ. Получили неожиданное вложение в сообщении по электронной почте или подруга с Facebook показала странную ссылку? Прежде чем что-нибудь открыть, убедитесь, что сообщение получено от человека, которого вы знаете, лучше быть уверенным что этот человек, хотел отправить вам этот конкретный файл!

3. Будьте осторожны на файлы P2P (peer to peer) в сети. Вы можете загрузить много полезных программ, но нужно помнить, что кряки и keygen’ы (программы, которые создают ключ или лицензию, исключая необходимость приобретения оригинального программного обеспечения), очень часто заражены. Пиратские программы и приложения, часто не чистые. Загрузка файлов с помощью P2P-клиента подвергает Вас большой опасности.

Итог:

Вы всегда должны быть осторожны, просматривая сеть или загружая новое программное обеспечение на ваш компьютер. Помните, что ни один антивирус не является "пропуском" для беззаботного пользования интернетом и для большей безопасности, он должен быть использован в сочетании с вышеуказанными рекомендациями.

Лучшая защита - это здравый смысл!

Желаем Вам удачи и да хранит Ваш компьютер антивирус!

Как устранить угрозы, которые обнаружила программа «Лаборатории Касперского»

Если программа «Лаборатории Касперского» обнаружила на вашем компьютере вредоносные программы, вы увидите уведомление, значок программы изменит цвет на красный. Чтобы устранить найденные угрозы:

- Откройте программу «Лаборатории Касперского». Чтобы узнать, как открыть программу, смотрите инструкцию в статье.

- Нажмите Подробнее.

- Нажмите Устранить напротив каждой найденной угрозы.

Вредоносные программы будут удалены с вашего компьютера.

Если угроза не пропадает из списка в Центре уведомлений, подождите несколько минут. Для завершения процесса может потребоваться перезагрузка компьютера.

Что делать, если решение не помогло

Если после перезагрузки компьютера угроза снова обнаружена, свяжитесь с технической поддержкой «Лаборатории Касперского», выбрав тему для своего запроса.

Устранение неполадок с обнаружением и удалением вредоносных программ

Даже после удаления вредоносные программа может вернуться на компьютер, если вы посетите веб-сайт, на котором она размещена, или снова получите ее по электронной почте. Избегайте веб-сайтов, на которых могут быть вредоносные программы, например сайты для незаконного скачивания файлов.

Для защиты от угроз с вредоносных веб-сайтов используйте современный браузер, такой как Microsoft Edge, который использует SmartScreen Защитника Windows для выявления сайтов с плохой репутацией. Выполните обновление до последней версии Windows, чтобы воспользоваться целым рядом встроенных улучшений системы безопасности.

В некоторых случаях повторное обнаружение одних и тех же вредоносных программ происходит из-за того, что необнаруженный вредоносный компонент постоянно незаметно переустанавливает обнаруженную вредоносную программу. Как правило, вредоносная программа переустанавливается и повторно обнаруживается сразу после перезапуска компьютера. Чтобы решить эту проблему, попробуйте выполнить проверку с помощью автономного Microsoft Defender для выявления скрытых угроз

Проверка с помощью автономного Защитника Windows

Если одни и те же вредоносные программы продолжают заражать ваш компьютер, воспользуйтесь автономным Защитником Windows для поиска и удаления повторяющихся вредоносных программ. Автономный Microsoft Defender — это средство проверки, функционирующее за пределами Windows, что позволяет ему обнаруживать и удалять вредоносные программы, которые скрываются во время работы Windows.

Примечание: Перед запуском проверки с помощью автономного Microsoft Defender сохраните свою работу. Перед выполнением проверки компьютер перезапустится.

Для запуска автономной проверки в Windows 10 сделайте следующее:

-

Выберите Пуск > Параметры > Обновление и безопасность > Безопасность Windows > Защита от вирусов и угроз.

-

В разделе Текущие угрозы выберите Параметры сканирования.

-

Выберите Проверка с помощью автономного Защитника Windows, а затем — Проверить сейчас.

В Windows 8.1 потребуется скачать автономный Microsoft Defender как отдельный инструмент. Дополнительные сведения см. в разделе Защита компьютера с помощью автономного Microsoft Defender.

Как удалить вредоносные программы, лучшие утилиты

В этом небольшом обзоре мы рассмотрим несколько приложений, которые были признанны наилучшими. Эти утилиты позволят вам быстро обнаружить и легко удалить вредоносные программы с вашего компьютера под управлением Windows 10, 8, 7, XP.

Как удалить вредоносные программы

В настоящее время вредоносные программы широко распространены, так как используют довольно простой способ проникновения на компьютер пользователя. Это не трояны и уязвимости, а простой обман. Практически каждый из нас, хоть раз, устанавливал бесплатное приложение. Так вот такие приложения, чаще всего, и позволяют вредоносным программами проникнуть на компьютер пользователя, так как вредоносное ПО просто интегрировано в их инсталлятор. Устанавливаете бесплатную программу — устанавливается и бонус — вредоносное ПО. Но, нужно здесь добавить, что бывают случаи, когда и платные программы содержат в себе вредоносные программы, чаще всего рекламное ПО.

Хочу так же напомнит, вредоносные программы представляют очень серьёзную угрозу, так как могут нанести большой вред вашего компьютеру: повредить или зашифровать файлы на нём, установить модуль или расширение в браузер, которое изменит его настройки или начнет показывать огромное количество навязчивой рекламы, и что ещё не мало важно, может работать в качестве шпиона, собирать о вас подробную информацию, которая в дальнейшем будет передана третьим лицам. Поэтому, очевидно, присутствие вредоносного ПО на вашем

компьютере нежелательно, его нужно удалять сразу после нахождения.

Лучшие утилиты для удаления вредоносных программ

Не все антивирусные программы хорошо обнаруживают и удаляют вредоносное ПО, так как вредоносные программы чаще всего ведут себя не так как обычные вирусы. Поэтому очень важно иметь на компьютере утилиту специально разработанную для решения этой задачи. Здесь нужно добавить, на компьютере может быть установлена одна антивирусная программа, но утилит для удаления вредоносных программ вы можете использовать несколько. Каждая из них является прекрасным дополнением системы безопасности операционной системы Windows.

- AdwCleaner

- Zemana Anti-malware

- Malwarebytes

- Kaspersky Virus Removal Tool

- Emsisoft Emergency Kit

AdwCleaner

Быстро найти и легко удалить вредоносное ПО. AdwCleaner позволит вам решить эти две задачи с лёгкостью.

Если вам нужна утилита небольшая по размеру, но которая легко сможет находить и удалять вредоносные программы, то познакомьтесь с AdwCleaner. Это очень удобная программа, которая в первую очередь предназначена для быстрого поиска и удаления вредоносных программ поражающих веб браузеры и изменяющих их настройки.

Кроме этого, этот инструмент легко поможет вам избавиться от рекламного ПО и потенциально ненужных приложений. Минус программы в том, что AdwCleaner не содержит модуля автозащиты, и не может защитить вас от проникновения в систему новых вредоносных программ. Во всём остальном — это очень эффективное средство и должна быть в арсенала каждого пользователя, который активно пользуется Интернетом.

Zemana Anti-malware

Zemana Anti-malware это прекрасное дополнение к вашему основному антивирусу, которое позволяет максимально защитить компьютер от новых вредоносных программ.

Zemana Anti-malware еще один замечательный вариант, среди программ созданных для поиска и удаления вредоносных программ разного типа. Если вы хотите максимально защитить свой компьютер, то в первую очередь мы рекомендуем вам установить классический антивирусный пакет, а в качестве средства защиты от вредоносных программ остановится на программе Zemana Anti-malware.

Это прекрасное приложение, которое не так давно появилось, но уже заслужило уважение среди экспертов в области безопасности. Zemana Anti-malware может анализировать подозрительные программы (так называемый эвристический анализ), чтобы увидеть, есть ли в их поведении признаки, которые характерные для вредоносного ПО разного типа, включая рекламное ПО и программы, изменяющие настройки установленных веб-браузеров. Это означает, что вы будите защищены от самого последнего вредоносного ПО, включая вариант, когда ваш компьютер — это первая жертва, пораженная новой вредоносной программой, и соответственно, её описание ещё не находится в базе известных угроз Zemana Anti-malware. В любом случае эта вредоносная программа, будет быстро обнаружена и безопасно удаления с вашего персонального компьютера. Всё это происходит автоматически, в фоновом режиме.

Мы рекомендуем сканировать с помощью Zemana Anti-malware все загруженные файлы перед их запуском. Это позволит вам предотвратить заражение компьютера вредоносным ПО, так как заблокирует их ещё до первоначального запуска. А как известно, лучше предотвратить заражение, чем потом его лечить.

Как уже было сказано, если у вас уже есть антивирусная программа, платная или бесплатная, и вы ей полностью доверяете, то вы можете дополнительно установить Zemana Anti-malware Free. Эта программа не вызовет конфликтов и будет работать как дополнение, которое значительно увеличит безопасность вашего компьютера.

Malwarebytes

Malwarebytes может с легкостью заменить ваш антивирус или работать на пару с ним, таким образом значительно увеличить защиту операционной системы от вредоносного ПО.

Задумались о замене вашего антивируса ? Тогда знакомьтесь с Malwarebytes. Это широко известная программа, первоначально созданная как раз для поиска и удаления вредоносных программ. Но к настоящему моменту она серьезно изменилась и может не только избавить вас от вредоносного ПО, но и защитить от его проникновения, а так же найти и обезвредить обычные вирусы. Кроме того, Malwarebytes содержит модуль позволяющий защитить компьютер от наиболее опасных вредоносных программ — вирусов шифровальщиков.

Malwarebytes 3.0 — результаты сканирования

Не смотря на свои огромные возможности, эта программа очень быстро может проверить ваш компьютер, обладая одним из наиболее быстрых сканеров среди всех антивирусных программ. С нею вы сможете забыть про то, что сканирование всего компьютера может выполняться по пол дня и более. Любая угроза безопасности вашему компьютеру будет обнаружена и помещена в карантин.

Программа Malwarebytes не навязчива, но при этом будет всегда предупреждать при попытках запуска вредоносных программ или при попытках каких либо программ, выполнить потенциально опасные действия в вашей системе. Дополнительно, что нужно добавить, при её установке вы получаете все возможности на 14 дней бесплатно, а в дальнейшем вам предоставляется выбор. Купить лицензию и пользоваться всеми возможностями, или использовать бесплатную версию программы. В бесплатном режиме будет отключен модуль автоматической защиты, но при этом Malwarebytes, без каких либо ограничений, будет по вашему требованию проверять компьютер и сможет как и раньше удалять все найденные вредоносные программы.

Kaspresky Virus Removal Tool

Kaspresky Virus Removal Tool (KVRT) — это бесплатная утилита, в основе которой лежит ядро антивируса Касперского. Конечно это приложение не обеспечит вам всестороннюю защиту компьютера от вредоносного программного обеспечения, но даст вам вам полный контроль над ручным сканированием.

Kaspresky Virus Removal Tool может обнаруживать все виды вредоносного программного обеспечения, включая рекламное ПО и шпионское ПО, а так же разнообразные трояны, вирусы и руткиты. После обнаружения вредоносных программ, вы сможете легко и быстро их удалить.

Если вы подозреваете, что скачанный вами файл может содержать вредоносное ПО, то обязательно проверьте его с помощью Kaspresky Virus Removal Tool. Эта программа проанализирует его, и на основании этого анализа порекомендует, безопасно или нет его запускать. Это очень легко и удобно, так как эта программа выполняет сканирование очень быстро и практически не потребляет ресурсов компьютера. Особенно это удобно, если вы используете компьютер или виртуальную машину с ограниченными ресурсами.

Хотя запуск процесса сканирования нужно выполнять самостоятельно, это не уменьшает способности программы. Kaspresky Virus Removal Tool — это прекрасный инструмент, которым нужно время от времени проверять компьютер или держать на своем ПК для случая, когда вредоносная программа проникнет в систему и потребуется срочное лечение.

Emsisoft Emergency Kit

Идеальное средство для удаления вредоносных программ, которое не требует установки на компьютер и содержит несколько полезных дополнительных утилит.

Если ваш компьютер был заражен вредоносным ПО и вы столкнулись с тем, что он очень медленно работает, или установка программ заблокирована, а так же в случае когда вам необходим инструмент, который можно хранить на флешке, то Emsisoft Emergency Kit прекрасно вам подойдёт. Это приложение которое не требует установки на компьютер и может быть запущенно с обычной флешки или любого другого внешнего устройства.

Emsisoft Emergency Kit уже имеет базу с сигнатурами вредоносных программ, но для своего обновления она требует подключение к Интернету. Сразу после запуска, программа проверит компьютер на наличие вредоносного ПО, а затем позволит переместить его в карантин. Таким образом заблокирует возможность вредоносным программам нанести вред вашей системе.

Устранение неполадок при обнаружении и удалении вредоносных программ

Даже после удаления вредоносного ПО оно может вернуться, если вы посетите веб-сайт, на котором оно размещено, или получите его снова по электронной почте. Избегайте веб-сайтов, которые могут содержать вредоносное ПО, например сайтов, которые предоставляют незаконные загрузки.

Чтобы блокировать угрозы с вредоносных веб-сайтов, используйте современный браузер, например Microsoft Edge, который использует фильтр SmartScreen Защитника Windows для определения сайтов с плохой репутацией. Обновите Windows до последней версии, чтобы воспользоваться множеством встроенных улучшений безопасности.

В некоторых случаях повторное обнаружение одного и того же вредоносного ПО происходит из-за того, что необнаруженный компонент вредоносного ПО постоянно, незаметно переустанавливает обнаруженное вредоносное ПО. Вредоносное ПО обычно переустанавливается и обнаруживается сразу после перезагрузки компьютера. Чтобы решить эту проблему, попробуйте сканировать с помощью Microsoft Defender Offline для обнаружения скрытых угроз

Сканирование с автономным Защитником Windows

Если одно и то же вредоносное ПО продолжает заражать ваш компьютер, используйте автономный Защитник Windows для поиска и удаления повторяющихся вредоносных программ.Microsoft Defender Offline - это инструмент сканирования, который работает вне Windows, позволяя ему вылавливать и удалять инфекции, которые скрываются во время работы Windows.

Примечание. Перед запуском автономного сканирования Microsoft Defender убедитесь, что вы сохранили свою работу. Ваш компьютер перезагрузится перед началом сканирования.

Чтобы запустить автономное сканирование в Windows 10:

-

Выберите Пуск > Настройки > Обновление и безопасность > Безопасность Windows > Защита от вирусов и угроз .

-

В разделе Текущие угрозы выберите Параметры сканирования .

-

Выберите Автономное сканирование Защитника Windows , а затем выберите Сканировать сейчас .

В Windows 8.1 вам потребуется загрузить Microsoft Defender Offline как отдельный инструмент. Дополнительные сведения см. В разделе «Помогите защитить мой компьютер с помощью автономного защитника Microsoft».

.Решено - В временных файлах обнаружено вредоносное ПО, не удалось удалить файл журнала

OTL, созданный: 15.02.2013 22:58:09 - Выполнить 1OTL от OldTimer - Версия 3.2.69.0 Папка = C: \ Users \ Andy \ Desktop

64-разрядная версия Professional Service Pack 1 (версия = 6.1.7601) - Type = NTWorkstation

Internet Explorer (версия = 8.0.7601.17514)

Язык: 00000409 | Страна: США | Язык: ENU | Формат даты: М / д / гггг

Общий объем физической памяти 7,98 ГБ | 5,59 ГБ доступной физической памяти | 69.97% Свободно памяти

Файл подкачки 15,97 ГБ | 13,84 ГБ доступно в файле подкачки | 86.69% Файл подкачки свободен

Расположение файла подкачки:?: \ Pagefile.sys [двоичные данные]

% SystemDrive% = C: | % SystemRoot% = C: \ Windows | % ProgramFiles% = C: \ Program Files (x86)

Диск C: | 931,41 Гб Общая площадь | 542,39 Гб свободного места | 58.23% Свободного места | Тип раздела: NTFS

Имя компьютера: ANDY-PC | Имя пользователя: Энди | Вы вошли как администратор.

Режим загрузки: Нормальный | Режим сканирования: все пользователи | Быстрое сканирование | Включить 64-битное сканирование

Белый список названий компании: Вкл | Пропустить файлы Microsoft: Вкл | Нет в белом списке названий компаний: Вкл | Возраст файла = 30 дней

========== Процессы (SafeList) ==========

PRC - [2013/02/15 22:56:46 | 000,602,112 | ---- | M] (OldTimer Tools) - C: \ Users \ Andy \ Desktop \ OTL.exe

PRC - [20.01.2013 14:29:18 | 028,539,272 | ---- | M] (Dropbox, Inc.) - C: \ Users \ Andy \ AppData \ Roaming \ Dropbox \ bin \ Dropbox.exe

PRC - [21.12.2012 07:07:38 | 004 485 160 | ---- | M] (Spotify Ltd) - C: \ Users \ Andy \ AppData \ Roaming \ Spotify \ spotify.exe

PRC - [21.12.2012 07:07:38 | 001,104,424 | ---- | M] (Spotify Ltd) - C: \ Users \ Andy \ AppData \ Roaming \ Spotify \ Data \ SpotifyWebHelper.exe

PRC - [18.12.2012, 09:28:08 | 000 065 192 | ---- | M] (Adobe Systems Incorporated) - C: \ Program Files (x86) \ Common Files \ Adobe \ ARM \ 1.0 \ armsvc.exe

PRC - [14.12.2012 16:49:28 | 000,682,344 | ---- | M] (Malwarebytes Corporation) - C: \ Program Files (x86) \ Malwarebytes 'Anti-Malware \ mbamservice.exe

PRC - [14/12/12 16:49:28 | 000,512,360 | ---- | M] (Корпорация Malwarebytes) - C: \ Program Files (x86) \ Malwarebytes 'Anti-Malware \ mbamgui.exe

PRC - [14.12.2012 16:49:28 | 000,398,184 | ---- | M] (Malwarebytes Corporation) - C: \ Program Files (x86) \ Malwarebytes 'Anti-Malware \ mbamscheduler.exe

PRC - [02.10.2012 13:15:38 | 000,382,824 | ---- | M] (NVIDIA Corporation) - C: \ Program Files (x86) \ NVIDIA Corporation \ 3D Vision \ nvSCPAPISvr.exe

PRC - [27.07.2012 15:51:38 | 000 823 224 | ---- | M] (Adobe Systems Inc.) - C: \ Program Files (x86) \ Adobe \ Acrobat 10.0 \ Acrobat \ acrotray.exe

PRC - [2012/07/03 09:04:58 | 000,507,312 | ---- | M] (Sun Microsystems, Inc.) - C: \ Program Files (x86) \ Common Files \ Java \ Java Update \ jucheck.exe

PRC - [2011/07/11 14:43:48 | 000 939 416 | ---- | M] (Razer USA Ltd) - C: \ Program Files (x86) \ Razer \ Anansi \ RazerAnansiSysTray.exe

PRC - [29.04.2011 23:32:54 | 000 013 592 | ---- | M] (Корпорация Intel) - C: \ Program Files (x86) \ Intel \ Intel (R) Rapid Storage Technology \ IAStorDataMgrSvc.exe

PRC - [29.04.2011 23:32:50 | 000 284 440 | ---- | M] (Intel Corporation) - C: \ Program Files (x86) \ Intel \ Intel (R) Rapid Storage Technology \ IAStorIcon.exe

PRC - [30.03.2011, 09:12:18 | 000,310,944 | ---- | M] (Adobe Systems Incorporated) - C: \ Program Files (x86) \ Common Files \ Adobe \ OOBE \ PDApp \ UWA \ AAM Updates Notifier.exe

PRC - [17.12.2010 04:09:00 | 000 497 480 | ---- | M] (Splashtop Inc.) - C: \ Program Files (x86) \ Splashtop \ Splashtop Connect IE Software Updater \ WCUService.exe

PRC - [29.11.2010 23:20:28 | 000 493 384 | ---- | M] (Splashtop Inc.) - C: \ Program Files (x86) \ Splashtop \ Splashtop Connect Firefox Software Updater \ WCUService.exe

PRC - [20.11.2010 07:17:55 | 000,257,536 | ---- | M] (Microsoft Corporation) - C: \ Windows \ SysWOW64 \ wbem \ WmiPrvSE.exe

PRC - [15.11.2010 06:21:56 | 000,841,544 | ---- | M] (Splashtop Inc.) - C: \ Program Files (x86) \ Splashtop \ Splashtop Connect \ ZyngaGamesAgent.exe

PRC - [15.11.2010 06:21:54 | 000 477 000 | ---- | M] (Splashtop Inc.) - C: \ Program Files (x86) \ Splashtop \ Splashtop Connect \ BackService.exe

PRC - [05.10.2010 20:04:12 | 002 655 768 | ---- | M] (Корпорация Intel) - C: \ Program Files (x86) \ Intel \ Intel (R) Management Engine Components \ UNS \ UNS.exe

PRC - [2010/10/05 20:04:08 | 000,325,656 | ---- | M] (Корпорация Intel) - C: \ Program Files (x86) \ Intel \ Intel (R) Management Engine Components \ LMS \ LMS.exe

PRC - [30.06.2010 09:54:02 | 000,108,392 | ---- | M] (Symantec Corporation) - C: \ Program Files (x86) \ Common Files \ Symantec Shared \ ccSvcHst.exe

PRC - [30.06.2010 09:54:00 | 000,115,560 | ---- | M] (Symantec Corporation) - C: \ Program Files (x86) \ Common Files \ Symantec Shared \ ccApp.exe

PRC - [30.06.2010 09:53:54 | 001 831 024 | ---- | M] (Symantec Corporation) - C: \ Program Files (x86) \ Symantec \ Symantec Endpoint Protection \ Rtvscan.exe

PRC - [30.06.2010 09:53:50 | 000 050 544 | ---- | M] (Symantec Corporation) - C: \ Program Files (x86) \ Symantec \ Symantec Endpoint Protection \ ProtectionUtilSurrogate.exe

PRC - [30.06.2010 09:53:46 | 000,159,600 | ---- | M] (Symantec Corporation) - C: \ Program Files (x86) \ Symantec \ Symantec Endpoint Protection \ DWHWizrd.exe

PRC - [22.04.2010 14:05:26 | 001 011 712 | ---- | M] (Gigabyte Technology CO., LTD.) - C: \ Program Files (x86) \ GIGABYTE \ smart6 \ timelock \ AlarmClock.exe

PRC - [14.01.2010 19:16:16 | 000 345 600 | ---- | M] (Pharos Systems International) - C: \ Program Files (x86) \ PharosSystems \ Core \ CTskMstr.exe

PRC - [24.11.2009 17:26:28 | 001,650,688 | ---- | M] (Rosewill Inc.) - C: \ Program Files (x86) \ Rosewill \ Common \ RaUI.exe

PRC - [20.10.2009 13:13:44 | 000,185,632 | ---- | M] (Ralink Technology, Corp.) - C: \ Program Files (x86) \ Rosewill \ Common \ RaRegistry.exe

PRC - [13.10.2009 15:39:46 | 000,114,688 | ---- | M] (Gigabyte Technology CO., LTD.) - C: \ Program Files (x86) \ GIGABYTE \ smart6 \ timelock \ TimeMgmtDaemon.exe

PRC - [17.06.2009 15:13:06 | 000 068 136 | ---- | M] () - C: \ Program Files (x86) \ GIGABYTE \ EnergySaver2 \ des2svr.exe

========== Модули (без названия компании) ==========

MOD - [13.02.2013 03:31:36 | 011 833 344 | ---- | M] () - C: \ Windows \ assembly \ NativeImages_v2.0.50727_32 \ System.Web \ 5ecf01964c70e453d71e5d7653912ff9 \ System.Web.ni.dll

MOD - [2013/02/13 03:31:20 | 012 436 480 | ---- | M] () - C: \ Windows \ сборка \ NativeImages_v2.0.50727_32 \ System.Windows.Forms \ cb562e2e4f74ae607f1186f6ec50cec7 \ System.Windows.Forms.ni.dll

MOD - [10.01.2013 03:33:02 | 000 014 336 | ---- | M] () - C: \ Windows \ assembly \ NativeImages_v2.0.50727_32 \ IAStorCommon \ 6fd278018f0cf369362fc810f8aefcb5 \ IAStorCommon.ni.dll

MOD - [2013/01/10 03:33:01 | 000 492 544 | ---- | M] () - C: \ Windows \ assembly \ NativeImages_v2.0.50727_32 \ IAStorUtil \ 4cae4b1b6c8423f80d1f86eae7fd8203 \ IAStorUtil.ni.dll

MOD - [2013/01/10 03:31:03 | 000,771,584 | ---- | M] () - C: \ Windows \ сборка \ NativeImages_v2.0.50727_32 \ System.Runtime.Remo # \ 90b89f6e8032310e9ac72a309fd49e83 \ System.Runtime.Remoting.ni.dll

MOD - [10.01.2013 03:30:43 | 001,592,832 | ---- | M] () - C: \ Windows \ assembly \ NativeImages_v2.0.50727_32 \ System.Drawing \ eead6629e384a5b69f9ae35284b7eeed \ System.Drawing.ni.dll

MOD - [2013/01/10 03:30:36 | 003 347 968 | ---- | M] () - C: \ Windows \ assembly \ NativeImages_v2.0.50727_32 \ WindowsBase \ cf827fe7bc99d9bcf0ba3621054ef527 \ WindowsBase.ni.dll

MOD - [2013/01/10 03:30:32 | 005,452,800 | ---- | M] () - C: \ Windows \ сборка \ NativeImages_v2.0.50727_32 \ System.Xml \ 520a80ddcdd1084993516f4d42a73e05 \ System.Xml.ni.dll

MOD - [10.01.2013 03:30:30 | 007,989,760 | ---- | M] () - C: \ Windows \ assembly \ NativeImages_v2.0.50727_32 \ System \ 369f8bdca364e2b4936d18dea582912c \ System.ni.dll

MOD - [2013/01/10 03:30:30 | 000,971,264 | ---- | M] () - C: \ Windows \ assembly \ NativeImages_v2.0.50727_32 \ System.Configuration \ 195a77fcc6206f8bb35d419ff2cf0d72 \ System.Configuration.ni.dll

MOD - [2013/01/10 03:30:27 | 011,493,376 | ---- | M] () - C: \ Windows \ сборка \ NativeImages_v2.0.50727_32 \ mscorlib \ 7150b9136fad5b79e88f6c7f9d3d2c39 \ mscorlib.ni.dll

MOD - [21.12.2012 07:07:38 | 021 938 216 | ---- | M] () - C: \ Users \ Andy \ AppData \ Roaming \ Spotify \ Data \ libcef.dll

MOD - [24.06.2011 21:56:36 | 000 087 328 | ---- | M] () - C: \ Program Files (x86) \ Common Files \ Apple \ Apple Application Support \ zlib1.dll

MOD - [24.06.2011 21:56:14 | 001 241 888 | ---- | M] () - C: \ Program Files (x86) \ Common Files \ Apple \ Apple Application Support \ libxml2.dll

MOD - [2009/11/09 12:35:18 | 000 913 408 | ---- | M] () - C: \ Program Files (x86) \ Rosewill \ Common \ RaWLAPI.dll

========== Службы (SafeList) ==========

SRV: 64bit: - [06.04.2010 15:30:38 | 000 031 272 | ---- | M] () [On_Demand | Остановлено] - C: \ Windows \ SysNative \ AppleChargerSrv.exe - (AppleChargerSrv)

SRV: 64bit: - [13.07.2009 20:41:27 | 001 011 712 | ---- | M] (Microsoft Corporation) [Авто | Выполняется] - C: \ Program Files \ Windows Defender \ MpSvc.dll - (WinDefend)

SRV: 64bit: - [13.07.2009 20:40:01 | 000,193,536 | ---- | M] (Корпорация Microsoft) [On_Demand | Остановлен] - C: \ Windows \ SysNative \ appmgmts.dll - (AppMgmt)

SRV - [15.02.2013 13:08:20 | 000 543 144 | ---- | M] (Корпорация Valve) [On_Demand | Остановлено] - C: \ Program Files (x86) \ Common Files \ Steam \ SteamService.exe - (Клиентская служба Steam)

SRV - [2013/02/12 23:19:41 | 000,251,248 | ---- | M] (Adobe Systems Incorporated) [On_Demand | Остановлено] - C: \ Windows \ SysWOW64 \ Macromed \ Flash \ FlashPlayerUpdateService.exe - (AdobeFlashPlayerUpdateSvc)

SRV - [2013/02/12 21:54:07 | 000,115,608 | ---- | M] (Mozilla Foundation) [On_Demand | Остановлено] - C: \ Program Files (x86) \ Mozilla Maintenance Service \ maintenanceservice.exe - (MozillaMain maintenance)

SRV - [18.12.2012, 09:28:08 | 000 065 192 | ---- | M] (Adobe Systems Incorporated) [Авто | Выполняется] - C: \ Program Files (x86) \ Common Files \ Adobe \ ARM \ 1.0 \ armsvc.exe - (AdobeARMservice)

SRV - [14.12.2012 16:49:28 | 000,682,344 | ---- | M] (Malwarebytes Corporation) [Авто | Выполняется] - C: \ Program Files (x86) \ Malwarebytes 'Anti-Malware \ mbamservice.exe - (MBAMService)

SRV - [14.12.2012 16:49:28 | 000,398,184 | ---- | M] (Malwarebytes Corporation) [Авто | Выполняется] - C: \ Program Files (x86) \ Malwarebytes 'Anti-Malware \ mbamscheduler.exe - (MBAMScheduler)

SRV - [10.10.2012 21:23:42 | 001,258,856 | ---- | M] (NVIDIA Corporation) [Авто | Остановлено] - C: \ Program Files (x86) \ NVIDIA Corporation \ NVIDIA Update Core \ daemonu.exe - (nvUpdatusService)

SRV - [2012/10/02 13:15:38 | 000,382,824 | ---- | M] (NVIDIA Corporation) [Авто | Выполняется] - C: \ Program Files (x86) \ NVIDIA Corporation \ 3D Vision \ nvSCPAPISvr.exe - (Служба стерео)

SRV - [25.07.2012 14:32:00 | 004 622 336 | ---- | M] (INCA Internet Co., Ltd.) [On_Demand | Остановлен] - C: \ Windows \ SysWOW64 \ GameMon.des - (npggsvc)

SRV - [29.04.2011 23:32:54 | 000 013 592 | ---- | M] (Корпорация Intel) [Авто | Выполняется] - C: \ Program Files (x86) \ Intel \ Intel (R) Rapid Storage Technology \ IAStorDataMgrSvc.exe - (IAStorDataMgrSvc)

SRV - [17.12.2010 04:09:00 | 000 497 480 | ---- | M] (Splashtop Inc.) [Авто | Выполняется] - C: \ Program Files (x86) \ Splashtop \ Splashtop Connect IE Software Updater \ WCUService.exe - (WCUService_STC_IE)

SRV - [29.11.2010 23:20:28 | 000 493 384 | ---- | M] (Splashtop Inc.) [Авто | Выполняется] - C: \ Program Files (x86) \ Splashtop \ Splashtop Connect Firefox Software Updater \ WCUService.exe - (WCUService_STC_FF)

SRV - [15.11.2010 06:21:54 | 000 477 000 | ---- | M] (Splashtop Inc.) [Авто | Выполняется] - C: \ Program Files (x86) \ Splashtop \ Splashtop Connect \ BackService.exe - (SCBackService)

SRV - [2010/10/05 20:04:12 | 002 655 768 | ---- | M] (Корпорация Intel) [Авто | Выполняется] - C: \ Program Files (x86) \ Intel \ Intel (R) Management Engine Components \ UNS \ UNS.exe - (UNS)

SRV - [2010/10/05 20:04:08 | 000,325,656 | ---- | M] (Корпорация Intel) [Авто | Выполняется] - C: \ Program Files (x86) \ Intel \ Intel (R) Management Engine Components \ LMS \ LMS.exe - (LMS)

SRV - [30.06.2010 09:54:02 | 000,108,392 | ---- | M] (Symantec Corporation) [Авто | Выполняется] - C: \ Program Files (x86) \ Common Files \ Symantec Shared \ ccSvcHst.exe - (ccSetMgr)

SRV - [30.06.2010 09:54:02 | 000,108,392 | ---- | M] (Symantec Corporation) [Авто | Выполняется] - C: \ Program Files (x86) \ Common Files \ Symantec Shared \ ccSvcHst.exe - (ccEvtMgr)

SRV - [30.06.2010 09:53:56 | 003 218 880 | ---- | M] (Symantec Corporation) [Авто | Выполняется] - C: \ Program Files (x86) \ Symantec \ Symantec Endpoint Protection \ Smc.exe - (SmcService)

SRV - [30.06.2010 09:53:56 | 000 419 656 | ---- | M] (Symantec Corporation) [Отключено | Остановлено] - C: \ Program Files (x86) \ Symantec \ Symantec Endpoint Protection \ SNAC64.EXE - (SNAC)

SRV - [30.06.2010 09:53:54 | 001 831 024 | ---- | M] (Symantec Corporation) [Авто | Выполняется] - C: \ Program Files (x86) \ Symantec \ Symantec Endpoint Protection \ Rtvscan.exe - (Symantec AntiVirus)

SRV - [18.03.2010 12:16:28 | 000 130 384 | ---- | M] (Microsoft Corporation) [Авто | Остановлен] - C: \ Windows \ Microsoft.NET \ Framework \ v4.0.30319 \ mscorsvw.exe - (clr_optimization_v4.0.30319_32)

SRV - [19.02.2010 13:37:14 | 000 517 096 | ---- | M] (Adobe Systems Incorporated) [On_Demand | Остановлено] - C: \ Program Files (x86) \ Common Files \ Adobe \ SwitchBoard \ SwitchBoard.exe - (SwitchBoard)

SRV - [17.02.2010 09:53:18 | 003,093,880 | ---- | M] (Symantec Corporation) [On_Demand | Остановлено] - C: \ Program Files (x86) \ Symantec \ LiveUpdate \ LuComServer_3_3.EXE - (LiveUpdate)

SRV - [14.01.2010 19:16:16 | 000 345 600 | ---- | M] (Pharos Systems International) [Авто | Выполняется] - C: \ Program Files (x86) \ PharosSystems \ Core \ CTskMstr.exe - (Pharos Systems ComTaskMaster)

SRV - [20.10.2009 13:13:44 | 000 212 256 | ---- | M] (Ralink Technology, Corp.) [Авто | Выполняется] - C: \ Program Files (x86) \ Rosewill \ Common \ RaRegistry64.exe - (RalinkRegistryWriter64)

SRV - [20.10.2009 13:13:44 | 000,185,632 | ---- | M] (Ralink Technology, Corp.) [Авто | Выполняется] - C: \ Program Files (x86) \ Rosewill \ Common \ RaRegistry.exe - (RalinkRegistryWriter)

SRV - [13/10/13 15:39:46 | 000,114,688 | ---- | M] (Gigabyte Technology CO., LTD.) [Авто | Выполняется] - C: \ Program Files (x86) \ GIGABYTE \ smart6 \ timelock \ TimeMgmtDaemon.exe - (Smart TimeLock)

SRV - [17.06.2009 15:13:06 | 000 068 136 | ---- | M] () [Авто | Выполняется] - C: \ Program Files (x86) \ GIGABYTE \ EnergySaver2 \ des2svr.exe - (Служба DES2)

SRV - [2009/06/10 16:23:09 | 000 066 384 | ---- | M] (Microsoft Corporation) [Отключено | Остановлено] - C: \ Windows \ Microsoft.NET \ Framework \ v2.0.50727 \ mscorsvw.exe - (clr_optimization_v2.0.50727_32)

========== Службы драйверов (SafeList) === =======

DRV: 64bit: - [14.12.2012 16:49:28 | 000 024 176 | ---- | M] (Корпорация Malwarebytes) [Файловая_Система | On_Demand | Выполняется] - C: \ Windows \ SysNative \ drivers \ mbam.sys - (MBAMProtector)

DRV: 64bit: - [23.10.2012 18:53:13 | 000 095 392 | ---- | M] (Symantec Corporation) [Ядро | Загрузки | Выполняется] - C: \ Windows \ SysNative \ drivers \ SMR311.SYS - (SMR311)

DRV: 64bit: - [2012/03/01 01:46:16 | 000 023 408 | ---- | M] (Корпорация Microsoft) [Распознаватель | Загрузки | Неизвестно] - C: \ Windows \ SysNative \ drivers \ fs_rec.sys - (Fs_Rec)

DRV: 64bit: - [2012/02/15 10:01:50 | 000 052 736 | ---- | M] (Apple, Inc.) [Ядро | On_Demand | Остановлен] - C: \ Windows \ SysNative \ drivers \ usbaapl64.sys - (USBAAPL64)

DRV: 64bit: - [17.01.2012 07:45:56 | 000 188 224 | ---- | M] (NVIDIA Corporation) [Ядро | On_Demand | Выполняется] - C: \ Windows \ SysNative \ drivers \ nvhda64v.sys - (NVHDA)

DRV: 64bit: - [2011/08/05 21:17:58 | 000,172,592 | ---- | M] (Symantec Corporation) [Ядро | On_Demand | Выполняется] - C: \ Windows \ SysNative \ drivers \ SYMEVENT64x86.SYS - (SymEvent)

DRV: 64bit: - [2011/07/08 15:47:18 | 000,154,624 | ---- | M] (Razer USA Ltd) [Ядро | On_Demand | Выполняется] - C: \ Windows \ SysNative \ drivers \ RzSynapse.sys - (RzSynapse)

DRV: 64bit: - [26.04.2011 10:07:36 | 000,557,848 | ---- | M] (Корпорация Intel) [Ядро | Загрузки | Выполняется] - C: \ Windows \ SysNative \ drivers \ iaStor.sys - (iaStor)

DRV: 64bit: - [11.03.2011 01:41:12 | 000,107,904 | ---- | M] (Advanced Micro Devices) [Ядро | On_Demand | Остановлено] - C: \ Windows \ SysNative \ drivers \ amdsata.sys - (amdsata)

DRV: 64bit: - [2011/03/11 01:41:12 | 000 027 008 | ---- | M] (Advanced Micro Devices) [Ядро | Загрузки | Выполняется] - C: \ Windows \ SysNative \ drivers \ amdxata.sys - (amdxata)

DRV: 64bit: - [2011/03/07 04:22:00 | 000 065 280 | ---- | M] (Etron Technology Inc) [Ядро | On_Demand | Выполняется] - C: \ Windows \ SysNative \ drivers \ EtronXHCI.sys - (EtronXHCI)

DRV: 64bit: - [2011/03/07 04:22:00 | 000 040 832 | ---- | M] (Etron Technology Inc) [Ядро | On_Demand | Выполняется] - C: \ Windows \ SysNative \ drivers \ EtronHub3.sys - (EtronHub3)

DRV: 64bit: - [13.01.2011 06:58:00 | 000 413 800 | ---- | M] (Realtek) [Ядро | On_Demand | Выполняется] - C: \ Windows \ SysNative \ drivers \ Rt64win7.sys - (RTL8167)

DRV: 64bit: - [2011.01.10 17:16:08 | 000 021 104 | ---- | M] () [Ядро | Система | Выполняется] - C: \ Windows \ SysNative \ drivers \ AppleCharger.sys - (AppleCharger)

DRV: 64bit: - [20.11.2010 08:33:35 | 000 078 720 | ---- | M] (Компания Hewlett-Packard) [Ядро | On_Demand | Остановлен] - C: \ Windows \ SysNative \ drivers \ HpSAMD.sys - (HpSAMD)

DRV: 64bit: - [20.11.2010 06:07:05 | 000,059,392 | ---- | M] (Корпорация Microsoft) [Ядро | On_Demand | Остановлен] - C: \ Windows \ SysNative \ drivers \ TsUsbFlt.sys - (TsUsbFlt)

DRV: 64bit: - [21.09.2010 08:59:38 | 000 056 344 | ---- | M] (Корпорация Intel) [Ядро | On_Demand | Выполняется] - C: \ Windows \ SysNative \ drivers \ HECIx64.sys - (MEIx64)

DRV: 64bit: - [30.06.2010 09:54:02 | 000,482,352 | ---- | M] (Symantec Corporation) [Ядро | On_Demand | Остановлено] - C: \ Windows \ SysNative \ drivers \ srtspl64.sys - (SRTSPL)

DRV: 64bit: - [30.06.2010 09:54:02 | 000,447,536 | ---- | M] (Symantec Corporation) [Файловая_система | Система | Выполняется] - C: \ Windows \ SysNative \ drivers \ srtsp64.sys - (SRTSP)

DRV: 64bit: - [30.06.2010 09:54:02 | 000,032,304 | ---- | M] (Symantec Corporation) [Ядро | Система | Выполняется] - C: \ Windows \ SysNative \ drivers \ srtspx64.sys - (SRTSPX)

DRV: 64bit: - [26.05.2010 20:30:00 | 001,121,632 | ---- | M] (Ralink Technology Corp.) [Ядро | On_Demand | Выполняется] - C: \ Windows \ SysNative \ drivers \ netr28ux.sys - (netr28ux)

DRV: 64bit: - [21.08.2009 00:52:10 | 000 079 976 | ---- | M] (Корпорация Microsoft) [Ядро | On_Demand | Остановлен] - C: \ Windows \ SysNative \ drivers \ xusb21.sys - (xusb21)

DRV: 64bit: - [13.07.2009 20:52:20 | 000,194,128 | ---- | M] (AMD Technologies Inc.) [Ядро | On_Demand | Остановлено] - C: \ Windows \ SysNative \ drivers \ amdsbs.sys - (amdsbs)

DRV: 64bit: - [13.07.2009 20:48:04 | 000 065 600 | ---- | M] (LSI Corporation) [Ядро | On_Demand | Остановлено] - C: \ Windows \ SysNative \ drivers \ lsi_sas2.sys - (LSI_SAS2)

DRV: 64bit: - [13.07.2009 20:45:55 | 000 024 656 | ---- | M] (Promise Technology) [Ядро | On_Demand | Остановлен] - C: \ Windows \ SysNative \ drivers \ stexstor.sys - (stexstor)

DRV: 64bit: - [2009/07/09 02:00:00 | 000,055,280 | ---- | M] (Sonic Solutions) [Ядро | Загрузки | Выполняется] - C: \ Windows \ SysNative \ drivers \ PxHlpa64.sys - (PxHlpa64)

DRV: 64bit: - [2009/06/10 15:34:33 | 003 286 016 | ---- | M] (Broadcom Corporation) [Ядро | On_Demand | Остановлено] - C: \ Windows \ SysNative \ drivers \ evbda.sys - (ebdrv)

DRV: 64bit: - [2009/06/10 15:34:28 | 000 468 480 | ---- | M] (Broadcom Corporation) [Ядро | On_Demand | Остановлен] - C: \ Windows \ SysNative \ drivers \ bxvbda.sys - (b06bdrv)

DRV: 64bit: - [10.06.2009 15:34:23 | 000,270,848 | ---- | M] (Broadcom Corporation) [Ядро | On_Demand | Остановлено] - C: \ Windows \ SysNative \ drivers \ b57nd60a.sys - (b57nd60a)

DRV: 64bit: - [2009/06/10 15:31:59 | 000 031 232 | ---- | M] (Hauppauge Computer Works, Inc.) [Ядро | On_Demand | Остановлено] - C: \ Windows \ SysNative \ drivers \ hcw85cir.sys - (hcw85cir)

DRV: 64bit: - [18.05.2009 12:17:08 | 000 034 152 | ---- | M] (GEAR Software Inc.) [Ядро | On_Demand | Выполняется] - C: \ Windows \ SysNative \ drivers \ GEARAspiWDM.sys - (GEARAspiWDM)

DRV: 64bit: - [2007/08/17 06:48:46 | 000 030 336 | ---- | M] (Razer (Asia-Pacific) Pte Ltd) [Ядро | On_Demand | Выполняется] - C: \ Windows \ SysNative \ drivers \ Lachesis.sys - (VaneFltr)

DRV - [15.02.2013 22:47:01 | 000 025 640 | ---- | M] (поставщик DDK для Windows (R) Server 2003) [Ядро | On_Demand | Работает] - C: \ Windows \ gdrv.sys - (gdrv)

DRV - [2013/02/12 04:00:00 | 002,087,664 | ---- | M] (Symantec Corporation) [Ядро | On_Demand | Выполняется] - C: \ ProgramData \ Symantec \ Definitions \ VirusDefs \ 20130215.022 \ ex64.sys - (NAVEX15)

DRV - [2013/02/12 04:00:00 | 000,126,192 | ---- | M] (Symantec Corporation) [Ядро | On_Demand | Выполняется] - C: \ ProgramData \ Symantec \ Definitions \ VirusDefs \ 20130215.022 \ eng64.sys - (NAVENG)

DRV - [15.08.2012 13:23:12 | 000,484,512 | ---- | M] (Symantec Corporation) [Ядро | Система | Выполняется] - C: \ Program Files (x86) \ Common Files \ Symantec Shared \ EENGINE \ eeCtrl64.sys - (eeCtrl)

DRV - [15.08.2012 13:23:12 | 000,138,912 | ---- | M] (Symantec Corporation) [Ядро | On_Demand | Выполняется] - C: \ Program Files (x86) \ Common Files \ Symantec Shared \ EENGINE \ EraserUtilRebootDrv.sys - (EraserUtilRebootDrv)

DRV - [2011/08/05 12:42:05 | 000 030 528 | ---- | M] () [Ядро | On_Demand | Остановлен] - C: \ Windows \ GVTDrv64.sys - (GVTDrv64)

DRV - [30.06.2010 09:54:02 | 000,482,352 | ---- | M] (Symantec Corporation) [Ядро | On_Demand | Остановлено] - C: \ Windows \ SysWOW64 \ drivers \ srtspl64.sys - (SRTSPL)

DRV - [30.06.2010 09:54:02 | 000,447,536 | ---- | M] (Symantec Corporation) [Файловая_система | Система | Выполняется] - C: \ Windows \ SysWOW64 \ drivers \ srtsp64.sys - (SRTSP)

DRV - [30.06.2010 09:54:02 | 000,032,304 | ---- | M] (Symantec Corporation) [Ядро | Система | Выполняется] - C: \ Windows \ SysWOW64 \ drivers \ srtspx64.sys - (SRTSPX)

DRV - [13.07.2009 20:19:10 | 000 019 008 | ---- | M] (Корпорация Microsoft) [Файловая_Система | On_Demand | Остановлен] - C: \ Windows \ SysWOW64 \ drivers \ wimmount.sys - (WIMMount)

========== Стандартный реестр (SafeList) ==========

========== Internet Explorer ==========

IE: 64bit: - HKLM \ .. \ SearchScopes, DefaultScope =

IE: 64bit: - HKLM \ .. \ SearchScopes \ {0633EE93-D776-472f-A0FF-E1416B8B2E3A}: "URL" = http://www.bing.com / search? q = {searchTerms} & FORM = IE8SRC

IE - HKLM \ SOFTWARE \ Microsoft \ Internet Explorer \ Main, Local Page = C: \ Windows \ SysWOW64 \ blank.htm

IE - HKLM \ .. \ SearchScopes, DefaultScope =

IE - HKLM \ .. \ SearchScopes \ {0633EE93-D776-472f-A0FF-E1416B8B2E3A}: "URL" = http://www.bing.com/search?q={searchTerms}&FORM=IE8SRC

IE - HKU \ .DEFAULT \ .. \ SearchScopes, DefaultScope =

IE - HKU \ .DEFAULT \ Software \ Microsoft \ Windows \ CurrentVersion \ Internet Settings: "ProxyEnable" = 0

IE - HKU \ S-1-5-18 \.. \ SearchScopes, DefaultScope =

IE - HKU \ S-1-5-18 \ Software \ Microsoft \ Windows \ CurrentVersion \ Internet Settings: "ProxyEnable" = 0

IE - HKU \ S-1-5-19 \. . \ SearchScopes, DefaultScope =

IE - HKU \ S-1-5-20 \ .. \ SearchScopes, DefaultScope =

IE - HKU \ S-1-5-21-1832137343-1751453645-232910234-1000 \ SOFTWARE \ Microsoft \ Internet Explorer \ Main, стартовая страница = http://xfinity.comcast.net/?cid=insDate09102012

IE - HKU \ S-1-5-21-1832137343-1751453645-232910234-1000 \ SOFTWARE \ Microsoft \ Internet Explorer \ Main, кеш перенаправления стартовой страницы AcceptLangs = en-us

IE - HKU \ S-1-5-21-1832137343-1751453645-232910234-1000 \ SOFTWARE \ Microsoft \ Internet Explorer \ Main, кэш перенаправления стартовой страницы_TIMESTAMP = 5A 8E 6C 3D 97 53 CC 01 [двоичные данные]

IE - HKU \ S-1-5-21-1832137343-1751453645-232910234-1000 \.. \ URLSearchHook: {0F3DC9E0-C459-4a40-BCF8-747BD9322E10} - C: \ Program Files (x86) \ Splashtop \ Splashtop Connect IE \ AddressBarSearch.dll (Splashtop Inc.)

IE - HKU \ S-1-5- 21-1832137343-1751453645-232910234-1000 \ .. \ SearchScopes, DefaultScope =

IE - HKU \ S-1-5-21-1832137343-1751453645-232910234-1000 \ .. \ SearchScopes \ {0633EE93-D776-472f- A0FF-E1416B8B2E3A}: "URL" = http://www.bing.com/search?q={searchTerms}&src=IE-SearchBox&FORM=IE8SRC

IE - HKU \ S-1-5-21-1832137343-1751453645- 232910234-1000 \.. \ SearchScopes \ {180780f0-b348-4b44-8210-94a8f3ee15b2}: "URL" = http://search.comcast.net/search/?cat=Web&con=toolbar&q={searchTerms}

IE - HKU \ S-1 -5-21-1832137343-1751453645-232910234-1000 \ .. \ SearchScopes \ {4E94DBC4-D0D0-4ed5-8957-7C1C038EF5BB}: "URL" = http://www.google.com/cse?cx=partne. ..b-3794288947762788: 7941509802 & q = {searchTerms}

IE - HKU \ S-1-5-21-1832137343-1751453645-232910234-1000 \ .. \ SearchScopes \ {A44DDFD6-F5FC-4f0f-A0FE} -8D50A URL "= http://www.bing.com/search?q={searchTerms}&form=SPLBR1&pc=SPLH

IE - HKU \ S-1-5-21-1832137343-1751453645-232910234-1000 \.. \ SearchScopes \ {D1C82569-9EC9-4ad1-958B-0D0162F9DC14}: "URL" = http://search.yahoo.com/search?p={searchTerms}&fr=chr-devicevm&type=IEBDSV

IE - HKU \ S -1-5-21-1832137343-1751453645-232910234-1000 \ Software \ Microsoft \ Windows \ CurrentVersion \ Настройки Интернета: "ProxyEnable" = 0

IE - HKU \ S-1-5-21-1832137343-1751453645-232910234- 1000 \ Software \ Microsoft \ Windows \ CurrentVersion \ Настройки Интернета: "ProxyOverride" = * .local

========== FireFox ==========

FF - prefs.js..extensions.enabledAddons:% 7B972ce4c6-7e08-4474-a285-3208198ce6fd% 7D: 18.0.2

FF - user.js - Файл не найден

FF: 64bit: - HKLM \ Software \ Mozillabelugins .com / FlashPlayer: C: \ Windows \ system32 \ Macromed \ Flash \ NPSWF64_11_5_502_149.dll Файл не найден

FF: 64bit: - HKLM \ Software \ MozillaPlugins \ @ microsoft.com / GENUINE: отключен Файл не найден

FF: , 64-разрядная версия: - HKLM \ Software \ MozillaPlugins \ @ Microsoft.com / NpCtrl, версия = 1.0: c: \ Program Files \ Microsoft Silverlight \ 5.1.10516.0 \ npctrl.dll (Microsoft Corporation)

FF: 64bit: - HKLM \ Software \ MozillaPlugins \ @ microsoft.com / OfficeAuthz, версия = 14.0: C: \ PROGRA ~ 1 \ MICROS ~ 2 \ Office14 \ NPAUTHZ .DLL (Microsoft Corporation)

FF - HKLM \ Software \ MozillaPlugins \ @ adobe.com / FlashPlayer: C: \ Windows \ SysWOW64 \ Macromed \ Flash \ NPSWF32_11_5_502_149.dll ()

FF - HKLM \ Software \ MozillaPlugins \ @Apple. com / iTunes, version =: Файл не найден

FF - HKLM \ Software \ MozillaPlugins \ @ Apple.com / iTunes, версия = 1.0: C: \ Program Files (x86) \ iTunes \ Mozilla Plugins \ npitunes.dll ()

FF - HKLM \ Software \ MozillaPlugins \ @ java.com / JavaPlugin, версия = 10.11.2: C: \ Program Files (x86) \ Java \ jre7 \ bin \ plugin2 \ npjp2.dll (Oracle Corporation)

FF - HKLM \ Software \ MozillaPlugins \ @ microsoft.com / GENUINE: отключен Файл не найден

FF - HKLM \ Software \ MozillaPlugins \ @ Microsoft.com / NpCtrl, version = 1.0: c: \ Program Files (x86) \ Microsoft Silverlight \ 5.1.10516.0 \ npctrl.dll (Microsoft Corporation)

FF - HKLM \ Software \ MozillaPlugins \ @ microsoft.com / OfficeAuthz, версия = 14.0: C: \ PROGRA ~ 2 \ MICROS ~ 1 \ Office14 \ NPAUTHZ.DLL (Microsoft Corporation)

FF - HKLM \ Software \ MozillaPlugins \ @ microsoft.com / SharePoint, версия = 14.0: C: \ PROGRA ~ 2 \ MICROS ~ 1 \ Office14 \ NPSPWRAP.DLL (Microsoft Corporation)

FF - HKLM \ Software \ MozillaPlugins \ @ nvidia.com / 3DVision: C: \ Program Files (x86) \ NVIDIA Corporation \ 3D Vision \ npnv3dv.dll (NVIDIA Corporation)

FF - HKLM \ Software \ MozillaPlugins \ @ nvidia.com / 3DVisionStreaming: C : \ Program Files (x86) \ NVIDIA Corporation \ 3D Vision \ npnv3dvstreaming.dll (NVIDIA Corporation)

FF - HKLM \ Software \ MozillaPlugins \ @pandonetworks.com / PandoWebPlugin: C: \ Program Files (x86) \ Pando Networks \ Media Booster \ npPandoWebPlugin.dll (Pando Networks)

FF - HKLM \ Software \ MozillaPlugins \ @ tools.google.com / Обновление Google; версия = 3: C : \ Program Files (x86) \ Google \ Update \ 1.3.21.123 \ npGoogleUpdate3.dll (Google Inc.)

FF - HKLM \ Software \ MozillaPlugins \ @ tools.google.com / Google Update; версия = 9: C: \ Программные файлы (x86) \ Google \ Update \ 1.3.21.123 \ npGoogleUpdate3.dll (Google Inc.)

FF - HKLM \ Software \ MozillaPlugins \ @ videolan.org / vlc, version = 2.0.4: C: \ Program Files (x86) \ VideoLAN \ VLC \ npvlc.dll (VideoLAN)

FF - HKLM \ Software \ MozillaPlugins \ Adobe Acrobat: C: \ Program Files (x86) \ Adobe \ Acrobat 10.0 \ Acrobat \ Air \ nppdf32.dll (Adobe Systems Inc.)

FF - HKLM \ Software \ MozillaPlugins \ Adobe Reader: C: \ Program Files (x86) \ Adobe \ Reader 10.0 \ Reader \ AIR \ nppdf32.dll (Adobe Systems Inc.)

FF - HKCU \ Software \ MozillaPlugins \ pandonetworks.com/PandoWebPlugin: C: \ Program Files (x86) \ Pando Networks \ Media Booster \ npPandoWebPlugin.dll (Pando Networks)

FF - HKEY_LOCAL_MACHINE \ Software \ Firefox \ Firefox \ {91c612bf-2a7a-48b8-8c8c-6de28589b7a1}: C: \ Program Files (x86) \ Splashtop \ Splashtop Connect для Firefox \ {91c612bf-2a7a-48b8-8c8c-6de28589b7a1} [05.08.2011 07:32: 57 | 000,000,000 | --- D | M]

FF - HKEY_LOCAL_MACHINE \ software \ mozilla \ Firefox \ Extensions \\ {91c612bf-2a7a-48b8-8c8c-6de28589b7a0}: C: \ Program Files (x86) \ Splashtop \ Splashtop Connect для Firefox \ {91c612abf-28a -8c8c-6de28589b7a0} [2011/08/05 07:32:57 | 000,000,000 | --- D | M]

FF - HKEY_LOCAL_MACHINE \ software \ mozilla \ Firefox \ Extensions \\ {d9284e50-81fc-11da-a72b-0800200c9a66}: C: \ Program Files (x86) \ Splashtop \ Splashtop Connect для Firefox \ {d9284e50-81fc-11da -a72b-0800200c9a66} [2011/08/05 07:32:57 | 000,000,000 | --- D | M]

FF - HKEY_LOCAL_MACHINE \ software \ mozilla \ Firefox \ Extensions \\ {01A8CA0A-4C96-465b-A49B-65C46FAD54F9}: C: \ Program Files (x86) \ Adobe \ Adobe Contribute CS5.1 \ Plugins \ FirefoxPlugin \ {01A8CA0A-4C96-465b-A49B-65C46FAD54F9} [2012/12/12 00:02:22 | 000,000,000 | --- D | M]

FF - HKEY_LOCAL_MACHINE \ software \ mozilla \ Firefox \ Extensions \\ [email protected]: C: \ Program Files (x86) \ Adobe \ Acrobat 10.0 \ Acrobat \ Browser \ WCFirefoxExtn [2012/12/11 19:17 : 08 | 000,000,000 | --- D | M]

FF - HKEY_LOCAL_MACHINE \ software \ mozilla \ Mozilla Firefox 18.0.2 \ extensions \\ Компоненты: C: \ Program Files (x86) \ Mozilla Firefox \ components [2013/02/12 21:54:07 | 000,000,000 | --- D | M]

FF - HKEY_LOCAL_MACHINE \ software \ mozilla \ Mozilla Firefox 18.0.2 \ extension \\ Plugins: C: \ Program Files (x86) \ Mozilla Firefox \ plugins

[2011/08/05 23:30:58 | 000,000,000 | --- D | M] (Имя не найдено) - C: \ Users \ Andy \ AppData \ Roaming \ Mozilla \ Extensions

[15.02.2013 20:08:36 | 000,000,000 | --- D | M] (Имя не найдено) - C: \ Users \ Andy \ AppData \ Roaming \ Mozilla \ Firefox \ Profiles \ ir0junao.default \ extensions

[2013/02/12 21:54:02 | 000,000,000 | --- D | M] (Имя не найдено) - C: \ Program Files (x86) \ Mozilla Firefox \ extensions

[2013/02/12 21:54:07 | 000 262 552 | ---- | M] (Mozilla Foundation) - C: \ Program Files (x86) \ mozilla firefox \ components \ browsercomps.dll

[16.09.2012 11:19:25 | 000 002 465 | ---- | M] () - C: \ Program Files (x86) \ mozilla firefox \ searchplugins \ bing.xml

[23.10.2012 00:58:49 | 000 002 058 | ---- | M] () - C: \ Program Files (x86) \ mozilla firefox \ searchplugins \ twitter.xml

[28.02.2012 15:04:46 | 000 020 569 | ---- | M] () - C: \ Program Files (x86) \ mozilla firefox \ searchplugins \ xfinity.xml

========== Chrome ==========

.Как удалить вредоносное ПО с ПК с Windows [Обновлено в 2020 г.]

Заражение вредоносным ПО . Вы можете подумать, что с вами этого никогда не случится. Пока это не произойдет, и вы точно не будете знать, что делать. Как на самом деле удалить вредоносное ПО? Может быть, вы спросите своего технически подкованного друга, как удалить вредоносное ПО, или попытаетесь очистить компьютер самостоятельно. Или, возможно, вы обсудите эту проблему на форуме безопасности, где другие люди сталкивались с той же проблемой.

Предупреждающие знаки: Вы заметили, что ваш компьютер начал тормозить, он часто дает сбои, в браузере случайным образом появляются всплывающие окна или что необычные приложения запускаются автоматически.

По всем этим признакам можно сказать, что ваш компьютер заражен вредоносным ПО .

Итак, заражение вредоносным ПО захватило ваш компьютер в заложники.

Чем вы занимаетесь сейчас?

В этой статье я проведу вас через все шаги, которые вам нужно выполнить, чтобы вы могли легко очистить и вернуть свой компьютер в рабочее состояние.

Шаг 1. Создайте резервную копию всех ваших документов и файлов, прежде чем начинать удаление вредоносного ПО.

Независимо от того, заражено ли ваше вредоносное ПО, первое, что нужно сделать, - это сделать резервную копию всех ваших важных файлов и документов. Вы можете сделать это, сохранив важные данные на внешнем источнике, таком как DVD / CD, бесплатные облачные хранилища, USB-накопители или внешние диски. Используйте это руководство, чтобы улучшить резервное копирование ваших онлайн-данных .

Выполняя процесс резервного копирования, вы можете сохранить важные данные на внешнем источнике, чтобы они были в безопасности. Вы можете сделать это вручную или автоматически, и мы рекомендуем использовать программные средства резервного копирования .

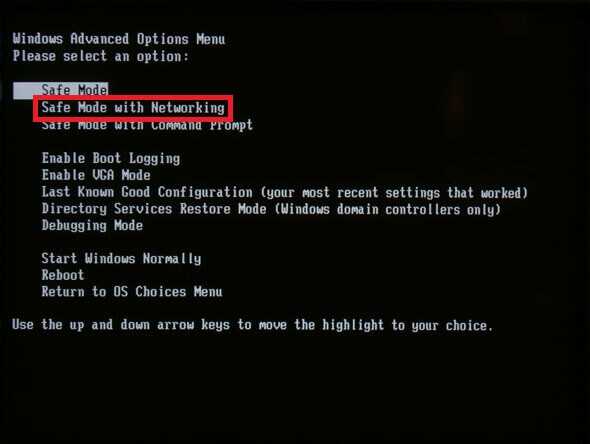

Шаг 2. Войдите в свой компьютер в безопасном режиме с подключением к сети

Вот что вам следует делать:

- Отключите DVD, компакт-диски или другие USB-накопители от вашего ПК, а затем выключите его.

- Перезапустите, нажимая клавишу F8 снова и снова, пока не перейдете в безопасный режим с поддержкой сети.

- Это заставит вашу систему загружаться только критически важными процессами и предотвратит запуск определенных вредоносных программ.

Если вы используете Windows 8 и / или Windows 10, вот как вы можете запустить свой компьютер в безопасном режиме . Для более старых версий Windows, таких как Windows 7 или XP, выполните эти шаги .

Шаг 3.Удалите временные файлы.

Чтобы сделать процесс сканирования более плавным и простым, удалите с компьютера все ненужные временные файлы.

Это можно сделать, щелкнув правой кнопкой мыши на диске Windows, например C: / или D: / -> Свойства -> Очистка диска. В меню выберите файлы, которые вы хотите удалить и удалить.

Шаг 4. Как удалить вредоносное ПО с помощью средства защиты от вредоносных программ.

Чтобы очистить свой компьютер, вам понадобится специальное программное обеспечение для поиска и удаления вредоносных объектов.Вот список всего программного обеспечения, которое вы можете использовать.

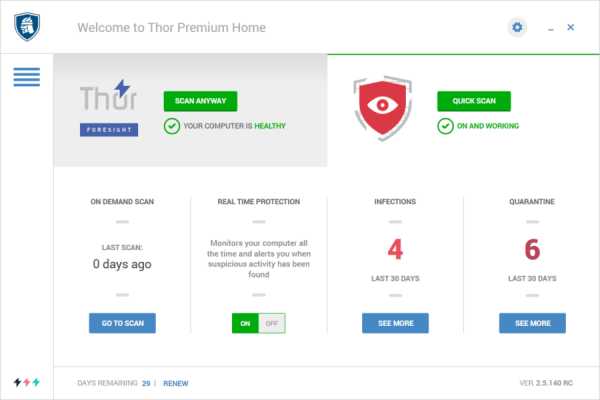

Thor Premium Home полностью бесплатен в течение первых 30 дней, и вы можете отменить подписку в любое время. Это мощное антивирусное решение, которое удалит вредоносные программы и и остановит любые другие возможные заражения в будущем.

Бесплатная пробная версия

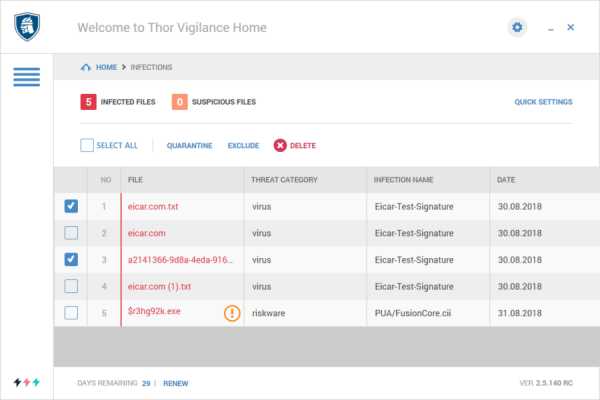

После запуска Thor Premium Home включится автоматическое сканирование в реальном времени, и все зараженные файлы можно будет удалить с помощью Thor Vigilance Home, антивирусного инструмента нового поколения, входящего в пакет Thor Premium Home.Вы также можете выполнить сканирование самостоятельно и удалить инфекции.

Это так просто. Теперь ваш компьютер чист и защищен от любых типов вредоносных программ, вирусов, программ-вымогателей, фишинговых атак и многих других онлайн-угроз.

Advanced System Protector - один из лучших инструментов безопасности, который защищает ваш компьютер от троянов, шпионского ПО, рекламного ПО и других угроз. Инструмент поставляется с тремя режимами сканирования на выбор: быстрое сканирование, глубокое сканирование и выборочное сканирование.Он удаляет файлы cookie браузера и историю просмотров в Интернете для обеспечения конфиденциальности. Этот шпионский инструмент изолирует подозрительные файлы от других файлов, чтобы ограничить распространение инфекции.

SUPERAntispyware Средство вредоносных программ имеет бесплатную версию, которая может обнаруживать различные формы вредоносного программного обеспечения, рекламного и шпионского ПО, а также эффективно сканировать и удалять нежелательные файлы с вашего ПК. Вы можете управлять параметрами сканирования, выбирая файлы, которые должен анализировать инструмент. Сканирование будет выполняться вручную, но полный контроль над сканированием делает его хорошим выбором для пользователей.

Kaspersky TDSSKiller - бесплатная программа для удаления вредоносных программ для Windows. Он был разработан для удаления руткитов , которые являются вредоносными программами, которые загружаются одновременно с вашим компьютером и скрывают активность других вредоносных программ. Руткиты могут получить доступ с правами администратора на зараженном компьютере и обеспечить более глубокий доступ к другим типам вредоносных программ. Интернет-злоумышленники могут поддерживать инфекцию в течение длительного времени, и их сложно найти и удалить.

Malwarebytes Средство защиты от вредоносных программ может обнаруживать, сканировать и удалять вредоносные программы, обнаруженные на вашем компьютере.Он бесплатен в течение ограниченного периода времени и имеет 14-дневную бесплатную пробную версию с полными функциями, такими как удаление вредоносных программ, защита от программ-вымогателей, средство удаления рутов и даже функция восстановления любых поврежденных файлов. Используйте кнопку «Начать сканирование», чтобы удалить и уничтожить все вредоносные программы, обнаруженные при сканировании вручную. Мы рекомендуем запускать эту программу не реже одного раза в неделю, чтобы проверять, что вы могли пропустить, или когда вы замечаете, что ваш компьютер работает медленно или ведет себя странно.

ADWCleaner - это бесплатный программный инструмент, специализирующийся на удалении рекламных программ , угонщиков браузера, и других потенциально нежелательных вредоносных программ, заразивших ваш браузер.Продукт был приобретен компанией Malwarebytes в 2016 году и включает в себя такие функции, как функция удаления панели инструментов, небольшая занимаемая площадь.

Если вы какое-то время использовали средство удаления Junkware , вы должны знать, что компания Malwarebytes решила прекратить разработку этого бесплатного программного обеспечения. Однако Malwarebytes «продолжит предоставлять обслуживание и поддержку JRT до конца срока службы (EOL) 26 апреля 2018 г.». В качестве альтернативы вы можете использовать бесплатный инструмент ADWCleaner, который включает все основные функции JRT.

Вот список из онлайн-инструментов для удаления вредоносных программ , которые можно использовать для защиты своего компьютера:

Примечание. CCleaner недавно был скомпрометирован киберпреступниками , но теперь инструмент безопасен.

Давайте перейдем к еще одному быстрому шагу, чтобы убедиться, что вредоносное ПО не испортило настройки вашего браузера.

Шаг 5. Сбросьте настройки браузера

Во многих случаях вредоносное ПО изменяет настройки вашего браузера, чтобы повторно заразить ваш компьютер, показать рекламу или облегчить загрузку любых других вредоносных программ.Вот почему вам необходимо проверить некоторые настройки вашего браузера.

Вот как исправить ярлыки браузера, которые вредоносная программа могла изменить

Прежде всего, войдите в свой браузер, Щелкните правой кнопкой мыши в своем браузере, затем перейдите в Свойства .

[KB3433] Рекомендации по защите от вредоносных программ Filecoder (вымогателей)

Текущие версии продуктов ESET используют несколько уровней технологий для защиты компьютеров от программ-вымогателей.

Примеры этих технологий: Advanced Memory Scanner , ESET LiveGrid® Reputation System и Exploit Blocker .

Кроме того, в последних продуктах ESET предусмотрен усовершенствованный модуль Botnet Protection , который блокирует обмен данными между программами-вымогателями и серверами управления и контроля (C&C).

Общие рекомендации по защите от программ-вымогателей ESET | Общие методы защиты от программ-вымогателей | Восстановление зашифрованных файлов | Служба поддержки ESET

Общие рекомендации по защите от программ-вымогателей продуктов ESET

- Не отключать расширенный сканер памяти и блокировку эксплойтов

Эти две функции включены по умолчанию в продуктах ESET версии 5 и более поздних. Эти недавно разработанные алгоритмы ESET усиливают защиту от вредоносных программ, которые были разработаны, чтобы избежать обнаружения продуктами защиты от вредоносных программ за счет использования обфускации и / или шифрования.

Advanced Memory Scanner выявляет подозрительное поведение после обнаружения вредоносных программ в памяти, а Exploit Blocker усиливает защиту от целевых атак и ранее невидимых уязвимостей, также известных как уязвимости нулевого дня.

Мы рекомендуем выполнить обновление до последней версии, если вы используете ESET Smart Security или ESET NOD32 Antivirus (включая Business Editions) версии 4.x или более ранней версии:

Домашние пользователи: Какой продукт ESET у меня установлен и самая ли его версия? (Домашние пользователи)

Бизнес-пользователи: у меня есть последняя версия продуктов ESET для бизнеса?

- Оставить ESET LiveGrid включенным

Облачная система защиты от вредоносных программ ESET основана на ESET LiveGrid .Он отслеживает неизвестные и потенциально вредоносные приложения и подвергает образцы автоматической песочнице и поведенческому анализу.

Убедитесь, что ESET LiveGrid включен и работает в вашем продукте ESET.

- Убедитесь, что в разделе «Защита файловой системы в реальном времени» выбран параметр «Сетевые диски».

Если включена защита сетевого диска, сканер ESET в реальном времени сможет активировать обнаружение на зараженной рабочей станции, не позволяя процессу-вымогателю зашифровать водить машину.Дополнительные сведения см. В разделе Защита файловой системы в режиме реального времени.

- Постоянно обновлять ESET

Новые варианты существующих программ-вымогателей выпускаются часто, поэтому важно, чтобы вы регулярно получали обновления вирусных баз (ваш продукт ESET будет проверять наличие обновлений каждый час при наличии действующей лицензии и работающего подключения к Интернету ).

Домашние пользователи: Как узнать, что ESET Smart Security / ESET NOD32 Antivirus обновляется правильно?

Бизнес-пользователи: как узнать, правильно ли обновляется мой бизнес-продукт ESET?

- Для пользователей виртуальных машин

Для наилучшей защиты от вредоносных программ Filecoder мы рекомендуем использовать ESET Endpoint Security в виртуальных средах.

- Убедитесь, что у вас включен Ransomware Shield

Ransomware Shield как часть технологии самозащиты - это еще один уровень защиты, который работает как часть функции HIPS. Дополнительные сведения см. В разделе «Защита от программ-вымогателей» в глоссарии ESET и о том, как его настроить в продуктах ESET.

Обнаруженные угрозы

Настройка автоматических уведомлений об угрозах в веб-консоли ESET Security Management Center (7.x)

Общие передовые методы защиты от программ-вымогателей - минимизируйте риск, связанный с вредоносными программами на основе шифрования (программа-вымогатель)

- Храните резервные копии вашей системы

Запланируйте создание резервных копий вашей системы через регулярные промежутки времени и храните хотя бы одну такую резервную копию в автономном хранилище, чтобы защитить вашу последнюю работу от атаки.

- Разрешения пользователей и ограничение прав

Существует множество типов ограничений, таких как ограничение доступа к данным приложения, и даже некоторые из них, предварительно построенные как объект групповой политики (GPO).

- Отключить файлы, запускаемые из папок AppData и LocalAppData.

- Заблокировать выполнение из подкаталога Temp (по умолчанию часть дерева AppData).

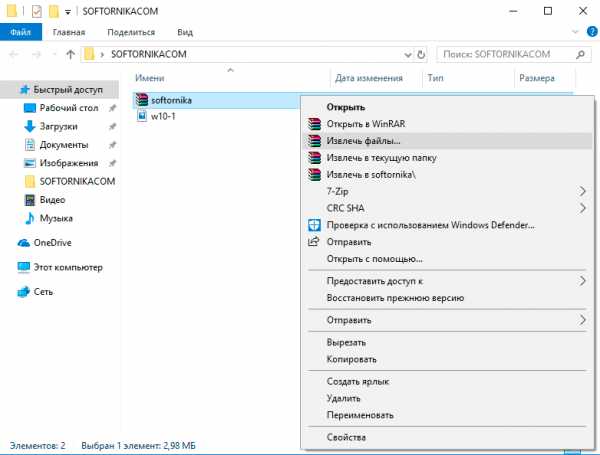

- Блокировать исполняемые файлы, запускаемые из рабочих каталогов различных утилит распаковки (например, WinZip или 7-Zip).

Кроме того, в ESET Endpoint Security / Antivirus, ESET Mail Security и ESET File Security вы можете создать правила HIPS, чтобы разрешить запуск на компьютере только определенных приложений и заблокировать все остальные по умолчанию: [KB7257] Создайте правило HIPS и применяйте его. на клиентской рабочей станции с помощью ESET Security Management Center (7.x)

- Отключить файлы, запускаемые из папок AppData и LocalAppData.

- Не отключать контроль учетных записей (UAC)

Не открывайте вложения, которые якобы являются факсом, счетом-фактурой или квитанцией, если у них подозрительное имя или вы не ожидали их получить.

Что я могу сделать, чтобы минимизировать риск атаки вредоносного ПО?

- ESMC / ERA / ECA для применения параметров конфигурации с помощью политики для защиты от программ-вымогателей

-

- Настройка правил HIPS для продуктов ESET Business

- Настроить правила брандмауэра для ESET Endpoint Security

- Настройка ESET Mail Security

Мы рекомендуем ESET Dynamic Threat Defense

- Поддерживайте свою систему в актуальном состоянии