Как зашифровать файл в windows 10

Как зашифровать отдельные файлы и папки в Windows 10

- Подробности

- октября 12, 2017

- Просмотров: 25420

Использование шифрования - один из лучших способов сохранить ваши наиболее важные файлы и папки конфиденциальными и безопасными.

Вы можете использовать либо бесплатную, либо платную утилиту, чтобы выполнить эту работу. Однако, если вы не хотите иметь дело со сторонними приложениями, у Microsoft есть своя программа для шифрования. Windows 10 включает встроенные технологии шифрования, такие как BitLocker и Encrypting File System (EFS).

Примечание. Microsoft включила EFS, начиная с версии XP Pro. Home версия Windows, не поддерживает ее. EFS доступен для выпусков Windows 10 Pro , Enterprise и Education. Кроме того, как только файл будет зашифрован с использованием EFS, он может быть доступен только пользователю, который зашифровал файл. Если вы используете общий ПК, другие пользователи могут видеть ваши зашифрованные файлы, но не смогут их открыть.

Шифрование файлов и папок в Windows 10 с использованием EFS

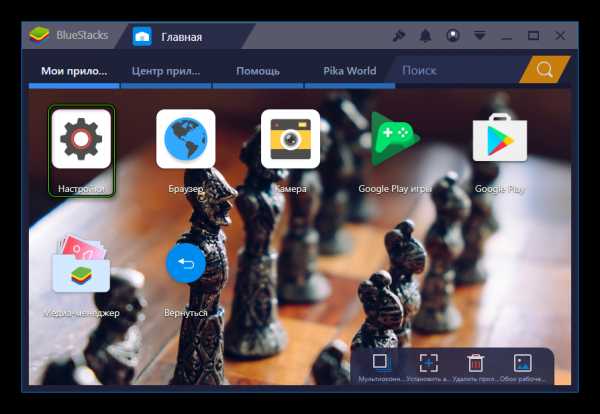

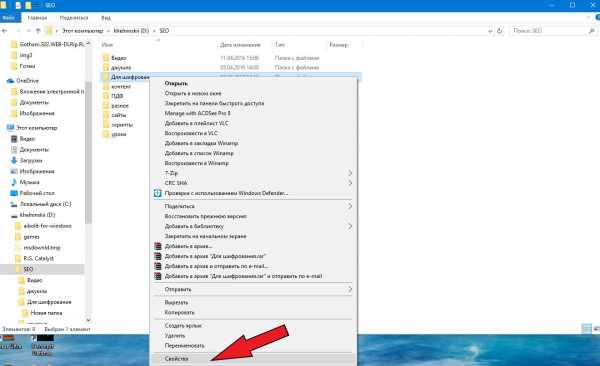

Откройте проводник и щелкните правой кнопкой мыши по файлу или папке, которую вы хотите зашифровать, и выберите «Свойства». В этом примере я буду использовать папку, содержащую подпапки и отдельные файлы.

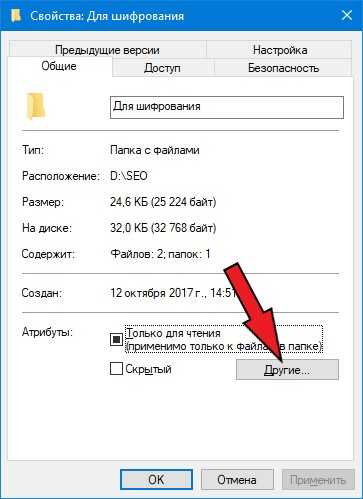

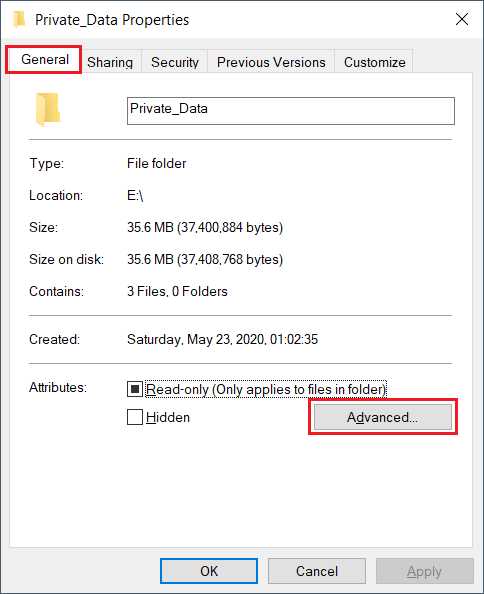

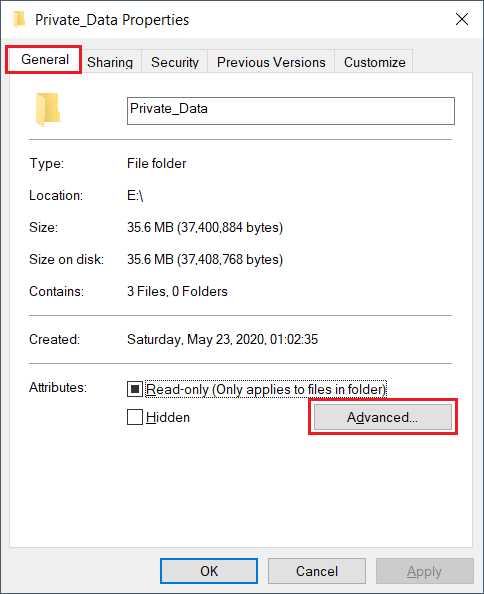

В окне «Свойства» на вкладке «Общие» нажмите кнопку «Другие» или «Дополнительно».

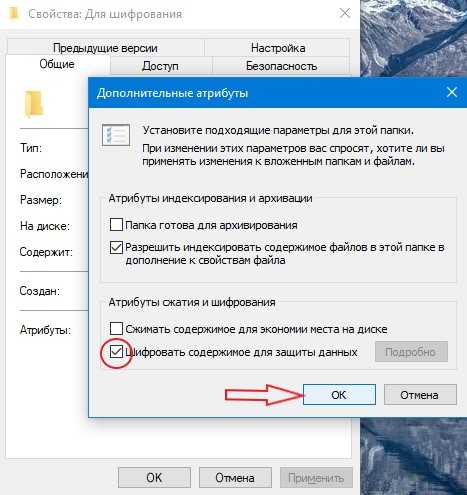

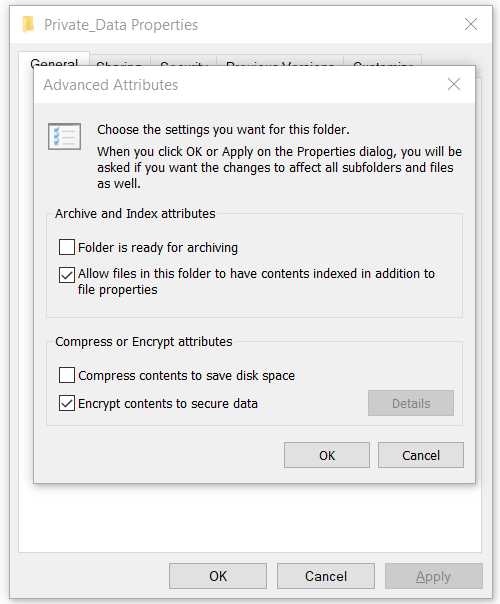

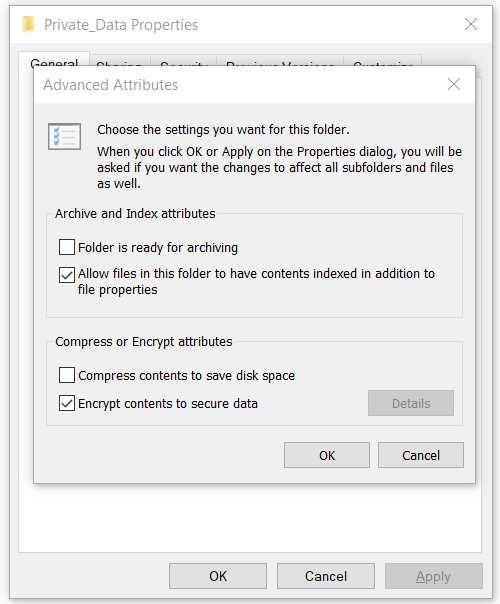

Затем установите флажок «Шифровать содержимое для защиты данных» в разделе «Атрибуты сжатия и шифрования» и нажмите «ОК».

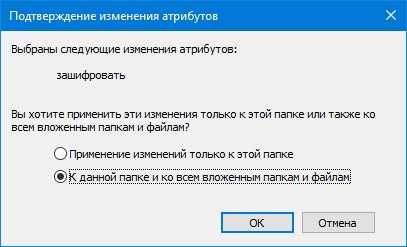

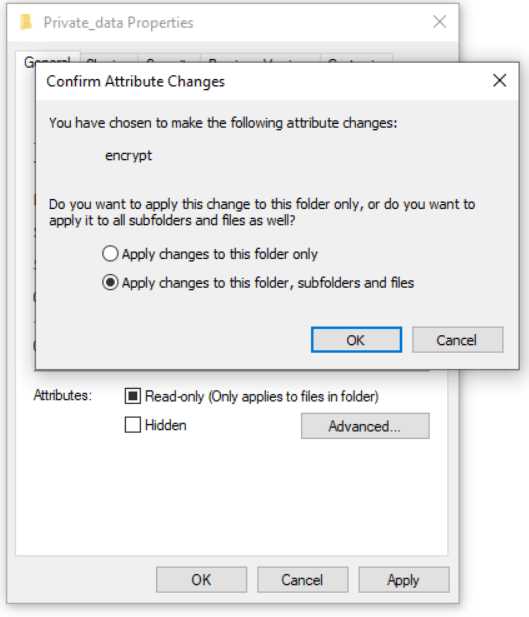

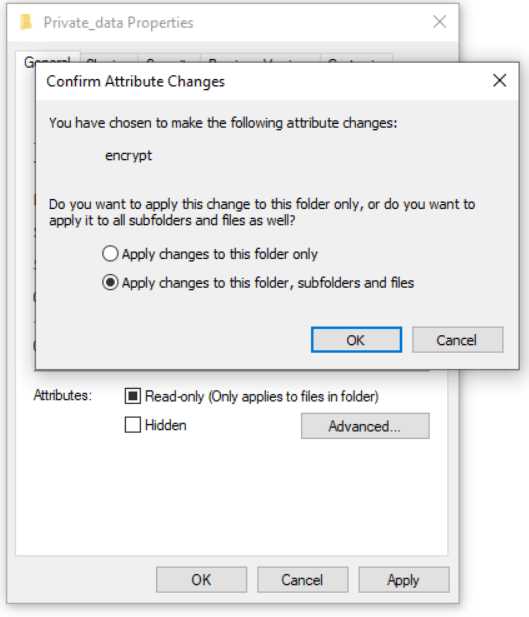

Нажмите «ОК» еще раз, и Windows попросит вас подтвердить, хотите ли вы шифровать одну папку или папку, подпапки и файлы. Как только вы сделаете свой выбор, нажмите «ОК».

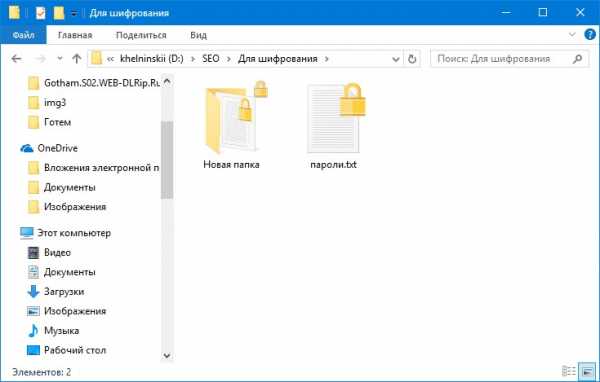

Вот и все. Вы заметите, что все ваши зашифрованные файлы будут отображать небольшой значок замка в правом верхнем углу значка.

Резервное копирование ключа шифрования EFS

Зашифрованные файлы и папки можно получить только с помощью учетных данных Windows. Однако ключ, используемый для разблокировки зашифрованных данных, хранится на вашем локальном диске, и очень важно создать резервную копию этого сертификата ключа шифрования. Если произойдет сбой и диск будет поврежден, вы должны иметь резервную копию.

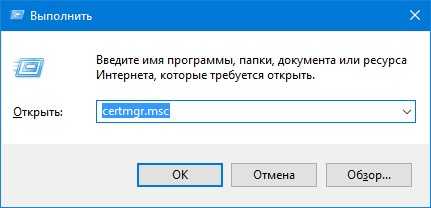

Используйте комбинацию клавиш Windows Key + R, чтобы открыть окно «Выполнить» и введите: certmgr.msc и нажмите «Ввод» или нажмите «ОК».

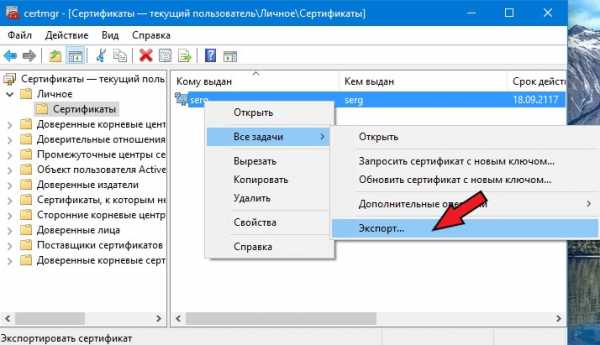

В правой панели перейдите в Личные> Сертификаты и выберите все сертификаты для Шифрованной файловой системы, которые перечислены в столбце «Целевые цели». Щелкните правой кнопкой мыши сертификат (ы) и выберите «Все задачи> Экспорт» .

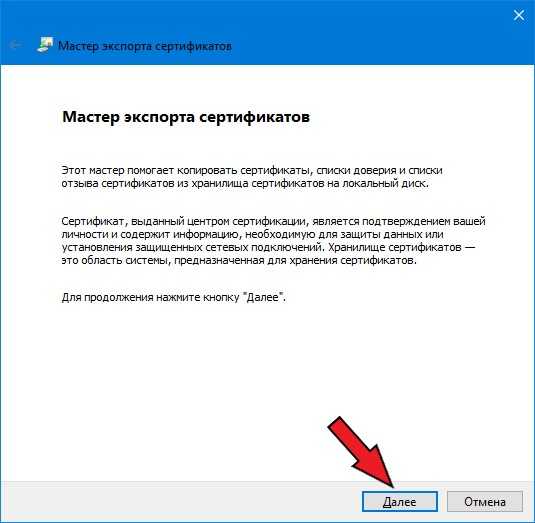

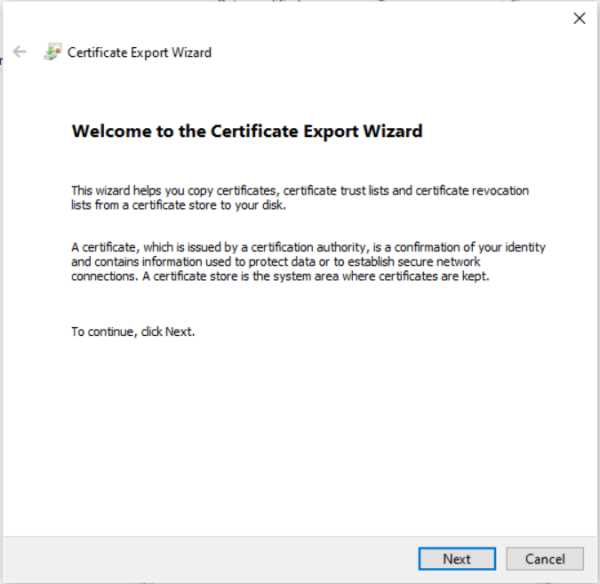

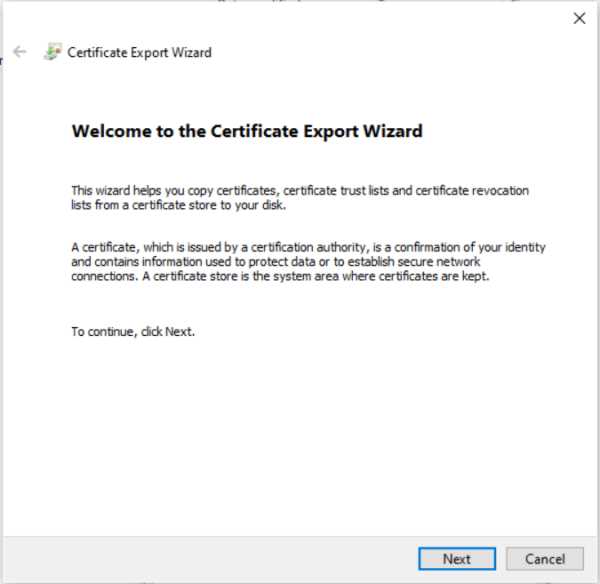

Откроется мастер экспорта сертификатов - нажмите «Далее».

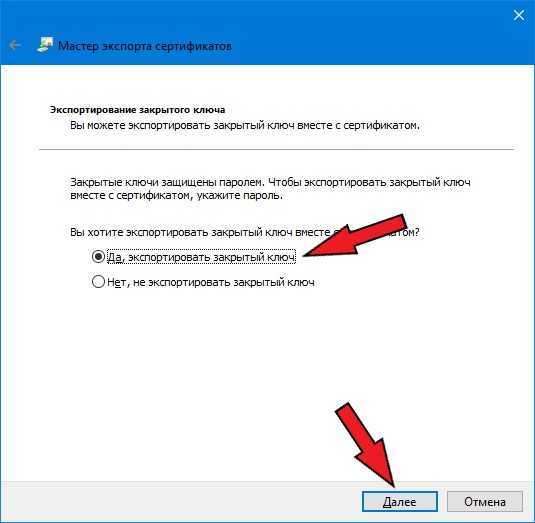

Затем выберите переключатель рядом с «Да», экспортируйте закрытый ключ и нажмите «Далее».

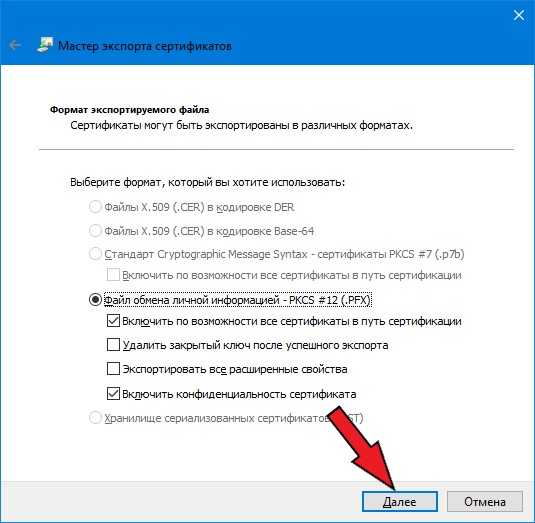

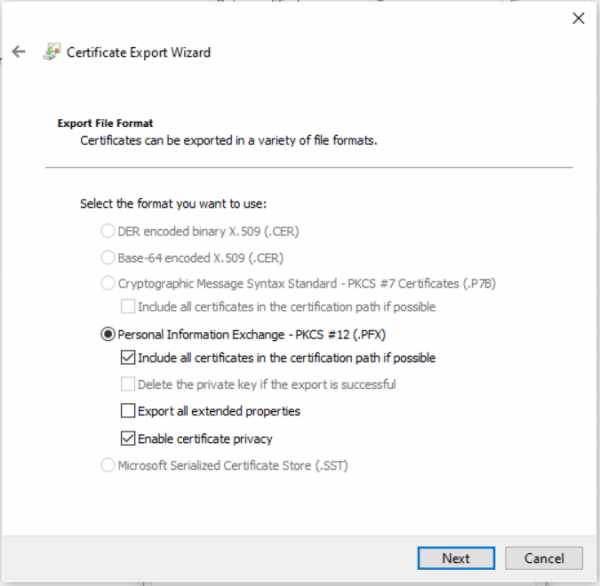

На следующем экране вы можете просто оставить выбранные по умолчанию параметры формата экспорта файлов так, как они есть, и нажать «Далее».

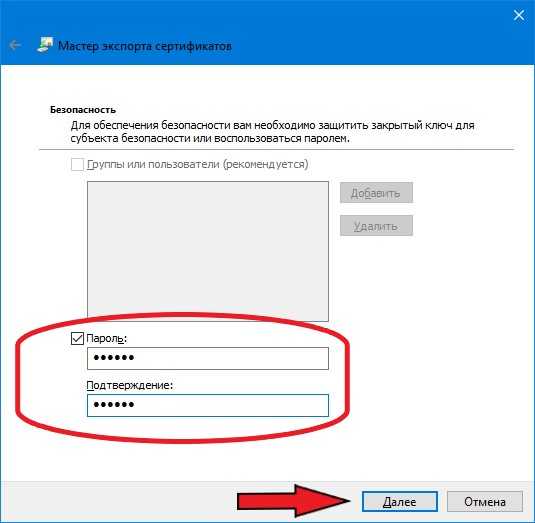

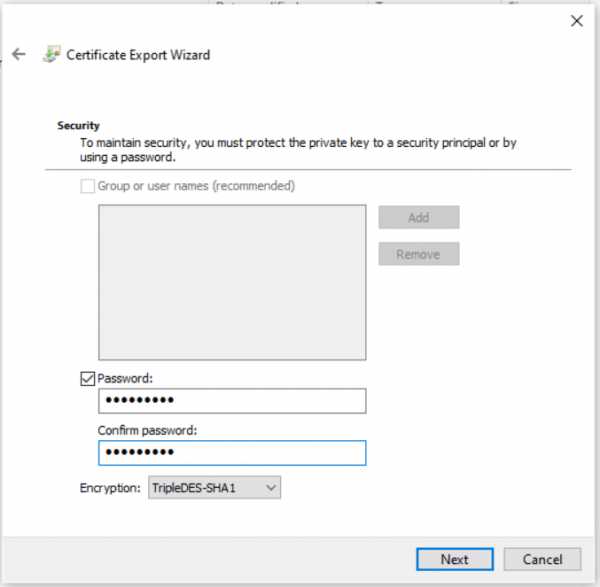

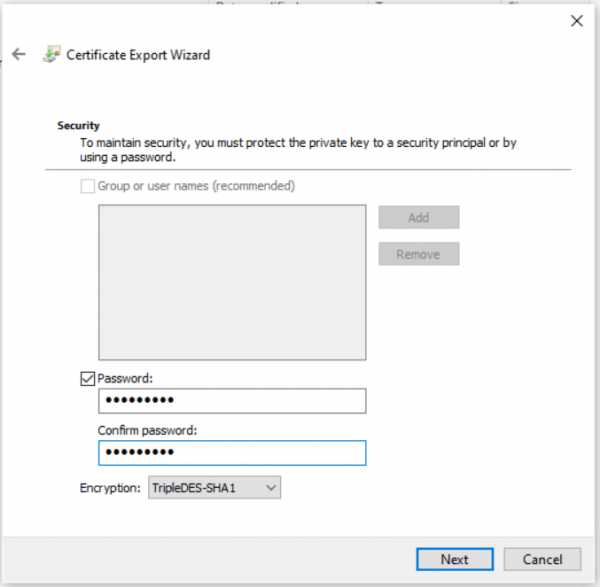

Вам будет предложено ввести защищенный пароль или кодовую фразу, которая понадобится для последующего импорта ключа EFS. Убедитесь, что это то, что вы запомните, поскольку оно не может быть восстановлено.

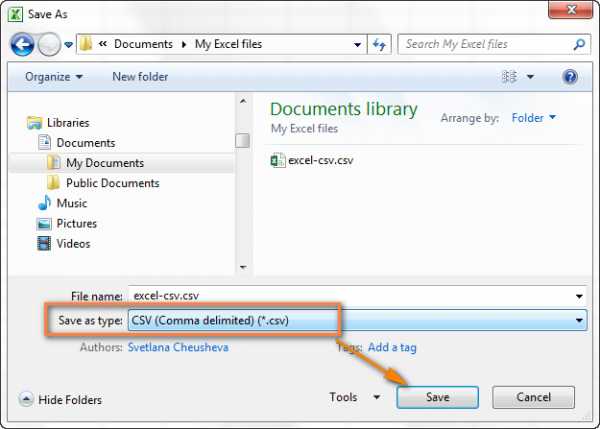

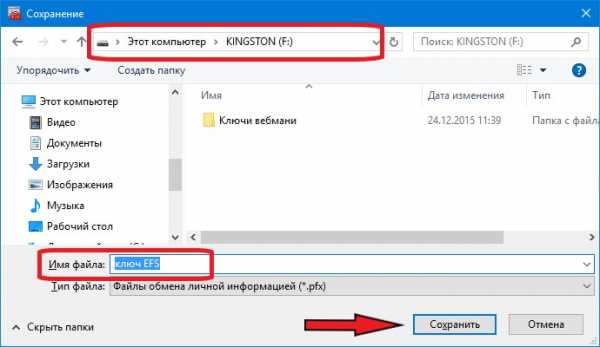

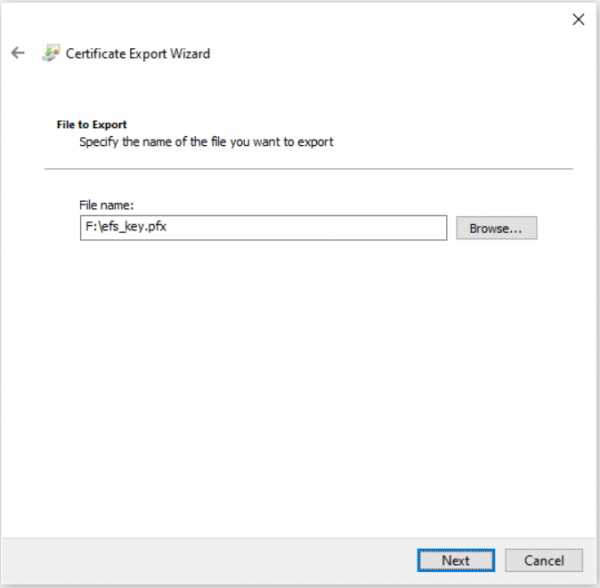

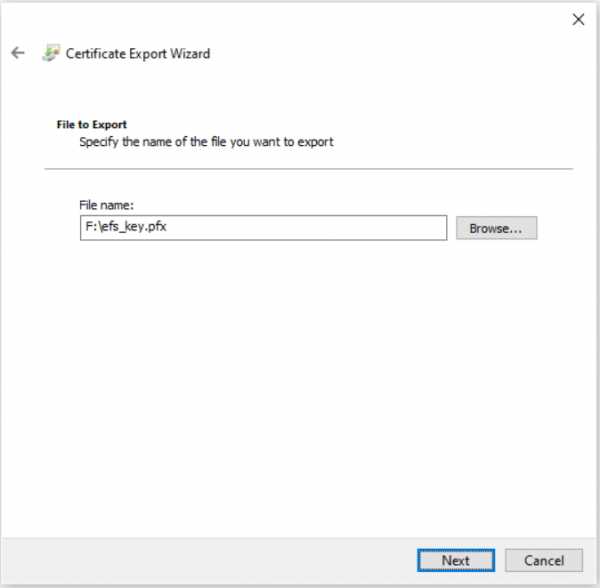

Перейдите к месту, где вы хотите безопасно хранить резервную копию, и введите имя файла для него и нажмите «Сохранить».

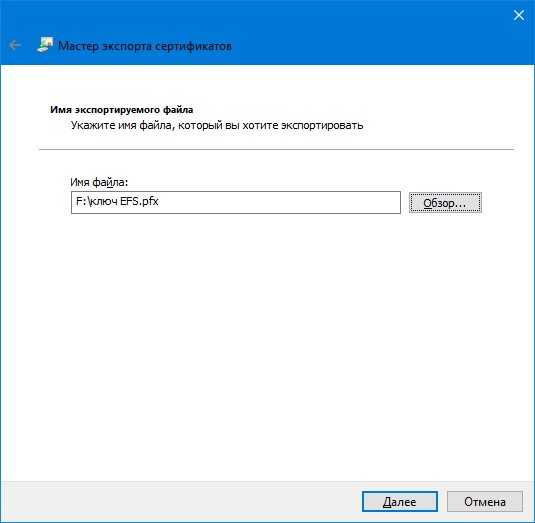

Если имя и путь выглядят правильно, нажмите «Далее». В приведенном ниже примере я сохраняю его на флеш-накопителе USB, но вы можете экспортировать его на внешний жесткий диск, NAS, сетевое хранилище или все, что лучше всего подходит для вас (просто убедитесь, что оно безопасно).

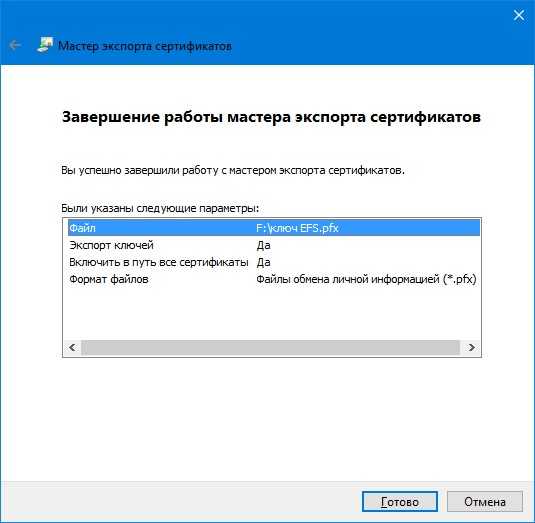

Затем нажмите «Готово». Вы завершили экспорт сертификатов, и ключ EFS находится в сохранности, если вам нужно использовать его позже для доступа к зашифрованным файлам или папкам.

Подведение итогов

Важно отметить, что EFS не так безопасна, как другие методы шифрования, такие как BitLocker от Microsoft. Это связано с тем, что ключ, используемый для разблокировки зашифрованных данных, хранится на вашем локальном диске, поэтому вы должны создать резервную копию ключа шифрования EFS.

Также есть вероятность, что данные могут просочиться во временный файл, поскольку весь диск не зашифрован. Тем не менее, EFS является быстрым и легким решением, и, если у вас нет файлов, содержащих планы мирового господства, это вполне безопасно для домашних пользователей, которые хотят защитить личные фотографии и другие важные документы.

Используете ли вы встроенную технологию шифрования EFS от Microsoft или предпочитаете стороннее решение? Оставьте комментарий ниже.

Читайте также

Шифрование файлов и папок с использованием EFS в Windows 10. G-ek.com

Многие версии Windows включают расширенную функцию безопасности - Система шифрования данных (EFS). Она позволяет пользователю хранить файлы и папки в зашифрованном виде, в следствии чего они будут защищены от нежелательного доступа. Сегодня мы рассмотрим, как зашифровать файл или папку с помощью Шифрования данных (EFS) в Windows 10. Это можно сделать с помощью диалогового окна «Свойства файла», либо с помощью инструмента командной строки cipher.exe.

Другие учетные записи пользователей не могут получить доступ к вашим зашифрованным файлам, никто не может получить доступ к этой папке ни из сети, даже из загрузки другой ОС. Это самая надежная защита, доступная в Windows 10 для защиты отдельных файлов и папок без шифрования всего диска. Шифрование с помощью EFS не занимает много времени.

Когда папка или файл зашифрованы с использованием Шифрованной файловой системы (EFS), приложение «Проводник» отображает значок блокировки для такого файла или папки.

Если вы шифруете папку, новые файлы, сохраненные в этой папке, будут автоматически зашифрованы.

Примечание: Шифрование для папки будет отключено, если вы сожмете ее, переместите в ZIP-архив или скопируйте в папку, которая не поддерживает шифрование NTFS с EFS.

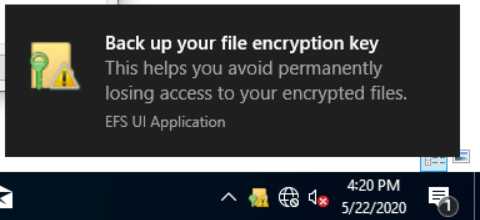

В процессе шифрования файла или папки, вам будет предложено сделать резервную копию вашего ключа шифрования файла, чтобы избежать потери доступа к вашим данным.

Чтобы зашифровать файл или папку в Windows 10, выполните следующие действия.

Шаг 1: В проводнике кликните правой кнопкой мыши на файл или папку, которую вы хотите зашифровать и выберите в контекстном меню «Свойства».

Шаг 2: На вкладке «Общие» нажмите кнопку «Другие…».

Шаг 3: Включите опцию «Зашифровать содержимое для защиты данных» и нажмите кнопку «ОК» → «Применить».

Шаг 4: Выберите как вы хотите применить шифрование, только к этой папке или ко всем вложенным папкам и файлам и нажмите «ОК».

Все! Windows 10 зашифрует файлы или папки, зашифрованные с помощью EFS, они будут иметь значок замка в верхнем углу иконки.

Расшифровать файл или папку в Windows 10.

Выполните Шаги 1,2.

Шаг 3: Отключите опцию «Зашифровать содержимое для защиты данных» и нажмите кнопку «ОК» → «Применить».

Шаг 4: Подтвердите изменение атрибутов: только эту папку или все вложенные папки и файлы.

Зашифровать файл или папку с помощью командной строки или PowerShell.

Откройте Windows PowerShell или Командную строку.

Чтобы зашифровать папку, введите следующую команду:

cipher /e "полный путь к вашей папке"

Чтобы зашифровать папку со всеми подпапками и файлами:

cipher /e /s:"полный путь к вашей папке"

Чтобы зашифровать один файл, выполните команду:

cipher /e "полный путь к файлу"

Расшифровать файл или папку с помощью командной строки или PowerShell.

Чтобы расшифровать папку, введите следующую команду:

cipher /d "полный путь к вашей папке"

Чтобы расшифровать папку со всеми подпапками и файлами:

cipher /d /s:"полный путь к вашей папке"

Чтобы зашифровать один файл, выполните команду:

cipher /d "полный путь к файлу"

Вот и все.

Как зашифровать файлы и папки в Windows 10

Шифрование файла или папки – предпочтительный метод обеспечения безопасности, поскольку только вы будете иметь доступ к данным. Способ шифрования остался тот же, что и в предыдущих версиях Windows, но если вам не приходилось шифровать данные ранее – вы сможете узнать, как это сделать.

Способ 1: использование системы шифрования данных.

Использование встроенного инструмента шифрования EFS (шифрованной файловой системы), вероятно, является самым быстрым способом зашифровать ваши данные как в Windows 10, так и прочих версиях Windows начиная с XP.

Этот простой инструмент шифрования защитит ваши файлы за пару минут. Важно помнить, что в результате получить доступ к информации, которая была зашифрована, можно будет только с вашей учетной записи. Вы не сможете получить доступ к файлу с любой другой учетной записи, даже с правами администратора. Чтобы не утратить доступ к файлу или папке, обязательно запишите пароль.

Итак, приступим:

1. Кликните ПКМ на папке, которую необходимо зашифровать, и выберите пункт «Свойства».

2. В разделе «Атрибуты» на вкладке «Общие» нажмите «Другие».

3. Поставьте галочку возле строки «Шифровать содержимое для защиты данных», нажмите «ОК».

Далее «Применить» и в новом окне выберите «К данной папке и ко всем вложенным папкам и файлам».

(если вы не хотите оставить файлы внутри папки незашифрованными – выберите пункт «Применение изменений только к этой папке»)

Метод 2: шифрование при помощи Microsoft Office.

Шифрование файлов Office очень популярно. Своя система шифрования имеется у каждого приложения линейки Microsoft Office.

Выполните следующие шаги:

1. Откройте документ, который необходимо зашифровать.

2. Перейдите на вкладку файл и нажмите пункт, начинающийся с «Защита» (у каждого приложения своё название).

3. Выберите «Зашифровать с использованием пароля».

4. Дважды введите пароль и нажмите «ОК».

Теперь документ можно будет открыть только после ввода пароля.

Способ 3: использование специального инструмента шифрования.

Если вам не хватает функций в системе шифрования EFS – подберите стороннее программное обеспечение, соответствующее вашим нуждам. Существуют как платные, так и бесплатные версии инструментов шифрования. Платное программное обеспечение поддерживается разработчиками и имеет широкий функционал, а бесплатное поможет сэкономить деньги.

У многих программ есть тестовый период, в течение которого вы сможете использовать инструмент для защиты своих файлов и изучить все возможности шифрования.

Как зашифровать файлы и папки используя EFS в Windows 10, 8 или 7

Читайте, что такое EFS в Windows 10, как его включить и использовать. Как создать резервную копию ключа шифрования EFS.EFS является аналогом Bitlocker шифрования, и позволяет зашифровать отдельно взятые файлы и папки, в отличии от Bitlocker, который шифрует весь диск целиком. EFS не является полноценной файловой системой, она работает на базе NTFS и позволяет «на лету» шифровать отдельные файлы.

Содержание:

Ключи шифрования привязаны к пользователю Windows, поэтому другие пользователи ПК не смогут получить доступ к зашифрованным данным. EFS-шифрование не обеспечивает комплексную защиту, как Bitlocker. Во-первых, система хранит ключи шифрования локально, и злоумышленники могут получить к ним доступ. Также есть вероятность, что секретные данные могут сохраняться во временных или служебных файлах системы, которые остаются незашифрованными.

Тем не менее EFS – это быстрый и простой способ защиты отдельных файлов и папок на ПК, который используется совместно несколькими пользователями. Шифрование с помощью EFS не займет много времени – давайте посмотрим, как это делается.

С чего начать шифрование

EFS не доступен в домашних версиях Windows 10, 8 или 7, если вы используете Домашнюю версию – вам не повезло. Само шифрование теряет смысл, если вы не будете использовать надежный пароль со своей учетной записью, так как доступ к зашифрованным данным открывается автоматически при входе систему пользователя, который их зашифровал.

После шифрования файлов система автоматически создаст резервный ключ, который позволит получить доступ к данным, если у вас возникнут проблемы с входом в систему, и вы больше не сможете войти в свою учетную запись. Для этого требуется любой съёмный носитель, лучше всего использовать USB флешку.

Как включить EFS в Windows 10

Выберите файлы или папки для шифрования с EFS и выполните следующие действия:

- Запустите Windows проводник в меню «Пуск», на рабочем столе или на панели задач.

- Щелкните правой кнопкой мыши файл или папку и выберите «Свойства».

- На вкладке Общие нажмите кнопку «Другие».

- Установите флажок рядом с Шифровать содержимое для защиты данных.

- Нажмите «ОК», затем «Применить». Появится окно с вопросом, хотите ли вы только зашифровать выбранную папку или папку, вложенные папки и файлы.

- Нажмите «Применить изменения только к этой папке» или «Применить изменения к этой папке, подпапкам и файлам».

- Нажмите «ОК».

Файлы, которые вы зашифровали с помощью EFS, в правом верхнем углу иконки будут иметь значок маленького замка. После этого никто не сможет получить к ним доступ, пока не войдет в систему под вашим пользователем.

Как создать резервную копию ключа шифрования EFS

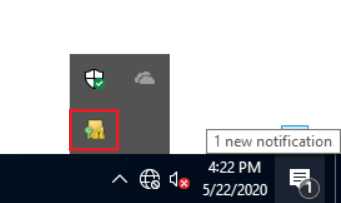

После включения EFS на панели задач в правом нижнем углу экрана появится небольшой значок. Это ваше напоминание о резервном копировании ключа шифрования EFS.

Подключите USB-накопитель к компьютеру.

Нажмите значок EFS на панели задач.

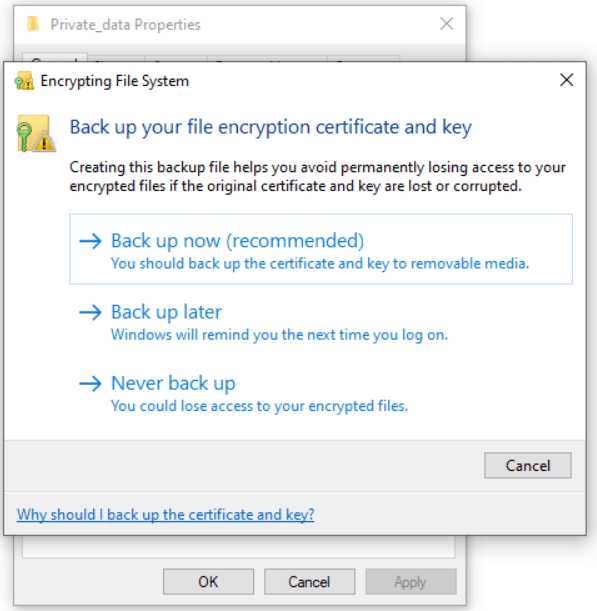

Нажмите «Архивировать сейчас (рекомендуется)».

Нажмите Далее.

Нажмите Далее.

Установите флажок рядом с паролем, затем введите и подтвердите пароль. Нажмите Далее для продолжения.

Нажмите Обзор, перейдите на USB-накопитель и сохраните файл.

Вот и все. Если вы потеряете доступ к своей учетной записи пользователя, резервный ключ можно будет использовать для доступа к зашифрованным файлам на ПК. Если вы случайно удалите папки и файлы, зашифрованные EFS, используйте наши программы для восстановления зашифрованных NTFS файлов.

Как зашифровать файлы и папки в Windows 10 с помощью шифрованной файловой системы (EFS)

Когда дело доходит до шифрования файлов и дисков в Windows 10, можно использовать две технологии шифрования: шифрованная файловая система (EFS) с BitLocker. Шифрованная файловая система (EFS) используется для шифрования файлов и папок, а BitLocker используется для шифрования всего диска (HDD или SSD).

В этой статье мы покажем вам, как использовать шифрованную файловую систему (EFS) для шифрования файлов и папок в Windows 10, но та же процедура применяется к предыдущим операционным системам. Шифрованная файловая система (EFS) доступна в версиях Windows 10 Pro, Enterprise и Education.

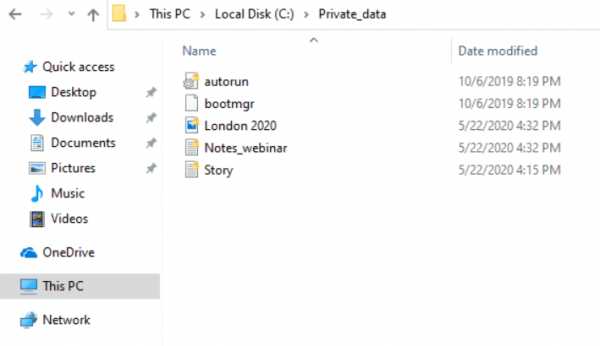

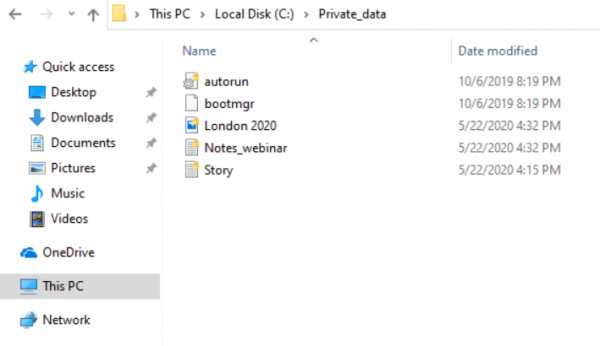

Чтобы это было понятно и понятно, мы создадим сценарий. Один компьютер с Windows 10 Pro используется двумя пользователями. Оба пользователя имеют собственные учетные записи (локальные администраторы) для выполнения повседневных действий. Пользователь «A» создал и сохранил некоторые личные данные в корне раздела C: и пользователь «A» хочет зашифровать данные так, чтобы у пользователя «B» не было доступа.

Эта статья состоит из двух частей. В первой части мы покажем вам, как зашифровать данные как пользователь «А» и как предотвратить запуск пользователя «Б». Во второй части мы покажем вам, как разрешить пользователю «B» доступ к зашифрованным файлам, созданным и сохраненным пользователем «A».

1. Шифровать файлы и папки

- Войдите в систему Windows 10

- Держите логотип Windows и нажмите E, чтобы открыть Проводник

- Перейдите к разделу или диску, на котором вы сохранили свои данные и хотите зашифровать их с помощью шифрованной файловой системы (EFS).

- Щелкните правой кнопкой мыши папку и выберите «Свойства».

- На вкладке Общие нажмите кнопку Дополнительно в разделе Атрибуты.

- Под Расширенными Атрибутами нажмите на Шифровать содержимое, чтобы защитить данные

- Нажмите ОК

- Нажмите Применить, затем выберите Применить изменения к этой папке, подпапкам и файлам, а затем подтвердите, нажав OK.

- Нажмите на всплывающее окно. Создайте резервную копию ключа шифрования файла, который появится в виде уведомления на панели задач. Это поможет вам избежать потери доступа к вашим зашифрованным файлам.

В случае, если он исчезнет с экрана, вы можете получить к нему доступ на панели задач, как показано на скриншоте ниже.

- В разделе Резервное копирование сертификата шифрования и ключа выберите один из доступных вариантов. Мы рекомендуем выбрать Резервное копирование сейчас (рекомендуется) и хранение сертификатов и ключей на съемных носителях. Вы также можете выполнить резервное копирование позже, нажав Резервное копирование позже. В этом случае Windows напомнит вам при следующем входе в систему.

- В разделе «Добро пожаловать в мастер экспорта сертификатов» нажмите «Далее».

- В разделе «Формат файла экспорта» выберите «Обмен личной информацией» и нажмите «Далее».

- В разделе «Безопасность» создайте пароль, выберите тип шифрования и нажмите «Далее».

- В разделе «Файл для экспорта» нажмите «Обзор», выберите съемный диск, укажите имя файла и нажмите «Сохранить». После этого нажмите Далее. В нашем случае мы сохраняем сертификат в съемный файл, но вы также можете сохранить его на локальном компьютере, но это не рекомендуется.

- В разделе Завершение мастера экспорта сертификатов нажмите кнопку Готово.

- Если все было в порядке, вы увидите окно подтверждения Экспорт был успешным. Нажмите на ОК.

- Откройте проводник и перейдите к своим данным, которые вы только что зашифровали. Вы увидите, что каждый зашифрованный файл имеет желтый значок замка в верхней правой части.

2. Разрешить другим пользователям доступ к зашифрованным файлам в Windows 10

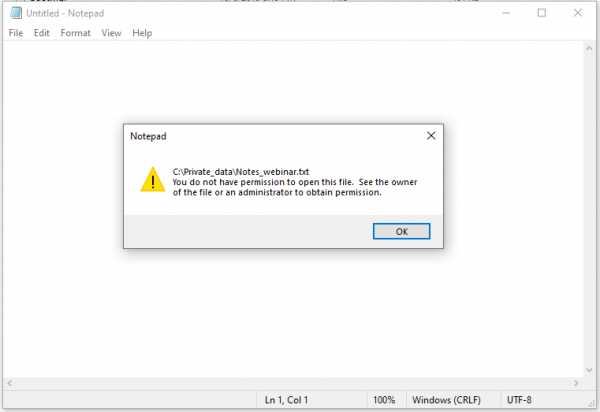

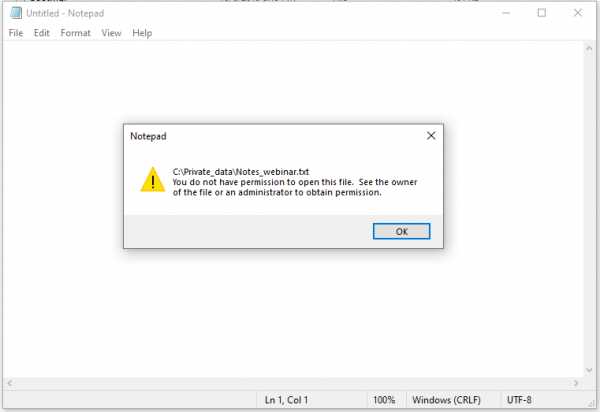

В случае, если другие пользователи попытаются получить доступ к зашифрованным файлам, это будет невозможно из-за отсутствия разрешений, как показано на скриншоте ниже. Чтобы другие пользователи могли получить доступ к зашифрованным файлам, мы применим сертификат, который предоставит необходимые разрешения для доступа к зашифрованным файлам. Это сертификат, который мы экспортировали в первой части этой статьи.

- Поделитесь сертификатом с пользователем, который не имеет доступа к зашифрованным данным

- Войдите в Windows 10, используя учетную запись пользователя, который не имеет доступа к зашифрованным данным

- Дважды щелкните сертификат, чтобы начать процедуру установки сертификата.

- В разделе «Добро пожаловать в мастер импорта сертификатов» нажмите «Текущий пользователь» и нажмите «Далее».

- Укажите файл, который вы хотите импортировать, и нажмите «Далее».

- Введите пароль и нажмите кнопку Далее

- Выберите «Автоматически выбрать хранилище сертификатов в зависимости от типа сертификата» и нажмите «Далее».

- В разделе Завершение мастера импорта сертификатов нажмите кнопку Готово.

- Если все было в порядке, вы увидите окно подтверждения. Импортирование прошло успешно. Нажмите на

- Откройте проводник и перейдите в место, где находятся зашифрованные файлы.

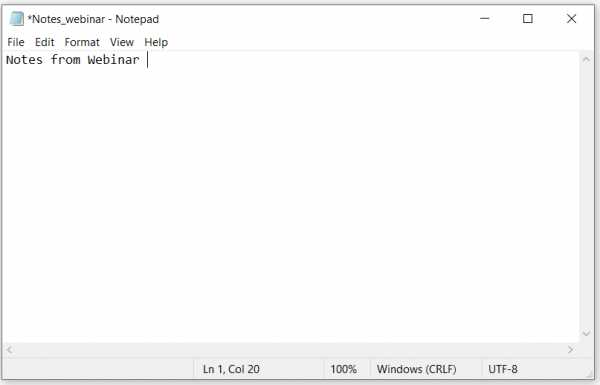

- Откройте зашифрованные файлы. Как видите, пользователь «B» успешно открыл зашифрованный текстовый файл.

Шифрование файлов и папок в Windows: BitLocker и EFS

В этой статье мы расскажем о том, как зашифровать файлы и папки стандартными методами Windows 10, а также рассмотрим две утилиты для шифрования: BitLocker и EFS.

Содержание:

- Стандартные средства шифрования Windows и их различия.

- Шифрование при помощи EFS.

- Как использовать ключи шифровальщика?

- Шифрование диска при помощи BitLocker.

- Ошибка BitLocker.

- Как разблокировать зашифрованный диск?

- Как защитить паролем отдельные папки и файлы?

Операционная система Windows имеет встроенные утилиты, предназначенные для шифрования данных. С их помощью можно защитить данные от третьих лиц и скрыть содержимое от тех, кто не знает пароль.

Стоит отметить, что встроенные шифровальщики Windows имеют достаточно простые алгоритмы работы, поэтому при умении и наличии хакерского ПО такое шифрование можно обойти, но для обычных пользователей данные все равно останутся недоступными, что можно применять, к примеру, для компьютеров, которыми пользуется сразу несколько различных пользователей.

Стандартные средства шифрования Windows и их различия

Windows снабжен встроенными средствами для шифрования данных: BitLocker и EFS.

Данные утилиты позволяют быстро провести шифрование данных и устанавливать собственные пароли на файлы.

Шифровальщик BitLocker является узкоспециализированной программой, предназначенной для шифрования дисков. С её помощью можно защитить данные на всем жестком диске или его разделе, без возможности шифрования отдельных каталогов и файлов.

Утилита EFS – заполняет пробел BitLocker и шифрует как отдельные папки, так и всевозможные файлы. Функционал EFS позволяет простым и быстрым способом сделать данные недоступными для других пользователей.

Шифрование при помощи EFS

Сразу стоит отметить, что домашняя версия ОС Windows не подходит для шифрования данных встроенными средствами, поскольку алгоритмы работы утилиты являются неэффективными при данной версии системы. Помимо этого, пользователю следует обзавестись съемным носителем, где можно хранить специальный ключ, способный расшифровать информацию в случае утери доступа к профилю ОС.

Для начала работы с утилитой EFS следует выбрать необходимые для шифрования данные и поместить их в одну папку.

Теперь необходимо выделить папку и нажать по выделенной области правой кнопкой мыши, где следует выбрать пункт «Свойства» и в открывшемся окне перейти во вкладку «Общие». На вкладке общее кликаем по кнопке «Другие», как показано на скриншоте.

В открывшемся окне выбираем самый нижний пункт «Шифровать содержимое для защиты данных» и нажимаем «Ок».

После нажатия кнопки «Применить» пользователю будет предложено два варианта шифрования. Выбираем один из них, нажимаем «Ок».

Теперь папка станет недоступной для других пользователей, использующих иную учетную запись. Стоит отметить, что текущий пользователь сможет открыть данные в любой момент, поэтому для своего профиля Windows следует придумать надежный пароль.

Как использовать ключи шифровальщика?

После проведенного шифрования система автоматически предупредит о создании специального ключа, при помощи которого можно расшифровать указанную папку в экстренной ситуации.

Как правило, оповещение будет показано в правом нижнем углу, где зачастую находятся настройки громкости.

Нажимаем по оповещению и видим окно с возможными действиями с ключом. Если необходимо создать резервную копию ключа, нажимаем по пункту «Архивировать сейчас».

После этого откроется окно мастера экспорта сертификатов. Нажимаем «Далее» и переходим к окну с установками. Указываем необходимые или оставляем текущие параметры и нажимаем «Далее».

В открывшемся окне указываем метод создания с паролем и устанавливаем собственный пароль.

Следующим шагом будет сохранение ключа на любой внешний накопитель. При создании ключа появляется гарантия того, что необходимую папку можно будет открыть и просмотреть даже в случае утери доступа к своей учетной записи.

Шифрование диска при помощи BitLocker

При необходимости шифрования дисков или съемных накопителей следует воспользоваться встроенной утилитой BitLocker, которая позволит провести шифрование большого объема данных. Чтобы начать работу с BitLocker, необходима максимальная, профессиональная или корпоративная версия Windows.

Для доступа к BitLocker следует нажать ПКМ по кнопке «Пуск», выбрать пункт «Панель управления» и зайти в первый раздел «Система и безопасность».

В открывшемся окне переходим к пункту «Шифрование диска Bitlocker».

Теперь необходимо активировать утилиту напротив системного диска или необходимого тома.

Программа автоматически проведет анализ диска и предложит выбрать способ разблокировки.

Если материнская плата обладает модулем TPM, можно выбрать дополнительные способы разблокировки. Также в утилите доступна возможность защитить диск паролем или создать специальную флешку с ключом, который сможет разблокировать диск при подключении.

Независимо от выбора способа разблокировки, программа BitLocker предоставит специальный ключ для разблокировки диска. Им можно воспользоваться при утере флешки или пароля.

Данный ключ можно распечатать, сохранить в виде документа на съемный носитель или сохранить на сервере Microsoft. Стоит отметить, что этот этап является очень важным, поскольку без экстренного ключа и при утере других средств разблокировки диск останется заблокированным.

После выполнения всех действий утилита предложит выбрать метод шифрования, из которых следует выбрать предпочтительный.

После этого компьютер будет перезагружен, а при новой загрузке в системе будет присутствовать указатель процесса шифрования.

Ошибка BitLocker

В некоторых случаях вместо выбора способа разблокировки может появиться сообщение об ошибке. Это означает, что данный компьютер не оборудован TPM модулем, расположенным на материнской плате. Модуль TPM является специальным микрочипом, в котором могут храниться зашифрованные ключи, используемые при разблокировке дисков.

Если модуль не подключен, существует способ обхода данной ошибки. Для этого следует выполнить следующие шаги:

Шаг 1. Нажимаем ПКМ по кнопке «Пуск», выбираем команду «Выполнить» и в открывшемся окне вводим команду «gpedit.msc».

Шаг 2. В редакторе групповой политики следует перейти по следующему пути: «Локальный компьютер», «Конфигурация компьютера», «Административные шаблоны», «Компоненты Windows», «Шифрование диска BitLocker», «Диски операционной системы».

Зайдя в последний раздел, в окне справа можно увидеть отображение множества пунктов. Среди них необходимо выбрать «Этот параметр политики позволяет настроить требование дополнительной проверки подлинности при запуске».

Шаг 3. В левой части появившегося окна следует выбрать пункт «Включено», а также проверить наличие галочки возле параметра «Разрешить использование BitLocker…». Выполненные действия следует подтвердить кнопкой «Применить».

Как разблокировать зашифрованный диск?

Разблокировка зашифрованного диска происходит соответственно с выбранным методом разблокировки. Это может быть специальный пин-код, который необходимо ввести в начале работы, либо подключение флешки-ключа. После разблокировки пользователь может настроить работу BitLocker, изменить пароль или убрать шифрование.

Стоит отметить, что BitLocker – достаточно требовательная утилита, которая тратит ресурсы компьютера во время работы. При включенном шифровальщике дисков производительность системы может падать вплоть до десяти процентов.

Как защитить паролем отдельные папки и файлы?

Функционал шифровальщика данных EFS может показаться слега ограниченным и не очень удобным при использовании в сети, поэтому многие пользователи прибегают к шифрованию данных при помощи встроенного архиватора данных WinRAR. Запаковав файлы в архив, можно добавить к нему пароль, защищающий файлы от просмотра третьими лицами.

Чтобы зашифровать папку или файл, следуйте шагам:

Шаг 1. Выбираем нужную папку или файл и нажимаем по нему правой кнопкой мыши. В открывшемся списке следует выбрать «Добавить в архив».

Шаг 2. В открывшемся окне выбираем пункт «Установить пароль». В следующем окне следует дважды ввести свой пароль и нажать «Ок».

Шаг 3. Финальным этапом будет выбор метода сжатия, имени и других параметров будущего архива с паролем. Данные параметры можно выбирать по своему усмотрению.

Теперь при открытии архива понадобиться вводить пароль.

Это сильно зависит от емкости вашего жесткого диска и производительности вашего компьютера. В основном, большинство операций восстановления жесткого диска можно выполнить примерно за 3-12 часов для жесткого диска объемом 1 ТБ в обычных условиях.

Если файл не открывается, это означает, что файл был поврежден или испорчен до восстановления.

Используйте функцию «Предварительного просмотра» для оценки качества восстанавливаемого файла.

Когда вы пытаетесь получить доступ к диску, то получаете сообщение диск «X: \ не доступен». или «Вам нужно отформатировать раздел на диске X:», структура каталога вашего диска может быть повреждена. В большинстве случаев данные, вероятно, все еще остаются доступными. Просто запустите программу для восстановления данных и отсканируйте нужный раздел, чтобы вернуть их.

Пожалуйста, используйте бесплатные версии программ, с которыми вы можете проанализировать носитель и просмотреть файлы, доступные для восстановления.

Сохранить их можно после регистрации программы – повторное сканирование для этого не потребуется.

Как зашифровать файлы, папки и диски в Windows 10

Один из лучших способов защитить вашу конфиденциальность - зашифровать важную информацию на вашем компьютере. Независимо от того, нужно ли вам отправить кому-то личную информацию или просто убедиться, что никто, имеющий доступ к вашему компьютеру, не может видеть то, что вы предпочли бы сохранить в тайне, шифрование - это лучший способ.

Примечание редактора:

Приглашенный автор Генрих Лонг (Heinrich Long) - автор блога Restore Privacy, посвященного лучшим методам обеспечения конфиденциальности в Интернете, защите ваших электронных устройств, разблокировке контента с ограниченным доступом и преодолению цензуры.

Как пользователь Windows 10, у вас есть множество возможностей для шифрования информации. В этом руководстве мы покажем вам способы шифрования отдельных файлов, папок с файлами и даже целых дисков. У каждого подхода есть свои преимущества и недостатки, поэтому мы рассмотрим и их. Так вы сможете лучше понять, какой тип шифрования вам понадобится в различных ситуациях. Прежде чем мы продолжим, следует помнить о нескольких моментах:

- Поскольку Windows 7 теперь не поддерживается, а Windows 8 лучше забыть как можно быстрее, это руководство касается только операционной системы Windows 10.

- Если вы шифруете файл, чтобы поделиться с кем-то другим, и вам нужно сообщить им пароль, вам следует , а не , отправить им этот пароль, используя тот же метод, которым вы отправляете им файл. Например, если вы планируете отправить им файл по электронной почте, было бы большим риском для безопасности отправить им также пароль по электронной почте. В идеале дайте им пароль по телефону, используя приложение для безопасного обмена сообщениями, такое как Signal или Wickr Me. По крайней мере, отправьте его через службу электронной почты , отличную от той, которую вы будете использовать для файла.

Теперь поговорим о том, когда использовать три типа шифрования, которые вы можете использовать:

- Шифрование отдельных файлов

- Шифрование папок

- Жесткий диск / шифрование диска

Индивидуальное шифрование файлов

Как следует из названия, шифрование отдельного файла относится к шифрованию одного файла за раз. У каждого файла есть свой пароль или ключ.

Индивидуальное шифрование файлов отлично подходит для файлов, которые вы планируете передавать или хранить в облаке.Пользователи Windows 10 могут шифровать отдельные файлы с помощью такого инструмента, как 7-zip. Вы также можете зашифровать отдельные файлы Microsoft Office из своих приложений, хотя это лучше подходит для случайного использования, чем для защиты от серьезных злоумышленников.

Шифрование папок

Далее идет шифрование на уровне папок. Этот подход предполагает шифрование всего, что хранится в папке. Пароли или ключи назначаются папке, а не отдельным файлам.

Шифрование папок - отличный организационный инструмент.Например, вы можете создать отдельную зашифрованную папку для каждого члена вашей семьи. Дайте Салли только пароль для своей папки, а Джимми только пароль для своей, и у каждого будет свое личное пространство на одном устройстве.

Обратите внимание, что сохранение файла в зашифрованной папке не мешает вам также шифровать файлы по отдельности.

Жесткий диск / шифрование диска

Жесткий диск или шифрование диска защищает сразу весь диск. Чтобы использовать устройство с зашифрованным жестким диском, вам нужно будет ввести пароль или ключ при входе в систему, иначе ничего на диске не будет доступно.

Этот вид шифрования является хорошей первой линией защиты в случае кражи. Если кто-то украдет ваш ноутбук или извлечет диски из одного из ваших серверов, им потребуется взломать шифрование жесткого диска, чтобы вообще получить какие-либо данные.

Вы по-прежнему можете применять шифрование на уровне папок и шифрование отдельных файлов к зашифрованному диску.

Управление паролями и шифрование файлов

Прежде чем мы углубимся в детали шифрования файлов, мы должны сделать важное замечание о паролях.Вы должны использовать хороший менеджер паролей, а также хорошую гигиену паролей.

Почему? Что ж, если вы потеряете или забудете пароль для доступа к своим зашифрованным файлам, они, вероятно, исчезнут навсегда. Хороший менеджер паролей очень важен. Мы рассмотрели множество вариантов, включая 1Password, LastPass и многие другие.

См. Наше руководство по лучшим менеджерам паролей для получения основных рекомендаций и пошаговых инструкций по эффективному управлению паролями. Теперь, когда мы коснулись основ, пришло время для некоторых деталей.Начнем с…

Как зашифровать файлы и папки в Windows 10

Ваши варианты шифрования файлов и папок на устройствах с Windows 10 зависят от того, какая у вас версия Windows 10. Пользователи Windows 10 Pro и Enterprise имеют встроенный инструмент шифрования под названием Encrypting File System (EFS). Любой пользователь Windows 10, в том числе с версией Home, также может использовать сторонние приложения, такие как 7-zip, для шифрования файлов и папок.

Помимо этих параметров, приложения Microsoft Office имеют встроенную базовую функцию блокировки / шифрования файлов, как и Adobe Acrobat.Мы завершим наш обзор шифрования Windows 10, взглянув на них.

Как зашифровать файлы и папки с помощью шифрованной файловой системы (EFS)

Шифрованная файловая система (EFS) встроена в профессиональную и корпоративную версии Windows 10. Она рассматривается как функция Advanced проводника Windows File Explorer . Это имеет большой смысл, поскольку при неосторожном использовании EFS может оставить вам файлы, к которым вы больше никогда не сможете получить доступ.

EFS выполняет всю свою работу по шифрованию в фоновом режиме, включая автоматическое создание ключа шифрования файлов (FEK), и шифрование этого ключа, чтобы только учетная запись, зашифровавшая файл, могла его расшифровать.Все это происходит автоматически и прозрачно.

Помимо символа блокировки, который появляется в проводнике рядом с зашифрованным файлом или папкой, не существует простого способа узнать, что файл или папка зашифрованы с помощью EFS.

К сожалению, у EFS есть некоторые особенности, которые делают его менее чем идеальным выбором для многих целей. Знание того, что это такое, поможет вам решить, является ли EFS ответом на ваши потребности в шифровании файлов в Windows 10:

- EFS работает только на дисках, отформатированных в NTFS.

- Если вы переместите файл, зашифрованный EFS, на диск, отформатированный с помощью FAT32 или exFAT, он будет расшифрован.

- Если вы переместите зашифрованный EFS файл по сети или отправите его с сообщением электронной почты, он будет расшифрован.

Если эти причуды не напугали вас, вот как зашифровать файлы и папки с помощью EFS:

- Запустите проводник Windows и перейдите к файлу или папке, которые вы хотите зашифровать с помощью EFS.

- Щелкните правой кнопкой мыши файл или папку , которую вы хотите зашифровать.

- В появившемся меню выберите Свойства.

- На вкладке «Общие» окна «Свойства» найдите и нажмите кнопку «Дополнительно» (на следующем изображении она обведена красным).

- В появившемся диалоговом окне Advanced Attributes установите флажок Encrypt content to secure data .

- Нажимайте ОК , пока не вернетесь в окно документа.

Это все, что вам нужно сделать. С этого момента зашифрованный файл или папка будут отображаться в зашифрованном виде для всех, кроме учетной записи пользователя, которая изначально зашифровала элемент.

Как зашифровать файлы и папки с помощью 7-zip

7-zip - это бесплатная программа для сжатия файлов, которая также может шифровать файлы и папки с использованием шифрования AES-256, которое является отраслевым стандартом для большинства зашифрованных систем. Если вы планируете использовать 7-zip для шифрования файлов или папок, вы должны знать, что в процессе создается зашифрованная копия файла или папки.Исходный незашифрованный файл или папка не изменяется.

Если вы создаете зашифрованный элемент, потому что планируете куда-то его отправить, или сохранить в облаке, или что-то в этом роде, это нормально. Но если ваша цель - защитить файлы и папки на собственном устройстве, это не идеально.

В оставшейся части этого раздела мы сначала рассмотрим, как зашифровать файлы и папки с помощью 7-zip. После этого мы поговорим о том, что еще нужно сделать, если ваша цель - защитить файлы и папки на своем устройстве.Следующие инструкции предполагают, что в вашей системе уже установлен 7-zip. Если нет, вы можете скачать его здесь.

Как зашифровать файлы и папки Windows 10 с помощью 7-zip

- Щелкните правой кнопкой мыши файл или папку , которую вы хотите зашифровать.

- В появившемся контекстном меню выберите 7-Zip , затем Добавить в архив…. Откроется окно Добавить в архив .

- В поле Архив введите имя архива, который вы создадите.

- В списке Формат архива выберите zip .

- В разделе окна Encryption введите надежный пароль в поле Введите пароль и снова в поле Повторно введите пароль .

- В списке Encryption Method выберите AES-256.

- Выберите ОК . При этом создается зашифрованный архивный файл, который появляется в той же папке, что и зашифрованный файл или папка.

Что делать после того, как вы что-то зашифруете с помощью 7-zip

Результатом шифрования чего-либо с помощью 7-zip способом, который мы сделали здесь, является зашифрованный архив с шифрованием AES-256. Этот архив появляется в той же папке, что и файл или папка, которые вы зашифровали, вместе с исходным файлом или папкой . Что это значит для вас, зависит от того, что вы планируете делать с зашифрованным файлом или папкой.

Если вы создали архив для обмена копиями файла или папки, это нормально.Просто отправьте архив получателю. Предполагая, что у них есть 7-zip или аналогичная программа в их системе (и вы каким-то образом надежно передали им пароль), они смогут распаковать архив, а затем дважды щелкнуть файл, чтобы ввести пароль в диалоговом окне, подобном этому один:

Как только они это сделают, операционная система должна открыть файл в любом подходящем приложении, и получатель сможет просмотреть его, сохранить или сделать с ним все, что необходимо. Обратите внимание, что в их системе по-прежнему будут храниться зашифрованные файлы.

Если вы создали архив для защиты файлов или папок в вашей системе, вам следует перейти к разделу «Удалите все возможные незашифрованные копии файла» после завершения шифрования файлов и следуйте инструкциям, чтобы убедиться, что Незашифрованные копии вещей валяются там, где их может найти какой-нибудь шпион.

Как зашифровать файлы Microsoft Office в Windows 10

Некоторые приложения теперь имеют возможность шифровать типы файлов, которые они сами используют.Например, Microsoft Word может шифровать файлы Word, а Adobe Acrobat может шифровать файлы PDF. Мы продемонстрируем это ниже.

Как зашифровать файлы с помощью Microsoft Office в Windows

Давайте воспользуемся Microsoft Word, чтобы показать, как это делается путем шифрования простого документа Word.

- Откройте в Word документ, который вы хотите зашифровать, выберите File , затем Info.

- В окне Информация выберите Защитить документ .

- В появившемся меню выберите Зашифровать с паролем.

- В появившемся диалоговом окне введите пароль , который вы хотите использовать для этого документа.

С этого момента единственный способ просмотреть этот документ - вводить пароль при появлении запроса из приложения Microsoft Office, которое поддерживает незашифрованный тип файла. Но просмотрите следующий раздел, чтобы удалить все возможные незашифрованные копии файла на вашем компьютере.

Удалите все возможные незашифрованные копии файла

Если вы используете 7-zip или Microsoft Office для шифрования файлов, вполне вероятно, что в Windows 10 все еще есть одна или несколько временных копий незашифрованных файлов, хранящихся на диске. Чтобы быть в безопасности, вы захотите удалить все временные файлы, как только вы закончите шифрование.

Как удалить возможные незашифрованные копии файла

- Щелкните Start , затем введите временный в поле поиска.В появившемся меню выберите Удалить временные файлы . Откроется окно настроек Storage .

- Windows 10 сканирует вашу систему и отображает список типов файлов, которые хранятся на различных дисках вашей системы. Выберите Temporary files , чтобы увидеть список типов файлов, которые можно удалить.

- В этом списке установите флажки Temporary files и Recycle Bin , затем нажмите кнопку Remove Files в верхней части списка, чтобы стереть все незашифрованные копии файла, которые все еще могут находиться в вашей системе.

Как зашифровать жесткие диски в Windows 10

Когда дело доходит до шифрования дисков в Windows 10, Microsoft предоставляет инструмент BitLocker Device Encryption . Шифрование устройства BitLocker, встроенное в Windows 10 Pro и Enterprise, делает именно то, на что похоже - оно шифрует все устройства хранения в вашей системе .

Звучит идеально, но у использования BitLocker есть некоторые недостатки.

- Если BitLocker Device Encryption не был предварительно установлен и настроен на вашем компьютере, установка и настройка может стать настоящей головной болью.Ознакомьтесь с этим обзором шифрования устройства BitLocker, опубликованным на Microsoft.com.

- BitLocker имеет разные возможности в зависимости от оборудования, встроенного в материнскую плату вашего компьютера.

- Как упоминалось ранее, BitLocker работает только в системах Windows 10 Professional и Enterprise.

К счастью для нас, есть отличная альтернатива. Названный VeraCrypt, он устраняет все недостатки, которые мы только что видели:

- VeraCrypt установить значительно проще, чем BitLocker.

- VeraCrypt не зависит от специального оборудования, встроенного в ваш компьютер.

- VeraCrypt работает со всеми версиями Windows 10, а не только с Pro и Enterprise.

VeraCrypt - бесплатное программное обеспечение с открытым исходным кодом (FOSS), которое нам очень нравится. Не вдаваясь в аргумент «открытость исходного кода против несвободного программного обеспечения», который преследует компьютерный мир, с нашей точки зрения, программное обеспечение FOSS обычно считается более безопасным и, конечно же, бесплатным для использования. После установки VeraCrypt все, что вам нужно сделать, это ввести свой пароль VeraCrypt при каждом запуске компьютера.

Учитывая все это, вы знаете, к чему мы идем. В следующем разделе мы расскажем, как установить VeraCrypt на один из наших лабораторных компьютеров. Готов?

Как установить VeraCrypt для Windows 10 с шифрованием жесткого диска / диска

Хотя установка VeraCrypt намного проще, чем альтернатива, это нечто большее, чем просто запуск установщика и нажатие кнопки ОК несколько раз. А если вы ошибетесь, есть шанс потерять файлы или даже доступ ко всему диску.

Мы рекомендуем вам прочитать следующие инструкции перед тем, как начать процесс. Если вы не уверены, что сможете выполнить указанные действия, или если у вас есть дурная привычка терять важные пароли, лучше пропустить этот тип шифрования.

Установка VeraCrypt

Вот шаги по установке VeraCrypt в Windows 10:

- Вам понадобится стандартный USB-накопитель для диска восстановления VeraCrypt, который вы создадите позже. Найдите USB-накопитель, который вы можете выделить для этого, и отформатируйте его как FAT или FAT32, чтобы он был готов, когда он нам понадобится.

- Вам также понадобится программа, которая может распаковывать файлы. Мы рекомендуем 7-zip, бесплатную zip-программу с открытым исходным кодом, которую мы обсуждали в другом месте в этом руководстве. Вы можете скачать 7-zip здесь.

- Перейдите на страницу загрузки VeraCrypt и найдите установщик Windows.

- Запустите программу установки VeraCrypt и примите все параметры по умолчанию, отображаемые в мастере установки.

- Через некоторое время VeraCrypt должен отобразить сообщение о том, что «VeraCrypt успешно установлен.”

- Щелкните OK , чтобы закрыть мастер, затем Finish , чтобы завершить процесс установки. VeraCrypt отобразит сообщение, показанное ниже.

- Если вы новичок в VeraCrypt, стоит последовать приведенным здесь советам и просмотреть руководство. Щелкните Да , чтобы просмотреть руководство, или Нет , чтобы пропустить его. В любом случае, это нормально, так как мы проведем вас через остальные шаги прямо здесь.

- Запустите VeraCrypt.Выберите меню System , затем Encrypt System Partition / Drive.

- Появится мастер создания тома VeraCrypt . Мастер спросит, какой тип шифрования системы вы хотите: обычное или скрытое. Обычный просто шифрует системный раздел, и это то, что мы хотим, поэтому выберите Нормальный , затем нажмите кнопку Далее , чтобы продолжить.

- Затем мастер спросит, следует ли зашифровать только системный раздел Windows или весь диск.Если у вас несколько разделов с важными данными, вы можете зашифровать весь диск. Если у вас есть только один раздел на диске (как у нас на этом компьютере), VeraCrypt позволит вам выбрать только Зашифровать системный раздел Windows . Сделайте свой выбор и нажмите Далее , когда будете готовы.

- Мастер отображает окно Количество операционных систем . Используется ли ваша система с двойной загрузкой или с несколькими загрузками (вы можете запускать систему в различных операционных системах)? Если да, выберите Мультизагрузка .В противном случае выберите Single-boot . Нажмите кнопку Next , чтобы продолжить.

- Мастер отображает окно Параметры шифрования . Мы рекомендуем вам выбрать AES для алгоритма шифрования и SHA-256 для алгоритма хеширования . Оба являются широко используемыми алгоритмами, которые вам пригодятся. Нажмите кнопку Next , чтобы продолжить.

- Мастер отображает окно Пароль . Для важно выбрать надежные пароли , если вы хотите, чтобы ваша система была безопасной.Многие программы-менеджеры паролей (например, наш лучший выбор, Bitwarden) включают генераторы паролей, которые могут помочь вам создать надежный пароль. Примечание. VeraCrypt доставит вам хлопот, если вы выберете пароль длиной менее 20 символов. Нажмите кнопку Next , чтобы продолжить.

- Мастер отображает окно Сбор случайных данных . Вам потребуется перемещать указатель мыши в пределах окна случайным образом. Эта дополнительная случайность увеличивает надежность ваших ключей шифрования.Когда индикатор случайности в нижней части окна заполнится, вы можете нажать кнопку Next , чтобы продолжить.

- Мастер отображает окно Ключей сгенерировано . Здесь вам ничего не нужно делать, кроме как нажать кнопку Next , чтобы продолжить.

- Мастер теперь заставляет вас создать диск восстановления VeraCrypt (VRD) . Объяснение этого показано на следующем изображении. Если вы хотите жить опасно, вы можете установить флажок Пропустить проверку диска аварийного восстановления , чтобы избежать принудительного создания физического аварийного диска.Запишите, где VeraCrypt будет хранить ZIP-образ, затем нажмите Next , чтобы продолжить.

- Если вы не выбрали опцию Пропустить проверку аварийного диска на последнем шаге, теперь вам придется создать физический аварийный диск и позволить VeraCrypt проверить его, чтобы убедиться, что вы все сделали правильно. VeraCrypt не сообщает вам, как это сделать, и не помогает каким-либо образом, но мы можем. Помните, недавно вы нашли запасной USB-накопитель? Пришло время вставить этот USB-накопитель в вашу систему.Теперь перейдите в то место, где VeraCrypt хранила свой аварийный диск на предыдущем шаге. Используйте 7-zip (или другую программу ZIP) для извлечения файлов из файла VeraCrypt Rescue Disk.zip непосредственно в корень USB-накопителя. Как только это будет сделано, нажмите Next , чтобы VeraCrypt могла проверить вашу работу.

- Если все прошло успешно, теперь вы должны увидеть окно мастера Rescue Disk Verified . Извлеките USB-накопитель из компьютера и нажмите Далее .

- Мастер отображает окно Wipe Mode .Для любого обычного использования вам не о чем беспокоиться. Убедитесь, что для параметра Wipe Mode установлено значение None (самый быстрый) , и нажмите Next , чтобы продолжить.

- Мы приближаемся. Мастер теперь отображает окно Предварительная проверка шифрования системы . Именно здесь VeraCrypt проверяет, действительно ли процесс шифрования работает, вместо того, чтобы предполагать, что он будет работать, и уничтожает вашу систему, если это не так. Изображение ниже подробно объясняет, что произойдет. Щелкните Test , чтобы увидеть, как это происходит.Обратите внимание, что VeraCrypt, вероятно, попросит вас распечатать еще несколько предупреждений, аварийных процедур и тому подобное, прежде чем он фактически выполнит тест, так что будьте к этому готовы.

- Предполагая, что все прошло успешно, вы должны увидеть следующее окно после успешной перезагрузки компьютера и прохождения предварительного тестирования системного шифрования.

- VeraCrypt рекомендует сделать резервные копии всех важных файлов перед шифрованием системы. Это позволит вам восстановиться, если в середине процесса шифрования произойдет что-то серьезное, например сбой питания или сбой системы.Когда вы закончите с этим, сделайте глубокий вдох и нажмите Encrypt . VeraCrypt отобразит дополнительную документацию, которую вы хотите распечатать, если это возможно, в том числе, когда использовать диск восстановления VeraCrypt после завершения процесса шифрования, а затем, наконец, начнет фактический процесс шифрования. Вы сможете следить за процессом шифрования, что очень приятно.

- После завершения шифрования вам нужно будет вводить пароль VeraCrypt каждый раз при запуске компьютера.

Что мы узнали

Шифрование важной информации - один из лучших способов защитить себя от всех, кто изо всех сил пытается заполучить вашу личную информацию.

В этом руководстве мы рассмотрели методы, которые пользователи Windows 10 могут использовать для шифрования отдельных файлов, папок и целых дисков в своих системах Windows. Хотя никто не может гарантировать, что ваши данные будут на 100% защищены от любых атак, простое шифрование наиболее важных данных может иметь большое значение.

Кредит на заголовок: eamesBot

.Как я могу зашифровать мои файлы и папки в Windows 10?

‘Существует два типа шифрования:

тот, который помешает вашей сестре читать ваш дневник

и тот, который помешает вашему правительству

Брюс Шнайер

Мы полагаем, что вы слишком хорошо знаете, как легко ваша личная информация становится желанной целью для кого-то со злым умыслом.Если вы не позаботитесь о защите важных файлов и папок от несанкционированного доступа, они, скорее всего, станут легкой добычей для тех, кто имеет что-то против вас, или профессиональных преступников, получающих прибыль от продажи конфиденциальных данных своих жертв на черном рынке. Вот почему действительно важно проявить осторожность и убедиться, что никто не может получить доступ к тому, что должно оставаться в секрете.

Если у вас есть собственные причины не допускать посторонних глаз, шифрование данных, безусловно, является технологией, которая может сэкономить вам много пота и слез: зашифровав свои файлы и папки, вы можете расслабиться, зная, что только вы можете видеть вещи что вы хотите остаться незамеченным.Преимущество шифрования данных в Windows 10 заключается в том, что это довольно простая процедура. Мы проведем вас через все шаги, которые вы должны выполнить, чтобы защитить ваши документы и каталоги.

Как зашифровать конфиденциальные данные в Windows 10 с помощью шифрованной файловой системы?

If Как зашифровать документ в Windows 10? и как зашифровать определенную папку в Windows? Вот вопросы, которые привели вас сюда, значит, вам повезло: мы точно знаем, что делать, чтобы зашифровать файлы в Windows 10.Единственная оговорка: вы должны быть пользователем Win 10 Pro, Enterprise или Education, чтобы иметь возможность использовать метод, который мы собираемся описать ниже.

Encrypting File System (EFS) - это простой и эффективный инструмент для шифрования ваших данных в Win 10. EFS позволяет вам зашифровать отдельные файлы и папки на вашем компьютере, чтобы они оставались недоступными для других пользователей.

Тем не менее, прежде чем приступить к этому методу, мы настоятельно рекомендуем вам принять во внимание следующее:

- Файлы, зашифрованные с помощью EFS, не безопасны на 100%.К ним могут получить доступ профессиональные хакеры или просто технически подкованные люди. Дело в том, что Windows помещает незашифрованную версию вашего зашифрованного файла во временную память, где она может быть получена другим лицом, а не пользователем, который зашифровал его.

- Файл, зашифрованный с помощью EPS, расшифровывается при переносе на диск Fat 32 или exFAT, при отправке по электронной почте или по сети. Так что имейте в виду, что преступник может потихоньку попытаться переместить такой файл, чтобы взломать его шифрование.

- Обязательно сделайте резервную копию данных, которые вы хотите зашифровать, на случай, если что-то пойдет не так.Например, вы можете потерять ключ шифрования. Кроме того, шифрование может пойти не так, и объект станет полностью недоступным.

- Важно правильно хранить ключи шифрования. Не храните их в виде обычного текста - иначе получить к ним доступ будет проще простого для любого, кто разбирается в краже данных.

- Защитите свой компьютер от вредоносных программ. Многие пользователи стали жертвами кейлоггеров - это мощные инструменты наблюдения, которые превращаются в грозное оружие в руках хакеров. Кейлоггеры предназначены для отслеживания нажатия клавиш, поэтому хитрые преступники используют их для кражи ваших ключей, паролей и других конфиденциальных данных.Хакеры используют вредоносное ПО как средство для установки кейлоггеров на ваш компьютер, даже если вы не подозреваете об этом. Теперь вы понимаете, почему вам нужен мощный инструмент защиты от вредоносных программ, работающий круглосуточно и без выходных - даже лучшая технология шифрования окажется бесполезной, если злоумышленник проникнет в вашу систему. Чтобы ваш компьютер оставался в безопасности, мы настоятельно рекомендуем использовать Auslogics Anti-Malware. Этот мощный, но простой в использовании продукт - совершенный убийца вредоносных программ: он обнаруживает и устраняет даже самые сложные и опасные угрозы.

РЕКОМЕНДУЕТСЯ

Защитите компьютер от угроз с помощью Anti-Malware

Проверьте свой компьютер на наличие вредоносных программ, которые может пропустить ваш антивирус, и безопасно удалите угрозы с помощью Auslogics Anti-Malware

СКАЧАТЬ СЕЙЧАСНиже вы найдете 2 способа шифрования данных с помощью EFS в Windows 10:

Зашифровать определенный файл или папку с помощью EFS (с помощью расширенных атрибутов)

- Найдите папку (или файл), которую вы хотите зашифровать.

- Щелкните его правой кнопкой мыши и выберите «Свойства».

- Перейдите на вкладку «Общие» и нажмите «Дополнительно».

- Перейдите к Сжать и зашифровать атрибуты.

- Установите флажок «Зашифровать содержимое для защиты данных».

- Нажмите «ОК» и «Применить», чтобы сохранить изменения.

- Если элемент, который вы шифруете, является папкой, выберите между «Применить изменения только к этой папке» или «Применить изменения к этой папке, подпапкам и файлам».

- Примените и сохраните изменения.

Теперь только те, кто вошел в систему с вашей учетной записью, могут получить доступ к папке или файлу, которые вы только что зашифровали.

Мы также рекомендуем вам сделать резервную копию вашего ключа шифрования (эта резервная копия окажется чрезвычайно полезной, если вы потеряете соответствующий ключ):

- После шифрования файла или папки вы увидите всплывающее окно «Резервное копирование сертификата шифрования и ключа». Выберите вариант Создать резервную копию сейчас (рекомендуется).

- Нажмите Далее, чтобы продолжить.

- Согласитесь на создание сертификата, нажав Далее.

- Примите формат файла, предлагаемый по умолчанию, и нажмите «Далее», чтобы продолжить процесс резервного копирования.

- Установите флажок "Пароль".

- Введите и подтвердите свой пароль. Затем нажмите Далее.

- Назовите и сохраните резервную копию.

- Завершите процесс резервного копирования.

Если вы хотите расшифровать файл или папку, зашифрованные с помощью EFS, следуйте инструкциям, которые вы использовали для процесса шифрования, но на этот раз снимите флажок «Зашифровать содержимое для защиты данных».

Зашифруйте файл или папку с помощью EFS, используя командную строку

Другой способ шифрования данных с помощью EFS - использование утилиты командной строки.Вот шаги, которые вы должны выполнить:

- Откройте поиск и введите cmd. Нажмите Ввод.

- Щелкните правой кнопкой мыши параметр командной строки и выберите запуск от имени администратора.

Вот как зашифровать определенную папку в Windows 10:

- Если вы хотите применить изменения к определенной папке, скопируйте и вставьте следующее в окно командной строки: cipher / e «здесь введите фактический путь к папке, которую вы хотите зашифровать».

- Если вы хотите применить шифрование к определенной папке и всем файлам и подпапкам, которые она содержит, вам следует использовать следующую команду: cipher / e / s: «введите полный путь к папке, которая будет зашифрована».

- Не забудьте нажать Enter после ввода одной из приведенных выше команд.

- Закройте командную строку, когда закончите.

Вот как зашифровать файлы в Windows 10:

- Откройте окно командной строки с повышенными привилегиями на своем компьютере (прокрутите вверх, чтобы узнать, как это сделать).

- Введите следующее: cipher / e «здесь введите полный путь к файлу, который вы хотите зашифровать».

- Нажмите Enter. Дождитесь завершения процесса шифрования и закройте окно командной строки.

Шифруйте свои файлы с помощью Microsoft Office

ДокументыOffice часто содержат важные данные, которые вы можете надежно хранить на своем компьютере. Итак, если вы хотите зашифровать файл Microsoft Office, вот как это можно сделать:

- Откройте файл, который нужно зашифровать, с помощью соответствующего приложения Office.

- Перейдите в раздел "Файл" и нажмите "Защитить документ".

- Выберите «Зашифровать паролем».

- Введите свой пароль и нажмите Enter, чтобы продолжить.

- Затем еще раз введите свой пароль.

- Нажмите ОК.

Теперь вы знаете, как шифровать файлы и папки в Windows 10. Если у вас есть какие-либо вопросы по теме этой статьи, не стесняйтесь оставлять комментарии ниже.

Нравится ли вам этот пост?

Оцените, поделитесь или подпишитесь на нашу рассылку

4 голоса, средний: 5.00 из 5

Загрузка ... .Как зашифровать файлы и папки с помощью EFS в Windows 10, 8 или 7

Прочтите о EFS в Windows 10, о том, как включить и использовать его и как создать резервную копию ключа шифрования EFS. ) был впервые представлен в Windows 2000 и до сих пор доступен во всех версиях Windows 10, 8 или 7, за исключением версии Home. EFS похожа на шифрование с помощью Bitlocker и позволяет шифровать отдельные файлы и папки, в то время как Bitlocker работает со всем диском. EFS - это не полноценная файловая система, а надстройка на базе NTFS, позволяющая на лету шифровать определенные файлы.

Содержание:

Ключи шифрования связаны с учетной записью пользователя Windows, поэтому другие пользователи того же ПК не смогут получить доступ к зашифрованным данным. Шифрование EFS не обеспечивает комплексной защиты, как в случае с Bitlocker. Прежде всего, система хранит ключи шифрования локально, чтобы злоумышленники могли получить к ним доступ. Также существует вероятность того, что секретные данные будут храниться во временных или вспомогательных файлах системы, которые не зашифрованы.

Тем не менее, EFS - это быстрый и простой способ защиты отдельных файлов и папок на компьютере, на котором могут работать несколько пользователей.Шифрование с помощью EFS не займет много времени, поэтому давайте посмотрим, как оно работает.

Как начать шифрование данных

EFS недоступна для домашних версий Windows 10, 8 или 7, поэтому, если она у вас есть, это прискорбно. Нет смысла шифровать данные, если вы не используете надежный пароль для своей учетной записи - доступ к зашифрованным данным предоставляется автоматически, когда пользователь, который зашифровал данные, входит в систему.

После того, как файлы будут зашифрованы, система автоматически создаст резервный ключ, чтобы у вас был доступ к данным, если у вас возникнут проблемы со входом в систему, и вы не можете войти в свою учетную запись.Для этого подойдет любой съемный носитель, и лучшим выбором будет USB-накопитель.

Как включить EFS в Windows 10

Выберите файлы или папки для шифрования с помощью EFS, а затем выполните следующие действия:

- Запустите проводник Windows в меню Пуск , на рабочем столе или на панели задач.

- Щелкните правой кнопкой мыши файл или папку и выберите в меню «Свойства» .

- На вкладке «Общие» нажмите «Дополнительно».

- Установите флажок рядом с Зашифровать содержимое для защиты данных .

- Щелкните ОК , затем Применить . Вы увидите диалоговое окно с вопросом, хотите ли вы зашифровать только выбранную папку или эту папку и все папки и файлы внутри нее.

- Щелкните «Применить изменения только к этой папке» или «Применить изменения к этой папке, подпапкам и файлам» .

- Щелкните ОК .

Файлы, зашифрованные с помощью EFS, будут иметь небольшой символ в виде замка в правом верхнем углу значков.После шифрования никто не будет иметь доступа к таким файлам, пока не войдет в вашу учетную запись.

Как создать резервную копию ключа шифрования EFS

После включения EFS на панели задач появится небольшой значок. Это уведомление о резервном копировании ключа EFS.

-

Подключите USB-накопитель к компьютеру.

-

Щелкните значок EFS на панели задач.

-

Щелкните Резервное копирование сейчас (рекомендуется) .

-

Щелкните «Далее» .

-

Щелкните «Далее» .

-

Установите флажок рядом с паролем, затем введите и подтвердите пароль. Щелкните «Далее» , чтобы продолжить.

-

Щелкните «Обзор» и перейдите на USB-накопитель, чтобы сохранить файл.

Вот и все. Если вы потеряете доступ к своей учетной записи Windows, вы сможете использовать резервный ключ для доступа к зашифрованным файлам на вашем компьютере. Если вы случайно удалили файлы и папки, зашифрованные с помощью EFS, воспользуйтесь нашими программами для восстановления зашифрованных файлов NTFS.

.Как мне защитить паролем мои файлы и папки в Windows?

Обновлено: 30 декабря 2019 г., компания Computer Hope

Поскольку в большинстве версий Windows отсутствует метод защиты файлов и папок паролем, на этой странице представлены шаги для шифрования файлов и папок. Чтобы защитить паролем ваши файлы и папки в Windows, вам необходимо использовать стороннюю программу.

НаконечникПеред защитой паролем любого документа вы можете создать резервную копию незащищенных паролем файлов и папок на случай, если вы забудете пароль в будущем.

Пользователи Microsoft Windows Vista, 7, 8 и 10

К сожалению, Windows Vista, Windows 7, Windows 8 и Windows 10 не предоставляют никаких функций для защиты файлов или папок паролем. Для этого вам необходимо использовать стороннее программное обеспечение.

Если вы хотите зашифровать файл или папку, это можно сделать, выполнив следующие действия:

- Выберите файл или папку, которую вы хотите зашифровать.

- Щелкните правой кнопкой мыши файл или папку и выберите Свойства .

- На вкладке Общие нажмите кнопку Дополнительно .

- Установите флажок « Зашифровать содержимое для защиты данных », затем нажмите ОК в обоих окнах.

Запись

Если параметр «Шифрование содержимого для защиты данных» недоступен или недоступен, вероятно, у вас домашняя версия Windows, которая не поддерживает эту функцию. Также возможно, что жесткий диск, на котором расположены файлы, не отформатирован как NTFS, что необходимо.

Пользователи Microsoft Windows XP Professional

Приведенные ниже шаги по шифрованию файлов в Windows XP Professional применимы к пользователям, которые используют компьютер с двумя или более учетными записями. Если вы используете одну учетную запись, см. Раздел о других решениях безопасности.

- Выберите файл или папку, которую вы хотите зашифровать.

- Щелкните правой кнопкой мыши файл или папку и выберите Свойства .

- На вкладке «Общие» нажмите кнопку Advanced .

- Установите флажок « Шифровать содержимое для защиты данных ».

- Щелкните Применить , а затем ОК .

Вам не будет предложено ввести

.Обзор шифрования устройства BitLocker в Windows 10 - Microsoft 365 Security

- Читать 12 минут

В этой статье

Относится к

В этом разделе объясняется, как шифрование устройства BitLocker может помочь защитить данные на устройствах под управлением Windows 10. Общий обзор и список тем о BitLocker см. В разделе BitLocker.

Когда пользователи путешествуют, конфиденциальные данные их организации остаются с ними. Где бы ни хранятся конфиденциальные данные, они должны быть защищены от несанкционированного доступа. Windows имеет долгую историю предоставления решений для защиты данных в состоянии покоя, которые защищают от гнусных злоумышленников, начиная с шифрованной файловой системы в операционной системе Windows 2000. Совсем недавно BitLocker предоставил шифрование для полных и переносных дисков. Windows постоянно улучшает защиту данных, улучшая существующие параметры и предлагая новые стратегии.

Таблица 2 перечисляет конкретные проблемы защиты данных и способы их решения в Windows 10 и Windows 7.

Таблица 2. Защита данных в Windows 10 и Windows 7

| Окна 7 | Windows 10 |

|---|---|

| Когда BitLocker используется с ПИН-кодом для защиты запуска, удаленный перезапуск ПК, например киосков, невозможен. | Современные устройства Windows все более защищены с помощью шифрования устройства BitLocker «из коробки» и поддерживают единый вход для беспрепятственной защиты ключей шифрования BitLocker от атак «холодной загрузки». Network Unlock позволяет ПК запускаться автоматически при подключении к внутренней сети. |

| Когда BitLocker включен, процесс подготовки может занять несколько часов. | Предварительная подготовкаBitLocker, шифрование жестких дисков и шифрование только используемого пространства позволяют администраторам быстро включать BitLocker на новых компьютерах. |

| Использование BitLocker с дисками с самошифрованием (SED) не поддерживается. | BitLocker поддерживает разгрузку шифрования на зашифрованные жесткие диски. |

| Администраторы должны использовать отдельные инструменты для управления зашифрованными жесткими дисками. | BitLocker поддерживает зашифрованные жесткие диски со встроенным встроенным оборудованием для шифрования, что позволяет администраторам использовать знакомые инструменты администрирования BitLocker для управления ими. |

| Шифрование нового флеш-накопителя может занять более 20 минут. | Шифрование только используемого пространства в BitLocker To Go позволяет пользователям за секунды шифровать съемные диски с данными. |

| BitLocker может потребовать от пользователей ввода ключа восстановления при изменении конфигурации системы. | BitLocker требует, чтобы пользователь вводил ключ восстановления только при повреждении диска или при потере PIN-кода или пароля. |

| Пользователям необходимо ввести ПИН-код для запуска ПК, а затем пароль для входа в Windows. | Современные устройства Windows все более защищены с помощью шифрования устройства BitLocker «из коробки» и поддерживают единый вход, чтобы защитить ключи шифрования BitLocker от атак «холодной загрузки». |

Подготовка к шифрованию диска и файлов

Лучшие меры безопасности прозрачны для пользователя во время реализации и использования. Каждый раз, когда возможна задержка или затруднение из-за функции безопасности, существует большая вероятность, что пользователи попытаются обойти систему безопасности. Эта ситуация особенно актуальна для защиты данных, и организации должны избегать этого сценария. Планируете ли вы шифровать целые тома, съемные устройства или отдельные файлы, Windows 10 удовлетворит ваши потребности, предоставив оптимизированные и удобные решения.Фактически, вы можете заранее предпринять несколько шагов, чтобы подготовиться к шифрованию данных и сделать развертывание быстрым и плавным.

Предварительная подготовка TPM

В Windows 7 подготовка TPM к использованию сопряжена с несколькими проблемами:

- Вы можете включить TPM в BIOS, для чего требуется, чтобы кто-то либо зашел в настройки BIOS, чтобы включить его, либо установить драйвер для его включения из Windows.

- При включении TPM может потребоваться один или несколько перезапусков.

В принципе, хлопотно было. Если бы ИТ-персонал предоставлял новые ПК, они могли бы справиться со всем этим, но если бы вы хотели добавить BitLocker на устройства, которые уже были в руках пользователей, эти пользователи столкнулись бы с техническими проблемами и либо обратились бы в ИТ-службу за поддержкой, либо просто оставьте BitLocker отключенным.

Microsoft включает в Windows 10 инструменты, которые позволяют операционной системе полностью управлять TPM. Нет необходимости заходить в BIOS, и все сценарии, требующие перезагрузки, исключены.

Развернуть шифрование жесткого диска

BitLocker может шифровать целые жесткие диски, включая системные диски и диски с данными. Предварительная подготовка BitLocker может значительно сократить время, необходимое для подготовки новых компьютеров с включенным BitLocker. В Windows 10 администраторы могут включить BitLocker и TPM из среды предустановки Windows перед установкой Windows или в рамках последовательности задач автоматического развертывания без какого-либо взаимодействия с пользователем. В сочетании с шифрованием «Только используемое дисковое пространство» и практически пустым диском (поскольку Windows еще не установлена) для включения BitLocker требуется всего несколько секунд.В более ранних версиях Windows администраторам приходилось включать BitLocker после установки Windows. Хотя этот процесс можно автоматизировать, BitLocker потребуется зашифровать весь диск, что может занять от нескольких часов до более суток в зависимости от размера диска и производительности, что значительно задерживает развертывание. Microsoft улучшила этот процесс с помощью множества функций в Windows 10.

Шифрование устройства BitLocker

Начиная с Windows 8.1, Windows автоматически включает шифрование устройства BitLocker на устройствах, которые поддерживают современный режим ожидания. В Windows 10 Microsoft предлагает поддержку шифрования устройства BitLocker на гораздо более широком спектре устройств, включая те, которые находятся в режиме Modern Standby, и устройства под управлением Windows 10 Home edition.

Microsoft ожидает, что большинство устройств в будущем будут соответствовать требованиям тестирования, что делает шифрование устройств BitLocker широко распространенным на современных устройствах Windows. BitLocker Device Encryption дополнительно защищает систему, прозрачно реализуя шифрование данных на уровне устройства.

В отличие от стандартной реализации BitLocker, шифрование устройства BitLocker включается автоматически, поэтому устройство всегда защищено. В следующем списке показано, как это происходит:

- Когда чистая установка Windows 10 завершена и стандартная работа завершена, компьютер готов к первому использованию. В рамках этой подготовки шифрование устройства BitLocker инициализируется на диске операционной системы и фиксированных дисках данных на компьютере с открытым ключом (это эквивалент стандартного приостановленного состояния BitLocker).В этом состоянии диск отображается со значком предупреждения в проводнике Windows. Желтый предупреждающий значок удаляется после создания предохранителя TPM и резервного копирования ключа восстановления, как описано в следующих пунктах.

- Если устройство не присоединено к домену, требуется учетная запись Microsoft, которой были предоставлены права администратора на устройстве. Когда администратор использует учетную запись Microsoft для входа в систему, чистый ключ удаляется, ключ восстановления загружается в онлайн-учетную запись Microsoft и создается предохранитель TPM.Если устройству требуется ключ восстановления, пользователю будет предложено использовать альтернативное устройство и перейти к URL-адресу доступа к ключу восстановления, чтобы получить ключ восстановления, используя учетные данные своей учетной записи Microsoft.

- Если пользователь использует учетную запись домена для входа в систему, ключ очистки не удаляется, пока пользователь не присоединит устройство к домену и ключ восстановления не будет успешно скопирован в доменные службы Active Directory (AD DS). Необходимо включить параметр групповой политики Computer Configuration \ Administrative Templates \ Windows Components \ BitLocker Drive Encryption \ Operating System Drives и выбрать Не включать BitLocker, пока информация для восстановления не будет сохранена в AD DS для дисков операционной системы .В этой конфигурации пароль восстановления создается автоматически, когда компьютер присоединяется к домену, а затем выполняется резервное копирование ключа восстановления в AD DS, создается предохранитель TPM и удаляется ключ очистки.

- Как и при входе в систему с учетной записью домена, чистый ключ удаляется, когда пользователь входит в учетную запись Azure AD на устройстве. Как описано в пункте выше, пароль восстановления создается автоматически, когда пользователь аутентифицируется в Azure AD. Затем выполняется резервное копирование ключа восстановления в Azure AD, создается предохранитель TPM и удаляется ключ очистки.

Microsoft рекомендует включить шифрование устройства BitLocker на всех системах, которые его поддерживают, но автоматический процесс шифрования устройства BitLocker можно предотвратить, изменив следующий параметр реестра:

- Подраздел : HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Control \ BitLocker

- Значение : PreventDeviceEncryption равно True (1)

- Тип : REG_DWORD

Администраторы могут управлять подключенными к домену устройствами, на которых включено шифрование устройства BitLocker, с помощью администрирования и мониторинга Microsoft BitLocker (MBAM).В этом случае шифрование устройства BitLocker автоматически делает доступными дополнительные параметры BitLocker. Никакого преобразования или шифрования не требуется, и MBAM может управлять всем набором политик BitLocker, если требуются какие-либо изменения конфигурации.

Используемое дисковое пространство Только шифрование

Для шифрования дискаBitLocker в более ранних версиях Windows могло потребоваться много времени, поскольку он зашифровывал каждый байт на томе (включая части, не содержащие данных). Это по-прежнему самый безопасный способ шифрования диска, особенно если диск ранее содержал конфиденциальные данные, которые с тех пор были перемещены или удалены.В этом случае следы конфиденциальных данных могут остаться на частях диска, отмеченных как неиспользуемые. Но зачем шифровать новый диск, если можно просто зашифровать данные по мере их записи? Чтобы сократить время шифрования, BitLocker в Windows 10 позволяет пользователям выбирать для шифрования только свои данные. В зависимости от объема данных на диске этот параметр может сократить время шифрования более чем на 99 процентов. Однако будьте осторожны при шифровании только используемого пространства на существующем томе, на котором конфиденциальные данные могли уже храниться в незашифрованном состоянии, поскольку эти секторы могут быть восстановлены с помощью инструментов восстановления диска до тех пор, пока они не будут перезаписаны новыми зашифрованными данными.Напротив, шифрование только используемого пространства на совершенно новом томе может значительно сократить время развертывания без риска для безопасности, потому что все новые данные будут зашифрованы по мере записи на диск.

Поддержка зашифрованных жестких дисков

Накопители SEDбыли доступны уже много лет, но Microsoft не могла поддерживать их использование с некоторыми более ранними версиями Windows, поскольку на накопителях отсутствовали важные функции управления ключами. Microsoft работала с поставщиками систем хранения над улучшением возможностей оборудования, и теперь BitLocker поддерживает следующее поколение SED, которые называются зашифрованными жесткими дисками.Зашифрованные жесткие диски предоставляют встроенные криптографические возможности для шифрования данных на дисках, что повышает производительность как диска, так и системы за счет переноса криптографических вычислений с процессора ПК на сам диск и быстрого шифрования диска с помощью специального специализированного оборудования. Если вы планируете использовать шифрование всего диска в Windows 10, Microsoft рекомендует изучить производителей и модели жестких дисков, чтобы определить, соответствуют ли какие-либо из их зашифрованных жестких дисков вашим требованиям безопасности и бюджету.Дополнительные сведения о зашифрованных жестких дисках см. В разделе «Зашифрованный жесткий диск».

Защита информации перед загрузкой