Как зашифровать exe файл

Как защитить файлы от злоумышленников: осваиваем шифрование | GeekBrains

https://d2xzmw6cctk25h.cloudfront.net/post/2074/og_image/219947233ef78d668c7df6295c318ba8.png

Вы наверняка слышали об опасностях обмена файлами через интернет. В них тайком «подселяют» вредоносный код, который с определёнными правами может натворить на устройстве чёрт-те что. А если речь идёт об обмене важными рабочими файлами, опасность выходит на новый уровень: корпоративные данные сольют, текст договоров подменят — в общем, караул.

Для защиты на этом уровне используются криптографические алгоритмы. Базовая информация о них неплохо изложена в википедии. Если отбросить всю теорию, то обычно рассматривают симметричные, асимметричные и бесключевые криптографические алгоритмы. В первых для шифрования и дешифрования используется один и тот же ключ, во вторых — разные ключи, а в третьих ключи не используются вовсе. Каждый из типов алгоритмов применяется по-своему.

Хеш-функции

Беcключевые алгоритмы обычно используются для вычисления хеш-функций, или функций свёртки. Хеш-функция преобразовывает массив входных данных произвольной длины в выходную битовую строку установленной длины. Прелесть такого преобразования в том, что если объект изменился, то скорректируется и его хеш-функция.

Рассмотрим это на примере утилиты openssl, установленной в Linux. К примеру, у нас есть текстовый файл, содержащий «this is simple text»:

Вычислим от этого файла хеш-функцию при помощи алгоритма md5:

А теперь изменим содержимое файла:

Обратите внимание: мы добавили в файл новую строку («but changed»), вычислили заново хеш от файла, и он стал другим. То есть при любом изменении содержимого файла хеш-функция не останется прежней. Это можно использовать для контроля целостности критических файлов: если их хеш изменится — системному администратору придёт оповещение. Или для проверки, загрузился ли файл полностью: если это так, на сайте опубликуется его хеш.

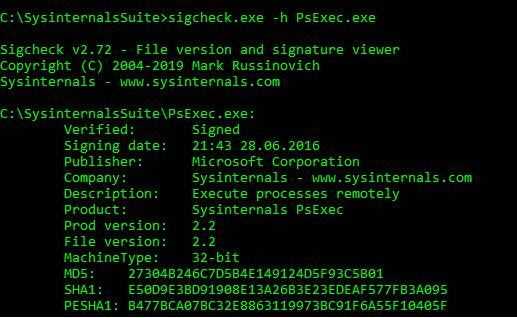

В Windows для вычисления хеша я рекомендую утилиту Sigcheck из пакета Sysinternals. Для примера вычислим значение хеша md5 от файла PsExec.exe:

Другой вариант — использовать утилиту certutil, предустановленную в Windows. Вычислим с её помощью значение хеша md5 от файла PsExec.exe:

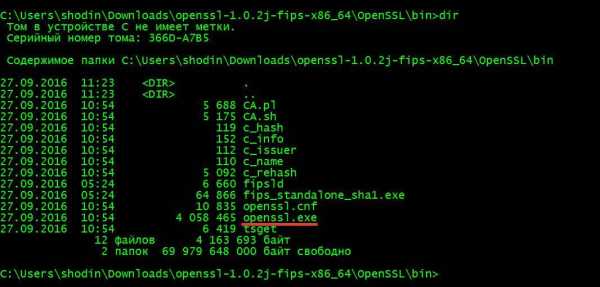

Также можно загрузить пакет openssl для ОС Windows. Качаем архив под нужную архитектуру процессора отсюда, распаковываем его и переходим в консоли в каталог bin. Нам нужен файл openssl.exe:

Теперь нам доступны почти все возможности пакета openssl в Windows. Например, вычислить хеш, как делали в предыдущих примерах для Linux (не забываем про абсолютные и относительные пути к файлам):

Пакет лучше переместить в каталог C:/OpenSSL, а конфигурационный файл openssl.cnf — из каталога bin в каталог OpenSSL. Избежим ошибки, как на скрине выше:

Теперь рассмотрим реализацию криптографических алгоритмов.

Симметричные криптоалгоритмы

Если говорить упрощённо, то симметричные алгоритмы шифрования применяют один ключ для шифрования и дешифрования. Таких алгоритмов много, и на практике обычно применяют те, которые имеют достаточную длину ключа и ещё не были скомпрометированы. Симметричные алгоритмы делятся на блочные (DES, RC2, Blowfish, AES, «Кузнечик» и т. д.) и потоковые (RC4, SEAL, CryptMT и другие).

Стойкость к взлому у всех блочных криптографических алгоритмов во многом определяется длиной ключа. Если она составляет 128 бит и более, шифрование считается сильным, так как для расшифровки информации без ключа потребуются годы работы на мощных компьютерах. Кому любопытно — об алгоритмах шифрования с точки зрения длины ключа можно прочитать в посте на Хабре.

Попрактикуемся: при помощи пакета openssl зашифруем созданный нами ранее текстовый файл. Для этого используем команду:

openssl enc -e -aes256 -in simpletext.txt -out simple_enc_text.txt

где:

- enc — указывает модуль для шифрования;

- -e — указывает, что файлы нужно шифровать;

- -aes256 — алгоритм шифрования;

- -in — указывает на исходный файл;

- -out — указывает на зашифрованный файл.

Выглядит это так:

Для расшифровки нужно указать введённый при шифровании ключ и используемый алгоритм. Команда примерно следующая:

openssl enc -d-aes256 -in simple_enc_text.txt -out simpletext.txt

где:

- enc — указывает модуль для шифрования;

- -d — указывает, что файлы нужно расшифровать;

- -aes256 — алгоритм шифрования;

- -in — указывает на исходный файл;

- -out — указывает на расшифрованный файл.

При шифровании симметричными алгоритмами есть несколько интересных проблем.

- Длина ключа. Как уже упоминали, желательно не менее 128 бит

- Сложность использования при большом количестве шифруемых объектов — приходится запоминать много параметров.

- Сложность обмена параметрами шифрования (паролями, алгоритмами и подобным) — необходимо обеспечить их надёжную передачу адресату.

Такие проблемы обычно решают при помощи асимметричных алгоритмов шифрования.

Асимметричные алгоритмы шифрования

Главное преимущество асимметричного шифрования по сравнению с симметричным — возможность сторон обмениваться данными друг с другом, не используя секретные каналы связи.

Криптографическая система на основе асимметричного шифрования использует открытые (public key) и закрытые (private key) ключи для шифрования и расшифровки данных. Эти ключи образуют ключевую пару, компоненты которой связаны зависимостью, но отличаются друг от друга. Идея в том, что, зная открытый ключ, нельзя из него получить закрытый, хотя алгоритм генерации известен.

Открытый ключ передаётся по незащищённым каналам связи и известен всем. Его можно использовать для шифрования файлов и не только. Для расшифровки применяется закрытый ключ, который хранится в тайне.

У многих асимметричных алгоритмов, особенно тех, что основаны на проблемах теории чисел, минимальная длина ключа для надёжного шифрования — 1024 бит. Это сильно ограничивает их применение — симметричные алгоритмы позволяют с меньшей длиной ключа надёжно зашифровать файлы.

При практической реализации асимметричных алгоритмов обычно используют сертификат. Это файл, хранящий ключ (открытый и закрытый) в определённом формате. Подробнее об этом можно почитать в статье «Формат SSL-сертификата».

Рассмотрим два основных стандарта для реализации сертификатов шифрования.

X.509 — стандарт ITU-T для инфраструктуры открытых ключей. Определяет стандартные форматы данных и процедуры распределения открытых ключей с помощью соответствующих сертификатов с цифровыми подписями. Именно он обычно используется для электронной цифровой подписи (ЭЦП) и шифрования, например, в openssl.

OpenPGP — стандарт, выросший из программы PGP (к середине 90-х годов она распространилась в интернете как надёжное средство шифрования электронной почты). Став стандартом де-факто, PGP начал встраиваться во множество приложений и систем. С особенностями можно ознакомиться на специализированном ресурсе об OpenPGP.

Посмотрим, как это выглядит на практике. Начнём с асимметричных алгоритмов в openssl — для этого в Windows командную строку надо запустить с правами администратора.

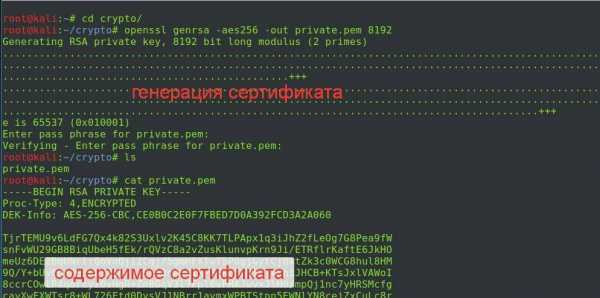

Создадим закрытый ключ в виде сертификата. Команда следующая:

openssl genrsa -aes256 -out private.pem 8912

где:

- genrsa — указывает, что мы используем модуль для генерации закрытого ключа на основе алгоритма RSA;

- -aes256 — указывает на алгоритм AES для шифрования сертификата;

- -out private.pem — файл для сохранения сертификата;

- 8912 — размер ключа.

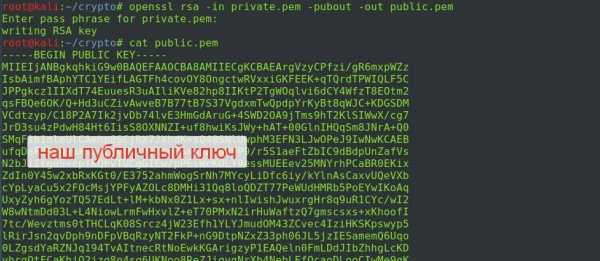

Теперь надо извлечь из полученного закрытого ключа публичный. Сделать это можно командой:

openssl rsa -in private.pem -pubout -out public.pem

где:

- rsa — модуль для работы с RSA;

- -in private.pem — задаёт путь к закрытому ключу, из которого извлечём открытый;

- -pubout — извлекает публичный ключ;

- -out public.pem — имя файла для полученного открытого ключа.

Ключ мы получили в виде сертификата в формате pem (ASCII-файл в кодировке base64). Это не единственный формат хранения сертификатов — с другими можно ознакомиться в материале, который уже рекомендовался выше.

Стоит учесть, что таким сертификатом мы не сможем зашифровать объект, превосходящий по размеру сам сертификат. Поэтому поступим хитрее: зашифруем файл симметричным алгоритмом, а ключ шифрования от этого алгоритма зашифруем при помощи сертификата. По шагам:

- Генерируем сертификаты (пару из открытого и закрытого ключа).

- Шифруем текст симметричным алгоритмом AES (его вроде бы ещё не взломали). Предположим, получим файл enc.1.

- Далее выбранный для шифрования пароль шифруем публичным ключом (предположим, получим файл enc.2).

- Теперь можно передать зашифрованный файл enc.1 и файл enc.2 по незащищённому каналу связи.

- На другом конце у получателя должна быть вторая часть ключа (закрытый ключ). Ей он вначале расшифровывает файл enc.2 и извлекает оттуда пароль для дешифровки файла enc.1.

- …

- Profit!

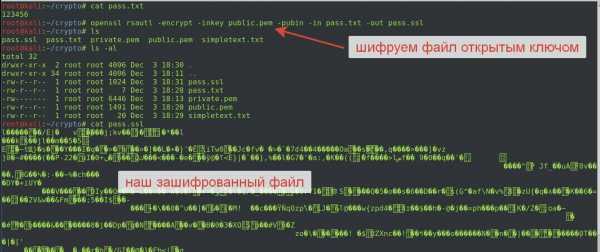

Вот как это выглядит на практике. Вначале шифруем текстовый файл алгоритмом AES (пароль 123456):

Теперь сохраним наш пароль (123456) в файл pass.txt. И зашифруем файл при помощи сертификата. Команда:

openssl rsautl -encrypt -inkey public.pem -pubin -in pass.txt -out pass.ssl

где:

- rsautl — включаем модуль для шифрования, дешифрования и подписывания данных алгоритмом RSA;

- -inkey public.pem — указывает путь к открытому ключу;

- -pubin — указывает, что файл ключа является публичным ключом;

- -in pass.txt — файл для шифрования;

- -out pass.ssl — выходной зашифрованный файл.

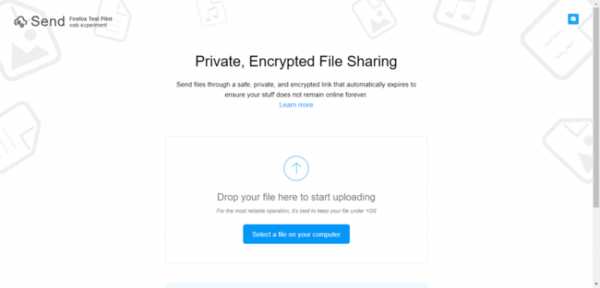

Теперь можем переслать этот файл по открытому каналу связи. Перехват такой информации мало что даст злоумышленнику, если у него нет закрытого ключа. Попробуем расшифровать файл закрытым ключом и извлечь пароль для расшифровки:

Мы получили пароль — теперь с его помощью можно расшифровать файл, который мы с ним зашифровали при помощи алгоритма AES:

Как видим, всё расшифровывается. На практике в такой схеме есть особенность: именно получатель должен генерировать открытый и закрытый ключи. А затем потенциальный получатель должен выслать будущему отправителю свой открытый ключ, которым тот будет шифровать передаваемые данные. Поэтому публичный ключ делают доступным всем. Например, можно использовать серверы хранения ключей в интернете или отправить ключ по почте. Чтобы усилить безопасность, рекомендуется вычислять хеш у передаваемых файлов: так получатель сможет проверить, тот ли файл ему отправили.

В этой статье я показал, как работать с шифрованием файлов. В следующей мы подробнее остановимся на стандарте OpenPGP и научимся использовать шифрование в электронной почте.

Работа с криптографическими алгоритмами — это лишь малая часть одного из курсов факультета информационной безопасности Geek University. Ближайший поток стартует 28 декабря — неплохой подарок на Новый год ;) Кроме того, до 29 декабря вы сможете выбрать ещё один факультет Geek University для себя или в подарок и получить его бесплатно.

Профессиональные приемы обхода антивирусов — «Хакер»

Содержание статьи

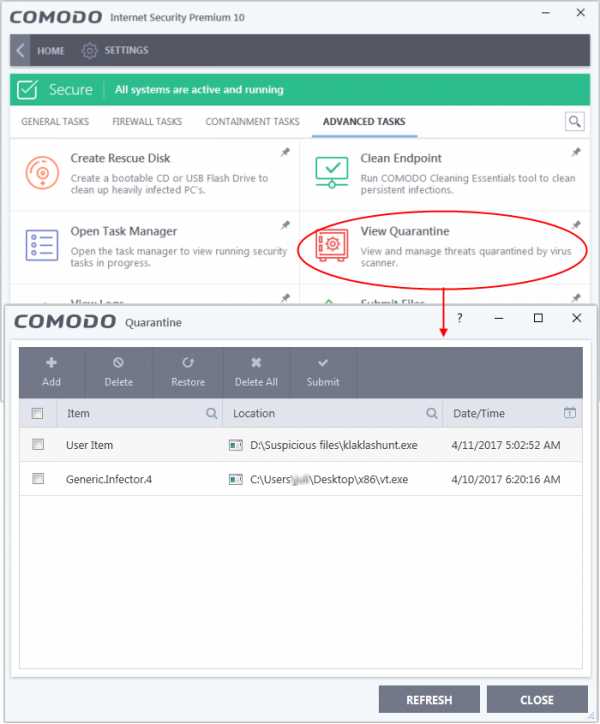

Странно осознавать, что многие люди, создающие трояны, вирусы или использующие готовые решения-генераторы, нередко обращаются к услугам создателей «приватных крипторов», нередко оказывающихся обычными поделками студентов, обладающих весьма посредственными знаниями в области вирусмейкинга, имеющих слабое представление о структуре PE-файлов. Такой продукт может стоить десятки или даже сотни долларов, но при этом не обеспечивать даже минимальной защиты от разнообразных механизмов обнаружения вредоносных программ. А ведь достаточно легко самостоятельно спрятать троян от назойливых антивирусов, даже таких известных, как NOD и Dr. Web. И совершенно бесплатно! Как? Читай ниже!

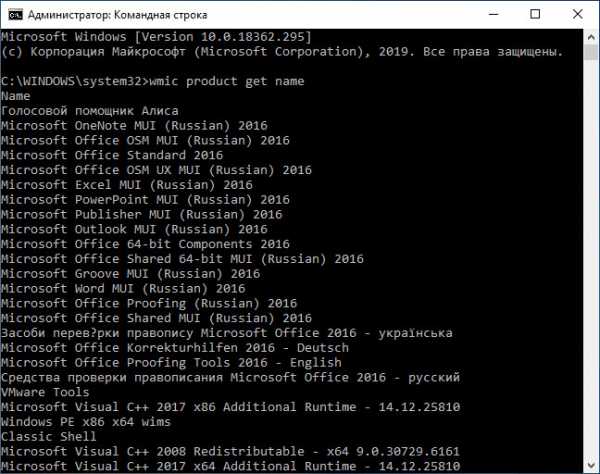

Подготовка к исследованиям

Перед тем, как приступить к работе, давай определимся с арсеналом инструментов. Во-первых, криптовать будем давным-давно известный всем антивирусам Pinch (я намерено выбрал именно этот троян для исследований, поскольку билдеры для его построения и описание его конфигурации легко найти в Сети). В статье я опущу моменты, связанные с генерацией тела программы и созданием веб-админки для проверки работоспособности пинча (все необходимое для экспериментов, в том числе и руководства, ты можешь найти в зашифрованном RAR-архиве на нашем DVD). Один из главных инструментов исследователя вирусов – виртуальная машина VMWare с установленной Windows XP (данное требование необязательно, однако очень желательно не экспериментировать с вредоносным ПО на собственной машине). Кроме прочего, нам понадобятся отладчик OllyDbg, редактор WinHex, утилита для работы с PE-файлами LordPE. Ну и, разумеется, virustotal.com для тестов. Да, там сидят аналитики, и пользоваться услугами этого сайта для создания «невидимого» вируса – сущее безумие, однако в наши планы не входит нарушение закона. Мы – исследователи, поэтому пусть высоколобые реверсеры копаются в нашем коде на здоровье и работают над улучшением собственных продуктов. Остальное – по вкусу и в зависимости от личных предпочтений. Итак, задраиваем люки и погружаемся в отладку. Будет интересно!

Прячем код

Сначала обратимся к тривиальным и давно известным нам методам сокрытия кода – шифровке секции по константе. В своих статьях я уже не раз обращался к подобному коду. Удивительно, но простой XOR машинных кодов, находящихся в секции кода, позволяет избавиться от внимания аж четверти антивирусных программ! Итак, откроем сгенерированный файл пинча (pinch.exe) в отладчике. Точка входа по умолчанию равна 13147810. По адресу 13147C26 начинается поле сплошных нулей, оставленное компилятором для выравнивания секции. Нам это на руку – здесь мы будем размещать наш код. Итак, взгляни на вид криптора:

13147C30 PUSHAD

13147C31 MOV ECX,6C2F

13147C36 MOV EDX,DWORD PTR DS:[ECX+13141000]

13147C3C XOR EDX,76

13147C3F MOV DWORD PTR DS:[ECX+13141000],EDX

13147C45 LOOPD SHORT pinch_pa.13147C36

13147C47 POPAD

13147C48 JMP SHORT pinch_pa.13147810

Вносим изменения в файл программы (меню правой кнопки мыши, «copy to executable-all modifications», в появившемся окне выбери из меню правой кнопки пункт «Save file»). После того, как изменения внесены, идем в LordPE, изменяем точку входа в программу на новую (новое значение OEP равно 13147C30, именно здесь и обосновался наш код) и сохраняем программу. Но и это еще не все; снова открываем программу в OllyDbg, выполняем код, внесенный нами (для этого ты можешь установить точку останова по адресу 13147C48 и выполнить программу, нажав Shift+F9). Таким образом, наш набор инструкций шифрует 6C2F байт. Теперь программу необходимо снова сохранить. Готово! Мы получили вполне работоспособный зашифрованный пинч. Идем на virustotal.com, загружаем файл и дожидаемся результатов анализа. Удивительно, но только 31 из 43 антивирусов распознали вредоносный код (на незашифрованный пинч «ругаются» почти все – 42 из 43)! Двигаемся дальше.

Продолжим наш эксперимент. Попробуем использовать механизм создания собственного обработчика исключений для выполнения одного из приемов, описанных мной на страницах журнала ранее. Поскольку метод «разжеван», мы лишь адаптируем код для нашего случая, его функциональность полностью раскрывается в комментариях (если что-то все-таки осталось неясным, отправляю тебя к рубрике «Антиотладочные приемы» за октябрь 2009 года).

13147C4B XOR EAX,EAX; обнуляем регистр

13147C4D PUSH pinch_pa.13147C62; помещение адреса нового обработчика в стек

13147C52 PUSH DWORD PTR FS:[EAX]; помещение адреса старого обработчика в стек

13147C55 MOV DWORD PTR FS:[EAX],ESP; помещение в FS:[0] указателя на структуру

13147C58 CALL pinch_pa.13147C58; генерация исключения путем переполнения стека

13147C5D JMP pinch_pa.13145555; данная инструкция никогда не будет исполнена

13147C62 POP EAX; восстановление регистров

13147C63 POP EAX

13147C64 POP ESP

13147C65 JMP pinch_pa.13147810; переход к выполнению программы

Кратко описать функционал кода можно следующим образом: мы создаем новый обработчик исключений и размещаем его по адресу 13147C62. Эмуляторы кода, которые неспособны должным образом определить логику выполнения программы, полагают, что вслед за бесконечной рекурсией по адресу 13147C58 произойдет передача управления на следующую инструкцию (JMP pinch_pa.13145555), в результате чего направляют дальнейшее исследование логики выполнения кода по неверному пути. На самом же деле, стек переполняется, вызывается исключение, а программа благополучно продолжает свою работу. Действуя таким образом, мы отметаем еще четыре антивируса (только 27 из 43 утилит справились с задачей и распознали вредоносный код).

Итак, мы отправили на прогулку лесом едва ли не половину антивирусов – что же дальше? Теперь мы займемся более изощренными способами антиотладки и простейшей антиэмуляции.

Продолжаем эксперимент

Возможно, многим покажется, что описанного выше уже достаточно, чтобы успешно распространять троянские программы, ведь шансы быть обнаруженными мы сократили вдвое. Это верно, однако мы отсекли лишь самые убогие антивирусы, которые совершенно не отвечают требованиям времени. В ходе экспериментов я выяснил, что и с мощной эмуляцией кода можно справиться, причем достаточно легко!

Для разминки, вставим в подопытный пинч несколько небольших кусков кода, которые «закроют глаза» нескольким антивирусам (а заодно и многим реверсерам низкой квалификации). По адресу 13147C90 я разместил криптор, аналогичный вышеописанному, который шифрует написанный нами антиотладочный код (4Ch байт, начиная с адреса 13147C30). На диске ты найдешь его код, здесь же его привести не позволяет объем статьи. Таким образом, мы скрыли от некоторых эвристических механизмов некоторые детали нашего механизма, усложнив работу необходимостью многоступенчатой распаковки.

13147C90 - NEW OEP

length of code 4c

13147c30 - start of code

13147c7c -end of code

13147C90 60 PUSHAD

13147C91 B9 4C000000 MOV ECX,4C

13147C96 8B91 307C1413 MOV EDX,DWORD PTR DS:[ECX+13147C30]

13147C9C 83F2 54 XOR EDX,54

13147C9F 8991 307C1413 MOV DWORD PTR DS:[ECX+13147C30],EDX

13147CA5 ^E2 EF LOOPD SHORT kadabra_.13147C96

13147CA7 61 POPAD

jmp 13147c30

Существует очень любопытный прием, который дает очень хороший эффект, вводящий в ступор некоторые отладчики и антивирусы. Имя ему – обнуление точки входа. Действительно, совсем неправдоподобной выглядит ситуация, когда PE-заголовок, располагающийся по нулевому смещению относительно ImageBase, является одновременно исполняемым кодом. Однако она более чем возможна. Открой отлаживаемый файл в WinHex и взгляни на байты данных, располагающиеся в самом начале файла: 4D 5A 00 00 (да-да, это та самая буквенная сигнатура «MZ», расположенная в начале PE-файла!). Взглянув на этот же PE-заголовок в отладчике (для этого нужно перейти по адресу 13140000h), мы увидим следующую картину:

13140000 4D DEC EBP

13140001 5A POP EDX

13140002 0000 ADD BYTE PTR DS:[EAX],AL

13140004 0100 ADD DWORD PTR DS:[EAX],EAX

...

13140028 0000 ADD BYTE PTR DS:[EAX],AL

Кажется, первые две инструкции вполне безобидны и могут быть выполнены без риска «уронить» программу. К сожалению, следом за ними располагается лишь два нулевых байта, а испортить MZ-заголовок, записав межсегментный пятибайтный переход на антиотладочный код, мы не можем. Подумав с полминуты, можно найти верное решение. Взгляни на 13140028. Здесь можно найти гораздо больше пяти нулевых байт. Слон здесь вряд ли поместится, но длинный переход – вполне! Итак, действуем следующим образом: меняем нулевые байты, начиная с адреса 13140002, на следующую инструкцию:

13140002 EB 24 JMP SHORT 13140028

а байты, расположенные по адресу 13140028, на следующий код:

13140028 -E9 637C0000 JMP 13147c90

После выполненных процедур остается лишь сохранить программу, открыть ее на редактирование в LordPE и обнулить поле «EntryPoint». Итак, все работает, и еще два антивируса сдались: теперь лишь 25 из 43 находят в нашем подопытном образце опасный код.

Исследования показали, что пинч содержит четыре секции, две из которых – .conf и .data – содержат данные, которые могут быть рассмотрены антивирусами в качестве константы и занесены в сигнатурную базу. Поэтому необходимо зашифровать и их.

Для этого полностью убираем код раскриптовки, заменяя его в OllyDbg на нули, и видим, что наш образец все равно палится как пинч! Делаем вывод, что либо антивирусы методом перебора видят наш код, либо проверяют image base. Пробуем изменить Image base – и, действительно, отметаем еще четыре антивируса.

Lost in Time, или Dr. Web, не считающий время

Представь ситуацию: мы располагаем тысячей программ, каждая из которых использует 15-секундный таймер. Суммарное время задержки выполнения кода составит, что несложно подсчитать, 15000 секунд, или около четырех часов. Таким образом, если антивирусный алгоритм в своей работе по-настоящему эмулирует таймер, анализ тысячи подобных файлов займет у него вышеуказанное время. Конечно, реальная эмуляция таймеров – нонсенс, и многие алгоритмы просто-напросто нужным образом изменяют регистры или стек контекста процесса, если встречают одну из API-функций, выполняющих задержку выполнения программы. Но все ли антивирусы настолько хороши? Проверим на практике.

Попробуем использовать таймер в своих целях, чтобы сравнять с землей эмуляцию кода. Итак, наш план – использовать два замера времени, в промежутке между которыми будет «тикать» таймер. Впоследствии мы используем два временных штампа, чтобы вычислить разность между ними. Разность эта в дальнейшем будет нами использоваться для того, чтобы изменить логику работы защитного механизма.

Для того, чтобы засечь время, используем API-функцию GetLocalTime, которая записывает по указанному в стеке адресу следующую 16-байтную структуру:

typedef struct _SYSTEMTIME {

WORD wYear; // Год

WORD wMonth; // Месяц

WORD wDayOfWeek; // День недели

WORD wDay; // День месяца

WORD wHour; // Часы

WORD wMinute; // Минуты

WORD wSecond; // Секунды

WORD wMilliseconds; // Миллисекунды

} SYSTEMTIME;

Условимся, что для хранения двух структур, полученных в результате пары вызовов GetLocalTime, будем использовать области памяти, начинающиеся, соответственно, с адресов 13147D7D и 13147D94. Функция Sleep(), входящая в Kernel32, инициирует «заморозку» выполнения программы, принимая параметр, выраженный в миллисекундах, через стек. Используя эти условия, напишем следующий код:

13147CFA PUSH kadabra_.13147D7D; записываем в стек первый адрес

13147CFF CALL kernel32.GetLocalTime; получаем первый временной штамп

13147D04 PUSH 3E8; задержка таймера – 1000 миллисекунд, или 1 секунда

13147D09 CALL kernel32.Sleep; запуск таймера

13147D0E PUSH kadabra_.13147D94; записываем в стек второй адрес

13147D13 CALL kernel32.GetLocalTime; получаем второй временной штамп

В результате выполнения получаем две 16-байтных заполненных структуры, каждая из которых записана, начиная с адреса, определенного нами выше:

[год][месяц][день недели][День месяца] [Часы] [Минуты] [Секунды][Миллисекунды]

13147D7D: DA 07 0A 00 02 00 0C 00 0D 00 0C 00 31 00 B1 03

13147D94: DA 07 0A 00 02 00 0C 00 0D 00 0D 00 04 00 B1 03

Обрати внимание: нас интересуют только значения, соответствующие секундам. Мы заставили программу «спать» ровно 1 секунду, а это значит, что разница между двойными словами, записанными в ячейках [13147d7d+С] и [13147D94+С], не должна быть больше или меньше единицы (в абсолютном большинстве случаев). Этот факт должен помочь нам побороть эмуляторы кода, пропускающие таймеры. Но как использовать полученное значение? Мы посчитаем разницу и используем ее для вычисления адреса перехода. Если эта разница будет посчитана неверно (что означает, что код эмулируется, причем неверно), то выполнение программы полетит ко всем чертям, но это нас не волнует :). Итак, получим приблизительно следующий код:

13147CF9 ;Код получения временных штампов (приведен выше)

13147D18 MOV AL,BYTE PTR DS:[13147D89]; первое значение помещаем в AL

13147D1D MOV AH,BYTE PTR DS:[13147DA0]; второе значение помещаем в AH

13147D23 SUB AH,AL; получаем разность значений

13147D25 XOR EBX,EBX; обнуляем EBX

13147D27 MOV BL,AH; перемещаем разность в EBX

13147D29 ADD EBX,13147C29; вычисляем адрес перехода

13147D2F JMP EBX; переходим по вычисленному адресу

Наверное, ты уже догадался, что адрес, который помещается в EBX, должен быть равен 13147C30. Однако, как показывает практика, не все идеально, особенно если речь идет об эмуляции кода. Благодаря несложным манипуляциям мы получаем великолепный результат: эмуляция Dr. Web разваливается на глазах! :). Вместе с ним отступают и еще два антивиря – это не может не радовать нашу душу. Всего 22 из 43 антивирусов продолжают подозревать нашу программу в чем-то нехорошем.

Последние штрихи

Когда я писал статью, я заметил, что в веб-интерфейс пинча стали приходить странные однообразные отчеты. Сначала мне показалось, что эти отчеты присланы с виртуальной машины, созданной мной, но потом понял, что это не так: все они были созданы на машинах с различной конфигурацией. В конце концов я понял, что это – результат запусков на машинах экспертов, которые пользуются virustotal’ом для анализа новых угроз. Мои опасения подтвердились, когда я увидел, что количество антивирусов, распознавших в зашифрованном мной файле угрозу, увеличилось, хотя и ненамного. Тогда я решил «обернуть» вокруг защиты, созданной мной, еще один «слой»-пакер, запускаемый из TLS. Для чего? Это позволит усложнить жизнь механизмам, использующим сигнатуры. Кроме того, на месте TLS-функции может быть любой алгоритм, кодирующий произвольный участок файла, что позволяет малыми усилиями полностью изменить содержание файла, скрыв «узнаваемые» места. Мало того, использование callback-функций само по себе является достаточно неплохим средством усложнения защитного механизма.

Думаю, что ты читал о TLS (Thread Local Storage)-callback-функциях достаточно (в частности, Крис посвятил TLS отдельную статью, опубликованную в одном из номеров нашего журнала), однако напомню о том, что они собой представляют, опуская описание широчайших возможностей их использования. Callback-функции выполняются непосредственно после инициализации программы загрузчиком, еще до остановки на OEP. Информация обо всех таких функциях содержится в специальной таблице, а адрес таблицы, в свою очередь, извлекается загрузчиком из специального поля PE-заголовка.

Попробуем создать таблицу TLS-функций для нашей программы (к написанию кода callback-функции приступим чуть позже). Структура ее, имеющая размер шестнадцати байт, проста. Первые два двойных слова используются для записи адресов начала и конца выделяемой для потока области данных. В качестве этих значений мы выберем два произвольных адреса (13147d80 и 13147d90), лежащих в пределах области выравнивания секции .text, оставленной компилятором. Оставшиеся два DWORD’а – это, соответственно, поле для записи индекса, возвращаемого callback-функцией (13147d96), и адрес таблицы callback-функций (13147da0).

Так выглядит код получившейся TLS-таблицы: 80 7d 14 13 90 7d 14 13 96 7d 14 13 a0 7d 14 13. Разместим его по адресу 13147d5d при помощи отладчика (запомним адрес – он нам еще понадобится).

Приступим к созданию кода таблицы TLS-функций.

Переходим к адресу 13147da0, выделяем 6 байт, выбираем из контекстного меню команду «Binary -> Edit». Вводим значение «13 14 7d b0 00 00». Первые 4 байта указывают на адрес callback-функции. Последние два нулевых байта указывают на окончание таблицы callback-функций.

По адресу 13147db0 разместим саму функцию, шифрующую все наши ранее созданные крипторы, а также код по второму кругу:

13147DB0 PUSHAD; сохраняем регистры в стек

13147DB1 MOV ECX,6D2F; устанавливаем счетчик

13147DB6 MOV DH,BYTE PTR DS:[ECX+13141000];помещаем в DH текущий байт секции

13147DBC XOR DH,CL; выполняем логическое сложение с младшим байтом счетчика

13147DBE MOV BYTE PTR DS:[ECX+13141000],DH; помещаем закодированный байт в память

13147DC4 LOOPD SHORT 13147DB6; повторяем цикл

13147DC6 POPAD; восстанавливаем регистры

13147DC7 RETN; возвращаемся из функции

Полагаю, ты помнишь, что после внесения кода в файл необходимо выполнить его, чтобы он закодировал инструкции, после чего следует сохранить измененный файл прямо из-под OllyDbg.

Последний штрих – внесение сведений о TLS-директории в PE-заголовок. Открываем LordPE и правим в таблице директорий значение TLS Address на 00005d7d (разумеется, это же можно сделать и средствами OllyDbg). Кстати, если ты хочешь отлаживать TLS, чтобы не «пролетать» мимо выполнения callback-функций, нажми в OllyDbg Alt+O и в появившемся меню выбора места, где отладчик будет останавливаться при загрузке программы, укажи «System Breakpoint» (цель этого действия ясна, ведь TLS callback’и выполняются еще до попадания на точку входа!).

Проверим закодированный файл на virustotal.com. Нас ждет радостное известие – всего лишь 18 из 43 антивирусов распознают вредоносный код! Итак, на момент тестирования «сдались» такие маститые охотники за червями и малварью, как DrWeb, Panda, NOD32, TrendMicro-HouseCall, VBA32, ViRobot, VirusBuster, Sunbelt 7048, F-Secure, BitDefender, eSafe и многие другие.

Я намерено не стал доводить нашу криптовку до победного конца. Придумывай новые методы обмана, внедряй в наш образец и таким образом обманывай новые антивирусы. Удачи в благих делах!

Шифрование данных на компьютере с помощью программ

Хочу начать небольшой цикл статей, посвященных компьютерной безопасности. Пока что я не буду рассказывать о том, как поставить пароль на папку или файл, а расскажу о шифровании данных, чтобы люди извне не смогли добраться до них. Конечно, обойти можно любую защиту, но не все ведь это могут сделать. В данном материале я разберу парочку способов с использованием стороннего программного обеспечения. Наверняка многое из этого вам будет знакомо. Ну что, поехали!

Как зашифровать файл или папку на компьютере?

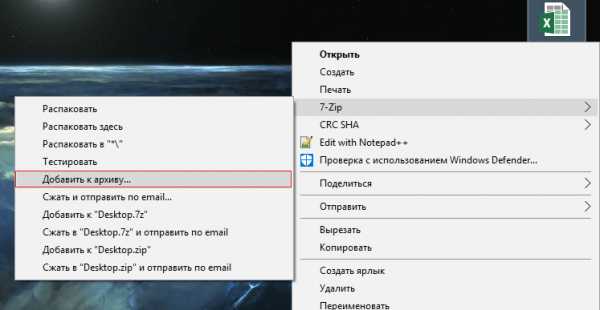

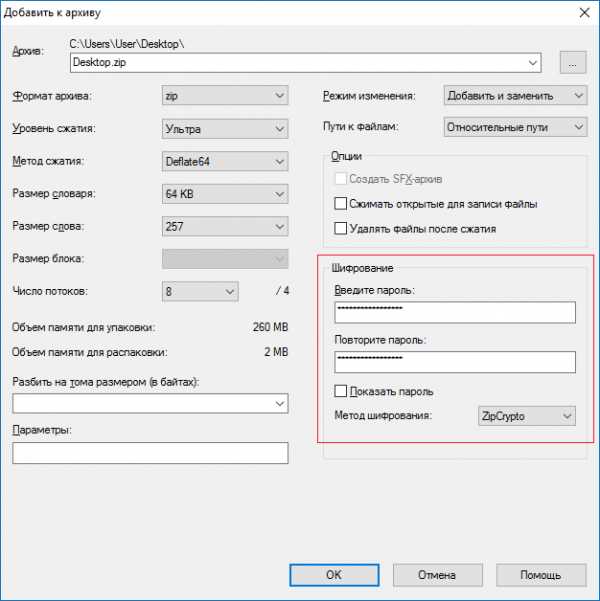

Использование архиватора WinRAR и 7-Zip

Шифровать данные с помощью архиватор легко. Вам не нужно будет каждый раз шифровать файлы отдельно, всё может храниться в одном архиве. Если данные вам важны, но пользуетесь вы ими нечасто, вы можете запаковать их в архив и поставить пароль.

На примере архиватора 7-Zip покажу, как это сделать. Выбираем файл или несколько файлов и нажимаем правой кнопкой мыши по одному из них. Далее направляем мышку на пункт 7-Zip и в появившемся подменю выбираем «Добавить к архиву».

Далее вы настраиваете настройки, как вам необходимо. Главным разделом в этом окне является «Шифрование». Вводим два раза пароль, желательно сложный и выбираем тип шифрования. После чего нажимаем ОК. При открытии архива будет предложено ввести пароль.

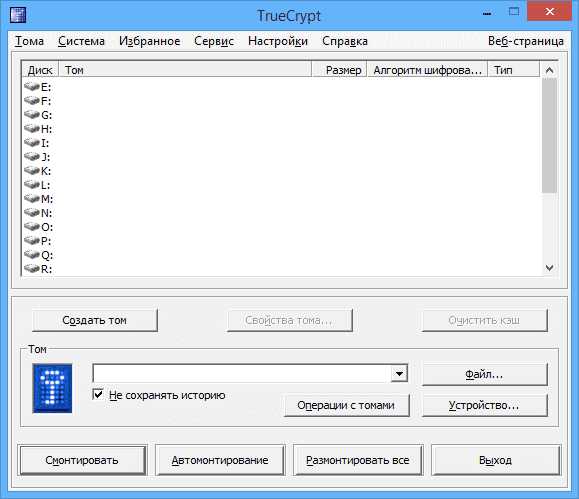

TrueCrypt

По теме: Как поставить пароль на флешку?

Существует множество ПО для шифрования. Подобная им является TrueCrypt. Особенность в том, что она шифрует не только отдельные файлы, но и целые разделы, либо USB-флешки.

Не стоит беспокоиться, что при открытии зашифрованного диска файлы будут вам доступны не сразу, потому что бывает так, что файлы расшифровываются постепенно, да еще и медленно. В данном случае информация будет доступна вам сразу после ввода ключа.

Заметим, что главным фактором в шифровании данной программой является именно пароль, который должен иметь не менее 20 знаков.

Более полно разбирать использование программы я буду в этой статье.

AxCrypt

Похожая утилита, которая может шифровать любые данные. Процедура происходит в пару кликов, потому можно защитить и файлы, с которыми пользователь работает ежедневно.

Еще у AxCrypt есть версия Portable, которую можете скинуть на флешку и использовать на любом компьютере.

Читаем про эту программу здесь: Шифрование файлов с помощью AxCrypt

Работать с программой довольно легко. После установки вы увидите в контекстном меню (при нажатии на файл правой кнопкой мыши) добавление пункта AxCrypt, и чтобы зашифровать данные достаточно нажать на пункт «Encrypt». После этого вам нужно два раза ввести пароль.

Работать с программой довольно легко. После установки вы увидите в контекстном меню (при нажатии на файл правой кнопкой мыши) добавление пункта AxCrypt, и чтобы зашифровать данные достаточно нажать на пункт «Encrypt». После этого вам нужно два раза ввести пароль.

Еще вы можете с помощью данной утилиты удалить файлы, восстановить их уже будет невозможно. Чтобы такое сделать выберите пункт «Shred and Delete». Иногда такое действие тоже может быть важно.

Защита файлов под видом другого типа данных

По теме: Как обеспечить безопасность и конфиденциальность своих данных в сети

Если вам недостаточно типов шифрования, представленных выше, я расскажу о том, как можно спрятать файл таким образом, что для постороннего человека он не будет даже существовать. Другими словами, мы спрячем файл в другой файл. Для проведения подобно операции можно использовать утилиту S-Tools. Смысл заключается в том, что вы берете любой файл, например, картинку или музыкальный файл, который будет контейнером. Берем файл, который нужно будет спрятать. С помощью программы перемещаем файл в контейнер, вводим пароль и сохраняем результат. Таким образом, файл у нас будет под видом картинки или любого другого типа файла. Любой человек, открывший его даже не поймет, что в нём что-то спрятано.

Расшифровать файл можно с помощью той же программы S-Tools. Более подробно об этом я писал здесь.

Есть подобные программы для сокрытия файлов, например, Steganos Security Suite, WinMend Folder Hidden, Easy file locker и другие. По возможности напишу о всех.

Вот я и закончил первую часть о шифровании файлов. Конечно, я не описал конкретные действия, которые нужно провести в каждом из представленных методов, но сделаю я это в отдельных статьях. Здесь я пока что перечислил какие способы шифрования существуют. Ждите следующие части.

Работу большинства программ из этой статьи я уже описал в отдельных статьях, ссылки указал.

Шифрование файлов - EFS

Здравствуйте Друзья! В этой статье будем разбираться с системой шифрования данных EFS и как с ее помощью можно производить шифрование файлов. Данные обычно шифруют для ограничения доступа к ним третьим лицам. И, специально для этого Microsoft разработала систему шифрования данных EFS. Начиная с Windows 2000 и во всех более поздних версиях операционных систем присутствует система шифрования данных. В отличие от BitLocker с помощью EFS можно шифровать отдельные файлы и папки. Что бы использовать все ее преимущества необходима операционная система с рангом Профессиональная или выше. EFS это надстройка над файловой системой NTFS. На других файловый системах EFS работать не будет. При копировании шифрованных данных на диск с файловой системой отличной от NTFS вся информация автоматически расшифровывается.

Здравствуйте Друзья! В этой статье будем разбираться с системой шифрования данных EFS и как с ее помощью можно производить шифрование файлов. Данные обычно шифруют для ограничения доступа к ним третьим лицам. И, специально для этого Microsoft разработала систему шифрования данных EFS. Начиная с Windows 2000 и во всех более поздних версиях операционных систем присутствует система шифрования данных. В отличие от BitLocker с помощью EFS можно шифровать отдельные файлы и папки. Что бы использовать все ее преимущества необходима операционная система с рангом Профессиональная или выше. EFS это надстройка над файловой системой NTFS. На других файловый системах EFS работать не будет. При копировании шифрованных данных на диск с файловой системой отличной от NTFS вся информация автоматически расшифровывается.

Немного про EFS

Система шифрования данных EFS шифрует информацию прозрачно для пользователя. То есть пользователь сказал, — «Зашифровать папку» и вся информация находящаяся в ней будет зашифрована автоматически. При обращении к зашифрованным файлам они автоматически расшифруются. В этом и заключается одно из преимуществ EFS перед созданием архива с паролем.

Нет, архив это конечно, удобно. Но не так универсально. Архив необходимо распаковать, поработать с файлами и не забыть заново запаковать. + ко всему, когда вы удаляете файлы из которых создали архив с паролем, они то физически не удаляются. А это брешь в обороне.

Как взломать архив можно прочитать и посмотреть тут.

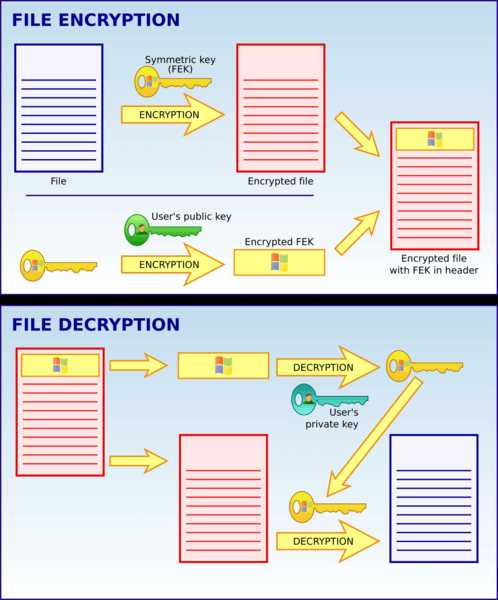

Работает EFS следующим образом. Когда необходимо зашифровать файл система генерирует случайный ключ называемый FEK — File Encryption Key. Этим ключом с помощью симметричного алгоритма шифрования кодируется файл. Симметричный — значит файл шифруется и расшифровывается одним ключом — FEK.

При первой необходимости шифрования информации Windows создает два ключа пользователя: открытый и закрытый. FEK шифруется с помощью асимметричного алгоритма с использованием открытого ключа пользователя. Асимметричный алгоритм шифрования значит, что файл шифруется одним ключом (в нашем случае открытым), а расшифровывается другим (закрытым). Зашифрованный ключ FEK записывается рядом с зашифрованным файлом.

Закрытый ключ шифруется с помощью пароля пользователя. Поэтому защищенность вашей информации на прямую зависит от сложности вашего пароля. Поэтому и рекомендуется задать его более чем из 8-ми символов, включая буквы в нижнем и верхнем регистрах, цифры и специальные символы

Для расшифровки данных необходимо зайти под учетной записью пользователя, который зашифровал файлы. При этом автоматически при вводе правильного пароля расшифровывается закрытый ключ. С помощью последнего расшифровывается FEK — File Encryption Key, которым расшифровывается нужный файл.

Шифрование файлов

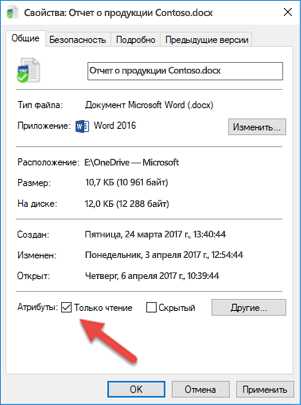

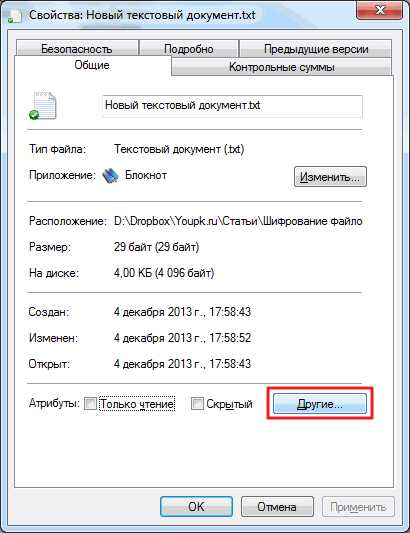

Зашифровать файл можно следующим образом. С помощью правой кнопки мышки на файле вызываете контекстное меню и выбираете Свойства. На вкладке Общие в разделе Атрибуты нажимаем Другие…

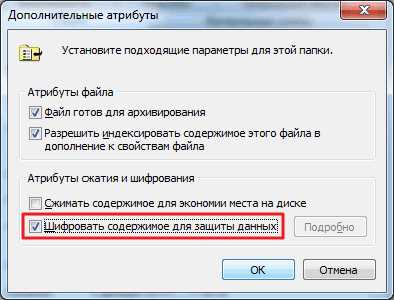

В открывшемся окошке ставим галочку Шифровать содержимое для защиты данных. И ОК

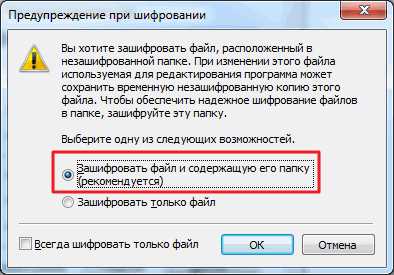

Нажимаем Применить или ОК в окошке свойств документа. Высвечивается предупреждение при шифровании, где рекомендуется вместе с файлом зашифровать и содержащую его папку. Выбираете рекомендуемый вариант и жмете ОК

В этом же окошке поясняется зачем необходимо шифровать папку вместе с файлом — так как программы при редактировании создают временные файлы, которые не будут шифроватся. Обычно временные файлы удаляются, но возможен сбой программы или сбой в подаче питания к компьютеру, а вы без ИБП. В этом случае временный файл останется и он будет не зашифрован, а это еще одна брешь во защите. Поэтому рекомендуется шифровать файл вместе с содержащей его папкой или шифровать полностью папку со всем содержимым.

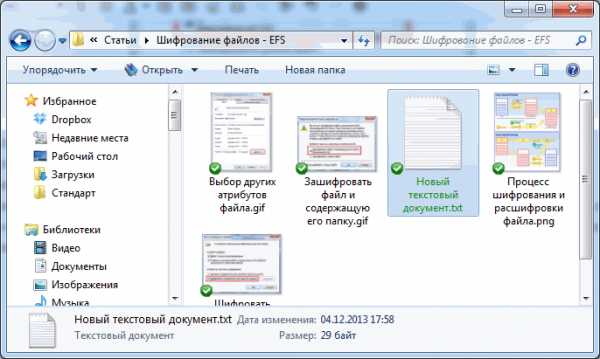

Зашифрованные файлы обычно помечаются зеленым цветом если это указано в настройках

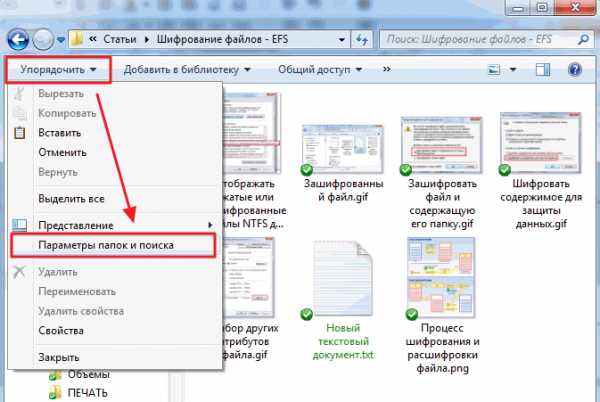

Проверить это можно следующим образом. В проводнике на панели инструментов нажимаем Упорядочить и выбираем Параметры папок и поиска

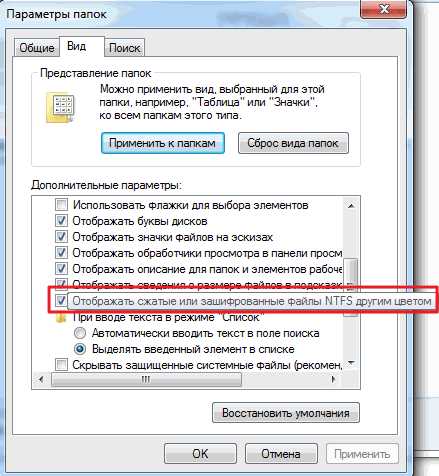

В окошке Параметры папок переходим на вкладку Вид и устанавливаем галочку Отображать сжатые или зашифрованные файлы NTFS другим цветом

Стоит отметить что в операционный системах Windows возможно или зашифровать файл или сжать его для экономии места. Сомневаюсь, что кто то будет экономить в эпоху 3-х, 4-х и 5-ти терабайтных жестких дисков.

Расшифровать файл можно скопировав его в не зашифрованную папку и сняв соответствующий флажок в окошке Другие атрибуты.

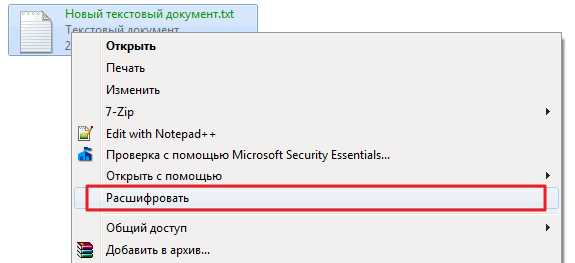

Для удобства шифрования и де-шифрования файлов можно включить в контекстном меню соответствующий пункт

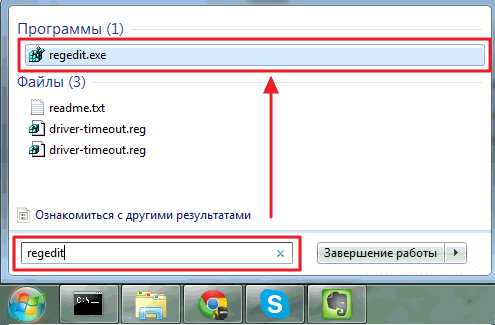

Делается этого редактированием реестра. Вызываете утилиту regedit из поиска в меню Пуск

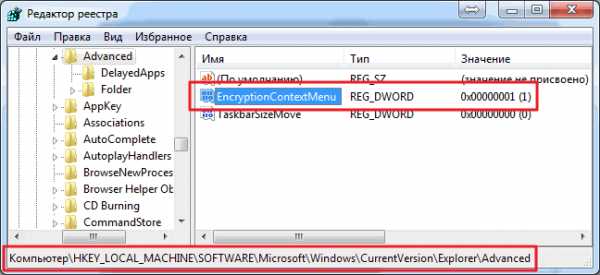

Переходите в раздел

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced

и создаете параметр

«EncryptionContextMenu»=dword:00000001

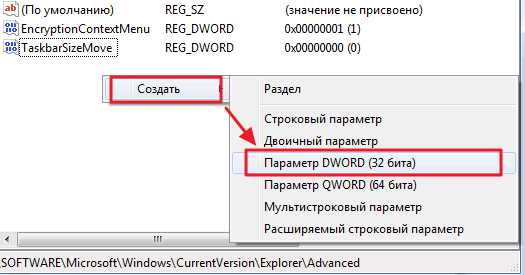

Для того что бы создать параметр кликаем правой кнопкой мышки на пустом месте и выбираем Создать > Параметр DWORD (32 бита)

У меня работает не смотря на то, что Windows 7 64-разрядный.

Теперь у вас в меню включены соответствующие пункты и шифровать станет еще проще.

Сертификаты

При первом шифровании чего-либо создается два ключа: открытый и закрытый. Отрытым происходит шифрация ключа FEK, а закрытым де-шифрация. Оба этих ключа (открытый и закрытый) помещаются в сертификат. Соответственно эти сертификаты можно экспортировать для расшифровки данных на другом компьютере.

Делается это следующим образом.

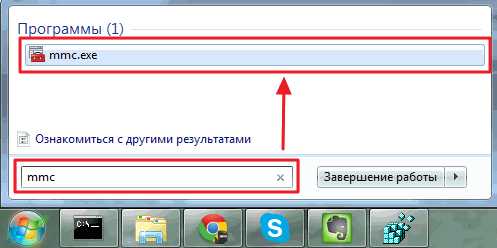

С помощью поиска в меню Пуск запускаем консоль mmc.exe

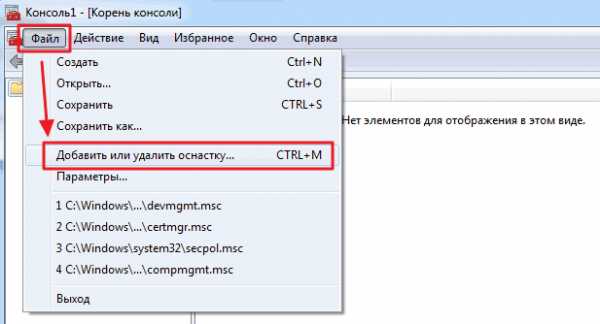

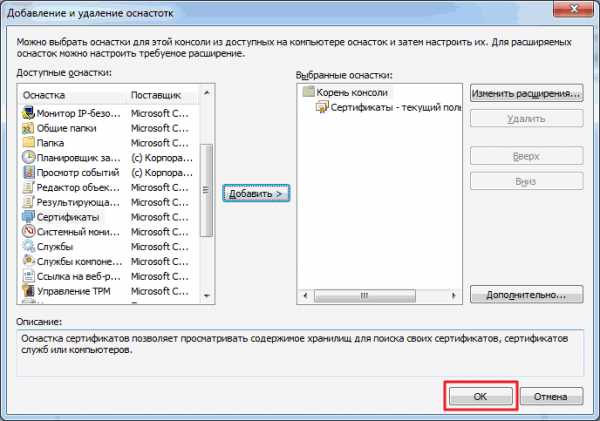

В открывшейся консоли нажимаете CTRL+M или переходите в меню Файл > Добавить или удалить оснастку…

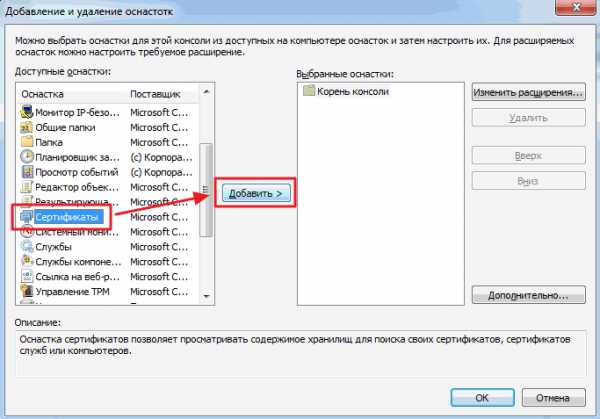

В открывшемся окошке в разделе Доступные оснастки выбираем Сертификаты и нажимаем Добавить >

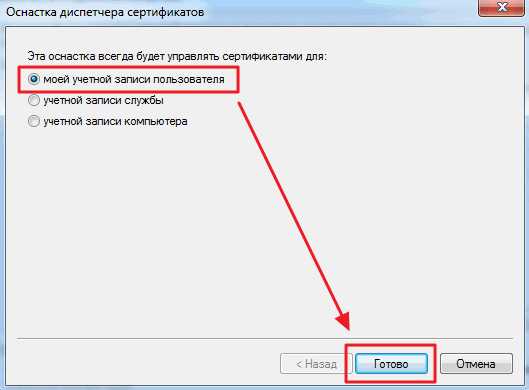

В окошке проверяем что эта оснастка всегда будет управлять сертификатами моей учетной записи пользователя и жмем Готово

Нажимаем ОК в приведенном ниже окошке

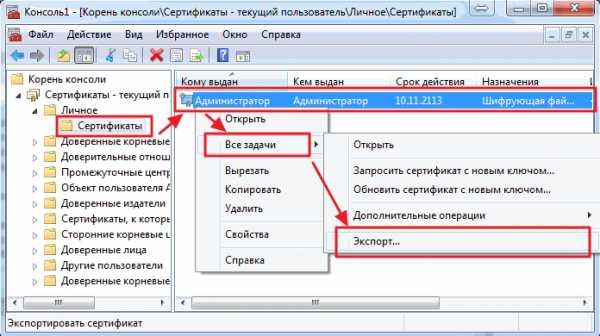

В дереве консоли слева переходим по пути Сертификаты > Личное > Сертификаты. Выбираем созданный сертификат и вызываем на нем контекстное меню. Раскрываем раздел все задачи и выбираем Экспорт…

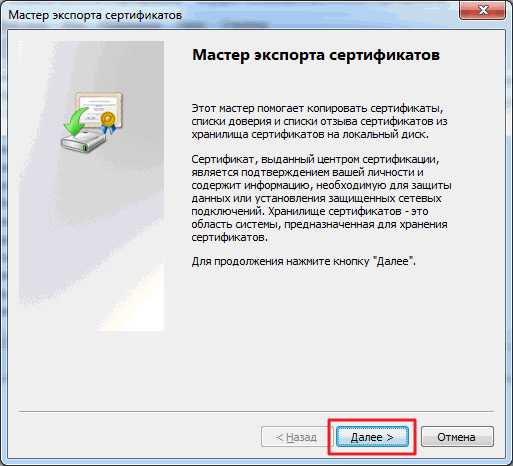

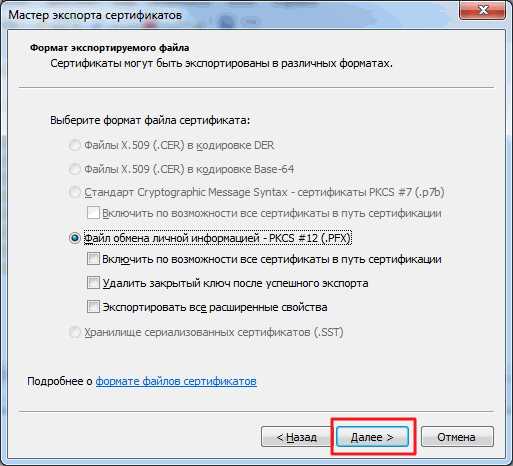

Открывается Мастер экспорта сертификатов. Нажимаем Далее >

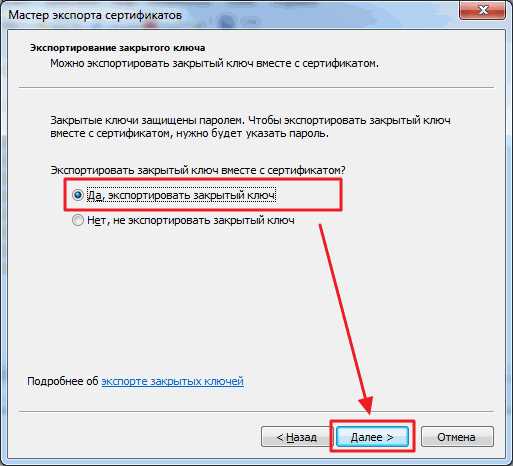

Выбираем Да, экспортировать закрытый ключ и жмем Далее >

Вы сможете экспортировать только свои ключи для расшифровки своих файлов. То есть, если другой пользователь для вас установил свой сертификат с ключами для расшифровки своих файлов, вы его закрытый ключ не сможете экспортировать

В следующем окошке ничего не меняю жму Далее >

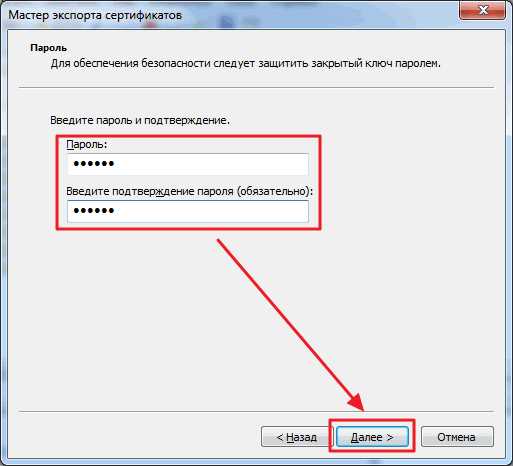

Задаем пароль для защиты сертификата и вводим подтверждение пароля

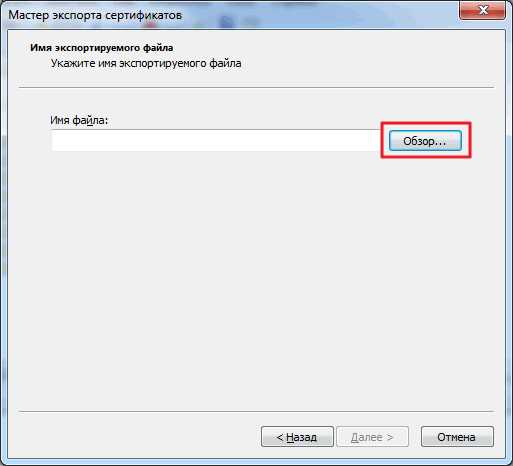

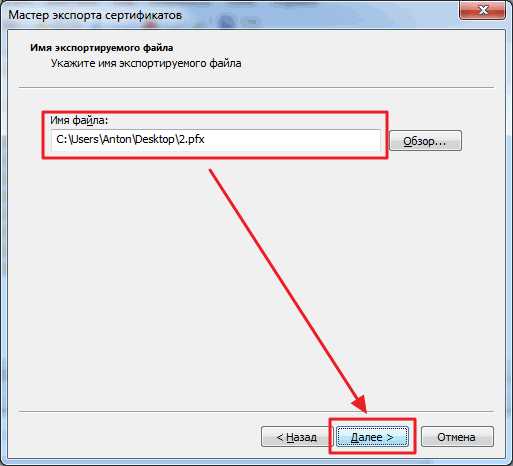

Далее необходимо указать расположение и имя экспортируемого файла. Жмем Обзор…

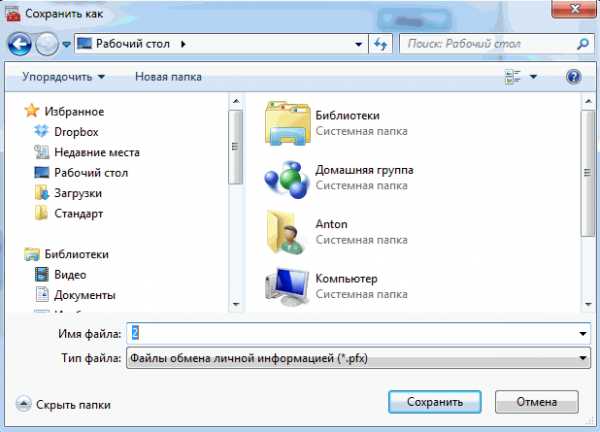

Выбираем например на Рабочий стол или на флешку. Задаем имя и жмем Сохранить

Нажимаем Далее >

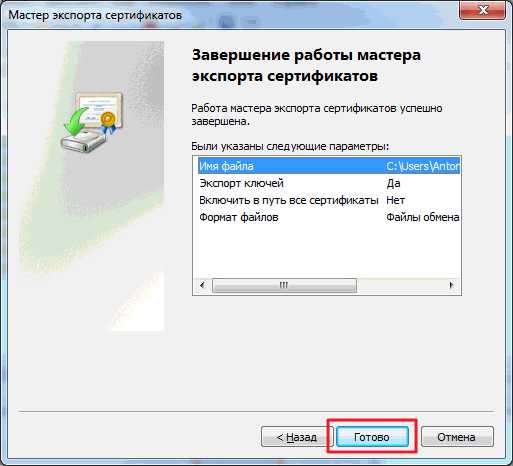

В заключительном окошке нажимаем Готово

Экспорт сертификата успешно выполнен в файл .pfx

Теперь его желательно спрятать в доступное только для вас место и не забыть пароль от него. Без пароля не получится импортировать сертификат на другой компьютер для расшифровки данных.

Для импорта сертификата на другом ПК достаточно запустить файл .pfx и следовать инструкциям мастера.

Без сертификата у вас не получится ни открыть файл, ни скопировать его. Будет возможность только удалить зашифрованный файл.

Заключение

Попытаюсь объяснить свое видение работы системы шифрования данных EFS. Допустим, что файловая система NTFS представляет собой дорогу с прилегающей к ней тротуарной дорожкой. Все файлы записываются на основную дорогу в том числе шифрованные и сжатые. После этого ключ, которым зашифрован файл (FEK) — шифруется открытым ключом пользователя и записывается рядом с файлом на тротуарную дорожку. При открытии файла зашифрованный ключ FEK расшифровывается с помощью закрытого ключа пользователя (который находится в сертификате и при условии, что последний установлен), а затем с помощью ключа FEK расшифровывается сам файл и открывается. Все это делается автоматически не задавая пользователю дополнительных хлопот.

Сделаю предположение, что при сжатии файла на тротуарную дорожку, рядом с самим файлом, записываются контрольные суммы необходимые для корректной распаковки. По сути сжатие это тоже шифрование, только не защищенное и преследует другую цель. То есть файл, что при шифровании, что при сжатии представляется в не читаемом виде. В случае сжатия система автоматически преобразовывает файл в исходный вид без использования ключей в отличие от шифрования. Естественно эта простота займет незначительную частью вычислительной мощности процессора.

Если у вас есть более простое объяснение процесса работы системы шифрования файлов EFS пожалуйста поделитесь им в комментариях.

Благодарю, что поделились статьей в социальных сетях. Всего Вам Доброго!

С уважением, Антон Дьяченко

Шифрование файлов и папок в Windows: BitLocker и EFS

В этой статье мы расскажем о том, как зашифровать файлы и папки стандартными методами Windows 10, а также рассмотрим две утилиты для шифрования: BitLocker и EFS.

Содержание:

- Стандартные средства шифрования Windows и их различия.

- Шифрование при помощи EFS.

- Как использовать ключи шифровальщика?

- Шифрование диска при помощи BitLocker.

- Ошибка BitLocker.

- Как разблокировать зашифрованный диск?

- Как защитить паролем отдельные папки и файлы?

Операционная система Windows имеет встроенные утилиты, предназначенные для шифрования данных. С их помощью можно защитить данные от третьих лиц и скрыть содержимое от тех, кто не знает пароль.

Стоит отметить, что встроенные шифровальщики Windows имеют достаточно простые алгоритмы работы, поэтому при умении и наличии хакерского ПО такое шифрование можно обойти, но для обычных пользователей данные все равно останутся недоступными, что можно применять, к примеру, для компьютеров, которыми пользуется сразу несколько различных пользователей.

Стандартные средства шифрования Windows и их различия

Windows снабжен встроенными средствами для шифрования данных: BitLocker и EFS.

Данные утилиты позволяют быстро провести шифрование данных и устанавливать собственные пароли на файлы.

Шифровальщик BitLocker является узкоспециализированной программой, предназначенной для шифрования дисков. С её помощью можно защитить данные на всем жестком диске или его разделе, без возможности шифрования отдельных каталогов и файлов.

Утилита EFS – заполняет пробел BitLocker и шифрует как отдельные папки, так и всевозможные файлы. Функционал EFS позволяет простым и быстрым способом сделать данные недоступными для других пользователей.

Шифрование при помощи EFS

Сразу стоит отметить, что домашняя версия ОС Windows не подходит для шифрования данных встроенными средствами, поскольку алгоритмы работы утилиты являются неэффективными при данной версии системы. Помимо этого, пользователю следует обзавестись съемным носителем, где можно хранить специальный ключ, способный расшифровать информацию в случае утери доступа к профилю ОС.

Для начала работы с утилитой EFS следует выбрать необходимые для шифрования данные и поместить их в одну папку.

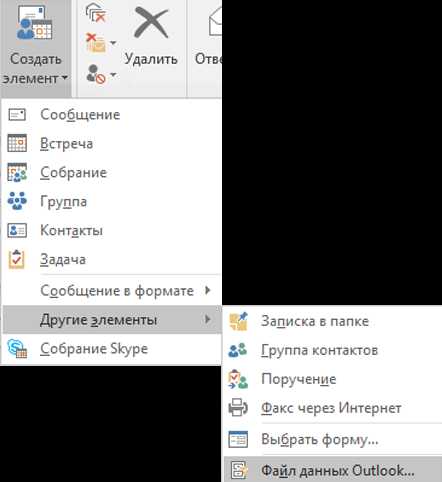

Теперь необходимо выделить папку и нажать по выделенной области правой кнопкой мыши, где следует выбрать пункт «Свойства» и в открывшемся окне перейти во вкладку «Общие». На вкладке общее кликаем по кнопке «Другие», как показано на скриншоте.

В открывшемся окне выбираем самый нижний пункт «Шифровать содержимое для защиты данных» и нажимаем «Ок».

После нажатия кнопки «Применить» пользователю будет предложено два варианта шифрования. Выбираем один из них, нажимаем «Ок».

Теперь папка станет недоступной для других пользователей, использующих иную учетную запись. Стоит отметить, что текущий пользователь сможет открыть данные в любой момент, поэтому для своего профиля Windows следует придумать надежный пароль.

Как использовать ключи шифровальщика?

После проведенного шифрования система автоматически предупредит о создании специального ключа, при помощи которого можно расшифровать указанную папку в экстренной ситуации.

Как правило, оповещение будет показано в правом нижнем углу, где зачастую находятся настройки громкости.

Нажимаем по оповещению и видим окно с возможными действиями с ключом. Если необходимо создать резервную копию ключа, нажимаем по пункту «Архивировать сейчас».

После этого откроется окно мастера экспорта сертификатов. Нажимаем «Далее» и переходим к окну с установками. Указываем необходимые или оставляем текущие параметры и нажимаем «Далее».

В открывшемся окне указываем метод создания с паролем и устанавливаем собственный пароль.

Следующим шагом будет сохранение ключа на любой внешний накопитель. При создании ключа появляется гарантия того, что необходимую папку можно будет открыть и просмотреть даже в случае утери доступа к своей учетной записи.

Шифрование диска при помощи BitLocker

При необходимости шифрования дисков или съемных накопителей следует воспользоваться встроенной утилитой BitLocker, которая позволит провести шифрование большого объема данных. Чтобы начать работу с BitLocker, необходима максимальная, профессиональная или корпоративная версия Windows.

Для доступа к BitLocker следует нажать ПКМ по кнопке «Пуск», выбрать пункт «Панель управления» и зайти в первый раздел «Система и безопасность».

В открывшемся окне переходим к пункту «Шифрование диска Bitlocker».

Теперь необходимо активировать утилиту напротив системного диска или необходимого тома.

Программа автоматически проведет анализ диска и предложит выбрать способ разблокировки.

Если материнская плата обладает модулем TPM, можно выбрать дополнительные способы разблокировки. Также в утилите доступна возможность защитить диск паролем или создать специальную флешку с ключом, который сможет разблокировать диск при подключении.

Независимо от выбора способа разблокировки, программа BitLocker предоставит специальный ключ для разблокировки диска. Им можно воспользоваться при утере флешки или пароля.

Данный ключ можно распечатать, сохранить в виде документа на съемный носитель или сохранить на сервере Microsoft. Стоит отметить, что этот этап является очень важным, поскольку без экстренного ключа и при утере других средств разблокировки диск останется заблокированным.

После выполнения всех действий утилита предложит выбрать метод шифрования, из которых следует выбрать предпочтительный.

После этого компьютер будет перезагружен, а при новой загрузке в системе будет присутствовать указатель процесса шифрования.

Ошибка BitLocker

В некоторых случаях вместо выбора способа разблокировки может появиться сообщение об ошибке. Это означает, что данный компьютер не оборудован TPM модулем, расположенным на материнской плате. Модуль TPM является специальным микрочипом, в котором могут храниться зашифрованные ключи, используемые при разблокировке дисков.

Если модуль не подключен, существует способ обхода данной ошибки. Для этого следует выполнить следующие шаги:

Шаг 1. Нажимаем ПКМ по кнопке «Пуск», выбираем команду «Выполнить» и в открывшемся окне вводим команду «gpedit.msc».

Шаг 2. В редакторе групповой политики следует перейти по следующему пути: «Локальный компьютер», «Конфигурация компьютера», «Административные шаблоны», «Компоненты Windows», «Шифрование диска BitLocker», «Диски операционной системы».

Зайдя в последний раздел, в окне справа можно увидеть отображение множества пунктов. Среди них необходимо выбрать «Этот параметр политики позволяет настроить требование дополнительной проверки подлинности при запуске».

Шаг 3. В левой части появившегося окна следует выбрать пункт «Включено», а также проверить наличие галочки возле параметра «Разрешить использование BitLocker…». Выполненные действия следует подтвердить кнопкой «Применить».

Как разблокировать зашифрованный диск?

Разблокировка зашифрованного диска происходит соответственно с выбранным методом разблокировки. Это может быть специальный пин-код, который необходимо ввести в начале работы, либо подключение флешки-ключа. После разблокировки пользователь может настроить работу BitLocker, изменить пароль или убрать шифрование.

Стоит отметить, что BitLocker – достаточно требовательная утилита, которая тратит ресурсы компьютера во время работы. При включенном шифровальщике дисков производительность системы может падать вплоть до десяти процентов.

Как защитить паролем отдельные папки и файлы?

Функционал шифровальщика данных EFS может показаться слега ограниченным и не очень удобным при использовании в сети, поэтому многие пользователи прибегают к шифрованию данных при помощи встроенного архиватора данных WinRAR. Запаковав файлы в архив, можно добавить к нему пароль, защищающий файлы от просмотра третьими лицами.

Чтобы зашифровать папку или файл, следуйте шагам:

Шаг 1. Выбираем нужную папку или файл и нажимаем по нему правой кнопкой мыши. В открывшемся списке следует выбрать «Добавить в архив».

Шаг 2. В открывшемся окне выбираем пункт «Установить пароль». В следующем окне следует дважды ввести свой пароль и нажать «Ок».

Шаг 3. Финальным этапом будет выбор метода сжатия, имени и других параметров будущего архива с паролем. Данные параметры можно выбирать по своему усмотрению.

Теперь при открытии архива понадобиться вводить пароль.

Была ли эта статья полезной?

ДАНЕТ

Это сильно зависит от емкости вашего жесткого диска и производительности вашего компьютера. В основном, большинство операций восстановления жесткого диска можно выполнить примерно за 3-12 часов для жесткого диска объемом 1 ТБ в обычных условиях.

Если файл не открывается, это означает, что файл был поврежден или испорчен до восстановления.

Используйте функцию «Предварительного просмотра» для оценки качества восстанавливаемого файла.

Когда вы пытаетесь получить доступ к диску, то получаете сообщение диск «X: \ не доступен». или «Вам нужно отформатировать раздел на диске X:», структура каталога вашего диска может быть повреждена. В большинстве случаев данные, вероятно, все еще остаются доступными. Просто запустите программу для восстановления данных и отсканируйте нужный раздел, чтобы вернуть их.

Пожалуйста, используйте бесплатные версии программ, с которыми вы можете проанализировать носитель и просмотреть файлы, доступные для восстановления.

Сохранить их можно после регистрации программы – повторное сканирование для этого не потребуется.

Шифрование файлов программой AxCrypt. Быстрое шифрование отдельных файлов.

Шифрование файлов программой AxCrypt. Быстрое шифрование отдельных файлов. Donate Yandex COVID-19

AxCrypt шифрует разные файлы по отдельности.

- AxCrypt программа для шифрования файлов любого типа и по отдельности. Легкая в освоении, не сказать что она фэйк, но она стоит того чтобы обратить внимание, особенно пользователям которые не суппер пользователи. Да конечно ее не сравнить с такими как true Crypt, маловато алгоритмов. Когда "True Crypt" может шифровать "AES, Serpent и Twofish" алгоритмами, причем сразу тремя, то "AxCrypt" 128-битное "AES" шифрование и "SHA-1" алгоритмы. Не скажу что она плохая, так для сравнения. Вызвать программу для шифрования файла можно из контекстного меню проводника, что очен удобно. Устанавливать программу не что особенного, все в штатном порядке. Установили, ярлыка на рабочем столе не ищем, его там нет. Я писал выше что из проводника, из контекстное меню вызвать можно. Заходим в папку с нужным файлом, который хотим зашифровать, у меня это простой текстовый файл. Правой кнопкой мышки по файлу как на картинке ниже. В контекстном меню идем "AxCrypt">далее 3 варианта на выбор, я обвел их в красный прямоугольник. 1.) "Шифровать" файл будет зашифрован с паролем веденным вами 2.) "Шифровать копию" будет создана копия файла и зашифрована так же с паролем удобным вам. 3.) "Шифровать копию в.EXE" будет создана копия файла с расширением "exe".

- Выбрали нужный вам вариант шифрования файла и вашему взору следующее окно, да как на картинке ниже. Первые две строчки для пароля и подтверждения. Файл ключа я расскажу не много позже, его надо делать отдельно. Еще вы можете поставить галочку "Помнить для расшифровки" на вашем компьютере этот файл будет открываться без ввода пароля, так как он будет запомнен. "Как пароль по умолчанию для шифрования" такой пароль будет автоматом ставиться на другие файлы которые вы будете шифровать. Нажимаем "OK".

- Я выбрал "Шифровать копию в .EXE" она самая наверное сложная из этих трех на выбор операций. В начале расшифровки третий вариант будет похож на две первые, только потом будет выбор папки куда расшифровывать, что я и хотел показать. Получилось два файла, второй зашифрованный с двойным расширением "txt.exe" изначально файл был текстовым.

- Переходим к расшифровке. Кликаем по второму файлу, который зашифрован и вашему взору окошко как ниже на картинке. 1.) вводим пароль, который вводили когда шифровали. 2.) нажимаем "OK".

- Открылось окно для выбора сохранения расшифрованного файла. 1.) В окне как на картинке под этой цифрой, выбираем папку для сохранения и нажимаем кнопку "Сохранить".

- Такая не большая и простая в освоении программа, зашифрованные файлы вы можете передавать или пересылать по почте, другими методами. На другом компьютере соответственно должна стоят тоже прогамма AxCrypt для расшифровки переданного вами файла. Таким образом достигается безопасность файлов. Вы можете шифровать файлы чтобы не смогли прочитать домашние родственники, спрятать таким образом информацию. Так же можете хранить пароли от сайтов или другие нужные вам, тогда ваши пароли точно будут в безопасности. В офисе вы можете выкладывать на файловый сервер не опасаясь что информация попадет в другие руки. Оставив файл на файловом сервере зашифрованный AxCrypt и передав пароль только нужному вам коллеги по работе.

- Для этого вам надо скачать для вашей ос., автономные программы-компаньоны и нужен доступ в интернет иначе вы не сможете получить доступ к паролям. Пароли будут храниться в облачном сервисе и доступ к ним через скачанные программы компаньены. С другой стороны зачем вам хранить пароли в облачном сервисе когда вы можете использовать AXCrypt.

Скачать файлы и перейти на сайт упомянутый в статье:

Перейти AxCrypt официальный сайт.

Скачать AxCrypt с официального сайта Windows x32 x64

Хранить ваши пароли в облачном сервисе.

Скачать Xecrets Password Manager Android

Скачать Xecrets Password Manager Windows

Задавайте вопросы на форуме, спрашивайте вконтакте, следите за нами в WhatsApp, читайте в дзен.

Как зашифровать файлы в Windows - Учебное пособие - Tom’s Guide

Если вы ищете простой способ сохранить конфиденциальность файлов и папок на вашем компьютере с Windows, у вас есть несколько вариантов прямо перед вами. Благодаря пакету Microsoft Office Suite вы можете использовать встроенную функцию шифрования для защиты паролем файлов Office, например документов Word или презентаций PowerPoint.

Некоторые операционные системы Windows также поставляются с шифрованной файловой системой (EFS), которая позволяет зашифровать файлы любого типа, а также целые папки и подпапки.Однако обратите внимание, что EFS доступна только для Windows 10 Pro, Windows 7 Professional, Windows 7 Ultimate, Windows 7 Enterprise, Windows 8 Pro или Windows 8 Enterprise. Пользователям домашней версии Windows потребуется использовать шифрование Office Suite или стороннее решение, такое как TrueCrypt, VeraCrypt или 7-Zip.

Иллюстрация: Tom’s Guide

Чтобы настроить шифрование Windows, следуйте этим пошаговым инструкциям.

БОЛЬШЕ: Лучшие менеджеры паролей

Перед тем, как начать

Перед тем, как вы начнете изменять свои файлы, вы должны помнить несколько советов.

- Все что угодно можно расшифровать, если на вас нацелился достаточно сообразительный или хорошо финансируемый противник. Вы можете найти платное решение, если ваши файлы действительно ценны.

- Файлы, зашифрованные с использованием описанных ниже методов, все еще можно удалить, поэтому вы можете иметь резервную копию во вторичном хранилище.

- Если вы потеряете свои пароли, вы потеряете свои файлы навсегда. Итак, опять же, храните незашифрованную резервную копию на физическом диске в безопасном месте, где ее нельзя будет найти.

Как зашифровать файлы с помощью Microsoft Office

Этот процесс шифрует отдельные файлы, совместимые с приложениями Microsoft Office, такими как Word, PowerPoint или Excel.После того, как вы зашифруете файл таким образом, вам нужно будет повторно открыть его в Microsoft Office; вы не сможете открыть его в Google Docs, Adobe Reader или LibreOffice. Эти шаги работают для всех последних версий Office в Windows 7 и Windows 10.

1. Откройте программу Microsoft Office и нажмите «Открыть другие документы».

2. Щелкните Обзор.

3. Выберите файл, который нужно зашифровать, и нажмите «Открыть».

4. Щелкните вкладку «Файл» вверху страницы.

5. Щелкните «Защитить документ» слева.

3. Выберите «Шифрование паролем» во всплывающем меню.

4. Введите пароль для файла. Вам будет предложено повторно ввести тот же пароль, затем нажмите OK. После выхода из этого файла вам нужно будет ввести тот же пароль, чтобы снова открыть его. Обязательно сохраните этот пароль в отдельном безопасном месте.

Как удалить временные файлы

Однако вы еще не закончили. Один из недостатков шифрования Microsoft Office заключается в том, что незашифрованные версии недавно открытых файлов могут по-прежнему храниться во временной памяти вашего компьютера. Вы захотите убрать это после того, как зашифровали файл.

1. Нажмите кнопку «Пуск».

2. Введите «Очистка диска» в текстовое поле и выберите «Очистка диска».

3. Дождитесь завершения загрузки панели. вычисляет, сколько файлов можно удалить.

4. После появления окна «Очистка диска для ОС (C :) установите флажок рядом с« Временными файлами »(возможно, потребуется прокрутить вниз) и нажмите OK.

5. Появится новое всплывающее окно с просьбой подтвердить удаление. Нажмите «Удалить файлы».

6. Вы увидите новое всплывающее окно (на фото ниже) с полосой загрузки, работающей, как и ваши файлы. удалено. После завершения окно исчезнет, а временные файлы исчезнут.

Как зашифровать файлы в Windows с помощью шифрованной файловой системы (EFS)

EFS работает, позволяя применять шифрование к уже существующим файлам или папкам в вашей файловой системе. Вы по-прежнему можете редактировать или изменять эти файлы или папки после процесса шифрования. С EFS вы не заметите никаких изменений в способе доступа к файлам; все, что вам нужно сделать, это войти в свою учетную запись Windows при запуске, и файлы будут доступны.Однако это означает, что вам необходимо выбрать надежный пароль, который трудно угадать для вашей учетной записи Windows. Примечание. Шаг 7 чувствителен ко времени, поэтому не забудьте щелкнуть подсказку «Создать резервную копию ключа шифрования файла» после подтверждения изменений атрибутов на шаге 6. Отсутствие этого запроса означает, что вам придется начать заново.

1. Щелкните правой кнопкой мыши файл или папку, которые вы хотите зашифровать.

2. Щелкните Свойства в нижней части меню.

3. Щелкните «Дополнительно» на вкладке «Общие». Появится второе всплывающее окно с названием Advanced Attributes.

4. Установите флажок «Зашифровать содержимое для защиты данных».

5. Нажмите ОК.

6. Нажмите Применить.

7. Выберите, насколько обширным должно быть шифрование, и нажмите OK. Вы можете зашифровать только эту папку или зашифровать все вложенные папки и файлы папки.Мы рекомендуем последнее. Что бы вы ни выбрали, щелкните этот параметр и нажмите ОК.

8. Не забудьте щелкнуть всплывающее сообщение «Создайте резервную копию ключа шифрования файла», прежде чем оно исчезнет. Если вы пропустите всплывающее сообщение, вам необходимо перезагрузить компьютер и повторить попытку.

Компьютер создает ключ шифрования, используя сертификат шифрования, предоставленный Microsoft. Теперь ваш файл или папка зашифрованы, вам не потребуется пароль для доступа к ним, кроме пароля, который вы используете для входа в свой профиль Windows при включении компьютера.

Как создать резервную копию ключа шифрования

Вы должны создать резервную копию этого ключа шифрования на отдельном устройстве, потому что, если этот ключ когда-либо будет утерян или поврежден, вы не сможете получить доступ к своим зашифрованным файлам. Самый простой способ - использовать внешний USB-накопитель, поэтому перед запуском подключите его к компьютеру.

1. Cl отметьте опцию «Создать резервную копию сейчас (рекомендуется)».

2. Нажмите Далее.

3. Еще раз нажмите Далее.

4. Установите флажок «Пароль», дважды введите пароль и нажмите «Далее».

5. Щелкните Обзор.

6. Перейдите в каталог, например на USB-накопитель, назовите свой ключ шифрования и нажмите «Сохранить».

7. Нажмите Далее.

8. Нажмите Готово .

9. Нажмите OK, теперь извлеките USB-накопитель (или в другое место, где вы сохранили файл) и сохраните его в безопасном месте, где вы его запомните.

.encryption - Как зашифровать пакетный скрипт?

Переполнение стека- Около

- Продукты

- Для команд

- Переполнение стека Общественные вопросы и ответы

- Переполнение стека для команд Где разработчики и технологи делятся частными знаниями с коллегами

|

| ||||||||

Как зашифровать или расшифровать файлы

Зашифровать файл

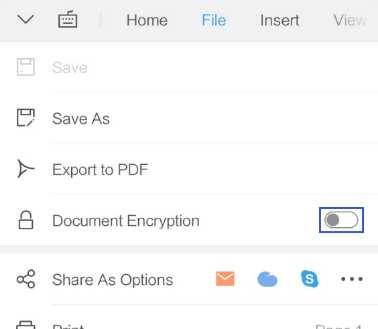

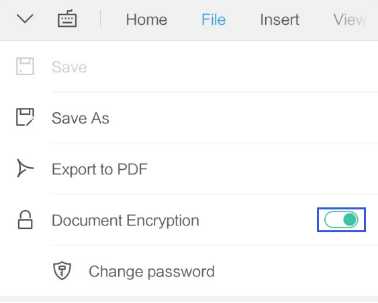

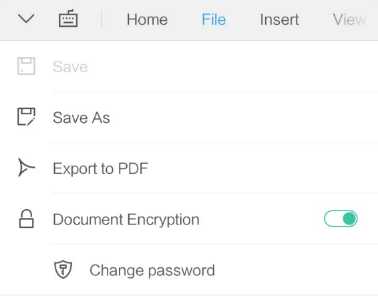

Шаг 1: Откройте файл, преобразуйте «Редактировать» в «Режим редактирования».

Шаг 2. Нажмите «Инструменты» внизу.

Шаг 3: Щелкните вкладку «Файл», выберите «Шифрование документа», затем включите кнопку.

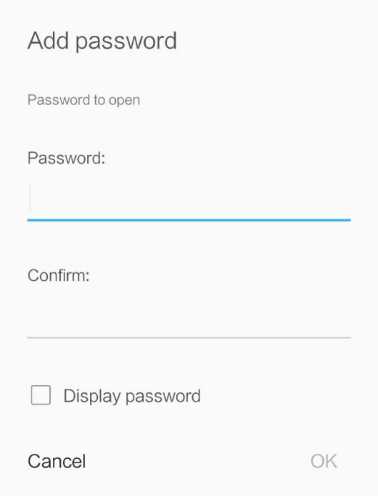

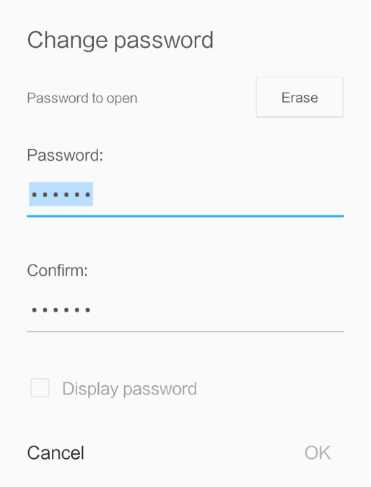

Шаг 4: Введите пароль, затем нажмите OK, чтобы завершить шифрование.

Примечание: Пожалуйста, запомните, какой пароль вы установили. Если вы забудете пароль, вы не сможете открыть свой файл.

Незашифрованный файл

Щелкните вкладку «Файл», выберите «Шифрование документа», затем выключите значок.

Изменить пароль

Шаг 1. На вкладке «файл» нажмите «Изменить пароль».

Шаг 2: Введите новый пароль.

.

.