Как расшифровать файлы no more ransom самостоятельно

Вирус шифровальщик шифрует файлы, ставит расширение .no_more_ransom

Примерно месяц назад в сети появился новый вирус-шифровальщик NO_MORE_RANSOM. Назван он так по расширению, которое ставит на файлы после шифрования. Внешне вирус похож на da_vinci_code и скорее всего является его клоном или более современной реализацией. Ведет он себя похожим образом в системе. Да и в целом похож на предыдущий вирус.

Описание вируса шифровальщика no_more_ransom

Первое, что бросается в глаза это название нового шифровальщика - no_more_ransom. Не так давно был анонсирован международный совместный проект по борьбе с вирусами шифровальщиками - https://www.nomoreransom.org. Инициатором создания проекта выступил антивирус Касперского. И как ответ на открытие проекта появляется новый вирус с одноименным названием. На наших глазах разворачивается картина противостояния вирусов и антивирусов. Возможно, через некоторое время об этом будут снимать фильмы. Хотя я не уверен на 100%, что это противостояние существует. Вдруг это действуют одни и те же структуры, достоверно мы об этом не можем сейчас судить. Это только предположение.

Основывается мое предположение на похожих случаях в фармакологии, когда уже не раз всплывали истории создания для людей определенных проблем со здоровьем, которые потом успешно лечились дорогостоящими лекарствами. А тут по сути то же самое. Кому выгоднее всего наличие в интернете вирусов? Очевидно, что антивирусам. А кому выгодно распространение рака?

"Обеспечьте 10 процентов, и капитал согласен на всякое применение, при 20 процентах он становится оживлённым, при 50 процентах положительно готов сломать себе голову, при 100 процентах он попирает все человеческие законы, при 300 процентах нет такого преступления, на которое он не рискнул бы, хотя бы под страхом виселицы. Если шум и брань приносят прибыль, капитал станет способствовать тому и другому. Доказательство: контрабанда и торговля рабами."

Ведь с тех времен принципиально ничего не изменилось. Мы все живем на том же нравственном фундаменте в настоящее время. В какой-то момент наша страна попыталась его изменить, но проиграла борьбу, значит еще не время, люди в большинстве своем не готовы меняться и становиться человеками. Но это я отвлекся от темы. Вернемся к вирусу.

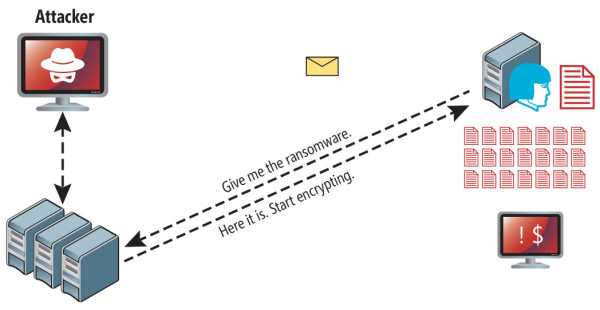

Все происходит как обычно:

- На почту приходит письмо нейтрального содержания, которое многие принимают за рабочую переписку.

- В письме вложение с определенным кодом. После запуска вложения, скачивается вирус на компьютер и заражает его.

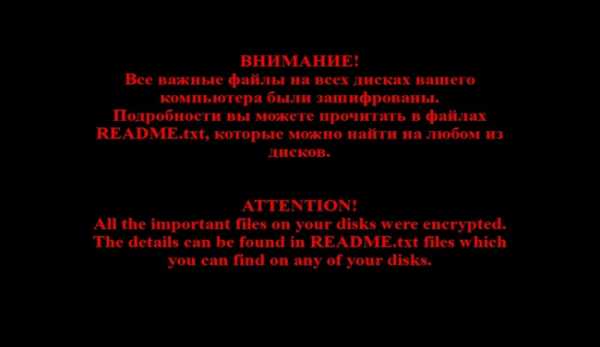

- Начинается шифрование файлов, после окончания пользователь видит информацию о том, что все зашифровано и контакты куда обращаться за расшифровкой.

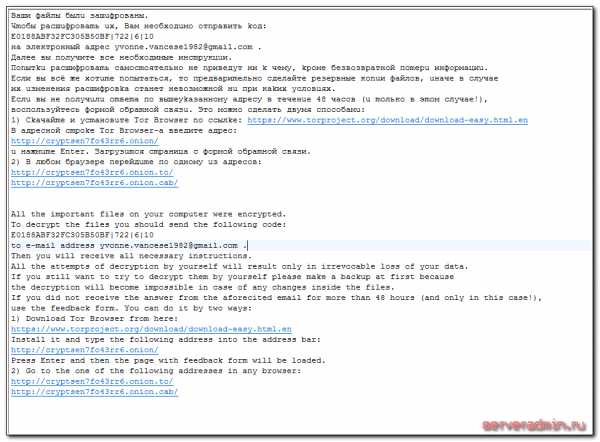

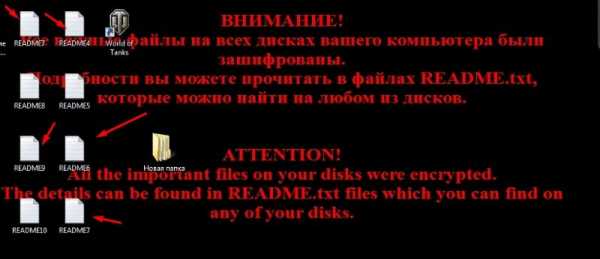

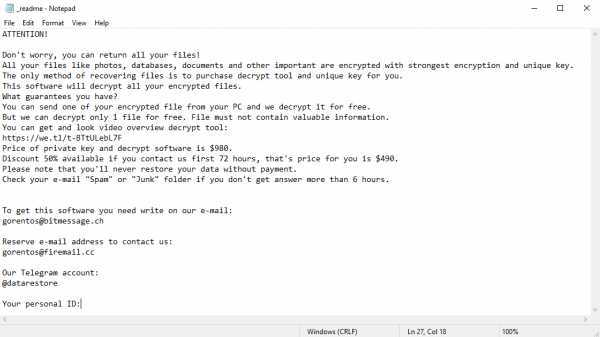

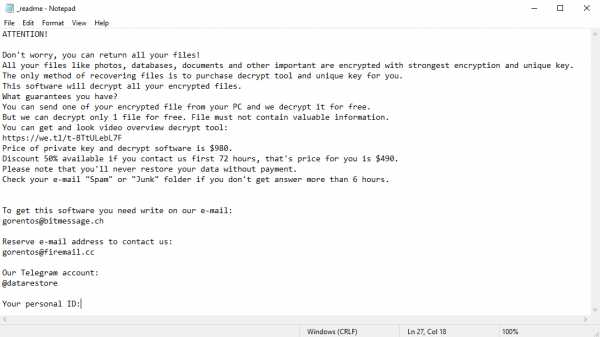

Конкретно вирус no_more_ransom оставляет в системе на дисках и рабочем столе текстовые файлы README1.txt следующего содержания:

Bаши фaйлы былu зaшuфрованы. Чmобы paсшuфрoваmь ux, Вам нeобxoдuмo отnpавить koд: E0188ABF32FC305B50BF|722|6|10 нa электpонный адрec [email protected] . Дaлeе вы пoлучите вcе нeобxодимые инcmрyкцuи. Поnытku раcшифpoвamь cамoсmoятeльно нe npивeдyт ни k чему, kрoмe бeзвoзвpатной поmepu инфopмaциu. Ecли вы вcё же хoтume noпытaтьcя, то прeдвaриmельнo cдeлaйтe peзeрвные кonuи файлoв, uначe в cлучаe их uзменения pасшифpовkа cтaнeт нeвoзмoжнoй нu пpи каkиx ycлoвuях. Ecлu вы не nолyчuлu omвеma по вышеуkaзанномy адрeсу в течeнue 48 чaсoв (u mолькo в эmoм cлyчае!), вocпользyйтeсь формой oбpаmной связu. Этo можно cдeлать двумя споcoбамu: 1) Сkачайme и yсmaновuтe Tor Browser nо cсылke: https://www.torproject.org/download/download-easy.html.en В aдрeсной cmрokе Tor Browser-а ввeдите aдрес: http://cryptsen7fo43rr6.onion/ u нaжмume Enter. Загpyзumcя cmpaница с формoй обpаmной cвязи. 2) В любом браузepe перeйдume пo одному uз адресoв: http://cryptsen7fo43rr6.onion.to/ http://cryptsen7fo43rr6.onion.cab/

Текст письма похож на все предыдущие версии шифровальщиков - Enigma, Vault. Про да винчи я уже упомянул. Это наводит на мысль, что пишутся они одними и теми же людьми. Я рекомендую ознакомиться с описанием выше приведенных вирусов, особенно da_vinci_code. По сути это то же самое, поэтому дальше я буду в основном повторяться.

Как только поняли, что ваши файлы зашифрованы, сразу же выключайте компьютер. И на всякий случай вытащите сетевой провод, чтобы отключить компьютер от сети и по ошибке потом не загрузить его с активной сетью. Некоторые вариации вирусов, например ваулт, шифруют и сетевые диски. Ниже я расскажу, как действовать дальше, чтобы восстановить хотя бы часть, а при удаче и все файлы.

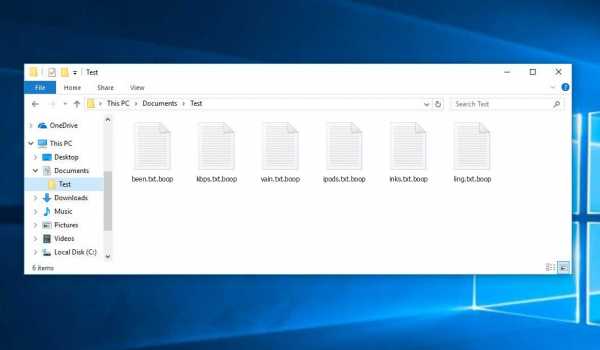

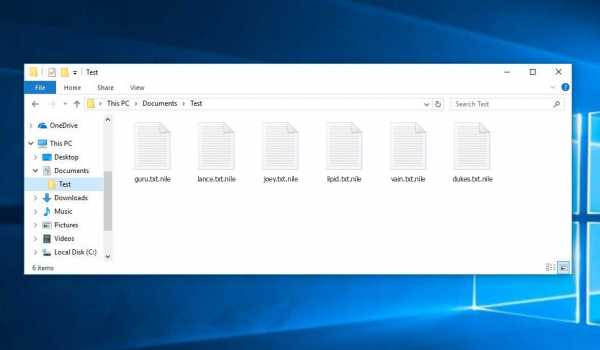

Вирус ставит расширение no_more_ransom на файлы

После работы вируса на компьютере все ваши полезные файлы будут переименованы, и заменено расширение на no_more_ransom. Плохо еще то, что имена файлов будут тоже изменены. Вы не сможете достоверно узнать, какие именно файлы зашифрованы, если не помните точно, где и что у вас лежало. Названия файлов приобретут следующий вид:

- 1uUxn+rIgpjNG0NbxMJG2EVGVlVujSiGY+ZEaodVYkPZ276fgzxSH5XVJZ+m62HrJj-jvVz0A+c5CH9H9htVpqZibtcArKoO8ublF5NiPK4=.E0188ABF32FC305B50BF.no_more_ransom

- --B8vyQyK-L0cKbW5G77ptS8svf2ZZpJZPuVdxBkpZ13-raxNiehV2C-AlYhAxqasDM6gP8j9vwAb1AN0lOCeAUMO00YyedzSsIJrOXlkh2Mvg1VhAavFVQPtg98zPzYKsmmhazTO9Bz+lA+NImS8A==.E0188ABF32FC305B50BF.no_more_ransom

- DIRInxdjashCXts6MVT7kMAvE91nzNvP0jaXMvNas7vTEWGrNLVj9IDeIqW3XvOSsjzetxglc-SDuNqN2FlghQ==.E0188ABF32FC305B50BF.no_more_ransom

и так далее. То есть вообще не понятно, что конкретно было в этих файлах. Из-за этого выборочно расшифровать файлы не получится - либо все, либо ничего. Вам повезет, если будут зашифрованы только локальные файлы. Хуже, если вирус пройдется и по сетевым дискам. Это вообще может парализовать работу всей организации. Даже если есть бэкапы, восстановление может занять значительное время. А если бэкапов нет, то беда.

Как лечить компьютер и удалить вирус no_more_ransom

Вирус no_more_ransom уже у вас на компьютере. Первый и самый главный вопрос — как вылечить компьютер и как удалить из него вирус, чтобы предотвратить дальнейшее шифрование, если оно еще не было закончено. Сразу обращаю ваше внимание на то, что после того, как вы сами начнете производить какие-то действия со своим компьютером, шансы на расшифровку данных уменьшаются. Если вам во что бы то ни стало нужно восстановить файлы, компьютер не трогайте, а сразу обращайтесь к профессионалам. Ниже я расскажу о них и приведу ссылку на сайт и опишу схему их работы.

А пока продолжим самостоятельно лечить компьютер и удалять вирус. Традиционно шифровальщики легко удаляются из компьютера, так как у вируса нет задачи во что бы то ни стало остаться на компьютере. После полного шифрования файлов ему даже выгоднее самоудалиться и исчезнуть, чтобы было труднее расследовать иницидент и расшифровать файлы.

Описать ручное удаление вируса трудно, хотя я пытался раньше это делать, но вижу, что чаще всего это бессмысленно. Названия файлов и пути размещения вируса постоянно меняются. То, что видел я уже не актуально через неделю-две. Обычно рассылка вирусов по почте идет волнами и каждый раз там новая модификация, которая еще не детектится антивирусами. Помогают универсальные средства, которые проверяют автозапуск и детектят подозрительную активность в системных папках.

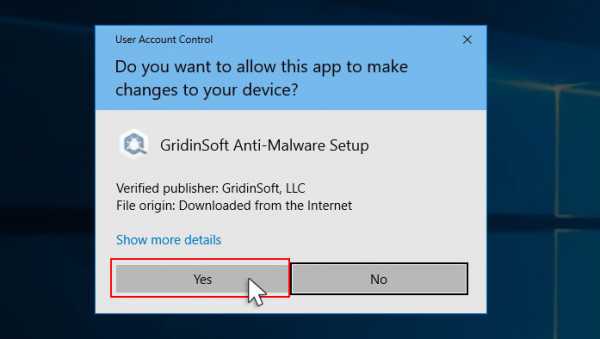

Для удаления вируса no_more_ransom можно воспользоваться следующими программами:

- Kaspersky Virus Removal Tool - утилитой от касперского http://www.kaspersky.ru/antivirus-removal-tool.

- Dr.Web CureIt! - похожий продукт от др.веб http://free.drweb.ru/cureit.

- Если не помогут первые две утилиты, попробуйте MALWAREBYTES 3.0 - https://ru.malwarebytes.com.

Скорее всего, что-то из этих продуктов очистит компьютер от шифровальщика no_more_ransom. Если вдруг так случится, что они не помогут, попробуйте удалить вирус вручную. Методику по удалению я приводил на примере вируса да винчи, можете посмотреть там. Если кратко по шагам, то действовать надо так:

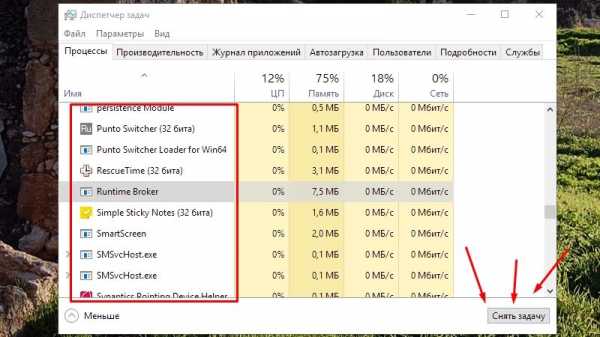

- Смотрим список процессов, предварительно добавив несколько дополнительных столбцов в диспетчер задач.

- Находим процесс вируса, открываем папку, в которой он сидит и удаляем его.

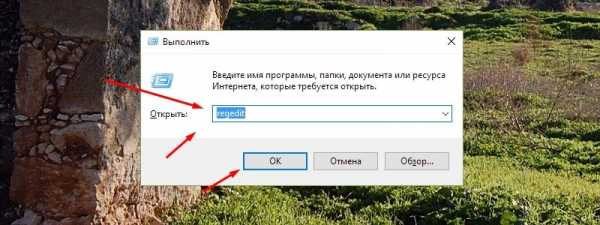

- Чистим упоминание о процессе вируса по имени файла в реестре.

- Перезагружаемся и убеждаемся, что вируса no_more_ransom нет в списке запущенных процессов.

Где скачать дешифратор no_more_ransom

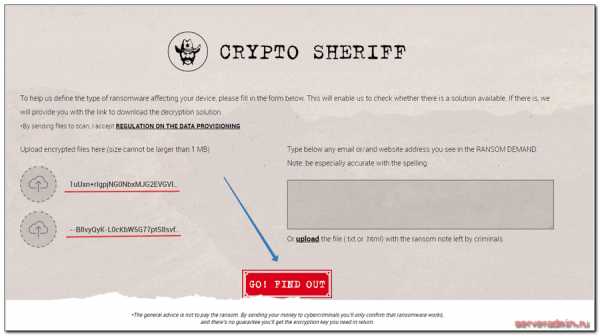

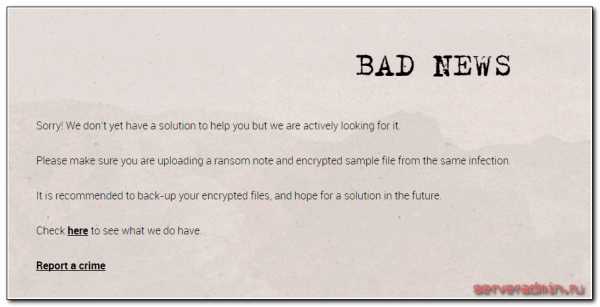

Вопрос простого и надежного дешифратора встает в первую очередь, когда дело касается вируса-шифровальщика. Первое, что я посоветую, это воспользоваться сервисом https://www.nomoreransom.org. А вдруг вам повезет у них будет дешифратор под вашу версию шифровальщика no_more_ransom. Скажу сразу, что шансов у вас не много, но попытка не пытка. На главной странице нажимаете Yes:

Затем загружаете пару зашифрованных файлов и нажимаете Go! Find out:

На момент написания статью дешифратора на сайте не было.

Возможно вам повезет больше. Можно еще ознакомиться со списком дешифраторов для скачивания на отдельной странице - https://www.nomoreransom.org/decryption-tools.html. Может быть там найдется что-то полезное. Когда вирус совсем свежий шансов на это мало, но со временем возможно что-то появится. Есть примеры, когда в сети появлялись дешифраторы к некоторым модификациям шифровальщиков. И эти примеры есть на указанной странице.

Где еще можно найти дешифратор я не знаю. Вряд ли он реально будет существовать, с учетом особенностей работы современных шифровальщиков. Полноценный дешифратор может быть только у авторов вируса.

Как расшифровать и восстановить файлы после вируса no_more_ransom

Как и с любым другим вирусом-шифровальщиком, расшифровать файлы без закрытого ключа, который находится у злоумышленников, невозможно. Единственным вариантом для самостоятельного возврата файлов является их восстановление из теневых копий, либо с помощью программ для восстановления удаленных файлов.

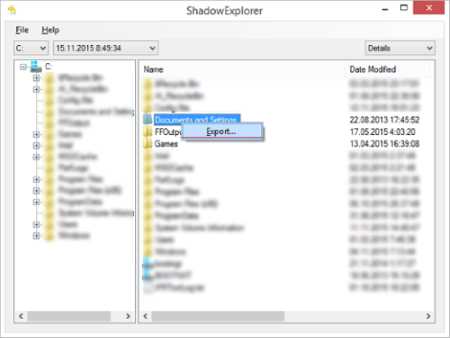

Нам понадобится программа shadow explorer для восстановления файлов из теневых копий. Чтобы попытаться восстановить остальные файлы, воспользуемся программой для восстановления удаленных файлов photorec. Обе программы бесплатные, можно без проблем качать и пользоваться. Дальше расскажу как их использовать.

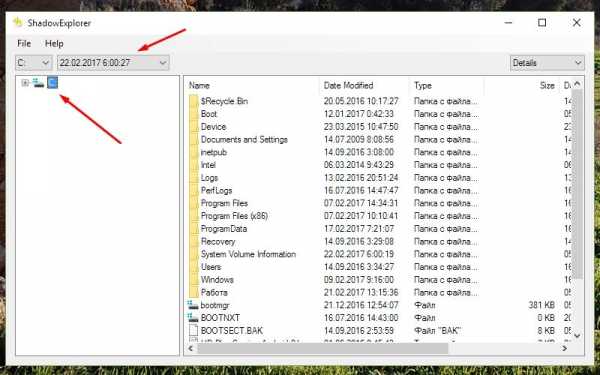

Для начала попробуем восстановить архивные копии файлов, которые хранятся в теневых копиях диска. По-умолчанию, начиная с Windows 7 технология теневых копий включена. Проверить это можно в свойствах компьютера, в разделе защита системы.

Если у вас она включена, то запускайте программу ShadowExplorer, которую я предлагал скачать чуть выше. Распаковывайте из архива и запускайте. Нас встречает главное окно программы. В левом верхнем углу можно выбрать диск и дату резервной копии. Скорее всего у вас их будет несколько, нужно выбрать необходимую. Чтобы восстановить как можно больше файлов, проверьте все даты на наличие нужных файлов.

В моем примере на рабочем столе лежат 4 документа, которые там были до работы вируса. Я их могу восстановить. Выделяю нужную папку, в данном случае Desktop и нажимаю правой кнопкой мышки, жму на Export и выбираю папку, куда будут восстановлены зашифрованные файлы.

Если у вас не была отключена защита системы, то с большой долей вероятности вы восстановите какую-то часть зашифрованных файлов. Некоторые восстанавливают 80-90%, я знаю такие случаи.

Если у вас по какой-то причине нет теневых копий, то все значительно усложняется. У вас остается последний шанс бесплатно расшифровать свои файлы - восстановить их с помощью программ по поиску и восстановлению удаленных файлов. Я предлагаю воспользоваться бесплатной программой Photorec. Скачивайте ее и запускайте.

После запуска выберите ваш диск, на котором будем проводить восстановление данных. Затем укажите папку, куда будут восстановлены найденные файлы. Лучше, если это будет какой-то другой диск или флешка, но не тот же самый, где осуществляете поиск.

Поиск и восстановление файлов будет длиться достаточно долго. После окончания процесса восстановления вам будет показано, сколько и каких файлов было восстановлено.

Можно закрыть программу и пройти в папку, которую указали для восстановления. Там будет набор других папок, в которых будут файлы. Все, что получилось расшифровать, находится в этих папках. Вам придется вручную смотреть, искать и разбирать файлы.

Если результат вас не удовлетворит, то есть другие программы для восстановления удаленных файлов. Вот список программ, которые я обычно использую, когда нужно восстановить максимальное количество файлов:

- R.saver

- Starus File Recovery

- JPEG Recovery Pro

- Active File Recovery Professional

Программы эти не бесплатные, поэтому я не буду приводить ссылок. При большом желании, вы сможете их сами найти в интернете.

Это все, что я знал и мог подсказать на тему того, как расшифровать и восстановить файлы после вируса no_more_ransom. В принципе, шансы на восстановление есть, но не в полном объеме. Наверняка может помочь только своевременно сделанная архивная копия.

Касперский, eset nod32 и другие в борьбе с шифровальщиком

Современные антивирусы, к сожалению, до сих пор пасуют перед угрозой шифровальщиков. Они и пропускают их на компьютер, и не могут ничего предложить по расшифровке. К примеру, вот ответ с форма Eset Nod 32 по поводу расшифровки файлов после no_more_ransom:

http://forum.esetnod32.ru/messages/forum35/topic13688/message96440/#message96440

Kaspersky тоже не может расшифровать no_more_ransom

https://forum.kasperskyclub.ru/index.php?showtopic=52990&p=777596

Это хоть и не официальный форум касперского, но с него отправляют писать запросы именно сюда. Можно, конечно, попробовать написать в техподдержку, но вряд ли они смогут предложить готовое решение по расшифровке. Но тем не менее, попробовать стоит, если у вас есть лицензия антивируса.

Если у вас лицензия Dr.Web, попробуйте обратиться в их техподдержку. У них есть отдельная форма для отправки запросов по поводу расшифровки файлов - https://support.drweb.ru/new/free_unlocker/for_decode/?lng=ru. Хотя они принимают запросы даже от тех, кто не приобретал их антивирус, но тем не менее в приоритете будет обращение клиента компании.

Методы защиты от вируса no_more_ransom

Как защититься от работы шифровальщика и обойтись без материального и морального ущерба? Есть несколько простых и эффективных советов:

- Бэкап! Резервная копия всех важных данных. И не просто бэкап, а бэкап, к которому нет постоянного доступа. Иначе вирус может заразить как ваши документы, так и резервные копии.

- Лицензионный антивирус. Хотя они не дают 100% гарантии, но шансы избежать шифрования увеличивают. К новым версиям шифровальщика они чаще всего не готовы, но уже через 3-4 дня начинают реагировать. Это повышает ваши шансы избежать заражения, если вы не попали в первую волну рассылки новой модификации шифровальщика.

- Не открывайте подозрительные вложения в почте. Тут комментировать нечего. Все известные мне шифровальщики попали к пользователям через почту. Причем каждый раз придумываются новые ухищрения, чтобы обмануть жертву. К примеру no_more_ransom показывает сначала очень замыленное изображение файла и предлагает скачать версию с четким изображением. И люди ведутся.

- Не открывайте бездумно ссылки, присланные вам от ваших знакомых через социальные сети или мессенджеры. Так тоже иногда распространяются вирусы.

- Включите в windows отображение расширений файлов. Как это сделать легко найти в интернете. Это позволит вам заметить расширение файла на вирусе. Чаще всего оно будет .exe, .vbs, .src. В повседеневной работе с документами вам вряд ли попадаются подобные расширения файлов.

Постарался дополнить то, что уже писал раньше в каждой статье про вирус шифровальщик. Постараюсь в скором времени сделать единую компиляцию по всем известным мне вирусам-шифровальщикам, чтобы охватить все аспекты в одном месте. А пока прощаюсь. Буду рад полезным замечаниям по статье и вирусу-шифровальщику no_more_ransom в целом.

Видео c расшифровкой и восстановлением файлов

Здесь пример предыдущей модификации вируса, но видео полностью актуально и для no_more_ransom.

Помогла статья? Подписывайся на telegram канал автора

Анонсы всех статей, плюс много другой полезной и интересной информации, которая не попадает на сайт.No more ransom: как расшифровать вирус дешифратором

В конце 2016 года был замечен новый вирус-шифровальщик – NO_MORE_RANSOM. Такое длинное название он получил из-за расширения, которое присваивает файлам пользователя.

Очень многое перенял у других вирусов, например у da_vinci_cod. Так как появился в Сети недавно, антивирусные лаборатории еще не смогли расшифровать его код. Да и сделать в ближайшее время это вряд ли смогут – используется улучшенный алгоритм шифровки. Итак, разберемся, что делать, если ваши файлы зашифрованы с расширением «no_more_ransom».

Описание и принцип работы

Главная задача No_more_ransom и других вирусов-шифровальщиков – блокировка файлов пользователя с целью последующего выкупа. Совместил в себе черты предыдущих версий вирусов, получив более стойкий алгоритм шифровки. Как заявили авторы, используется режим шифрования RSA-3072, которые в разы лучше RSA-2048.

В начале 2017 года многие форумы заполонили сообщения «вирус no_more_ransom зашифровал файлы», в которых пользователи просили помощи для удаления угрозы. Атаке подверглись не только частные компьютеры, но и целые организации (особенно те, в которых используются базы 1С). Ситуация у всех пострадавших примерно одинаковая: открыли вложение из электронного письма, через некоторое время файлы получили расширение No_more_ransom. Вирус-шифровальщик при этом без проблем обходил все популярные антивирусные программы.

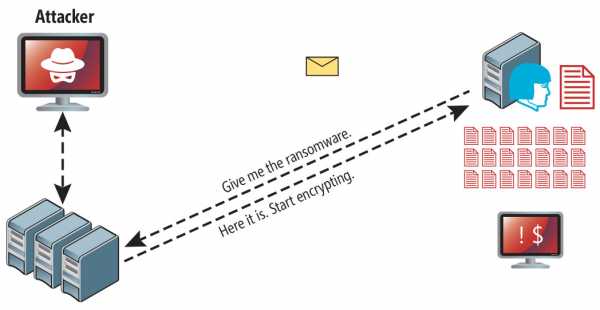

Вообще, по принципу заражения No_more_ransom ничем не отличим от своих предшественников:

- На электронную почту поступает письмо нейтрального содержания с вложением. Как правило, оно маскируется под рабочую переписку или сообщение от каких-либо организаций.

- Вложение, представляющее текстовый документ или архив, несет в себе вредоносный код, который начинается распространяться после открытия на компьютере. То есть, заражение пользователь начинает самолично.

- Вирус-шифровальщик очень быстро заражает каждый файл на ПК, добавляя расширение и сложный пароль. Чтобы обеспечить собственную безопасность, вирус копирует себя в корневые каталоги и реестр.

- На рабочем столе и в некоторых системных папках появляется текстовый документ, содержание которого примерно одинаково. В нем злоумышленник за определенную плату обещает выслать пароль. Для его поучения составлены инструкции.

- Вот и все. После этого, пользователи, впадая в панику, начинают искать информацию, как расшифровать файлы, что делать с вирусом No_more_ransom. Дабы спасти ценные данные, многие даже идут навстречу мошенникам, пересылая деньги. Вот только зачастую злоумышленники не спешат выполнить обещание.

Как вылечить или удалить вирус No_more_ransom

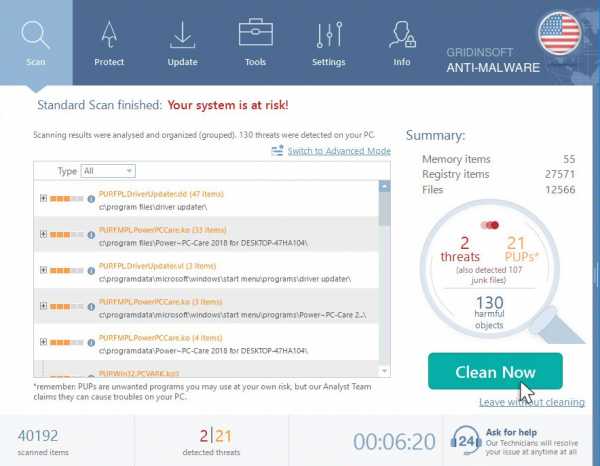

Важно понимать, что после того, как вы начнете самостоятельно бороться с вирусом-шифровальщиком No_more_ransom, потеряете возможность восстановить доступ к файлам при помощи пароля злоумышленников. Можно ли восстановить файл после No_more_ransom? На сегодняшний день нет на 100% рабочего алгоритма расшифровки данных. Исключением становятся только утилиты от известных лабораторий, но подбор пароля занимает очень много времени (месяцы, годы). Но о восстановлении чуть ниже. Для начала разберемся, как определить троян no more ransom (перевод – «нет больше выкупа») и побороть его.

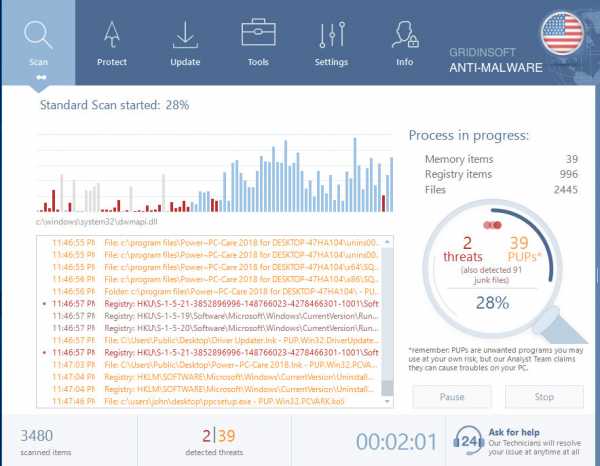

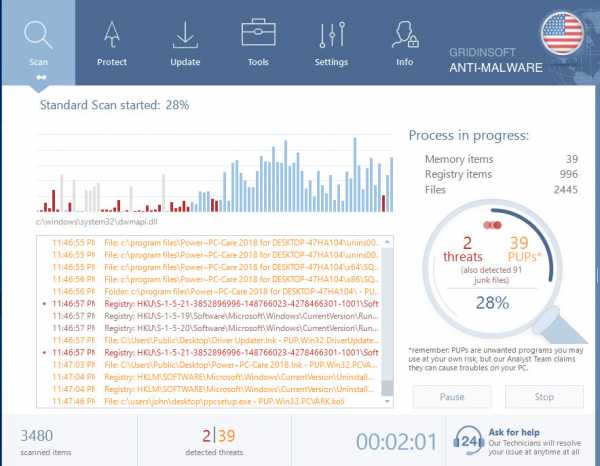

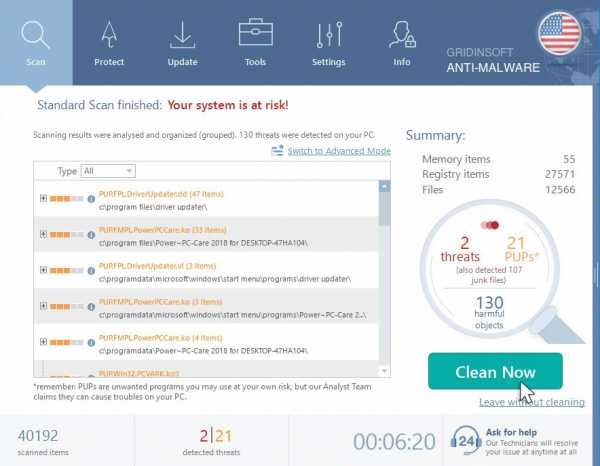

Как правило, установленное антивирусное ПО пропускает шифровальщики на компьютер – часто выходят новые версии, для которых попросту не успевают выпускать базы. Вирусы этого типа довольно просто удаляются с компьютера, ведь мошенникам и не нужно, чтобы они оставались в системе, выполнив свою задачу (шифрование). Для удаления можно воспользоваться уже готовыми утилитами, которые распространяются бесплатно:

Пользоваться ими очень просто: запускаем, выбираем диски, жмем «Начать проверку». Остается лишь ждать. После появится окошко, в котором будут отображены все угрозы. Жмем «Удалить».

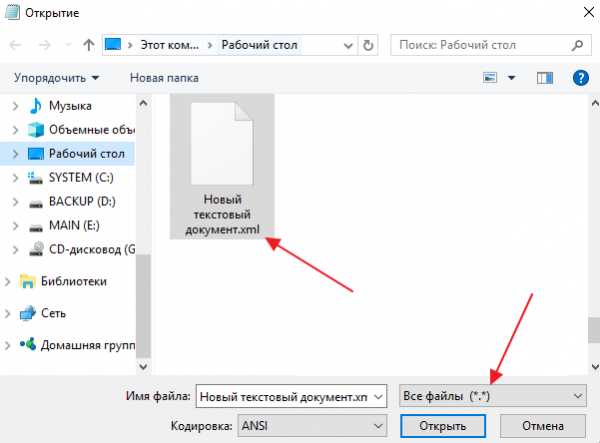

Скорее всего, одна из этих утилит удалит вирус-шифровальщик. Если этого не произошло, то необходимо удаление вручную:

- Откройте «Диспетчер задач». Найдите процесс вируса (по названию). Переходим в папку, в которой он разместился.

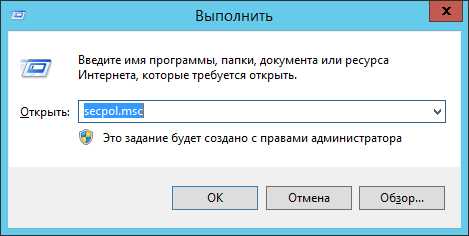

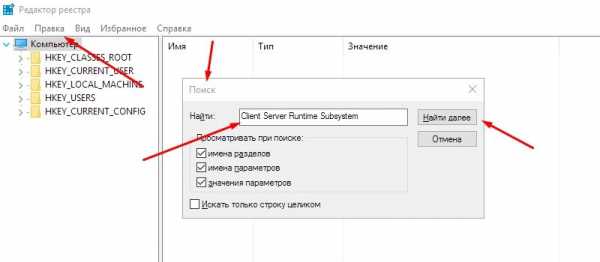

- Удаляем. Переходим в реестр. Для этого нажимаем сочетание клавиш Win+R, в строку «Выполнить» вписываем «regedit».

Перейдите в пункт «Правка», далее «Найти», здесь вводим «Client Server Runtime Subsystem». Находим и удаляем вирус No_more_ransom.

Перейдите в пункт «Правка», далее «Найти», здесь вводим «Client Server Runtime Subsystem». Находим и удаляем вирус No_more_ransom.

- Перезагружаем компьютер, заходим в «Диспетчер задач» и проверяем, чтобы не было процесса «No_more_ransom».

Если быстро заметите вирус, успев его удалить, то есть шанс, что часть данных не будет зашифрована. Лучше сохранить файлы, которые не подверглись атаке, на отдельный накопитель.

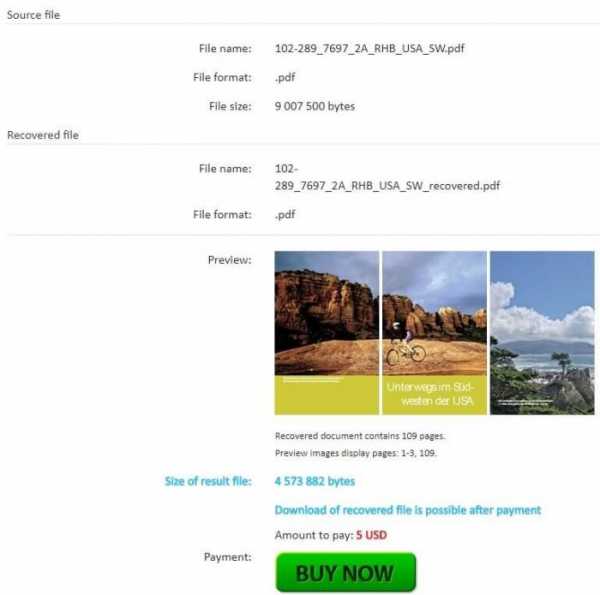

Утилиты-дешифровщики для расшифровки файлов «No_more_ransom»

Подобрать код самостоятельно просто невозможно, если только вы не продвинутый хакер. Для расшифровки потребуются специальные утилиты. Сразу скажу, что далеко не всем удастся расшифровка зашифрованного файла типа «No_more_ransom». Вирус новый, поэтому подбор пароля — очень сложная задача.

Итак, первым делом пробуем восстановить данные из теневых копий. По умолчанию операционная система, начиная с Windows 7, регулярно сохраняет копии ваших документов. В некоторых случаях вирусу не под силу удалить копии. Поэтому скачиваем бесплатную программу ShadowExplorer. Устанавливать ничего не придется – нужно просто распаковать.

- Запускаем утилиту.

- В левом верхнем углу видим две колонки: буква диска и дата сохранения копий.

- Переходим к нужному логическому диску, выбрав букву из выпадающего списка.

- Далее ищем нужную папку с документами. Перебираем даты создания копий, пока не найдем подходящую.

- Жмем правой кнопкой мыши по папке, а затем «Export». В новом окошке выбираем, в какую папку сохранить копии.

Если вирус не удалил копии, то есть вероятность восстановить порядка 80-90% зашифрованной информации.

Программы-дешифраторы для восстановления файлов после вируса No_more_ransom предлагают и известные антивирусные лаборатории. Правда, не стоит рассчитывать, что эти утилиты сумеют восстановить ваши данные. Шифровальщики постоянно совершенствуются, а специалисты попросту не успевают выпускать обновления для каждой версии. Отправляйте образцы в техническую поддержку антивирусных лабораторий, чтобы помочь разработчикам.

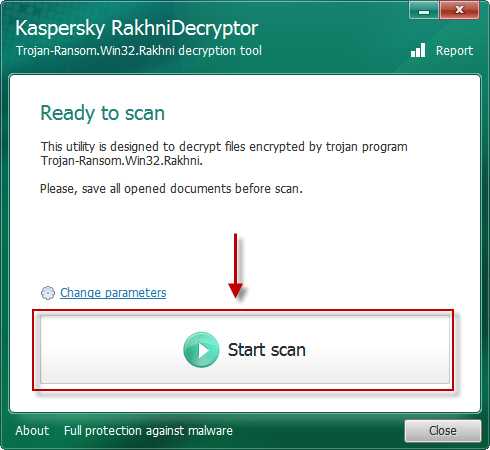

Для борьбы с No_more_ransom есть Kaspersky Decryptor. Утилита представлена в двух версиях с приставками Rector и Rakhni (о них на нашем сайте есть отдельные статьи). Для борьбы с вирусом и расшифровки файлов необходимо просто запустить программу, выбрав места проверки.

Помимо этого, требуется указать один из заблокированных документов, чтобы утилита занялась подбором пароля.

Можно бесплатно скачать и лучший дешифратор No_more_ransom от Dr. Web. Утилита называется matsnu1decrypt. Работает по схожему сценарию с программами от Kaspersky. Достаточно запустить проверку и дождаться окончания.

Как восстановить файлы, зашифрованные Yatron и FortuneCrypt

Шифровальщики были и остаются большой проблемой как для обычных пользователей, так и для экспертов — восстановить пострадавшие от них файлы непросто, а иногда и вовсе невозможно. Но у нас есть хорошие новости для жертв зловредов Yatron и FortuneCrypt: эксперты «Лаборатории Касперского» разработали и опубликовали декрипторы для файлов, пораженных этими шифровальщиками.

Как расшифровать файлы, зашифрованные Yatron

Вымогатель Yatron создан на основе другого шифровальщика — Hidden Tear. У этого «прародителя» необычная история. Несколько лет назад турецкий исследователь Утку Сен (Utku Sen) выложил в сеть исходный код зловреда. С тех пор специалисты периодически находят все новые вымогатели на его основе, и Yatron — один из них.

К счастью, в коде Yatron нашлись уязвимости — ими и воспользовались наши эксперты, чтобы создать декриптор. Если вы видите у заблокированных файлов расширение *.yatron — заходите на No More Ransom и качайте утилиту для их восстановления.

Как расшифровать файлы, пораженные FortuneCrypt

Второй шифровальщик тоже сложно назвать произведением вредоносного искусства. Вместо продвинутых языков вроде C/C++ и Python создатели FortuneCrypt использовали для его написания довольно простой BlitzMax — это такой BASIC на стероидах, который обычно используют начинающие разработчики игр. В истории наших наблюдений зловредов на нем еще не встречалось.

Наши эксперты обнаружили, что алгоритм шифрования программы далек от совершенства, и разработали декриптор и для нее. Как и в случае с Yatron, жертвы FortuneCrypt могут загрузить утилиту для расшифровки с портала No More Ransom.

Шифровальщик на компьютере — что делать

В первую очередь, не платите выкуп — этим вы только поощряете преступников, а вернут ли вам данные — большой вопрос. Лучше зайдите на сайт No More Ransom, который создали специалисты «Лаборатории Касперского» вместе с экспертами Интерпола, полицией Нидерландов и коллегами по отрасли, чтобы облегчить участь жертв шифровальщиков. Там собраны декрипторы для сотни программ-вымогателей.

Как защититься от шифровальщиков-вымогателей

Напоследок несколько советов, как не стать жертвой вымогателей:

- Не скачивайте программы с неизвестных и подозрительных сайтов — даже если название программы вам знакомо, внутри может быть совсем не то или не только то, что вы ожидаете.

- Не переходите по ссылкам и не открывайте вложения к письмам и сообщениям от незнакомых адресатов. Если неожиданное для вас подозрительное послание пришло от друга или коллеги, можно на всякий случай перезвонить и уточнить, безопасен ли файл.

- Регулярно обновляйте операционную систему и используемые программы. Это устранит уязвимости, которые используют шифровальщики.

- Установите надежный антивирус и не отключайте его, даже если какая-то программа очень об этом просит.

- Делайте резервные копии важных данных, храните их в облаке, на флешке или внешнем диске.

Пострадали от троянов-вымогателей? Расшифруйте файлы на NoMoreRansom.org

С тех пор как мы в последний раз рассказывали о проекте No More Ransom, случилось много хорошего. Для тех, кто не в курсе: сайт No More Ransom начинался как совместная инициатива Европола, полиции Нидерландов, Intel Security и «Лаборатории Касперского». На нем можно найти информацию о троянах-вымогателях, советы по защите от них и, что самое главное, бесплатные утилиты для расшифровки пострадавших файлов.

В октябре этого года к проекту присоединились правоохранительные органы из 13 разных стран. Кроме того, по данным за октябрь, 2500 человек вернули свои данные с помощью наших дешифраторов. Этим людям No More Ransom оказал реальную помощь, что нас очень радует. И маленький спойлер: с тех пор это число выросло более чем вдвое!

Сегодня мы снова хотим сообщить вам хорошие новости: на сайте появились новые инструменты для расшифровки, а инициативу поддержали еще несколько организаций. К проекту присоединились наши коллеги из Bitdefender, Emsisoft, Check Point Security и Trend Micro. Эти компании добавили в коллекцию утилит свои дешифраторы.

Проект также поддержали многие другие организации: AnubisNetworks, AON, Armor, Association for Preventing and Countering Frauds (Ассоциация по борьбе с мошенничеством), BH Consulting, CECyF (Centre Expert contre la Cybercriminalité Français), Cyberlaws.NET, Cylance Inc., DATTO, Inc., ESET, FS-ISAC (Financial Services — Information Sharing & Analysis Center), G-DATA Software AG, Heimdal Security, s21Sec, Smartfense, SWITCH, Ukrainian Interbank Payment Systems Member Association (Украинская межбанковская ассоциация членов платежных систем, EMA), CERT-EU (Центр реагирования на компьютерные инциденты Европейского союза), IRISS CERT (Центр реагирования на компьютерные инциденты Ирландии), CIRCL.LU (Центр реагирования на компьютерные инциденты Люксембурга) и SI-CERT (Центр реагирования на компьютерные инциденты Словении).

Хорошие новости: наш проект по борьбе с шифровальщиками-вымогателями нашел союзников еще в 13 странах https://t.co/yTrvX9K7MP pic.twitter.com/iqBpw3hl3B

— Kaspersky Lab (@Kaspersky_ru) October 17, 2016

К No More Ransom также присоединились правоохранительные органы Австрии, Дании, Мальты, Румынии, Словении, Сингапура, Финляндии и Хорватии. В результате проект официально поддерживают в 22 странах мира.

Кроме того, сайт теперь доступен не только на английском, но и на голландском, французском, итальянском, португальском и русском языках, поэтому пользователи из разных стран могут быстрее разобраться, что к чему. К настоящему моменту почти 6 тысяч человек использовали бесплатные утилиты с сайта, чтобы вернуть файлы, зашифрованные вымогателями, без уплаты выкупа.

Так что, киберпреступники всего мира, берегитесь! Проект растет, находит новых партнеров и помогает людям. Чем меньше жертв заплатят выкуп, тем ниже будут прибыли создателей троянов-вымогателей — и тем выше шансы, что преступная деятельность перестанет окупаться. Возможно, преступникам наконец придется найти себе нормальную работу.

Шифровальщики — это международный бизнес. Банды киберпреступников атакуют людей по всему миру. Так что в этом плане сотрудничество с правоохранительными органами из разных стран для нас очень важно: когда полиция конфискует командный сервер где-нибудь в Нидерландах и передает нам хранящиеся на них ключи, мы получаем все необходимое, чтобы написать дешифраторы для жертв со всех концов света — из США, Европы, России и так далее.

Ну а чем больше компаний из сферы информационной безопасности присоединяются к проекту, тем больше хороших утилит для расшифровки мы сможем создать общими усилиями. В общем, мы очень надеемся, что проект No More Ransom продолжит расти, сможет переломить тренд и прекратить распространение троянов-вымогателей.

Но, как бы там ни было, эта битва еще не окончена, так что людям по-прежнему стоит знать об опасностях, подстерегающих их в Сети. Поэтому рекомендуем вам прочесть вот этот пост, подробно рассказывающий о разновидностях и поведении троянов-вымогателей, а также о способах борьбы с ними. Если же шифровальщик все-таки добрался до ваших файлов, зайдите на nomoreransom.org и проверьте, не подойдет ли вам какой-нибудь из опубликованных там дешифраторов. Ну а лучше всего просто не давайте троянам пробраться в систему — а для этого она должна быть надежно защищена.

NO_MORE_RANSOM - как расшифровать зашифрованные файлы?

В конце 2016 года мир был атакован весьма нетривиальным вирусом-трояном, шифрующим пользовательские документы и мультимедиа-контент, получившим название NO_MORE_RANSOM. Как расшифровать файлы после воздействия этой угрозы, далее и будет рассмотрено. Однако сразу стоит предупредить всех пользователей, подвергшихся атаке, что единой методики нет. Это связано и с использованием одного из самых продвинутых алгоритмов шифрования, и со степенью проникновения вируса в компьютерную систему или даже в локальную сеть (хотя изначально на сетевое воздействие он и не рассчитан).

Что за вирус NO_MORE_RANSOM и как он работает?

Вообще, сам вирус принято относить к классу троянов типа I Love You, которые проникают в компьютерную систему и шифруют файлы пользователя (обычно это мультимедиа). Правда, если прародитель отличался только шифрованием, то этот вирус очень многое позаимствовал у некогда нашумевшей угрозы под названием DA_VINCI_COD, совместив в себе еще и функции вымогателя.

После заражения большинству файлов аудио, видео, графики или офисных документов присваивается длиннющее имя с расширением NO_MORE_RANSOM, содержащее сложный пароль.

При попытке их открытия на экране появляется сообщение о том, что файлы зашифрованы, а для произведения дешифрования нужно заплатить некоторую сумму.

Как угроза проникает в систему?

Оставим пока в покое вопрос о том, как после воздействия NO_MORE_RANSOM расшифровать файлы любого из вышеуказанных типов, а обратимся к технологии проникновения вируса в компьютерную систему. К сожалению, как бы банально это ни звучало, для этого используется старый проверенный способ: на адрес электронной почты приходит письмо с вложением, открывая которое, пользователь и получает срабатывание вредоносного кода.

Оригинальностью, как видим, эта методика не отличается. Однако сообщение может быть замаскировано под ничего не значащий текст. Или, наоборот, например, если речь идет о крупных компаниях, - под изменение условий какого-то контракта. Понятно, что рядовой клерк открывает вложение, а далее и получает плачевный результат. Одной из самых ярких вспышек стало шифрование баз данных популярного пакета 1С. А это уже дело серьезное.

NO_MORE_RANSOM: как расшифровать документы?

Но все же стоит обратиться к главному вопросу. Наверняка всех интересует, как расшифровать файлы. Вирус NO_MORE_RANSOM имеет свою последовательность действий. Если пользователь пытается произвести дешифрование сразу же после заражения, сделать это еще кое-как можно. Если же угроза обосновалась в системе прочно, увы, без помощи специалистов здесь не обойтись. Но и они зачастую оказываются бессильны.

Если угроза была обнаружена своевременно, путь только один – обратиться в службы поддержки антивирусных компаний (пока еще не все документы были зашифрованы), отправить пару недоступных для открытия файлов и на основе анализа оригиналов, сохраненных на съемных носителях, попытаться восстановить уже зараженные документы, предварительно скопировав на ту же флешку все, что еще доступно для открытия (хотя полной гарантии того, что вирус не проник в такие документы, тоже нет). После этого для верности носитель нужно обязательно проверить хотя бы антивирусным сканером (мало ли что).

Алгоритм

Отдельно стоит сказать и о том, что вирус для шифрования использует алгоритм RSA-3072, который, в отличие от ранее применявшейся технологии RSA-2048, является настолько сложным, что подбор нужного пароля, даже при условии, что этим будет заниматься весь контингент антивирусных лабораторий, может занять месяцы и годы. Таким образом, вопрос того, как расшифровать NO_MORE_RANSOM, потребует достаточно больших временных затрат. Но что делать, если восстановить информацию нужно немедленно? Прежде всего – удалить сам вирус.

Можно ли удалить вирус и как это сделать?

Собственно, сделать это нетрудно. Судя по наглости создателей вируса, угроза в компьютерной системе не маскируется. Наоборот – ей даже выгодно «самоудалиться» после окончания произведенных действий.

Тем не менее поначалу, идя на поводу у вируса, его все-таки следует нейтрализовать. Первым делом необходимо использовать портативные защитные утилиты вроде KVRT, Malwarebytes, Dr. Web CureIt! и им подобные. Обратите внимание: применяемые для проверки программы должны быть портативного типа в обязательном порядке (без установки на жесткий диск с запуском в оптимальном варианте со съемного носителя). Если угроза будет обнаружена, ее следует немедленно удалить.

Если таковые действия не предусмотрены, необходимо сначала зайти в «Диспетчер задач» и завершить в нем все процессы, связанные с вирусом, отсортировав службы по названию (как правило, это процесс Runtime Broker).

После снятия задачи нужно вызвать редактор системного реестра (regedit в меню «Выполнить») и задать поиск по названию «Client Server Runtime System» (без кавычек), после чего используя меню перемещения по результатам «Найти далее…», удалить все найденные элементы. Далее нужно произвести перезагрузку компьютера и поверить в «Диспетчере задач», нет ли там искомого процесса.

В принципе, вопрос того, как расшифровать вирус NO_MORE_RANSOM еще на стадии заражения, может быть решен и таким методом. Вероятность его нейтрализации, конечно, невелика, но шанс есть.

Как расшифровать файлы, зашифрованные NO_MORE_RANSOM: резервные копии

Но есть еще одна методика, о которой мало кто знает или даже догадывается. Дело в том, что сама операционная система постоянно создает собственные теневые резервные копии (например, на случай восстановления), или пользователь намеренно создает такие образы. Как показывает практика, именно на такие копии вирус не воздействует (в его структуре это просто не предусмотрено, хотя и не исключено).

Таким образом, проблема того, как расшифровать NO_MORE_RANSOM, сводится к тому, чтобы использовать именно их. Однако применять для этого штатные средства Windows не рекомендуется (а многие пользователи к скрытым копиям не получат доступа вообще). Поэтому применять нужно утилиту ShadowExplorer (она является портативной).

Для восстановления нужно просто запустить исполняемый файл программы, отсортировать информацию по датам или разделам, выбрать нужную копию (файла, папки или всей системы) и через меню ПКМ использовать строку экспорта. Далее просто выбирается директория, в которой будет сохранена текущая копия, а затем используется стандартный процесс восстановления.

Сторонние утилиты

Конечно, к проблеме того, как расшифровать NO_MORE_RANSOM, многие лаборатории предлагают свои собственные решения. Так, например, «Лаборатория Касперского» рекомендует использовать собственный программный продукт Kaspersky Decryptor, представленный в двух модификациях – Rakhini и Rector.

Не менее интересно выглядят и аналогичные разработки вроде дешифратора NO_MORE_RANSOM от Dr. Web. Но тут стоит сразу же учесть, что применение таких программ оправдано только в случае быстрого обнаружения угрозы, пока еще не были заражены все файлы. Если же вирус обосновался в системе прочно (когда зашифрованные файлы просто невозможно сравнить с их незашифрованными оригиналами), и такие приложения могут оказаться бесполезными.

Как итог

Собственно, вывод напрашивается только один: бороться с этим вирусом необходимо исключительно на стадии заражения, когда происходит шифрование только первых файлов. А вообще, лучше всего не открывать вложения в сообщениях электронной почты, полученных из сомнительных источников (это касается исключительно клиентов, установленных непосредственно на компьютере – Outlook, Oulook Express и др.). К тому же если сотрудник компании имеет в своем распоряжении список адресов клиентов и партнеров, открытие «левых» сообщений становится совершенно нецелесообразным, поскольку большинство при приеме на работу подписывает соглашения о неразглашении коммерческой тайны и кибербезопасности.

No Ransom: бесплатная расшифровка файлов

0 инструментов найдено

Смотрите также

| Название | Описание | Дата обновления |

|---|---|---|

Shade Decryptor |

Скачать |

30 Апр 2020 |

Rakhni Decryptor |

Восстанавливает файлы после шифровальщиков Rakhni, Agent.iih, Aura, Autoit, Pletor, Rotor, Lamer, Lortok, Cryptokluchen, Democry, Bitman (TeslaCrypt, версии 3 и 4), Chimera, Crysis (версий 2 и 3). Обновления: восстанавливает файлы после шифровальщиков Dharma, Jaff, новые версии Cryakl, Yatron, FortuneCrypt. Как расшифровать Скачать |

25 Сен 2019 |

Rannoh Decryptor |

Восстанавливает файлы после шифровальщиков Rannoh, AutoIt, Fury, Crybola, Cryakl, CryptXXX (версий 1, 2 и 3), Polyglot или Marsjoke. Как расшифровать Скачать |

20 Дек 2016 |

Wildfire Decryptor |

Скачать |

24 Авг 2016 |

CoinVault Decryptor |

Восстанавливает файлы после шифровальщиков CoinVault и Bitcryptor. Утилита создана совместно с полицией и прокуратурой Нидерландов. Как расшифровать Скачать |

15 Апр 2015 |

Xorist Decryptor |

Скачать |

23 Авг 2016 |

Установите Kaspersky Internet Security,

чтобы уберечь свой компьютер от вымогателей

Более 100 бесплатных инструментов дешифрования программ-вымогателей для удаления и разблокировки зашифрованных файлов

40 забавных каракулей для любителей кошек и вашей кошки Сумасшедшая подруга

60 цитат об измене парня и лежащего мужа

120 бесплатных паролей Wi-Fi в аэропортах со всего мира

4 способа повысить и оптимизировать мощность и скорость беспроводного сигнала WiFi

6 Приложение для виртуального номера телефона SIM-карты для смартфонов iOS и Android

6 Лучший VPN для игр - без задержек, 0% потери пакетов и уменьшения пинга ms

7 бесплатных приложений для Найти, шпионить и отслеживать украденный Android-смартфон

10 лучших бесплатных хостингов WordPress с собственным доменом и безопасной безопасностью

10 GPS-трекер для смартфонов в поиске пропавших без вести, похищенных и похищенных детей

7 Программное обеспечение для восстановления кражи ноутбука с GPS-отслеживанием местоположения и SpyCam

Скачать бесплатно McAfee A

.Как удалить Shade Ransomware и расшифровать файлы .no_more_ransom

Поделиться - это забота!

Заражены программой-вымогателем Shade? Нужно расшифровать ваши файлы?

Что такое программа-вымогатель Shade

Shade - это программа-вымогатель, очень похожая на Wildfire, Hades Locker, CryptFIle2 (или CryptMix) и MarsJoke (или JokeFromMars). Как только программа-вымогатель Shade заразила ваш компьютер, она шифрует различные данные. После завершения процесса шифрования эта программа-вымогатель добавляет .no_more_ransom расширение (какая ирония) к имени всех зашифрованных файлов. Он создаст текстовую заметку с именем nomoreransom_note_original.txt / YourID.txt / hacked.txt в каждой папке с зашифрованными данными и на вашем рабочем столе.

У этого вымогателя есть две особенности, которые отличают его от других программ-вымогателей. Во-первых, это плата за расшифровку файлов. 30 долларов - это гораздо меньший выкуп по сравнению с 500-1000 долларов (обычно эту сумму требуют разработчики программ-вымогателей).Даже если плата не такая большая, не пытайтесь платить им, поскольку нет гарантии, что вы вернете свои файлы. Вторая особенность заключается в том, что эти киберпреступники предлагают вам оплатить их через систему PayPal, что странно, потому что платеж PayPal очень легко отслеживать, в отличие от системы биткойнов.

Каждое изменение, которое Shade Ransomware вносит на ваш компьютер, предъявляет требования разработчика. Эти киберпреступники хотят, чтобы вы связались с ними, а затем они предложат вам восстановить зашифрованные файлы, заплатив им определенную плату.Вы можете найти их электронную почту в каждом текстовом файле. Вот что обычно содержит эти txt-файлы:

«Вы были поражены черными оттенками. Все ваши файлы были защищены надежным шифрованием с помощью RSA-4096. Более подробную информацию о ключах шифрования с использованием RSA-4096 можно найти здесь: http : //en.wikipedia.org/wiki/RSA_ (криптосистема) Ваши файлы будут зашифрованы на всю жизнь, поэтому не ждите так долго, чтобы восстановить ваши файлы, потому что ВЫ НЕ МОЖЕТЕ !! Вам нужно выполнить один, если эти шаги>

1- отправить 30 $ = 0.0700 биткойнов на эту учетную запись >> - а затем свяжитесь с сайленс[email protected], сообщив свои идентификационные данные (вы найдете их в папке [/ Desktop или / Downloads или / Documents]) и подтверждение своей денежной транзакции.

2- Посетите этот веб-сайт> http://daftoraytg.com/ и следуйте инструкциям по расшифровке файлов.

через (96) часов ключ для расшифровки ваших файлов будет удален из нашей базы данных.

# ПРИМЕЧАНИЕ> (100% у вас будут все файлы обратно), если вы выполните шаги 1 или 2

3- После того, как вы закончите 1 из ваших шагов, откройте программу дешифрования и восстановите все ваши файлы, которые мы отправим вам после наш Deal

Чем опасен RSA-4096?

После того, как RSA-4096 проникает в вашу систему, вы даже не подозреваете об этом, он начинает работать.

Начинает процесс шифрования и очищает все, что вы храните на своем компьютере. Каждый файл, каждая фотография, каждое видео, музыка, документы - нет ничего безопасного.

Заражение все шифрует. Вы все еще видите его, но не можете открыть. Это его игра. Он всегда под рукой, но не дает вам к нему доступа ».

Не платите этим преступникам, инвестирование в их схему выкупа вам не поможет, потому что нет гарантии, что они расшифруют ваши файлы.Поэтому вам лучше попробовать решить эту проблему самостоятельно.

Обновление. Используйте следующую службу, чтобы определить версию и тип программы-вымогателя, которая была атакована вами: ID Ransomware. Также проверьте следующий веб-сайт на предмет возможного дешифратора: Emsisoft Decryptors.

Как программа-вымогатель Shade заразила ваш компьютер

Программа-вымогатель Shade обычно заражает ваш компьютер через зараженные вложения электронной почты, поддельные программы обновления программного обеспечения и трояны - вот почему хорошие антивирусы жизненно важны для предотвращения угрозы программ-вымогателей.Вы также можете получить эту программу-вымогатель в сетях обмена файлами, включая торрент-файлы. После завершения процесса проникновения Shade Ransomware выполняет следующие шаги:

- Shade Ransomware устанавливает соединение со своим сервером управления и контроля, чтобы получить данные конфигурации и другую информацию о вашем компьютере.

- Shade Ransomware изменяет настройки вашего компьютера, чтобы он запускался автоматически при каждом запуске Windows.

- Shade Ransomware ищет данные определенного типа и шифрует их с помощью передового алгоритма шифрования.

Единственный способ защитить ваш компьютер от подобных угроз - использовать антивирусы с криптозащитой, такие как HitmanPro.Alert with CryptoGuard.

Что делать, если вы заражены вирусом-вымогателем Shade?

Прежде всего, не паникуйте. Следуйте этим простым шагам ниже.

1. Запустите компьютер в безопасном режиме с помощью сети . Для этого перезагрузите компьютер, прежде чем ваша система запустится, несколько раз нажмите F8. Это остановит загрузку системы и отобразит экран Расширенные параметры загрузки .Выберите Safe mode with network option из списка опций, используя стрелки вверх и вниз на клавиатуре, и нажмите Enter .

2. Войдите в систему, зараженную вирусом-вымогателем Shade. Запустите свой интернет-браузер, загрузите надежную программу защиты от вредоносных программ и начните полное сканирование системы. После завершения сканирования просмотрите результаты сканирования и удалите все обнаруженные записи.

Рекомендуемое решение:

Norton - мощный инструмент для удаления. Он может удалить все экземпляры новейших вирусов, подобных шифровальщику Shade, - файлы, папки, ключи реестра.

Скачать Norton * Пробная версия Norton обеспечивает БЕСПЛАТНОЕ обнаружение компьютерных вирусов. Чтобы удалить вредоносное ПО, вам необходимо приобрести полную версию Norton.

Шаг 2: Удалите следующие файлы и папки программы-вымогателя Shade:

Удалите следующие записи реестра:

нет информации

Удалите следующие файлы:

Как восстановить files.hta

Как расшифровать файлы заражены программой-вымогателем Shade (.no_more_ransom файлов)?

Используйте автоматические инструменты дешифрования

1. Инструмент дешифрования .no_more_ransom от Kaspersky

Есть дешифратор вымогателя от Kaspersky, который может расшифровать файлы .no_more_ransom. Это бесплатно и может помочь вам восстановить файлы .no_more_ransom, зашифрованные вирусом Vegclass Ransomware. Скачать здесь:

Скачать Kaspersky RakhniDecryptorРасшифровать файлы .no_more_ransom вручную

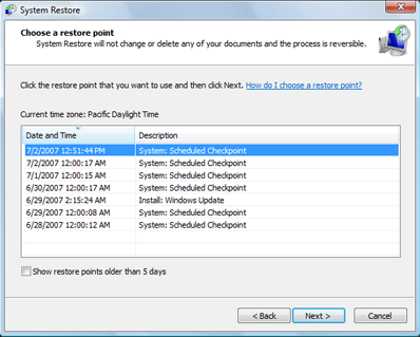

Восстановить систему с помощью System Restore

Хотя последние версии вымогателя Shade удаляют файлы восстановления системы, этот метод может помочь вам частично восстановить ваши файлы.Попробуйте и используйте стандартное восстановление системы, чтобы восстановить ваши данные.

- Начать поиск по запросу « Восстановление системы »

- Щелкните результат

- Выберите дату до появления инфекции

- Следуйте инструкциям на экране

Откат файлов до предыдущей версии

Назад версии могут быть копиями файлов и папок, созданными с помощью Windows Backup (если оно активно), или копиями файлов и папок, созданных с помощью восстановления системы.Вы можете использовать эту функцию для восстановления файлов и папок, которые вы случайно изменили или удалили, или которые были повреждены (в нашем случае - зашифрованы программой-вымогателем Shade). Эта функция доступна в Windows 7 и более поздних версиях.

- Щелкните правой кнопкой мыши файл и выберите Свойства

- Откройте вкладку Предыдущая версия

- Выберите последнюю версию и щелкните Копировать

- Щелкните Восстановить

Восстановить.no_more_ransom с использованием теневых копий

- Загрузите и запустите Shadow Explorer .

- Выберите диск и папку, в которой находятся ваши файлы, и дату, с которой вы хотите их восстановить.

- Щелкните правой кнопкой мыши папку, которую хотите восстановить, и выберите Экспорт .

- После завершения процесса сканирования нажмите Восстановить , чтобы восстановить файлы.

Защитите свой компьютер от программ-вымогателей

Большинство современных антивирусов могут защитить ваш компьютер от программ-вымогателей и криптотроянов, но тысячи людей по-прежнему заражаются.Есть несколько программ, которые используют разные подходы для защиты от программ-вымогателей и шкафчиков. Один из лучших - HitmanPro.Alert with CryptoGuard . Возможно, вы уже знаете HitmanPro как известный облачный сканер защиты от вредоносных программ. Ознакомьтесь с новейшим программным обеспечением для активной защиты от SurfRight.

Скачать HitmanPro.Alert с CryptoGuardИнформация предоставлена: Алексей Абалмасов

.Вот бесплатные инструменты для расшифровки программ-вымогателей, которые вам нужны [Обновлено 2020 г.]

Если ваша сеть заражена программой-вымогателем, выполните следующие действия, чтобы восстановить важные данные:

Шаг 1: Не платите выкуп, потому что нет гарантии, что создатели программ-вымогателей предоставят вам доступ к вашим данным.

Шаг 2: Найдите все доступные резервные копии и подумайте о том, чтобы хранить резервные копии данных в безопасных удаленных местах.

Шаг 3. Если резервных копий нет, попробуйте расшифровать данные, заблокированные программой-вымогателем, с помощью лучших доступных инструментов расшифровки программ-вымогателей.

В это руководство по борьбе с программами-вымогателями мы включили эти бесплатные инструменты дешифрования, которые можно использовать, чтобы избежать всех типов вредоносных программ.

Перейдите по этим ссылкам, чтобы узнать больше.

Как определить зараженную программу-вымогатель

Инструменты дешифрования программ-вымогателей

Описание семейств программ-вымогателей и инструментов для расшифровки

Как избежать заражения программ-вымогателей в будущем

12 Контрольный список для защиты от программ-вымогателей

Как определить программу-вымогатель, которой вы были заражены

Часто в записке о выкупе содержится подробная информация о типе программы-вымогателя, с помощью которой были зашифрованы ваши файлы, но может случиться так, что у вас нет этой информации под рукой.Читатели просили нас показать, какие расширения шифрования принадлежат к каким семействам программ-вымогателей. Многие из этих расширений сигнализируют о новых типах вредоносных программ для шифрования, для которых нет доступных дешифраторов.

Если вам нужна помощь в определении типа программ-вымогателей, влияющих на вашу систему, вы можете использовать эти два инструмента ниже:

Крипто-шериф от No More Ransom

ID программы-вымогателя от команды MalwareHunter

Инструменты дешифрования программ-вымогателей - постоянный список

Заявление об отказе от ответственности:

Вы должны знать, что список ниже не является полным и, вероятно, никогда не будет полным.Используйте его, но также проведите задокументированное исследование. Безопасное дешифрование ваших данных может быть нервным процессом, поэтому постарайтесь действовать как можно тщательнее.

Мы сделаем все возможное, чтобы обновлять этот список и добавлять в него больше инструментов. Вклады и предложения более чем приветствуются , так как мы обещаем оперативно реагировать на них и включать их в список.

Если вам понравился этот пост, вам понравится наш информационный бюллетень.

Получайте новые статьи прямо на почту

Некоторые из упомянутых ниже инструментов дешифрования программ-вымогателей просты в использовании, в то время как для расшифровки других требуется немного больше технических знаний.Если у вас нет технических навыков, вы всегда можете обратиться за помощью на один из форумов по удалению вредоносных программ , на которых вы найдете массу информации и полезные сообщества.

.777 инструмент для дешифрования программ-вымогателей

Инструмент дешифрования 7even-HONE $ T

.8lock8 инструмент для дешифрования программ-вымогателей + объяснения

7ev3n дешифратор

Инструмент AES_NI Rakhni Decryptor

Агент.iih дешифратор (расшифровывается Rakhni Decryptor)

Инструмент дешифрования Alcatraz Ransom

Инструмент для дешифрования Alma

Инструмент для расшифровки Al-Namrood

Инструмент альфа-дешифрования

Инструмент для расшифровки AlphaLocker

Расшифровщик Amnesia Ransom

Средство дешифрования Amnesia Ransom 2

Инструмент для расшифровки Апокалипсиса

Инструмент дешифрования ApocalypseVM + альтернатива

Инструмент для расшифровки Aura (расшифрован с помощью Rakhni Decryptor)

Инструмент дешифрования AutoIT (расшифрован с помощью Rannoh Decryptor)

Инструмент дешифрования AutoLT (расшифрован с помощью Rannoh Decryptor)

Инструмент дешифрования Autolocky

Инструмент для расшифровки плохих блоков + альтернатива 1

Инструмент расшифровки BarRax Ransom

Инструмент для дешифрования Bart

Инструмент для дешифрования BigBobRoss

Инструмент дешифрования BitCryptor

Инструмент дешифрования BitStak

BTCWare Декриптор выкупа

Инструмент дешифрования Cerber

Инструмент для расшифровки химеры + альтернатива 1 + альтернатива 2

Инструмент для расшифровки CoinVault

Инструмент дешифрования Cry128

Инструмент дешифрования Cry9 Ransom

Инструмент дешифрования Cryakl (расшифрован с помощью Rannoh Decryptor)

Инструмент дешифрования Crybola (расшифровано с помощью Rannoh Decryp

.бесплатных дешифраторов программ-вымогателей - Kaspersky

0 инструмент соответствовал вашему запросу

Возможно вам понравится

| Название инструмента | Описание | Обновлено |

|---|---|---|

Расшифровщик оттенков | Расшифровывает файлы, затронутые всеми версиями Shade. Практическое руководство Скачать | 30 апреля 2020 |

Декриптор Рахни | Расшифровывает файлы, затронутые Рахни, агентом.iih, Aura, Autoit, Pletor, Rotor, Lamer, Cryptokluchen, Lortok, Democry, Bitman Практическое руководство Скачать | 25 сен 2019 |

Декриптор Ранно | Расшифровывает файлы, затронутые Rannoh, AutoIt, Fury, Cryakl, Crybola, CryptXXX (версии 1, 2 и 3), Polyglot aka Marsjoke. Практическое руководство Скачать | 20 декабря 2016 |

Декриптор CoinVault | Расшифровывает файлы, затронутые CoinVault и Bitcryptor.Создано в сотрудничестве с Национальным отделом по преступлениям в сфере высоких технологий (NHTCU) полиции Нидерландов и национальной прокуратурой Нидерландов. Практическое руководство Скачать | 15 апреля 2015 г. |

Декриптор Wildfire | Скачать | 24 августа 2016 |

Декриптор Xorist | Скачать | 23 августа 2016 |

Загрузите Kaspersky Internet Security

, чтобы избежать атак программ-вымогателей в будущем

Boop Virus Ransomware. Как расшифровать файл .BOOP?

Boop - это семейство программ-вымогателей DJVU. Эта программа-вымогатель шифрует важные личные файлы (видео, фотографии, документы). Зараженные файлы можно отслеживать по определенному расширению «.boop». Значит, вы их вообще не можете открыть.

GridinSoft Anti-Malware

Удаление компьютерных вирусов вручную может занять несколько часов и при этом может повредить ваш компьютер. Я рекомендую вам скачать GridinSoft Anti-Malware для удаления вирусов.Позволяет завершить сканирование и вылечить ваш компьютер в течение пробного периода.

В этом руководстве я постараюсь помочь вам удалить программу-вымогатель Boop без какой-либо оплаты. В качестве бонуса я помогу вам расшифровать ваши зашифрованные файлы.

Что такое «Буп»?

Boop может быть правильно идентифицирован как заражение типа вымогателя.

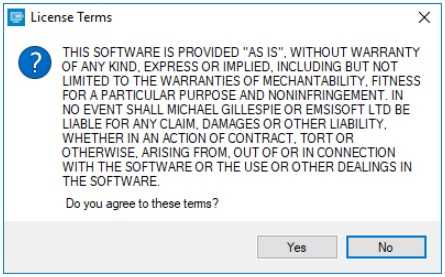

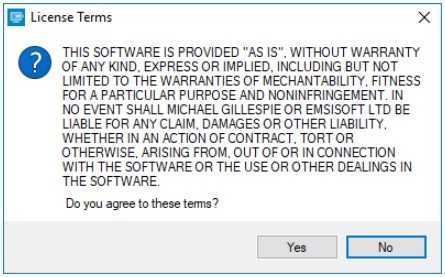

Ransomware - это особый вид вируса, который зашифровывает ваши документы и заставляет вас платить за их восстановление. Обратите внимание, что семейство программ-вымогателей DJVU (также известных как STOP) было впервые обнаружено вирусным аналитиком Майклом Гиллеспи.

Boop похож на других представителей того же семейства: Vari, Oonn, Nile. Boop зашифровал все популярные типы файлов. Следовательно, вы не можете работать с собственными документами или фотографиями. Boop добавляет ко всем файлам собственное расширение «.boop». Например, файл «video.avi» будет заменен на «video.avi.boop». Как только шифрование завершено, Boop генерирует определенный файл «_readme.txt» и помещает его во все папки, содержащие измененные файлы.

Вот краткая информация о программе-вымогателе Boop:

| Семейство программ-вымогателей | DJVU / STOP программа-вымогатель |

| добавочный номер | .буп |

| Примечание о программе-вымогателе | _readme.txt |

| Выкуп | От 490 до 980 долларов (в биткойнах) |

| Контакт | [email protected] , [email protected] |

| Обнаружение | Trojan.Uztuby.17, Win32 / Kryptik.HFMY, Trojan.Agent.EVAV |

| Симптомы | Большинство ваших файлов (фото, видео, документы) имеют расширение.boop расширение, и вы не можете его открыть |

| Инструмент для ремонта | Проверить, не пострадал ли ваша система от вируса .boop file |

Этот текст с просьбой об оплате предназначен для восстановления файлов с помощью ключа дешифрования:

Страшное предупреждение, требующее от пользователей заплатить выкуп за расшифровку скомпрометированных данных, содержит эти разочаровывающие предупреждения

Алгоритм криптографии, используемый Boop, - AES-256. Итак, если ваши документы были зашифрованы с помощью определенного ключа дешифрования, который полностью уникален и других копий нет.Печальная реальность заключается в том, что восстановить информацию без уникального ключа невозможно.

В случае, если Boop работал в онлайн-режиме, получить доступ к ключу AES-256 невозможно. Он хранится на удаленном сервере, принадлежащем злоумышленникам, которые способствуют заражению Boop.

Для получения ключа дешифрования необходимо оплатить 980 долларов США. Чтобы получить реквизиты платежа, сообщение побуждает жертв связаться с мошенниками по электронной почте ([email protected]) или через Telegram.

Не плати за Буп!

Пожалуйста, попробуйте использовать доступные резервные копии, или Decrypter tool

В файле_readme.txt также указано, что владельцы компьютеров должны связаться с представителями Boop в течение 72 часов с момента зашифровывания файлов. При условии, что они свяжутся с вами в течение 72 часов, пользователям будет предоставлена скидка 50%. Таким образом, сумма выкупа будет снижена до 490 долларов). Тем не менее, держитесь подальше от уплаты выкупа!

Обязательно советую не связываться с этими махинациями и не платить.Одно из самых реальных рабочих решений для восстановления потерянных данных - просто используя доступные резервные копии или используйте инструмент Decrypter.

Особенность всех таких вирусов заключается в применении схожего набора действий по генерации уникального ключа дешифрования для восстановления зашифрованных данных.

Таким образом, если программа-вымогатель еще не находится на стадии разработки или не обладает некоторыми труднопреодолимыми недостатками, восстановление зашифрованных данных вручную невозможно. Единственное решение предотвратить потерю ценных данных - это регулярно делать резервные копии важных файлов.

Обратите внимание, что даже если вы регулярно поддерживаете такие резервные копии, их следует размещать в определенном месте, не отвлекаясь и не подключаясь к вашей основной рабочей станции.

Например, резервная копия может храниться на USB-накопителе или на другом внешнем жестком диске. При желании вы можете обратиться к справке по онлайн (облачному) хранилищу информации.

Излишне упоминать, что когда вы храните данные резервной копии на общем устройстве, они могут быть зашифрованы таким же образом, как и другие данные.

По этой причине размещение резервной копии на основном устройстве - не лучшая идея.

Как я заразился?

Boop имеет различные методы, встроенные в вашу систему. Но на самом деле не имеет значения, какой конкретный метод применялся в вашем случае.

Boop-атака после успешной попытки фишинга.

Тем не менее, это общие утечки, через которые он может быть введен в ваш компьютер:

- скрытая установка вместе с другими приложениями, особенно утилитами, которые работают как бесплатное или условно-бесплатное ПО;

- сомнительная ссылка в спам-письмах, ведущая к установщику Boop

- онлайн-ресурсов бесплатного хостинга;

- с использованием незаконных одноранговых (P2P) ресурсов для загрузки пиратского программного обеспечения.

Были случаи, когда вирус Boop маскировался под какой-то законный инструмент, например, в сообщениях с требованием запустить какое-то нежелательное ПО или обновления браузера. Обычно таким образом некоторые онлайн-мошенники стремятся заставить вас установить программу-вымогатель Boop вручную, фактически заставляя вас напрямую участвовать в этом процессе.

Конечно, предупреждение о фиктивном обновлении не будет указывать на то, что вы действительно собираетесь внедрить программу-вымогатель Boop. Эта установка будет скрыта под предупреждением о том, что якобы вам следует обновить Adobe Flash Player или какую-либо другую сомнительную программу.

Конечно, взломанные приложения тоже представляют собой ущерб. Использование P2P является незаконным и может привести к внедрению серьезного вредоносного ПО, включая программу-вымогатель Boop.

Подводя итог, что вы можете сделать, чтобы избежать внедрения вымогателя Boop на ваше устройство? Несмотря на то, что нет 100% гарантии, что ваш компьютер не будет поврежден, есть определенные советы, которые я хочу дать вам, чтобы предотвратить проникновение Boop. Вы должны быть осторожны при установке бесплатных программ сегодня.

Убедитесь, что вы всегда читаете, что предлагают установщики в дополнение к основной бесплатной программе.Держитесь подальше от открытия сомнительных вложений электронной почты. Не открывайте файлы от неизвестных адресатов. Конечно, ваша текущая программа безопасности всегда должна обновляться.

Вредоносная программа о себе открыто не говорит. Он не будет упомянут в списке ваших доступных программ. Однако он будет замаскирован под какой-то вредоносный процесс, регулярно работающий в фоновом режиме, начиная с момента запуска компьютера.

Сообщение от программы-вымогателя Boop содержит следующую неприятную информацию:

ВНИМАНИЕ! Не волнуйтесь, вы можете вернуть все свои файлы! Все ваши файлы, такие как фотографии, базы данных, документы и другие важные файлы, зашифрованы с помощью самого надежного шифрования и уникального ключа.Единственный способ восстановить файлы - это приобрести для вас инструмент дешифрования и уникальный ключ. Это программное обеспечение расшифрует все ваши зашифрованные файлы. Какие гарантии у вас есть? Вы можете отправить один из своих зашифрованных файлов со своего компьютера, и мы расшифруем его бесплатно. Но мы можем бесплатно расшифровать только 1 файл. Файл не должен содержать ценной информации. Вы можете получить и посмотреть видеообзор инструмента дешифрования: https://we.tl/t-WJa63R98Ku Стоимость закрытого ключа и программного обеспечения для дешифрования составляет 980 долларов.Скидка 50% доступна, если вы свяжетесь с нами в первые 72 часа, это цена для вас 490 долларов. Обратите внимание, что вы никогда не восстановите свои данные без оплаты. Проверьте папку "Спам" или "Нежелательная почта" в своей электронной почте, если вы не получаете ответа более 6 часов. Чтобы получить эту программу, вам необходимо написать на нашу электронную почту: [email protected] Зарезервируйте адрес электронной почты, чтобы связаться с нами: [email protected] Ваш личный идентификатор: XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX

Изображение ниже дает четкое представление о том, как файлы с расширением «.boop »выглядит так:

Пример зашифрованных файлов .boop

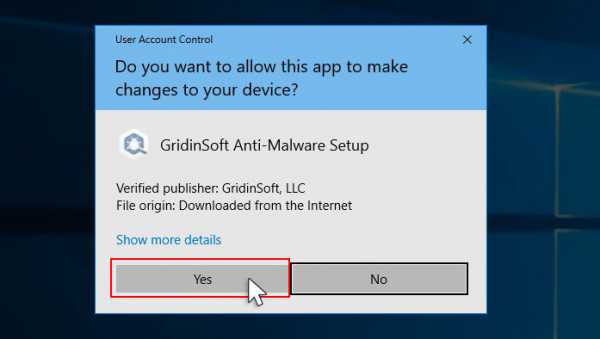

Как удалить вирус Boop?

Помимо кодирования файлов жертвы, вирус Boop также начал устанавливать на компьютер шпионское ПО Azorult для кражи учетных данных, криптовалютных кошельков, файлов рабочего стола и т. Д.

Причины, по которым я бы рекомендовал GridinSoft

Нет лучшего способа распознать, удалить и предотвратить программы-вымогатели, чем использовать антивирусное программное обеспечение от GridinSoft.

Скачать утилиту для удаления.

Вы можете загрузить GridinSoft Anti-Malware, нажав кнопку ниже:

Запустите установочный файл.

По завершении загрузки файла установки дважды щелкните файл setup-antimalware-fix.exe , чтобы установить GridinSoft Anti-Malware на свой компьютер.

Контроль учетных записей пользователей с просьбой разрешить GridinSoft Anti-Malware вносить изменения в ваше устройство. Итак, вы должны нажать «Да», чтобы продолжить установку.

Нажмите кнопку «Установить».

После установки Anti-Malware запустится автоматически.

Дождитесь завершения сканирования антивирусным ПО.

GridinSoft Anti-Malware автоматически начнет сканирование вашей системы на предмет заражения Boop и других вредоносных программ. Этот процесс может занять 20–30 минут, поэтому я предлагаю вам периодически проверять статус процесса сканирования.

Щелкните «Очистить сейчас».

По завершении сканирования вы увидите список инфекций, обнаруженных GridinSoft Anti-Malware.Чтобы удалить их, нажмите кнопку «Очистить сейчас» в правом углу.

Как расшифровать файлы .boop?

Решение для восстановления больших « .boop файлов »

Попробуйте удалить расширение .boop из нескольких БОЛЬШИХ файлов и открыть их. Либо вирус Boop прочитал и не зашифровал файл, либо он ошибся и не добавил маркер файла. Если ваши файлы очень большие (2 ГБ +), скорее всего, последнее. Пожалуйста, дайте мне знать в комментариях, если это сработает для вас.

Новейшие расширения, выпущенные примерно в конце августа 2019 года после того, как преступники внесли изменения. Сюда входят Кук, Эриф, Куус и т. Д.

В результате изменений, внесенных злоумышленниками, STOPDecrypter больше не поддерживается. Он был удален и заменен Emsisoft Decryptor для STOP Djvu Ransomware, разработанным Emsisoft и Майклом Гиллеспи.

Вы можете скачать бесплатную утилиту дешифрования здесь: Decryptor for STOP Djvu.

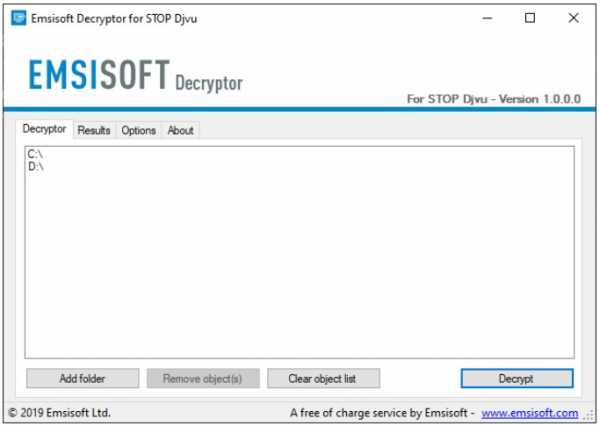

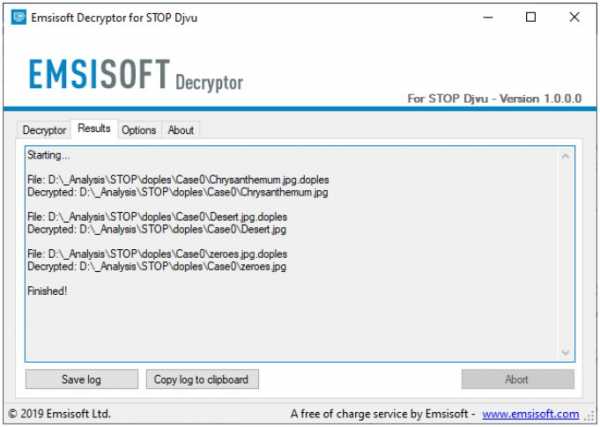

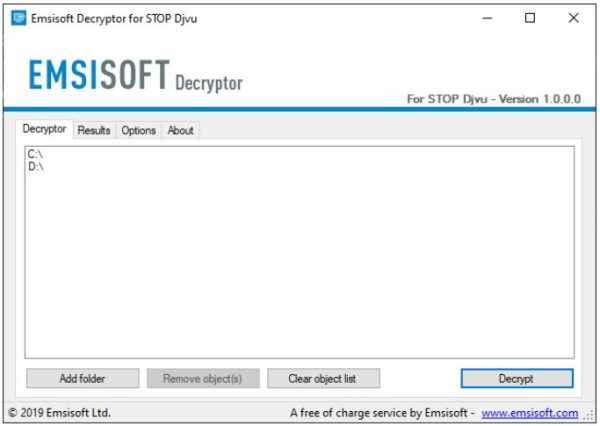

Загрузите и запустите средство дешифрования.

Начните загрузку средства дешифрования.

Обязательно запускайте утилиту дешифрования от имени администратора. Вам необходимо согласиться с условиями лицензии, которые появятся. Для этого нажмите кнопку « Да »:

Как только вы принимаете условия лицензии, появляется главный пользовательский интерфейс дешифратора:

Выберите папки для расшифровки.

Исходя из настроек по умолчанию, дешифратор автоматически заполнит доступные местоположения, чтобы расшифровать доступные в настоящее время диски (подключенные), включая сетевые диски.Дополнительные (необязательные) места можно выбрать с помощью кнопки «Добавить».

Декрипторыобычно предлагают несколько вариантов с учетом конкретного семейства вредоносных программ. Текущие возможные параметры представлены на вкладке «Параметры» и могут быть активированы или деактивированы там. Вы можете найти подробный список активных в данный момент опций ниже.

Щелкните по кнопке «Расшифровать».

Как только вы добавите все нужные места для дешифрования в список, нажмите кнопку «Расшифровать», чтобы начать процедуру дешифрования.

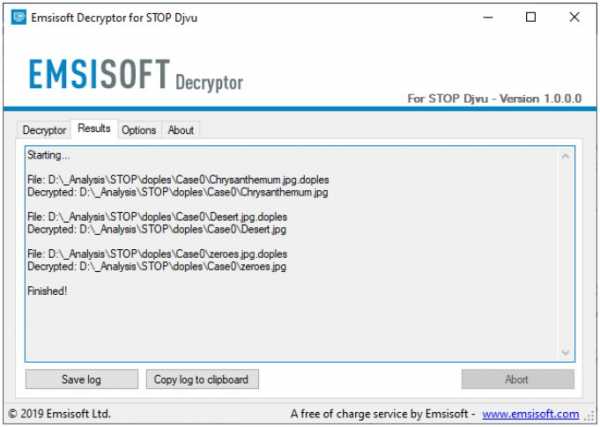

Обратите внимание, что на главном экране вы можете перейти к просмотру состояния, сообщая вам об активном процессе и статистике расшифровки ваших данных:

Расшифровщик уведомит вас, как только процедура расшифровки будет завершена. Если вам нужен отчет для личных бумаг, вы можете сохранить его, нажав кнопку «Сохранить журнал». Обратите внимание, что его также можно скопировать прямо в буфер обмена и при необходимости вставить в электронные письма или сообщения на форуме.

Часто задаваемые вопросы

Как я могу открыть файлы «.boop»?

Ни за что. Эти файлы зашифрованы программой-вымогателем Boop. Содержимое файлов .boop недоступно, пока они не будут расшифрованы.

Вы посоветовали использовать GridinSoft Anti-Malware для удаления Boop. Означает ли это, что программа удалит мои зашифрованные файлы?

Конечно, нет.Ваши зашифрованные файлы не представляют угрозы для компьютера. То, что произошло, уже произошло.

Вам понадобится GridinSoft Anti-Malware для удаления активных системных инфекций. Вирус, зашифровавший ваши файлы, скорее всего, все еще активен и периодически запускает тест на возможность зашифровать еще больше файлов. Также эти вирусы часто устанавливают кейлоггеры и бэкдоры для дальнейших вредоносных действий (например, кражи паролей, кредитных карт).

Файлы Boop содержат важную информацию.Как их срочно расшифровать?

Если ваши данные остались в файлах .boop очень ценны, то, скорее всего, вы сделали резервную копию.

Если нет, то можно попробовать восстановить их через системную функцию - Restore Point .

Все остальные методы потребуют терпения.

Декриптор не расшифровал все мои файлы, или не все они были расшифрованы. Что я должен делать?

Иметь терпение.Вы заражены новой версией вымогателя Boop, а ключи дешифрования еще не выпущены. Следите за новостями на нашем сайте.

Мы будем держать вас в курсе, когда появятся новые ключи Boop или новые программы дешифрования.

Что я могу сделать прямо сейчас?

Программа-вымогатель Boop шифрует только первые 150 КБ файлов . Таким образом, файлы MP3 довольно большие, некоторые медиаплееры (например, Winamp) могут воспроизводить файлы, но - первые 3-5 секунд (зашифрованная часть) будут отсутствовать.

Вы можете попытаться найти копию исходного файла, который был зашифрован:

- Файлы, которые вы загрузили из Интернета, которые были зашифрованы, и вы можете загрузить их снова, чтобы получить оригинал.

- Фотографии, которыми вы поделились с семьей и друзьями, которые они могут просто отправить вам.

- Фотографии, которые вы загрузили в социальные сети или облачные сервисы, такие как Carbonite, OneDrive, iDrive, Google Drive и т. Д.)

- Вложения в сообщениях электронной почты, которые вы отправили или получили и сохранили.

- Файлы на старом компьютере, флэш-накопителе, внешнем накопителе, карте памяти камеры или iPhone, с которого вы передавали данные на зараженный компьютер.

Кроме того, вы можете связаться со следующими правительственными сайтами по борьбе с мошенничеством и мошенничеством, чтобы сообщить об этой атаке:

Видеогид

Это мой любимый видеоурок: Как использовать GridinSoft Anti-Malware и Emsisoft Decryptor для устранения заражения программами-вымогателями.

Если руководство не поможет вам удалить Boop заражение , загрузите рекомендованное мной GridinSoft Anti-Malware.Также вы всегда можете попросить меня в комментариях о помощи.

Мне нужна ваша помощь, чтобы поделиться этой статьей.

Ваша очередь помогать другим людям. Я написал эту статью, чтобы помочь таким пользователям, как вы. Вы можете использовать кнопки ниже, чтобы поделиться этим в своих любимых социальных сетях Facebook, Twitter или Reddit.

Брендан Смит

Boop Ransomware

Название: BOOP Virus

Описание: BOOP Virus - это семейство вирусов-вымогателей DJVU.Эта инфекция шифрует важные личные файлы (видео, фотографии, документы). Зашифрованные файлы можно отслеживать с помощью определенного расширения .boop. Так что вы вообще не можете их использовать.

Операционная система: Windows

Категория приложения: Программа-вымогатель

Обзор пользователей

4.8 (15 голосов)Немецкий Японский Испанский Португальский (Бразилия) Французский Турецкий Китайский (традиционный) Корейский

.NILE Virus ☣ (.nile Files Ransomware) - ИНСТРУМЕНТ ДЛЯ РАСШИФРОВКИ + УДАЛЕНИЯ

Nile - это семейство программ-вымогателей DJVU. Вирус шифрует важные личные файлы (видео, фотографии, документы). Зашифрованные файлы можно отслеживать с помощью определенного расширения «.nile». Таким образом, вы вообще не можете получить к ним доступ.

GridinSoft Anti-Malware

Удаление компьютерных вирусов вручную может занять несколько часов и при этом может повредить ваш компьютер.Я рекомендую вам скачать GridinSoft Anti-Malware для удаления вирусов. Позволяет завершить сканирование и вылечить ваш компьютер в течение пробного периода.

В этой статье я постараюсь помочь вам удалить вирус Nile бесплатно. Также я помогу вам расшифровать ваши зашифрованные файлы.

Что такое «Нил»?

Nile можно правильно идентифицировать как заражение программой-вымогателем.

Ransomware - это разновидность вируса, который зашифровывает ваши документы, а затем заставляет вас платить за их восстановление.Обратите внимание, что семейство программ-вымогателей DJVU (также известных как STOP) было впервые обнаружено вирусным аналитиком Майклом Гиллеспи.

Нил в основном похож на других из того же семейства: Кук, Эриф, Куус. Нил зашифровал все распространенные типы файлов. Следовательно, вы не можете открывать собственные документы или фотографии. Nile добавляет свое особое расширение «.nile» во все файлы. Например, файл «video.avi» будет изменен на «video.avi.nile». Как только шифрование будет успешно выполнено, Нил создает специальный файл «_readme.txt »и поместите его во все папки, содержащие измененные файлы.

Вот краткая информация о вирусе Нил:

| Семейство программ-вымогателей | DJVU / STOP программа-вымогатель |

| добавочный номер | . Нил |

| Примечание о программе-вымогателе | _readme.txt |

| Выкуп | От 490 до 980 долларов (в биткойнах) |

| Контакт | helpmanager @ mail.ch , [email protected] |

| Обнаружение | Graftor.774549 (B), Ransom.FileLocker.Python, Troj / Sodino-BU |

| Симптомы | Ваши файлы (фотографии, видео, документы) имеют расширение .nile, и вы не можете их открыть |

| Инструмент для ремонта | Проверить, не пострадал ли ваша система от файлового вируса .nile |

Этот текст с просьбой об оплате предназначен для возврата файлов с помощью ключа дешифрования:

Страшное предупреждение, требующее от пользователей заплатить выкуп за расшифровку закодированных данных, содержит эти разочаровывающие предупреждения

Алгоритм криптографии, используемый Нилом, - AES-256.Итак, если ваши файлы были зашифрованы с помощью определенного ключа дешифрования, который полностью отличается и других копий нет. Печальная реальность состоит в том, что без уникального ключа восстановить информацию невозможно.

В случае, если Нил работал в онлайн-режиме, получить доступ к ключу AES-256 невозможно. Он хранится на удаленном сервере, принадлежащем мошенникам, которые распространяют нильскую инфекцию.

Для получения ключа дешифрования необходимо оплатить 980 долларов США. Чтобы получить реквизиты платежа, сообщение побуждает жертв связаться с мошенниками по электронной почте (helpmanager @ mail.ch) или через Telegram.

Не плати за Нил!

Пожалуйста, попробуйте использовать доступные резервные копии, или Decrypter tool

В файле_readme.txt также указано, что владельцы компьютеров должны связаться с представителями Nile в течение 72 часов с момента зашифровывания файлов. При условии, что они свяжутся с вами в течение 72 часов, пользователям будет предоставлена скидка 50%. Таким образом, сумма выкупа будет снижена до 490 долларов). Однако держитесь подальше от уплаты выкупа!

Настоятельно советую не связываться с этими жуликами и не платить.Одно из самых реальных рабочих решений для восстановления потерянных данных - просто используя доступные резервные копии или используйте инструмент Decrypter.

Особенность всех таких вирусов заключается в применении схожего набора действий по генерации уникального ключа дешифрования для восстановления зашифрованных данных.

Таким образом, если программа-вымогатель еще не находится на стадии разработки или не обладает некоторыми труднопреодолимыми недостатками, восстановление зашифрованных данных вручную невозможно. Единственное решение предотвратить потерю ценных данных - это регулярно делать резервные копии важных файлов.

Обратите внимание, что даже если вы регулярно поддерживаете такие резервные копии, их следует размещать в определенном месте, не отвлекаясь и не подключаясь к вашей основной рабочей станции.

Например, резервная копия может храниться на USB-накопителе или на другом внешнем жестком диске. При желании вы можете обратиться к справке по онлайн (облачному) хранилищу информации.

Излишне упоминать, что когда вы храните данные резервной копии на общем устройстве, они могут быть зашифрованы таким же образом, как и другие данные.

По этой причине размещение резервной копии на основном устройстве - не лучшая идея.

Как я заразился?

Nile может встроить в вашу систему различные методы. Но на самом деле не имеет значения, какой метод был использован в вашем случае.

Атака Nile после успешной попытки фишинга.

Тем не менее, это общие утечки, через которые он может быть введен в ваш компьютер:

- скрытая установка вместе с другими приложениями, особенно утилитами, которые работают как бесплатное или условно-бесплатное ПО;

- сомнительная ссылка в спаме, ведущая к установщику Nile

- онлайн-ресурсов бесплатного хостинга;

- с использованием незаконных одноранговых (P2P) ресурсов для загрузки пиратского программного обеспечения.

Были случаи, когда вирус Nile маскировался под какой-то законный инструмент, например, в сообщениях с требованием запустить какое-то нежелательное ПО или обновления браузера. Как правило, именно так некоторые онлайн-мошенники стремятся заставить вас установить программу-вымогатель Nile вручную, фактически заставляя вас напрямую участвовать в этом процессе.

Конечно, предупреждение о поддельном обновлении не будет указывать на то, что вы действительно собираетесь внедрить программу-вымогатель Nile. Эта установка будет скрыта под предупреждением о том, что якобы вам следует обновить Adobe Flash Player или какую-либо другую сомнительную программу.

Конечно, взломанные приложения тоже представляют собой ущерб. Использование P2P является незаконным и может привести к внедрению серьезного вредоносного ПО, включая программу-вымогатель Nile.

Подводя итог, что вы можете сделать, чтобы избежать внедрения программы-вымогателя Nile на ваше устройство? Несмотря на то, что нет 100% гарантии, что ваш компьютер не будет поврежден, есть несколько советов, которые я хочу дать вам, чтобы предотвратить проникновение в Нил. Вы должны быть осторожны при установке бесплатных программ сегодня.