Файлы зеленым шрифтом как снять шифрование

Зашифрованные файлы и папки зелёного цвета или смена владельца документов - Статьи - Каталог статей

НАШИ ОТВЕТЫ, СОВЕТЫ:

СПОСОБЫ:

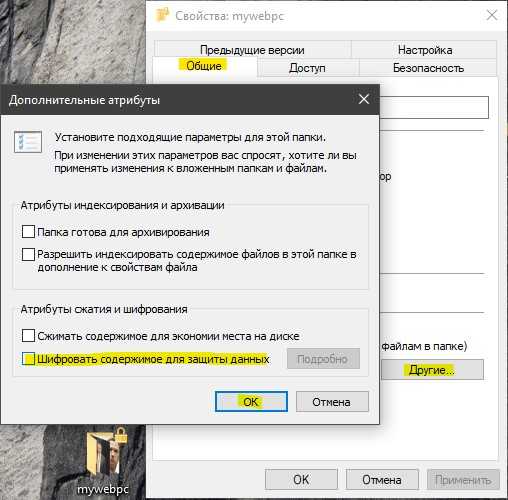

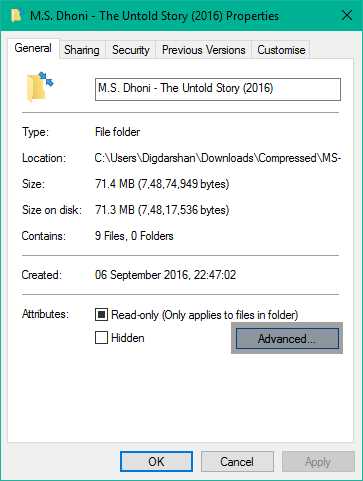

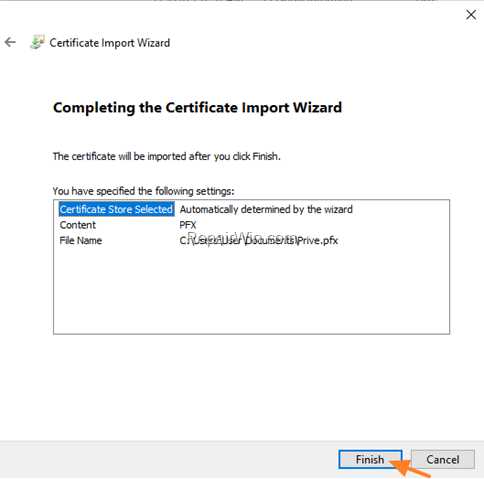

1) надо нажать на нужной папке ПРАВОЙ кнопкой мыши, вызвать меню "Свойства", закладка "Общие", внизу кнопка "Другие..."Во всплывающем окошке внизу снять галочку с пункта "Использовать шифрование", и Применить ко всем вложенным объектам (файлам и папкам)

в результате, папка должна стать чёрной, и её содержимое - тоже

2) Зайдите с учеткой Администратор и поставьте себе полный доступ на эти папки при помощи оснастки Безопасность и работайте. Удачи.

3) Берем другой винчестер форматируем его в фаиловую систему FAT или FAT32 или если есть пустой раздел на диске форматируем его перекидываем туда документы и вуаля все открывается и все работает тк данная фаиловая система неимеет данной функции и неумеет шифровать данные и более того можно обратно перекинуть документы там где мони были и все будет сними ок.

4) . В свойствах папки (меню Сервис) отключите "Использовать простой общий доступ...", потом станьте владельцем файлов.

5) Если у вас есть файл в корне диска crypt.txt, то Вам сюда http://news.drweb.com/show/?i=49&c=5&p=1

6) Если компьютер является членом домена, то агентом по восстановлению по умолчанию является администратор домена, как для W2k, так и для WinXP. Если машина не является членом домена, всё по другому. В W2k агентом по восстановлению по умолчанию является локальный администратор. Более того, именно вокруг локального администратора в W2k и строится вся политика шифрования, поэтому если отобрать у локального администратора W2k права агента по восстановлению, шифрование перестанет работать вообще. Повторюсь, это касается машины которая не входит в домен. Такая ситуация далеко не идеальна, потому что у пользователей нет выбора, либо локальный администратор может читать их зашифрованные файлы, либо шифрование не работает, и администратор всё равно может читать файлы. Поэтому единственное усовершенствование функций шифрования, которое произошло в WinXP по сравнению с W2k, это изменение системной политики для шифрования. В WinXP шифрование больше не завязано на локальном администраторе. Поэтому в WinXP по умолчанию вообще нет агентов по восстановлению. То есть, DRF зашифрованных файлов остаётся пустым, и в случае утери личного ключа пользователя зашифровавшего файл восстановить его невозможно

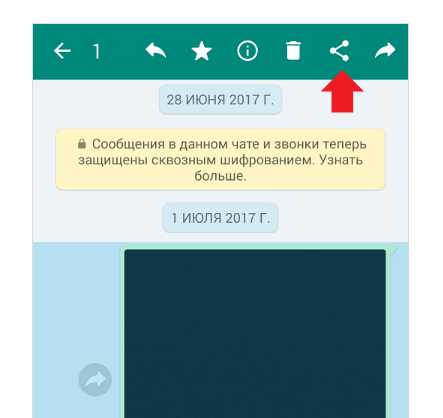

7)

p.s. Windows XP использует цвета для обозначения некоторых характеристик файлов, но к ним не относятся расширения имен файлов. Синим цветом обозначаются сжатые файлы, зеленым - зашифрованные. Эти цвета можно изменить в реестре, кроме того, для любой папки можно задать цвета, которыми будут изображаться имена файлов в этой папке (в нее помещается специальный дополнительный файлик с этими данными).

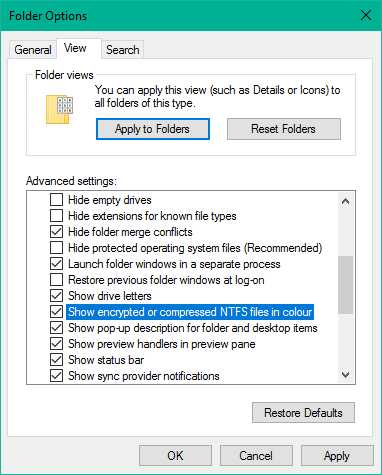

Надо снять галочку у пункта

Панель управления - Свойства папки - Вид - Отображать сжатые или зашифрованные файлы NTFS другим цветом

(Control Panel - Folder Options - View - Show encrypted or compressed NTFS files in color)

Источник: http://www.servicebel.ru

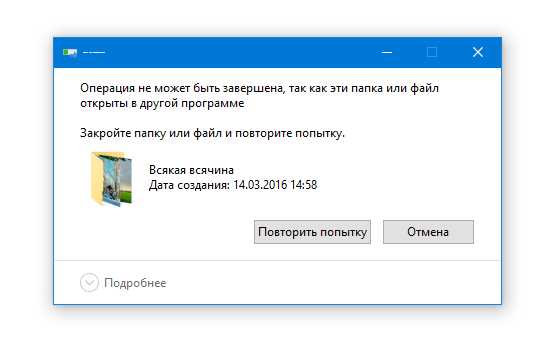

Убрать замок на папках и файлах в Windows 10

Некоторые пользователи задаются вопросом, что за замок находится на файле или папке, и как его убрать? Замок обозначает, что данный файл или папка зашифрованы при помощи EFS. Вы могли нечаянно зашифровать, и забыть об этом, или же, кто-то другой специально зашифровал данные. Encrypting File System (EFS) шифрует данные опираясь на учетную запись пользователя. Давайте разберем, как убрать замок с папок и файлов в Windows 10.

Как убрать замок с папок и файлов в Windows 10

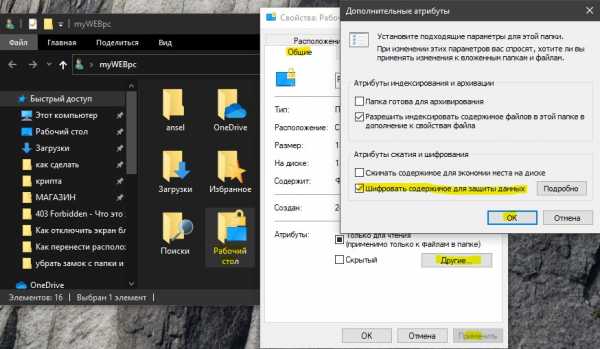

Нажмите правой кнопкой мыши по папке или файлу и выберите "Свойства". Перейдите во вкладку "Общие" и ниже нажмите на кнопку "Другие...". В новом окне снимите галочку с пункта "Шифровать содержимое для защиты данных", после чего нажмите OK и применить.

Если у вас на рабочем столе все папки и файлы под замком, то нужно отключить EFS для папки рабочего стола. Для этого нажмите сочетание кнопок Win+R и введите %userprofile%. Нажмите правой кнопкой мыши по папке "Рабочий стол" и выберите "Свойства". Во кладке "Общие" нажмите снизу на "Другие..", после чего в новом окне уберите галочку "Шифровать содержимое для защиты данных ".

Загрузка комментариев

Как показать зашифрованные или сжатые имена файлов в Windows в цвете

Почему некоторые имена файлов имеют зеленый или синий цвет? Что ж, в Windows есть уникальный способ определения папки или файлов, которые либо сжаты, либо зашифрованы текущим пользователем. Если какая-либо папка или ее содержимое сжаты для экономии места на диске или зашифрованы для защиты данных, цвет шрифта изменится с черный по умолчанию на синий или зеленый в зависимости от вашего выбора. Эта функция весьма полезна при идентификации таких сжатых или зашифрованных файлов и папок.

Но вы можете отключить настройку цвета, если хотите. В этом руководстве мы покажем вам, как включить или выключить отображение зашифрованных или сжатых имен файлов NTFS зеленым или синим цветом в Windows 10/8/7.

Показать зашифрованные или сжатые файлы в цвете

Прежде чем мы увидим, как показать цвет зашифрованных или сжатых файлов NTFS, давайте посмотрим, как включить сжатие или шифрование для любого файла в Windows 10.

1. Нажмите клавишу Windows + E на клавиатуре, чтобы открыть Проводник и перейти к нужному файлу/папке, которые вы хотите сжать/зашифровать.

2. Выберите нужный файл/папку и нажмите Alt + Enter на клавиатуре, чтобы открыть окно Свойства .

3. В правом нижнем углу нажмите кнопку Дополнительно в разделе «Атрибуты».

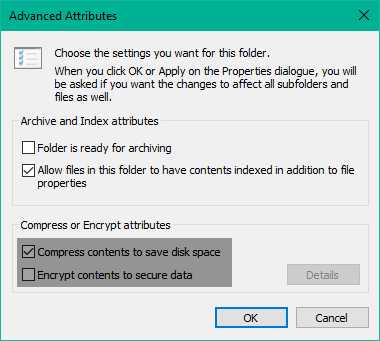

4. Откроется окно Дополнительные свойства для рассматриваемого файла/папки. Теперь в разделе Сжать или зашифровать атрибуты вы можете установить один из двух доступных полей:

- Сжатие содержимого для экономии места на диске . Это позволит уменьшить размер файла/папки и уменьшить объем занимаемой памяти.

- Шифровать содержимое для защиты данных . Это позволит зашифровать ваш файл/папку и защитить данные с помощью цифрового сертификата. Только пользователь, который шифрует его, сможет получить доступ к этим файлам.

5. Нажмите ОК, чтобы сохранить настройки. Аналогичным образом нажмите «Применить» и «ОК» в окне свойств, чтобы сохранить настройки для основного файла/папки.

Читать . Сжатие файлов, папок, дисков в Windows для экономии места на диске.

Теперь, когда вы включили сжатие и шифрование для нужного вам файла/папки, вы можете изменить его цвет, чтобы отличать его от других обычных файлов и папок. Вы можете отобразить Зашифрованные имена файлов зеленым цветом и Сжатые имена файлов синим цветом .

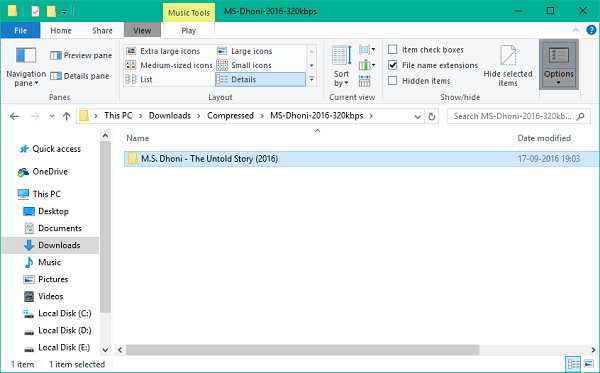

1. Выберите сжатый или зашифрованный файл/папку, цвет которой вы хотите изменить, и перейдите на вкладку Вид на ленточной панели Проводника файлов . Нажмите Параметры в правой части вкладки «Вид».

Это откроет Параметры папок для Проводника файлов в Windows, где вы можете настроить несколько параметров, относящихся к файлам и папкам.

2. Теперь перейдите на вкладку Вид в окне параметров папки и прокрутите вниз, чтобы найти флажок с именем Показать зашифрованные или сжатые файлы NTFS в цвете . Установите этот флажок и нажмите Apply, затем OK.

3. Вот и все! Цвет шрифта будет изменен в соответствии с выбранным вами методом атрибуции. Цвет по умолчанию для сжатых файлов — Синий , а для зашифрованных файлов — Зеленый . Теперь вы можете легко определить файлы или папки, которые сжаты или зашифрованы.

Это были бы все парни! Надеюсь, поможет.

В этом посте будет показано, как добавить элемент шифрования или расшифровки в контекстное меню.

Шифрование файлов и папок в Windows: BitLocker и EFS

В этой статье мы расскажем о том, как зашифровать файлы и папки стандартными методами Windows 10, а также рассмотрим две утилиты для шифрования: BitLocker и EFS.

Содержание:

- Стандартные средства шифрования Windows и их различия.

- Шифрование при помощи EFS.

- Как использовать ключи шифровальщика?

- Шифрование диска при помощи BitLocker.

- Ошибка BitLocker.

- Как разблокировать зашифрованный диск?

- Как защитить паролем отдельные папки и файлы?

Операционная система Windows имеет встроенные утилиты, предназначенные для шифрования данных. С их помощью можно защитить данные от третьих лиц и скрыть содержимое от тех, кто не знает пароль.

Стоит отметить, что встроенные шифровальщики Windows имеют достаточно простые алгоритмы работы, поэтому при умении и наличии хакерского ПО такое шифрование можно обойти, но для обычных пользователей данные все равно останутся недоступными, что можно применять, к примеру, для компьютеров, которыми пользуется сразу несколько различных пользователей.

Стандартные средства шифрования Windows и их различия

Windows снабжен встроенными средствами для шифрования данных: BitLocker и EFS.

Данные утилиты позволяют быстро провести шифрование данных и устанавливать собственные пароли на файлы.

Шифровальщик BitLocker является узкоспециализированной программой, предназначенной для шифрования дисков. С её помощью можно защитить данные на всем жестком диске или его разделе, без возможности шифрования отдельных каталогов и файлов.

Утилита EFS – заполняет пробел BitLocker и шифрует как отдельные папки, так и всевозможные файлы. Функционал EFS позволяет простым и быстрым способом сделать данные недоступными для других пользователей.

Шифрование при помощи EFS

Сразу стоит отметить, что домашняя версия ОС Windows не подходит для шифрования данных встроенными средствами, поскольку алгоритмы работы утилиты являются неэффективными при данной версии системы. Помимо этого, пользователю следует обзавестись съемным носителем, где можно хранить специальный ключ, способный расшифровать информацию в случае утери доступа к профилю ОС.

Для начала работы с утилитой EFS следует выбрать необходимые для шифрования данные и поместить их в одну папку.

Теперь необходимо выделить папку и нажать по выделенной области правой кнопкой мыши, где следует выбрать пункт «Свойства» и в открывшемся окне перейти во вкладку «Общие». На вкладке общее кликаем по кнопке «Другие», как показано на скриншоте.

В открывшемся окне выбираем самый нижний пункт «Шифровать содержимое для защиты данных» и нажимаем «Ок».

После нажатия кнопки «Применить» пользователю будет предложено два варианта шифрования. Выбираем один из них, нажимаем «Ок».

Теперь папка станет недоступной для других пользователей, использующих иную учетную запись. Стоит отметить, что текущий пользователь сможет открыть данные в любой момент, поэтому для своего профиля Windows следует придумать надежный пароль.

Как использовать ключи шифровальщика?

После проведенного шифрования система автоматически предупредит о создании специального ключа, при помощи которого можно расшифровать указанную папку в экстренной ситуации.

Как правило, оповещение будет показано в правом нижнем углу, где зачастую находятся настройки громкости.

Нажимаем по оповещению и видим окно с возможными действиями с ключом. Если необходимо создать резервную копию ключа, нажимаем по пункту «Архивировать сейчас».

После этого откроется окно мастера экспорта сертификатов. Нажимаем «Далее» и переходим к окну с установками. Указываем необходимые или оставляем текущие параметры и нажимаем «Далее».

В открывшемся окне указываем метод создания с паролем и устанавливаем собственный пароль.

Следующим шагом будет сохранение ключа на любой внешний накопитель. При создании ключа появляется гарантия того, что необходимую папку можно будет открыть и просмотреть даже в случае утери доступа к своей учетной записи.

Шифрование диска при помощи BitLocker

При необходимости шифрования дисков или съемных накопителей следует воспользоваться встроенной утилитой BitLocker, которая позволит провести шифрование большого объема данных. Чтобы начать работу с BitLocker, необходима максимальная, профессиональная или корпоративная версия Windows.

Для доступа к BitLocker следует нажать ПКМ по кнопке «Пуск», выбрать пункт «Панель управления» и зайти в первый раздел «Система и безопасность».

В открывшемся окне переходим к пункту «Шифрование диска Bitlocker».

Теперь необходимо активировать утилиту напротив системного диска или необходимого тома.

Программа автоматически проведет анализ диска и предложит выбрать способ разблокировки.

Если материнская плата обладает модулем TPM, можно выбрать дополнительные способы разблокировки. Также в утилите доступна возможность защитить диск паролем или создать специальную флешку с ключом, который сможет разблокировать диск при подключении.

Независимо от выбора способа разблокировки, программа BitLocker предоставит специальный ключ для разблокировки диска. Им можно воспользоваться при утере флешки или пароля.

Данный ключ можно распечатать, сохранить в виде документа на съемный носитель или сохранить на сервере Microsoft. Стоит отметить, что этот этап является очень важным, поскольку без экстренного ключа и при утере других средств разблокировки диск останется заблокированным.

После выполнения всех действий утилита предложит выбрать метод шифрования, из которых следует выбрать предпочтительный.

После этого компьютер будет перезагружен, а при новой загрузке в системе будет присутствовать указатель процесса шифрования.

Ошибка BitLocker

В некоторых случаях вместо выбора способа разблокировки может появиться сообщение об ошибке. Это означает, что данный компьютер не оборудован TPM модулем, расположенным на материнской плате. Модуль TPM является специальным микрочипом, в котором могут храниться зашифрованные ключи, используемые при разблокировке дисков.

Если модуль не подключен, существует способ обхода данной ошибки. Для этого следует выполнить следующие шаги:

Шаг 1. Нажимаем ПКМ по кнопке «Пуск», выбираем команду «Выполнить» и в открывшемся окне вводим команду «gpedit.msc».

Шаг 2. В редакторе групповой политики следует перейти по следующему пути: «Локальный компьютер», «Конфигурация компьютера», «Административные шаблоны», «Компоненты Windows», «Шифрование диска BitLocker», «Диски операционной системы».

Зайдя в последний раздел, в окне справа можно увидеть отображение множества пунктов. Среди них необходимо выбрать «Этот параметр политики позволяет настроить требование дополнительной проверки подлинности при запуске».

Шаг 3. В левой части появившегося окна следует выбрать пункт «Включено», а также проверить наличие галочки возле параметра «Разрешить использование BitLocker…». Выполненные действия следует подтвердить кнопкой «Применить».

Как разблокировать зашифрованный диск?

Разблокировка зашифрованного диска происходит соответственно с выбранным методом разблокировки. Это может быть специальный пин-код, который необходимо ввести в начале работы, либо подключение флешки-ключа. После разблокировки пользователь может настроить работу BitLocker, изменить пароль или убрать шифрование.

Стоит отметить, что BitLocker – достаточно требовательная утилита, которая тратит ресурсы компьютера во время работы. При включенном шифровальщике дисков производительность системы может падать вплоть до десяти процентов.

Как защитить паролем отдельные папки и файлы?

Функционал шифровальщика данных EFS может показаться слега ограниченным и не очень удобным при использовании в сети, поэтому многие пользователи прибегают к шифрованию данных при помощи встроенного архиватора данных WinRAR. Запаковав файлы в архив, можно добавить к нему пароль, защищающий файлы от просмотра третьими лицами.

Чтобы зашифровать папку или файл, следуйте шагам:

Шаг 1. Выбираем нужную папку или файл и нажимаем по нему правой кнопкой мыши. В открывшемся списке следует выбрать «Добавить в архив».

Шаг 2. В открывшемся окне выбираем пункт «Установить пароль». В следующем окне следует дважды ввести свой пароль и нажать «Ок».

Шаг 3. Финальным этапом будет выбор метода сжатия, имени и других параметров будущего архива с паролем. Данные параметры можно выбирать по своему усмотрению.

Теперь при открытии архива понадобиться вводить пароль.

Отключение шифрования папок и файлов

Как отключить шифрование файлов/ папок в Windows Vista.

Шифрованная файловая система (EFS) позволяет защищать данные на томах NTFS, но она также добавляет некоторые накладные расходы на процессор вашего компьютера, и может повлиять на производительность некоторых приложений, в частности SQL Server.

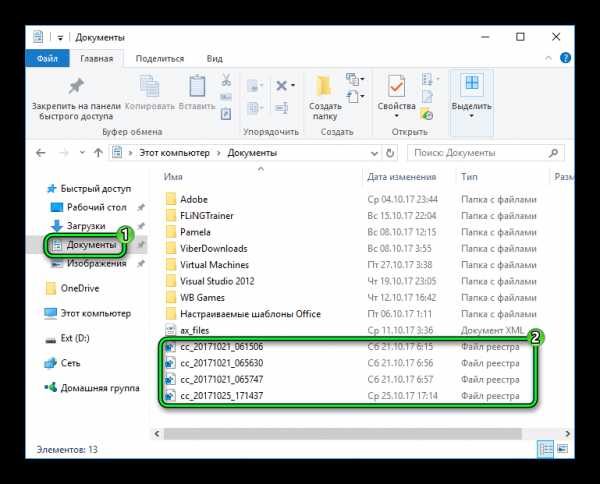

В Windows Vista и более поздних версиях Windows, вы можете запретить пользователям шифровать свои файлы двумя способами. Во-первых, выполнив команду fsutil behavior set disableencryption 1 вы можете отключить EFS на всех NTFS томах на вашем компьютере, поэтому при выполнении этой команды с помощью сценария входа, можно отключить EFS на компьютерах целевых пользователей.

А во-вторых, так как вышеуказанная команда fsutil в конечном итоге нужна, чтобы изменить параметр реестра NtfsDisableEncryption, это значение типа REG_DWORD находится в разделе HKLM\SYSTEM\CurrentControlSet\Control\FileSystem, это означает, что вы могли бы также создать пользовательский файл ADMX для развертывания такого изменения реестра при помощью групповой политики. Для получения дополнительной информации о том, как создать собственный файл ADMX, см. KB 918239

Обратите внимание, что если используется любой метод, изменения в системном реестре вступят в силу только после перезагрузки ПК. Кроме того, прежде чем отключить шифрование необходимо расшифровать все ранее зашифрованные файлы и папки на компьютере, иначе вы не сможете получить к ним доступ при отключенной функции шифрования.

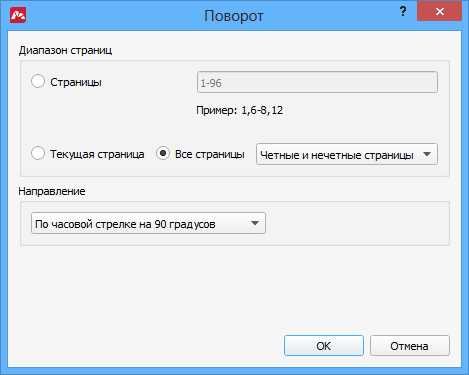

Как снять защиту с PDF

Файлы PDF могут быть защищены несколькими способами: DRM (Digital Restrictions Management), пользовательским или авторским паролем. Кроме того, PDF может представлять собой набор изображений с текстом.

Лайфхакер надеется, что вы будете применять эти способы исключительно в благих целях и не станете получать доступ к информации, которая вам не принадлежит.

Как сбросить пользовательский пароль

Пользовательский пароль запрашивается при попытке открыть защищённый документ. Без него невозможны любые действия с файлом. Сбросить или обойти его трудно.

Вы можете попробовать подобрать пароль по словарю с помощью предложенных утилит, но этот метод не гарантирует результата. Особенно если речь об очень сложных паролях. Кроме того, вам потребуется много времени и довольно производительный компьютер с Windows или macOS.

На смартфонах с Android или iOS снять такую защиту не получится.

Passcovery Suite

Это приложение для Windows позволяет восстанавливать пароли для многих форматов документов и архивов, в том числе и PDF. Оно может задействовать ресурсы вашей дискретной видеокарты, так что подбор паролей осуществляется с приличной скоростью. Правда, в бесплатной демоверсии отображаются только два первых символа найденного пароля, а время подбора ограничено 30 минутами.

Passcovery Suite запросто щёлкнул PDF с паролем 1111, но спасовал перед вроде бы несложным lifehacker1. Так что перед покупкой убедитесь, что приложение может подобрать ваш пароль. Стоит оно 199 долларов.

Passcovery Suite для Windows →

Cisdem PDF Password Remover 3

Ещё одно приложение, способное взломать пользовательский пароль PDF простым перебором вариантов. Отличается от предыдущего тем, что работает с macOS. В остальном приложения схожи, поскольку метод используют одинаковый.

Перетащите PDF в окно приложения, щёлкните на значок замка и выберите вариант Forgot. Укажите количество символов и возможные спецзнаки в пароле, если знаете, и щёлкните Decrypt.

Cisdem может легко сладить с цифровыми паролями вроде 111 и 112121, но более сложные утилите, видимо, не по зубам: их она может взламывать по несколько дней, не гарантируя результата. Возможно, приложение и способно вам помочь, но учтите: перебор паролей занимает очень много времени. Поэтому лучше убедиться, что компьютер не уснёт без вас, и заняться чем-нибудь полезным.

Бесплатная пробная версия разблокирует только первые пять страниц файла. Лицензия обойдётся вам в 34,99 доллара.

Cisdem PDF Password Remover 3 для macOS →

Как сбросить авторский пароль

Этот пароль используется создателем документа для защиты авторских прав. Вы можете просматривать PDF, но у вас не получится редактировать, печатать или копировать его содержимое: каждый раз при попытке сделать что-то с PDF будет запрошен пароль. Впрочем, такую защиту снять намного проще, чем предыдущую.

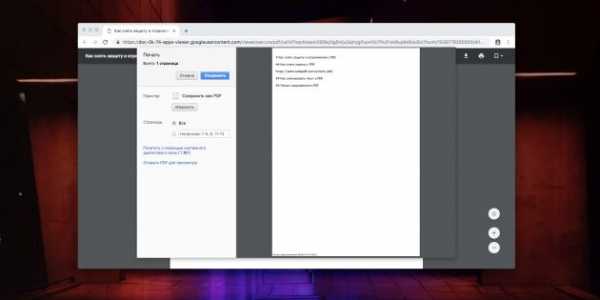

Google Chrome + «Google Документы»

Это простейший способ скопировать или распечатать текст из защищённого PDF.

Запустите Google Chrome. Зайдите в «Google Документы» и откройте «Окно выбора файлов» (значок папки справа). Выберите вкладку «Загрузка» и залейте на «Google Диск» ваш PDF. Когда он откроется, распечатайте файл (нажмите на значок принтера) или сохраните содержимое в редактируемый PDF (нажмите кнопку «Изменить» и выберите опцию «Сохранить в PDF»).

Из нового документа можно без проблем копировать содержимое. Кроме того, его можно будет редактировать с помощью Adobe Acrobat или других редакторов PDF и распечатывать.

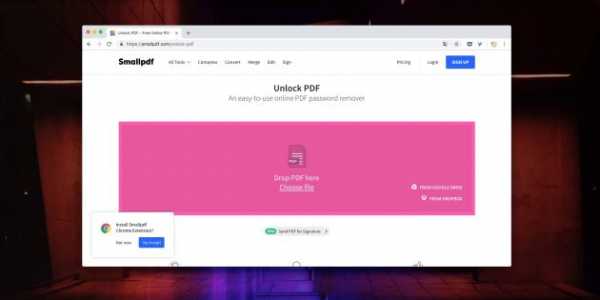

Онлайн-сервисы

Сбрасывать авторский пароль умеют многие онлайн-сервисы. Один из них — Smallpdf.com. Откройте сайт, перетяните PDF в поле для загрузки, подтвердите, что имеете право снять защиту с PDF (сервис верит вам на слово), а затем нажмите на кнопку «Снять защиту». Полученный PDF можно будет сохранить на жёсткий диск, в Dropbox или «Google Диск» либо сразу начать редактировать в «Google Документах».

Smallpdf.com →

Если Smallpdf.com почему-то недоступен, вы можете воспользоваться PDF.io, Unlock-PDF.com, iLovePDF и другие онлайн-сервисы. Все они работают абсолютно одинаково.

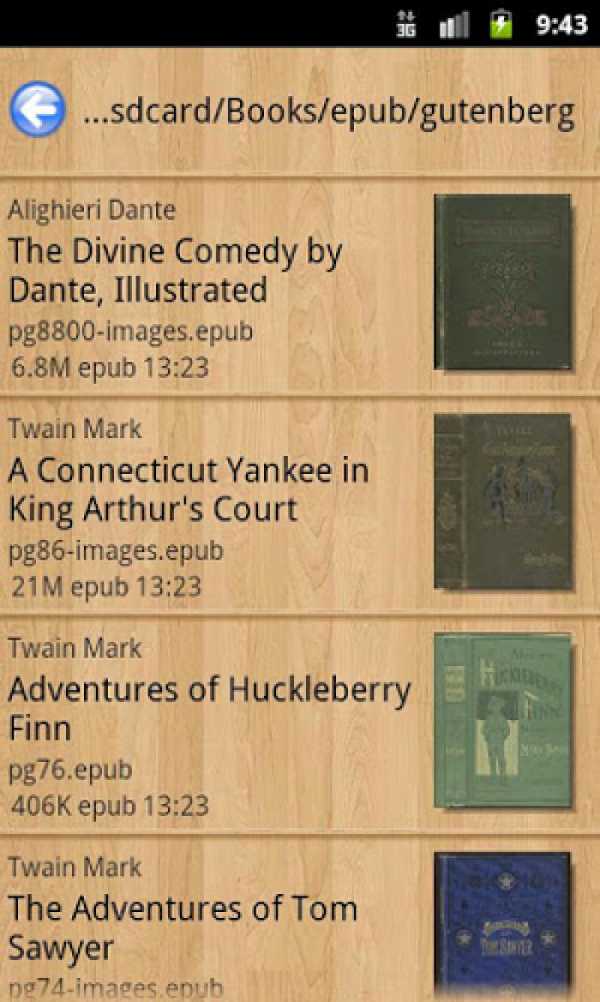

Как скопировать текст из сканированного PDF

Некоторые PDF-файлы не защищены паролем, но в них всё равно невозможно копировать или редактировать текст, потому что страницы представляют собой изображения. Как правило, такие PDF создаются программами-сканерами или вручную из сфотографированных листов. Вынуть из них текст можно при помощи приложений или сервисов для распознавания текста.

FineReader и аналоги

Если у вас есть ABBYY FineReader, то с извлечением текста из PDF не возникнет проблем. Скормите приложению PDF и подождите, пока закончится распознавание. Затем текст можно будет скопировать или сохранить в формате TXT или DOCX.

Те, кому не хочется тратиться на лицензию FineReader, могут попробовать его онлайн-сканер. Правда, он потребует регистрации и в бесплатной версии позволит распознать только 10 страниц.

FineReader Online →

Впрочем, у него есть бесплатные альтернативы.

Как снять защиту DRM

Некоторые PDF-книги, купленные в электронных библиотеках, невозможно читать на ридерах или планшетах, потому что они обладают вшитой защитой Digital Restrictions Management. Предполагается, что вы будете открывать их в программе Adobe Digital Editions, используя правильный ID пользователя для подтверждения своих прав на чтение.

All DRM Removal

Это приложение для Windows, macOS и Linux помогает снять с PDF DRM-защиту, а значит, открывать, копировать и редактировать файл как угодно. Учтите, что это нарушает авторские права.

All DRM Removal можно бесплатно опробовать, но затем придётся заплатить 19,99 доллара.

All DRM Removal →

Читайте также

PDF Encryption Remover - Удалить шифрование из PDF-файла

Как известно, и сертификат, и пароль могут зашифровать PDF-файл в Adobe Acrobat. Итак, если ваш PDF-файл зашифрован, вероятно, он зашифрован с помощью сертификата или пароля.

Если вы не помните пароль файла цифрового удостоверения, когда файл PDF зашифрован с помощью сертификата, вы не сможете открыть зашифрованный файл PDF, а не , чтобы удалить шифрование PDF .

Но, к счастью, большая часть PDF-документа зашифрована паролем.Таким образом, вы все равно можете восстановить забытый пароль PDF-файла с помощью инструмента восстановления пароля, а затем удалить шифрование PDF-файла на своем компьютере. Теперь давайте узнаем, как удалить шифрование из файла PDF с помощью программы для удаления шифрования PDF .

Раздел 1. Восстановление пароля зашифрованного PDF-файла с помощью стороннего инструмента

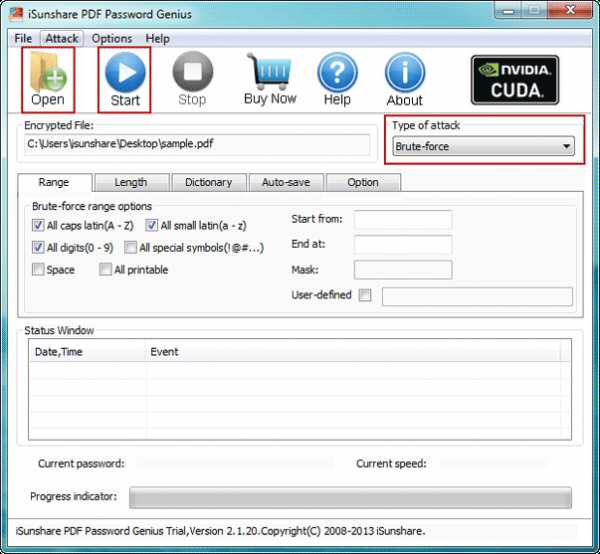

Насколько я знаю, iSunshare PDF Password Genius - один из лучших инструментов для восстановления паролей PDF, независимо от того, на каком компьютере или в локальной сети. Так что не бойтесь скачать или заплатить за один, чтобы восстановить пароль к зашифрованному файлу PDF, если вам действительно нужно.Теперь я возьму PDF Password Genius Standard в качестве примера, чтобы рассказать о том, как восстановить пароль PDF только на компьютере.

Шаг 1. Подготовьте PDF-файл Password Genius Standard и установите его, затем запустите на своем компьютере.

Какую версию нужно подготовить, пробную или полную? Пробная версия бесплатна для пользователей, чтобы попробовать восстановить пароль PDF длиной не более 3 символов, в то время как полная версия обещает узнать пароль PDF. Выберите подходящий именно вам.

Шаг 2: Импортируйте зашифрованный файл PDF и задайте параметры восстановления пароля для повышения скорости.

Нажмите кнопку Открыть на PDF Password Genius Standard, чтобы просмотреть компьютер и выбрать зашифрованный файл PDF, для которого нужно восстановить пароль. Затем снова нажмите кнопку Открыть в окне Открыть файл , чтобы добавить файл PDF в поле Encrypted File .

Теперь, если вы хотите повысить скорость восстановления пароля к PDF-файлу, необходимо выбрать соответствующий тип атаки из Тип атаки для вашего зашифрованного PDF-документа.Затем установите для него подробные параметры, чтобы сократить возможный диапазон и длину пароля. Таким образом, нет никаких сомнений в том, что PDF Password Genius может взломать пароль PDF.

Шаг 3. Восстановите пароль зашифрованного PDF-файла, нажав кнопку «Пуск».

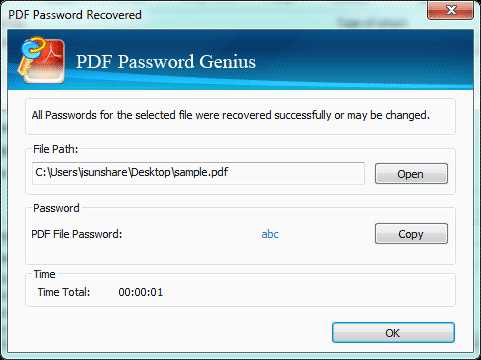

Просто нажмите кнопку Начать сейчас. И PDF Password Genius начал проверять и находить пароль, который мог бы открыть зашифрованный файл PDF. Как работает весь процесс поиска паролей PDF, зависит от типа атаки на пароль и параметров, которые вы установили выше.Следовательно, через несколько секунд или минут вы получите пароль к файлу PDF в новом всплывающем диалоговом окне.

Советы: Конечно, вы могли бы использовать PDF Password Genius Professional для более быстрого восстановления пароля зашифрованного PDF-файла вместо PDF Password Genius Standard, предположим, у вас не только один доступный компьютер в локальной сети.

Раздел 2. Удаление шифрования PDF в Adobe Acrobat или Chrome

Конечно, после восстановления пароля PDF вы можете открыть зашифрованный файл PDF в Adobe Acrobat и удалить шифрование PDF.

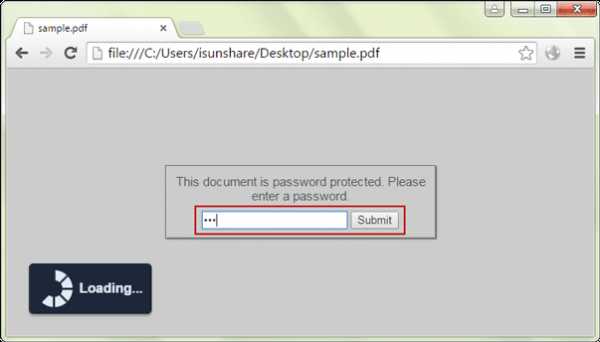

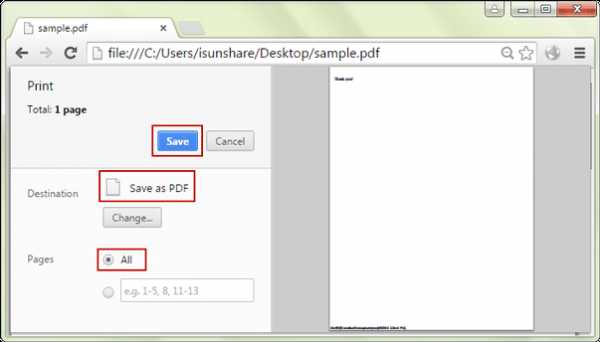

Кроме этого обычного способа, вы также можете удалить шифрование файла PDF , загрузив зашифрованный файл PDF в Chrome и сохранив его как новый файл PDF. Особенно, когда PDF-файл зашифрован паролем владельца и пользователя, вам не нужно знать пароль владельца, ограничивающий редактирование PDF-файла, но вы можете легко удалить все ограничения из PDF-файла одновременно.

Шаг 1: Перетащите зашифрованный файл PDF в Chrome. Когда запрашивается пароль открытия PDF-файла, просто введите его и подтвердите отправку PDF-файла в Chrome.

Шаг 2: Нажмите кнопку Сохранить как в правом нижнем меню, когда файл PDF открыт в Chrome. Затем появится диалоговое окно Print . Отметьте Сохранить как PDF и Все параметры , а затем нажмите кнопку Сохранить в диалоговом окне, чтобы сохранить зашифрованный PDF-файл как новый PDF-документ без шифрования пароля.

Если вы сейчас откроете новый файл PDF в Adobe Acrobat или Adobe Reader, вы обнаружите, что он больше не запрашивает пароль для открытия или редактирования файла PDF.Это означает, что шифрование вашего PDF-файла было успешно удалено.

Статьи по теме:

.Как удалить шифрование из файлов PDF

Возможно, вы наткнулись на зашифрованный файл PDF и хотите его расшифровать. Тем не менее, у желания расшифровать PDF-файл могут быть и другие причины. Ниже подробно описаны способы на , как удалить шифрование из PDF . Эти способы будут варьироваться от использования программного обеспечения для удаления шифрования из PDF или использования онлайн-инструментов.

Хотя онлайн-инструменты бесплатны, они могут иметь определенные ограничения, в отличие от использования программного обеспечения.Хотя для этого процесса иногда может потребоваться пароль, большинство инструментов, упомянутых здесь, обходят это ограничение.

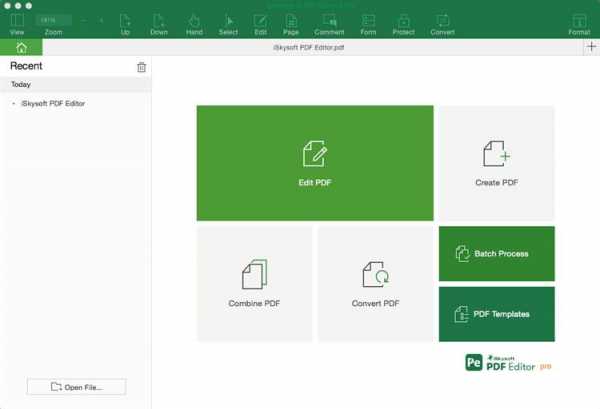

Часть 1. Как удалить шифрование из PDF

Выше упоминался тот факт, что использование программного обеспечения - намного лучший способ дешифрования PDF-файла по сравнению с онлайн-инструментами. Одним из наиболее подходящих и рекомендуемых программ для удаления шифрования PDF является iSkysoft PDF Editor 6 Professional для Mac (или iSkysoft PDF Editor 6 Professional для Windows).iSkysoft PDF Editor 6 Pro - это кроссплатформенное средство для удаления шифрования паролей PDF, поэтому его можно легко использовать в Mac OS. Кроме того, его также очень легко использовать в качестве средства для удаления шифрования PDF.

Шаги по удалению шифрования из PDF

Чтобы удалить шифрование из файла PDF, сначала посетите официальный сайт и загрузите программное обеспечение. Существует также бесплатная пробная версия для тех, кто хочет попробовать.

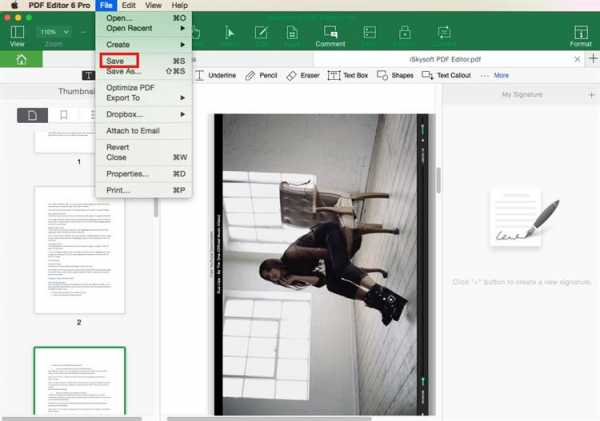

Шаг 1. Запустите программу удаления шифрования PDF .

Установив программное обеспечение в систему, запустите его, чтобы начать расшифровку файла.Вы увидите основные функции, видимые в интерфейсе программного обеспечения.

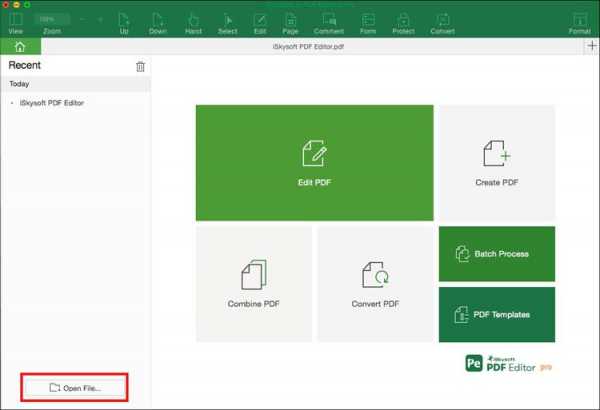

Шаг 2. Преобразование для удаления шифрования из PDF

Чтобы использовать бесплатную программу удаления шифрования PDF для расшифровки PDF-файла, сначала найдите файл. Вы также можете выбрать опцию «Открыть файл» в интерфейсе или выбрать перетаскивание файла в программное обеспечение, поскольку оно поддерживает эту функцию.

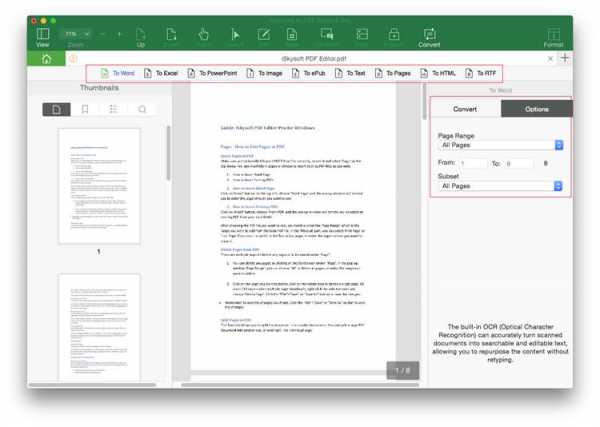

Затем вам нужно будет преобразовать зашифрованный PDF-файл в PDF-файл с удаленным шифрованием.Также с помощью этой опции вы можете добавить файл для расшифровки. При конвертировании PDF есть много вариантов формата файла, в которые можно конвертировать. Преобразование PDF удалит шифрование.

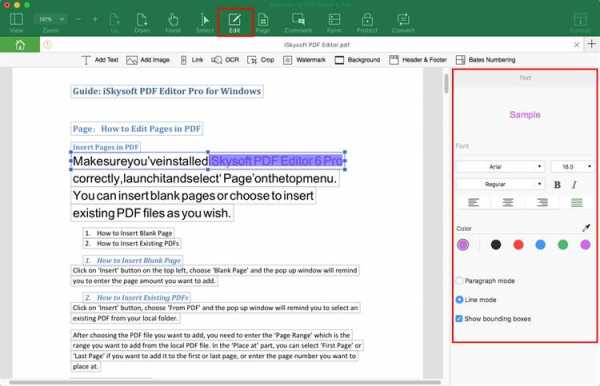

Шаг 3. Редактировать зашифрованный PDF

Удаление шифрования путем их преобразования дает возможность редактировать файл по своему желанию. Чтобы редактировать зашифрованный PDF-файл, вы можете щелкнуть меню «Редактировать» и выбрать инструменты редактирования, чтобы с легкостью отредактировать зашифрованный PDF-файл.

После того, как вы закончите работу с файлом, вы можете сохранить файл, щелкнув на опции «Файл», чтобы использовать опцию «Сохранить» или «Сохранить как». Это сделано для сохранения нового расшифрованного файла PDF.

Почему стоит выбрать iSkysoft PDF Editor 6 Professional для шифрования файлов PDF

Прежде всего, iSkysoft PDF Editor 6 Professional для Mac (или iSkysoft PDF Editor 6 Professional для Windows) поставляется в виде бесплатного загружаемого программного обеспечения для удаления шифрования PDF через бесплатную пробную версию, поэтому его легко получить.Кроме того, процесс удаления шифрования паролей из PDF с помощью iSkysoft PDF Editor 6 Pro очень прост. Он также поддерживает пакетное дешифрование файлов. Это программное обеспечение также очень стабильно, поддерживает множество форматов файлов и имеет множество необычных функций.

Ключевые особенности iSkysoft PDF Editor 6 Professional:

- Он поддерживает пакетное дешифрование файлов и удаление пароля для разблокировки файлов PDF.

- Программное обеспечение поставляется с расширенной функцией распознавания текста для сканирования и тщательного просмотра PDF-файлов.

- Имеет возможности аннотации, преобразования, редактирования и даже объединения и разделения.

- С помощью программы легко организовать файлы, используя функции нумерации и индексации Бейтса.

- Он имеет интуитивно понятный и удобный интерфейс.

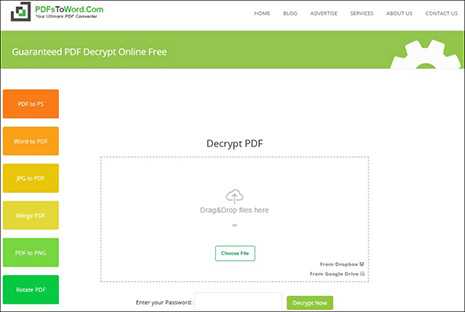

Часть 2. Удаление шифрования PDF онлайн

1.PDFsToWord.Com

PDFsToWord - это полностью бесплатный онлайн-инструмент для удаления файлов PDF. Инструмент PDFsToWord.Com прост в использовании, и главное требование - у вас должен быть разборчивый и легко читаемый PDF-файл без незаметных шрифтов. Более того, инструмент поддерживает высокие стандарты конфиденциальности, поскольку он автоматически удаляет расшифрованный файл, будь то ссылка на файл. Кроме того, при необходимости вы можете отправить или сохранить файл PDF через облачные аккаунты. Преобразование с помощью этого инструмента очень просто, поскольку он также поддерживает многие браузеры и будет работать во многих операционных системах, включая Mac, Linux, Windows и многие другие.

Плюсов:

- Также поддерживает преобразование файлов.

- Нет водяных знаков на преобразованных или расшифрованных файлах.

- Поддерживает множество платформ, как браузеры, так и операционные системы.

Минусы:

- Преобразование файлов в другие шрифты очень сложно, поскольку инструмент может зависнуть.

- В соответствии с требованиями конфиденциальности программное обеспечение удалит файл или ссылку через 24 часа, если они не были сохранены другими способами.

2. Witwall

Witwall - это бесплатный инструмент для расшифровки PDF, который предоставит вам подробную информацию о системах шифрования PDF. Это делает процесс понятным и простым в исполнении. Этот бесплатный онлайн-инструмент для удаления шифрования PDF поддерживает даже расшифровку 256-битного шифрования AES / AESV3, а также любую другую используемую систему шифрования. Он прост в использовании и может использоваться на любом ПК, а также в любом браузере.

Плюсов:

- Поддерживает расшифровку стандартов системы шифрования Adobe, будь то шифрование RC4-40 бит, AES128 или AES256.

- Регистрация не требуется, так как это бесплатно.

- Кросс-платформенный и может использоваться во многих браузерах.

Минусы:

- Инструмент не поддерживает PDF-файлы с DRM-шифрованием.

- Он также не поддерживает сторонние зашифрованные PDF-файлы.

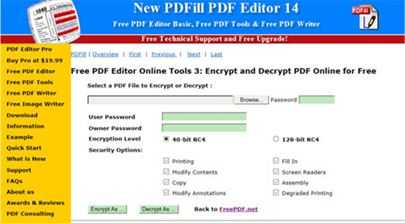

3. FreePDF

Полностью известный как FreePDF - это онлайн-сервис, который поддерживает дешифрование, то есть возможность удалить шифрование из PDF. Он поддерживает дешифрование файлов PDF независимо от уровня шифрования. Можно также выбрать уровень шифрования файла, для которого нужно удалить шифрование PDF. Помимо этого, инструмент прост в использовании, и можно использовать любую из других поддерживаемых функций редактора PDF.Это преобразование, редактирование, объединение файлов и многое другое.

Плюсов:

- Поддерживает другие функции, такие как добавление и удаление водяных знаков, изменение порядка и поворота файлов и многое другое.

- Имеет возможность выбрать уровень дешифрования или шифрования.

- Бесплатно и просто в использовании, без назойливой рекламы на сайте.

Минусы:

- Расшифровка более высоких уровней шифрования ограничивается только его программным обеспечением.

- Другие функции редактирования ограничены настольной версией инструмента.

Заключение: По мере развития стандартов шифрования всегда есть инструменты, которые помогут расшифровать зашифрованные файлы. По большей части расшифровка полезна, особенно в случаях расследования, чтобы узнать или увидеть, что было скрыто. Однако, как и в случае с некоторыми инструментами, им не хватает возможности взломать более высокие уровни шифрования.Следовательно, iSkysoft PDF Editor 6 Pro будет вашим предложенным и рекомендуемым вариантом номер один, поскольку он может удалить шифрование из любого PDF-файла, что упростит вам работу.

.Как расшифровать файлы, зашифрованные EFS, и удалить шифрование EFS в Windows 10. • Восстановить Windows ™

В предыдущем уроке я описал способ шифрования файлов с помощью шифрования EFS. В этом руководстве вы узнаете, как удалить шифрование EFS и как расшифровать файлы, зашифрованные EFS, после их передачи на другой компьютер.

Как расшифровать файлы, зашифрованные EFS, и отключить шифрование EFS.

Часть 1. Как отключить и удалить шифрование EFS.

При шифровании файлов с помощью EFS ключ дешифрования (сертификат) сохраняется локально на вашем компьютере, и файлы уже расшифрованы. Если вы хотите отключить шифрование EFS, чтобы остановить шифрование ваших файлов / папок:

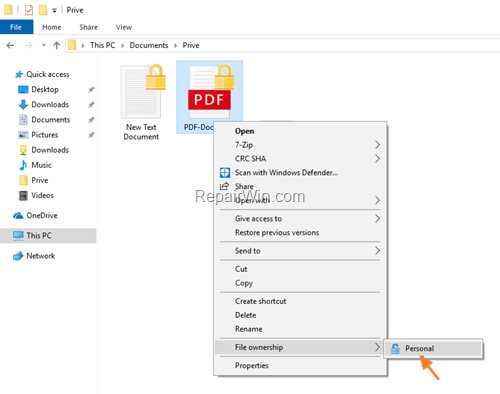

1. Щелкните правой кнопкой мыши зашифрованную папку / файл и измените владельца File на Personal .

2. Когда закончите, вы должны увидеть, что папка / файл разблокирован. Просто выполните те же действия, чтобы удалить шифрование со всех остальных зашифрованных папок и файлов.

3. Теперь, если вы не используете шифрование EFS для любого другого файла / папки и хотите полностью удалить ключ восстановления EFS (он же «ключ дешифрования - сертификат») с вашего ПК:

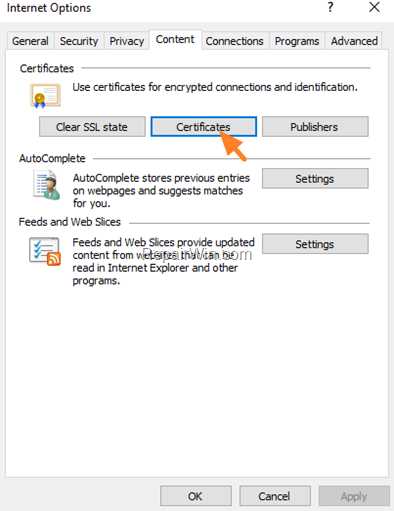

1. Откройте Internet Explorer и в меню Инструменты выберите Свойства обозревателя . (или откройте Свойства обозревателя из панели управления .)

2. На вкладке Content щелкните Certificates .

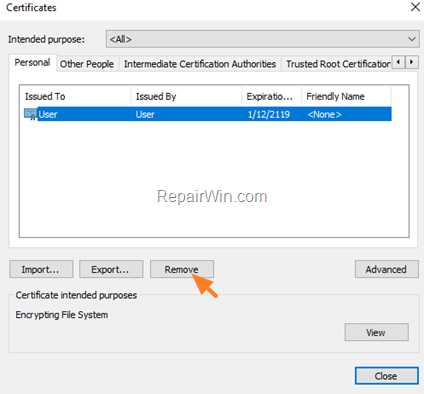

3.На вкладке «Личные» выберите сертификат дешифрования и нажмите Удалить . *

* Внимание: Перед удалением сертификата (ключа дешифрования) убедитесь, что вы сняли (остановили) шифрование всех зашифрованных файлов.

4. Перезагрузите ваш компьютер.

Часть 2: Как расшифровать зашифрованные файлы EFS на другом компьютере.

Если вы перенесли зашифрованные файлы EFS на другой компьютер, то единственный способ просмотреть (открыть) файлы EFS - это владеть ключом дешифрования.Ключ дешифрования - это файл сертификата .pfx, который вы экспортировали при шифровании файлов. Если у вас нет ключа дешифрования EFS, невозможно расшифровать файлы EFS.

Для расшифровки файлов, зашифрованных EFS, с помощью ключа дешифрования - Сертификат:

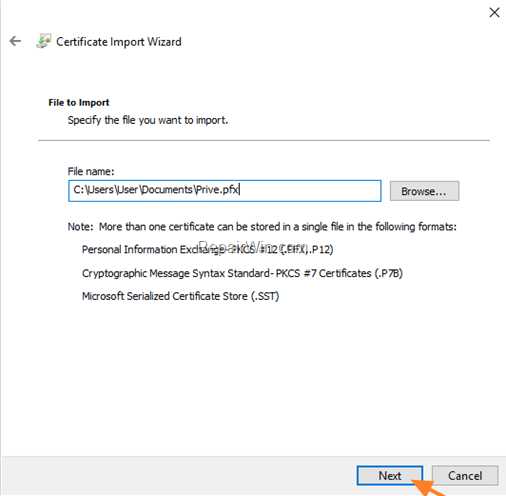

1. Дважды щелкните ключ дешифрования (файл сертификата .pfx), чтобы установить его.

2. На экране приветствия мастера импорта сертификатов щелкните Далее .

3. Затем снова нажмите Далее .

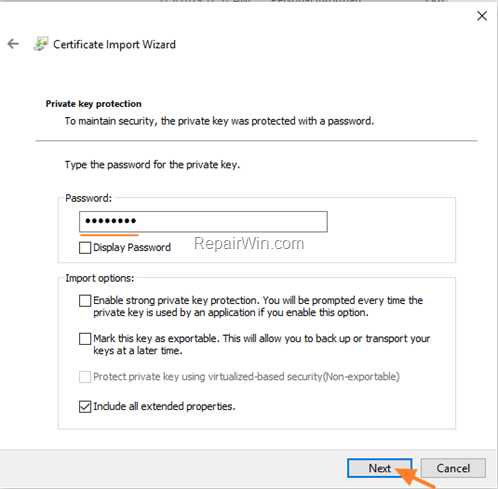

4. Введите пароль, который вы использовали при экспорте ключа сертификата, и нажмите Далее .

5. Оставьте настройки по умолчанию в Параметры хранилища сертификатов и нажмите Далее .

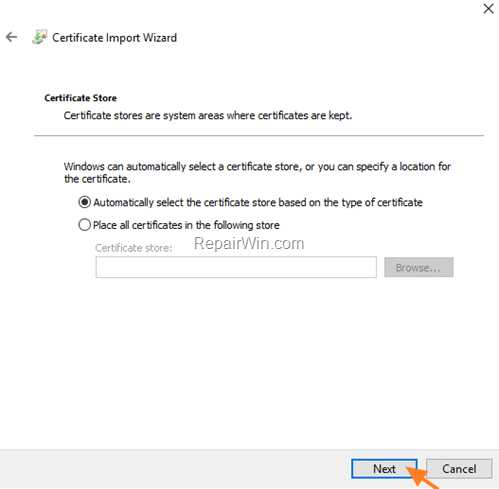

6. Наконец нажмите Готово .

7. Теперь вы можете открывать зашифрованные файлы. *

* Примечание. После расшифровки файлов следуйте инструкциям в части 1 выше, чтобы полностью удалить шифрование, если хотите.

Вот и все, ребята! Это сработало для вас?

Пожалуйста, оставьте комментарий в разделе комментариев ниже или даже лучше: поставьте лайк и поделитесь этим сообщением в блоге в социальных сетях, чтобы помочь распространить информацию об этом решении

файлов зеленого цвета в проводнике Windows: что это такое и как их исправить

Время от времени вы можете получать файлы от друга или члена семьи.

Может быть, они отправят их вам по электронной почте, или, может быть, вы скопируете их через USB-накопитель. В любом случае файлы часто сжимаются, как в ZIP-архиве.

Итак, вы послушно дважды щелкните файл, извлеките его и вуаля! У вас есть файлы.

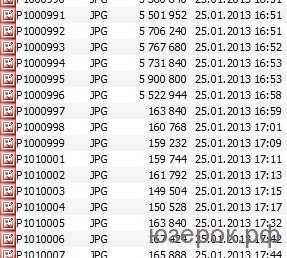

Есть только одна проблема: имена извлеченных файлов и папок отображаются зеленым текстом .

Обычно они черные.

Что означают зеленые папки и как их убрать? Читайте дальше…

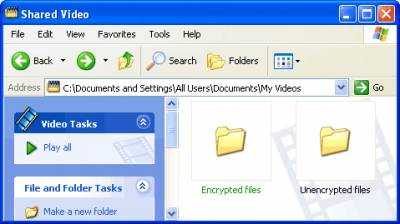

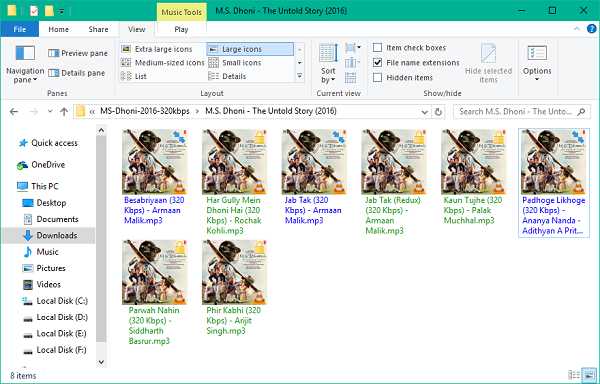

Теперь, если вам интересно, о чем я, черт возьми, говорю, вот пара картинок:

Окейдокей. Чаще всего это происходит, когда вы получаете сжатые файлы от пользователя Mac.

Обратите внимание на лишнюю (и совершенно бесполезную для вас) папку __MACOSX . Вы можете безопасно удалить эту папку.

Тем не менее, у вас все еще осталась зеленая папка.

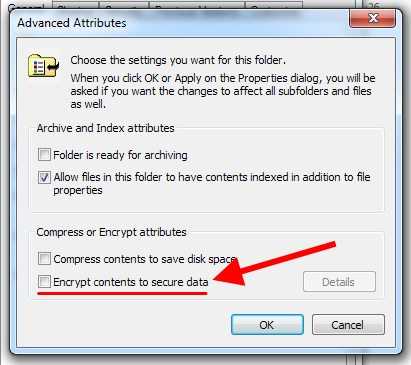

Похоже, что эта папка зеленого цвета, потому что Windows зашифровала ее для вас. Зачем ему это делать?

Ну, все это связано с OS X и шифрованием файлов и папок, а Windows делает что-то полуглупое, когда распаковывает указанные файлы, переданные вам вашим приятелем.

Короче говоря, похоже, что Windows повторно шифрует файлы в вашей системе, и поэтому они отображаются зеленым цветом в проводнике Windows.Даже если вы не используете какие-либо встроенные средства шифрования Windows, он все равно делает это. Раздражает, а?

Что еще хуже, при следующей перезагрузке вы можете получить приятное маленькое напоминание о том, что вам следует сохранить ключ шифрования Windows на USB-накопитель, и пока вы этого не сделаете, он будет беспокоить вас. Ну, просто сохраните где-нибудь чертов ключевой файл, чтобы он был счастлив.

Но что касается этих зеленых папок, как их отключить? В конце концов, фотографии вашей новорожденной племянницы не требуют шифрования ...

Это довольно просто:

- Щелкните зеленую папку правой кнопкой мыши и выберите Свойства

- Нажмите кнопку «Дополнительно»

- В появившемся окне «Дополнительные атрибуты» снимите флажок «Зашифровать содержимое для защиты данных».

- Нажмите «ОК», и когда появится вопрос, хотите ли вы применить это изменение ко всем файлам в папке, ответьте «Да».

Вот и все. Когда это будет сделано, ваша папка / файлы больше не будут зелеными, они больше не будут зашифрованы, и все будет в порядке.

Дополнительный совет. Обратите внимание на то, что на изображении выше есть также флажок «Сжимать содержимое для экономии места на диске». Если вы установите этот флажок, содержимое папки будет сжато (что бесполезно и обычно замедляет работу).При сжатии папки она будет отображаться как синяя папка в проводнике Windows.

Итак, вот и все: теперь вы можете снова сделать свои зеленые и синие папки нормальными!

.Как зашифровать файлы в Windows - Учебное пособие - Tom’s Guide

Если вы ищете простой способ сохранить конфиденциальность файлов и папок на вашем компьютере с Windows, у вас есть несколько вариантов прямо перед вами. Благодаря пакету Microsoft Office Suite вы можете использовать встроенную функцию шифрования для защиты паролем файлов Office, например документов Word или презентаций PowerPoint.

Некоторые операционные системы Windows также поставляются с шифрованной файловой системой (EFS), которая позволяет зашифровать файлы любого типа, а также целые папки и подпапки.Однако обратите внимание, что EFS доступна только для Windows 10 Pro, Windows 7 Professional, Windows 7 Ultimate, Windows 7 Enterprise, Windows 8 Pro или Windows 8 Enterprise. Пользователям домашней версии Windows потребуется использовать шифрование Office Suite или стороннее решение, такое как TrueCrypt, VeraCrypt или 7-Zip.

Иллюстрация: Tom’s Guide

Чтобы настроить шифрование Windows, следуйте этим пошаговым инструкциям.

БОЛЬШЕ: Лучшие менеджеры паролей

Перед тем, как начать

Перед тем, как вы начнете изменять свои файлы, вы должны помнить несколько советов.

- Все, что угодно можно расшифровать, если на вас нацелен достаточно сообразительный или хорошо финансируемый противник. Вы можете найти платное решение, если ваши файлы действительно ценны.

- Файлы, зашифрованные с использованием описанных ниже методов, все еще можно удалить, поэтому вы можете иметь резервную копию во вторичном хранилище.

- Если вы потеряете свои пароли, вы потеряете свои файлы навсегда. Итак, опять же, храните незашифрованную резервную копию на физическом диске в безопасном месте, где ее нельзя будет найти.

Как зашифровать файлы с помощью Microsoft Office

Этот процесс шифрует отдельные файлы, совместимые с приложениями Microsoft Office, такими как Word, PowerPoint или Excel.После того, как вы зашифруете файл таким образом, вам нужно будет повторно открыть его в Microsoft Office; вы не сможете открыть его в Google Docs, Adobe Reader или LibreOffice. Эти действия работают для всех последних версий Office в Windows 7 и Windows 10.

1. Откройте программу Microsoft Office и нажмите «Открыть другие документы».

2. Щелкните Обзор.

3. Выберите файл, который нужно зашифровать, и нажмите «Открыть».

4. Щелкните вкладку «Файл» вверху страницы.

5. Щелкните «Защитить документ» слева.

3. Выберите «Шифрование с паролем» во всплывающем меню.

4. Введите пароль для файла. Вам будет предложено повторно ввести тот же пароль, затем нажмите OK. После выхода из этого файла вам нужно будет ввести тот же пароль, чтобы снова открыть его. Обязательно сохраните этот пароль в отдельном безопасном месте.

Как удалить временные файлы

Однако вы еще не закончили. Один из недостатков шифрования Microsoft Office заключается в том, что незашифрованные версии недавно открытых файлов могут по-прежнему храниться во временной памяти вашего компьютера. Вы захотите убрать это после того, как зашифровали файл.

1. Нажмите кнопку «Пуск».

2. Введите «Очистка диска» в текстовое поле и выберите «Очистка диска».

3. Дождитесь завершения загрузки панели. вычисляет, сколько файлов можно удалить.

4. После появления окна «Очистка диска для ОС (C :) установите флажок рядом с« Временными файлами »(возможно, потребуется прокрутить вниз) и нажмите OK.

5. Появится новое всплывающее окно с просьбой подтвердить удаление. Нажмите «Удалить файлы».

6. Вы увидите новое всплывающее окно (на фото ниже) с полосой загрузки, работающей, как и ваши файлы. удалено. После завершения окно исчезнет, а временные файлы исчезнут.

Как зашифровать файлы в Windows с помощью шифрованной файловой системы (EFS)

EFS работает, позволяя применять шифрование к уже существующим файлам или папкам в вашей файловой системе. Вы по-прежнему можете редактировать или изменять эти файлы или папки после процесса шифрования. С EFS вы не заметите никаких изменений в способе доступа к файлам; все, что вам нужно сделать, это войти в свою учетную запись Windows при запуске, и файлы будут доступны.Однако это означает, что вам необходимо выбрать надежный пароль, который трудно угадать для вашей учетной записи Windows. Примечание. Шаг 7 чувствителен ко времени, поэтому не забудьте щелкнуть запрос «Создать резервную копию ключа шифрования файла» после подтверждения изменений атрибутов на шаге 6. Отсутствие этого запроса означает, что вам придется начать заново.

1. Щелкните правой кнопкой мыши файл или папку, которые вы хотите зашифровать.

2. Щелкните Свойства в нижней части меню.

3. Щелкните «Дополнительно» на вкладке «Общие». Появится второе всплывающее окно с названием Advanced Attributes.

4. Установите флажок «Зашифровать содержимое для защиты данных».

5. Нажмите ОК.

6. Нажмите Применить.

7. Выберите, насколько обширным должно быть шифрование, и нажмите OK. Вы можете зашифровать только эту папку или зашифровать все вложенные папки и файлы папки.Мы рекомендуем последнее. Что бы вы ни выбрали, щелкните этот вариант и нажмите ОК.

8. Обязательно щелкните всплывающее сообщение «Создайте резервную копию ключа шифрования файла», прежде чем оно исчезнет. Если вы пропустите всплывающее сообщение, вам необходимо перезагрузить компьютер и повторить попытку.

.Удаление системного шифрования - ArchWiki

Эта статья или раздел требует улучшения языка, синтаксиса вики или стиля. См. Справку в разделе «Справка: стиль».

Удаление системного шифрования с помощью dm-crypt и LUKS.

Удаление LUKS Encryption на месте

Обзор

Хотя это не так безопасно, как резервное копирование данных и их восстановление на отформатированном устройстве, cryptsetup позволяет пользователю окончательно удалить шифрование LUKS с устройства на месте.Например, если у вас есть файловая система ext4, находящаяся внутри раздела, зашифрованного LUKS, выполнение дешифрования на месте удалит подпись LUKS и поместит файловую систему ext4 прямо на раздел, так что вы можете смонтировать его напрямую. Если что-то не пойдет не так, файлы в файловой системе останутся нетронутыми. В документации cryptsetup для этого используется термин «дешифрование.

Поддержка неразрушающего автономного дешифрования устройств LUKS1 доступна, начиная с cryptsetup версии 1.5.0, выпущенный в 2012 году. Расшифровка LUKS1 поддерживала только расшифровку в автономном режиме.

Для устройств LUKS2 поддерживается как офлайн, так и онлайн (т.е. отключение не требуется) дешифрование.

Предупреждение: Следующие процедуры по своей сути рискованны и могут вызвать катастрофическую потерю данных. Перед продолжением всегда следует создавать резервные копии диска и заголовков LUKS, чтобы защитить данные от несчастных случаев во время дешифрования.

Расшифровка устройств LUKS1 на месте

Расшифровка выполняется в автономном режиме с помощью команды (noq legacy) cryptsetup-reencrypt .Шаги следующие:

- Убедитесь, что ваше блочное устройство имеет заголовок LUKS1 (а не LUKS2) с помощью

cryptsetup luksDump - перезагрузитесь в живую среду с помощью USB-накопителя.

- Определите блочное устройство с помощью

blkid,lsblkи т. Д. ' - Убедитесь, что расшифровываемое блочное устройство не было открыто с помощью cryptsetup (в разделе «/ dev / mapper /» нет записи, не говоря уже о монтировании. Если это было, отключите устройство и используйте

cryptsetup luksClose, чтобы закрыть его. - Используйте устаревшую команду

cryptsetup-reencrypt:

cryptsetup-reencrypt --decrypt

Процесс может занять некоторое время. Если проблем не возникает, содержимое зашифрованного блочного устройства не должно быть доступно напрямую с блочного устройства. то есть вы должны иметь возможность монтировать его напрямую.

Расшифровка устройств LUKS2 на месте

Расшифровка может выполняться как в автономном, так и в онлайн-режиме с помощью команды cryptsetup .

Примечание: Начиная с 2020 года и версии 2.3.3, при использовании cryptsetup для расшифровки блочного устройства LUKS2 программа требует, чтобы вы предоставили файл LUKS --header . Если вы не используете функцию LUKS «отсоединенный заголовок» и наивно пытаетесь передать само блочное устройство (которое содержит заголовок LUKS2) в качестве темы `--header`, cryptsetup примет это и продолжит с предполагаемой расшифровкой. После этого блочное устройство будет отображаться как устройство LUKS2 без ключевых слотов, и ВАШИ ДАННЫЕ БУДУТ УТЕРЯНЫ.Если вы попытаетесь использовать cryptsetup luksHeaderBackup в качестве файла заголовка, используемого с --header , ВАШИ ДАННЫЕ БУДУТ УТЕРЯНЫ. Если вы попытаетесь восстановить заголовок из резервной копии после этой ошибочной расшифровки, ВАШИ ДАННЫЕ ВСЕ ЕЩЕ БУДУТ УТЕРЯНЫ.

Учитывая только что отмеченный риск потери данных, следует избегать дешифрования LUKS2 на месте. устройства, если вы не используете отдельный заголовок. Я протестировал автономную дешифровку LUKS2 для устройства с отдельным файлом заголовка, и процедура прошла гладко. Эта функция также является частью тестов, включенных в исходный код cryptsetup.

Если вы не используете отсоединенный заголовок, самым безопасным вариантом будет использование более безопасной процедуры резервного копирования-форматирования-восстановления, описанной ниже. В качестве альтернативы вы можете преобразовать свое устройство LUKS2 в устройство LUKS1, а затем продолжить процедуру дешифрования LUKS1.

Преобразование требует значительного времени, система должна быть подключена к сети.

Шагов:

- Убедитесь, что ваше блочное устройство имеет заголовок LUKS2 (а не LUKS1) с помощью

cryptsetup luksDump - Обратите внимание, какие ключевые слоты используются с помощью

cryptsetup luksDump - Перезагрузитесь в живую среду с помощью USB-накопителя.

- Определите блочное устройство, используя

blkidилиlsblk. - Убедитесь, что расшифровываемое блочное устройство не было открыто

cryptsetup(в/ dev / mapper /нет записи, не говоря уже о монтировании. Если это было, отключите и используйтеcryptsetup luksClose, чтобы закрыть ит. - Перед преобразованием устройства необходимо преобразовать функцию вывода ключей на основе пароля (PBKDF) для всех ключевых слотов, чтобы они были совместимы с LUKS1.Используйте следующую команду для каждого ключевого слота:

sudo cryptsetup luksConvertKey --key-slot <номер ключевого слота> --pbkdf pbkdf2 - Убедитесь, что все ключевые слоты PBKDF преобразованы в pbkdf2:

cryptsetup luksDump - Преобразование устройства из LUKS2 в LUKS1:

sudo cryptsetup convert --type luks1 - Расшифруйте (сейчас) устройство LUKS1:

sudo cryptsetup-reencrypt --decrypt

В случае успеха теперь вы сможете смонтировать любую файловую систему, ранее находившуюся внутри устройства LUKS, путем непосредственного монтирования блочного устройства.

Надеемся, что проект cryptsetup решит эти проблемы с удобством использования и потерей данных в следующем выпуске (написанном в августе 2020 г.).

Очистка системных файлов

Имена устройств и UUID могут измениться из-за дешифрования, и вам, вероятно, потребуется обновить соответствующие файлы конфигурации. Скорее всего, вашего внимания потребуют файлы / etc / crypttab , / etc / fstab и, если ваше недавно расшифрованное устройство появилось в командной строке ядра, также / etc / default / grub .ЕСЛИ вы редактируете последнее, не забудьте восстановить конфигурация grub, как описано в GRUB.

Удаление LUKS с помощью резервного копирования-форматирования-восстановления

Предварительные требования

- Зашифрованная корневая файловая система или другая файловая система, которую нельзя отключить во время загрузки в операционную систему.

- Достаточно места на диске для хранения резервной копии.

- Live CD Arch Linux (или другой).

- Несколько часов.

Загрузка в живую среду

Загрузите и запишите последний архивный компакт-диск, перезагрузите систему и загрузитесь с компакт-диска.

Активировать разделы

Примечание о различных настройках

Здесь показан пример настройки:

| диск | |||

| NTFS | myvg (lvm) | нтфс | |

| другие ОС | cryptswap (lv) | крипто-корень (lv) | общий |

| люкс | люкс | ||

| своп | корень (xfs) | ||

Серые секции только добавляют систему отсчета и могут быть проигнорированы.Зеленые перегородки будут изменены. Зеленый текст должен соответствовать настройке вашей системы. Желтый раздел будет использоваться в качестве места для хранения и может быть изменен по желанию. В системе примера: myvg содержит уровни, называемые cryptroot и cryptswap. они расположены в / dev / myvg / cryptroot и / dev / myvg / cryptswap. После загрузки luks используется вместе с несколькими записями crypttab для создания / dev / mapper / root и / dev / mapper / swap. В рамках данного руководства своп не будет незашифрованным, поскольку отмена шифрования подкачки не требует сложного резервного копирования или восстановления.

Пример системы не является показательным для всех систем. Разным файловым системам требуются разные инструменты для эффективного резервного копирования и восстановления данных. LVM можно игнорировать, если он не используется. XFS требует xfs_copy для обеспечения эффективного резервного копирования и восстановления, DD недостаточно. DD можно использовать с ext2,3 и 4. (Кто-нибудь, пожалуйста, прокомментируйте jfs, reiserfs и reiser4fs)

После размещения разделов

Загрузить необходимые модули:

modprobe dm-mod # устройство отображения / lvm modprobe dm-crypt #luks

Активировать группу томов lvm:

pvscan # сканирование физических объемов vgscan # сканирование групп томов lvscan # сканирование логических томов lvchange -ay myvg / cryptroot

Откройте зашифрованную файловую систему с помощью luks, чтобы ее можно было прочитать:

cryptSetup luksOpen / dev / myvg / cryptroot root

Введите пароль.Примечание. Единственный раздел, который должен быть смонтирован на этом этапе, - это резервный раздел. Если раздел, отличный от резервного, уже смонтирован, его можно безопасно размонтировать.

Подключение резервного пространства

Только если для хранения резервной копии используется NTFS, установите ntfs-3g.

Следующий шаг важен для резервного хранилища.

# mount -t ntfs-3g -o rw / dev / sda5 / media / общий

или используйте netcat для хранения резервной копии в удаленной системе

TODO: добавить инструкции netcat.

Резервное копирование данных

Использование xfs_copy:

xfs_copy -db / dev / mapper / корень /media/Shared/backup_root.img

Примечание: флаг -d сохраняет идентификаторы uuid, а -b гарантирует, что прямой ввод-вывод не выполняется ни в одном из целевых файлов.

Использование dd:

dd if = / dev / mapper / root of = /media/Shared/backup_root.img

Отменить шифрование

Теперь решающий момент, точка невозврата, если хотите. Убедитесь, что вы готовы к этому.Если вы планируете отменить это позже, вам придется начинать практически с нуля. Вы знаете, как это весело.

cryptsetup luks Закрыть корень lvm lvremove myvg / cryptroot

Восстановить данные

Мы должны создать новый логический том для размещения нашей корневой файловой системы, затем мы восстанавливаем нашу файловую систему.

lvm lvcreate -l 100% БЕСПЛАТНО -n root myvg xfs_copy -db /media/Shared/backup_root.img / dev / myvg / root # обратите внимание, что теперь имя второго диска изменено.

Перенастройте операционную систему

Вам необходимо загрузиться в вашу операционную систему и отредактировать / etc / crypttab, / etc / mkinitcpio.conf, / etc / fstab и, возможно, /boot/grub/menu.lst.

.